Endpunkt-Sicherheit

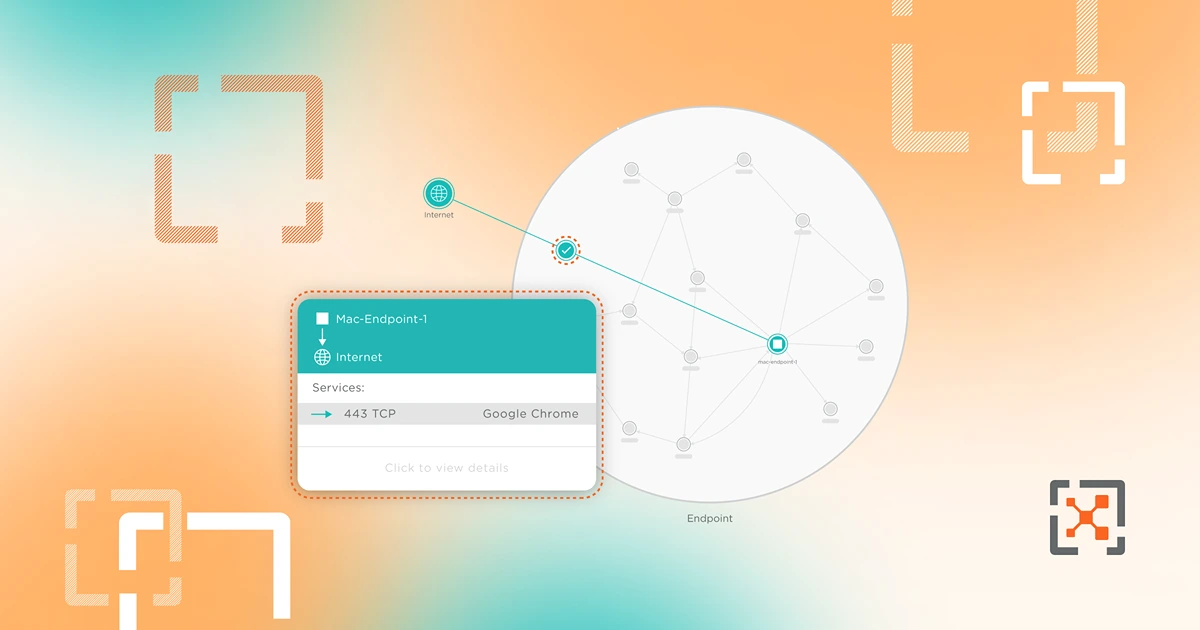

Verbessern Sie die Endpunktsicherheit mit Illumio Zero Trust Segmentation, um die laterale Ausbreitung von Ransomware durch Ihr Netzwerk zu verhindern.

.svg)

Verwandte Blogbeiträge

Die versteckte Schwachstelle in der Sicherheit von Rechenzentren: Endpunktkonnektivität

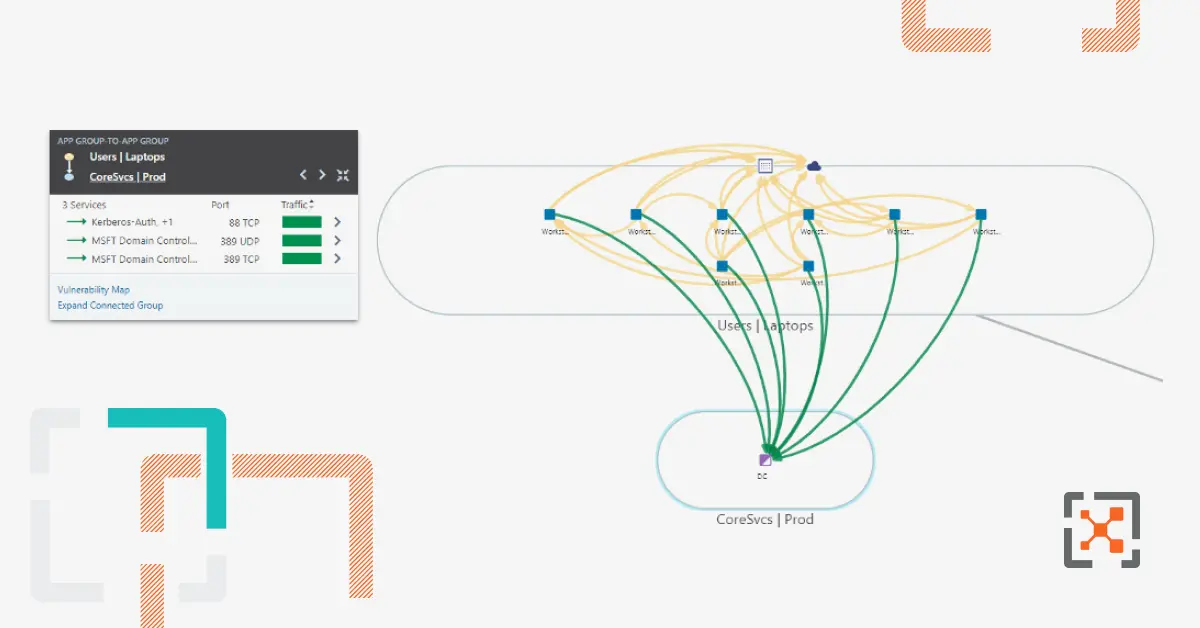

Erfahren Sie, wie Sie mit der Illumio Zero Trust Segmentation Platform die laterale Bewegung zwischen Endpunkten und dem Rechenzentrum stoppen können.

Ihre Endpunkte sprechen hinter Ihrem Rücken

Erfahren Sie, warum Endpoint-Security-Tools nicht immer vor lateralen Bewegungen schützen und wie Illumio Endpoint helfen kann, diese Lücke zu schließen.

Warum akzeptieren wir blinde Flecken bei der Sichtbarkeit des Endpunktdatenverkehrs?

Erfahren Sie, wie Sie mit Illumio Endpoint eine zentralisierte End-to-End-Endpunkttransparenz erreichen können.

Wenn EDR fehlschlägt: Die Bedeutung von Containment in der Endpunktsicherheit

EDR-Anbieter müssen die Zero-Trust-Segmentierung einführen, um die Verweildauer bei der Cybersicherheit zu verkürzen und die Definition der Vertrauenslücke zu schließen.

Von Sicherheitsverletzungen ausgehen mit Zero Trust Endpoint Security

Erfahren Sie, warum traditionelle Ansätze für die Endpunktsicherheit nicht ausreichen und wie Illumio Endpoint Ihre bestehenden Erkennungstools ergänzen kann.

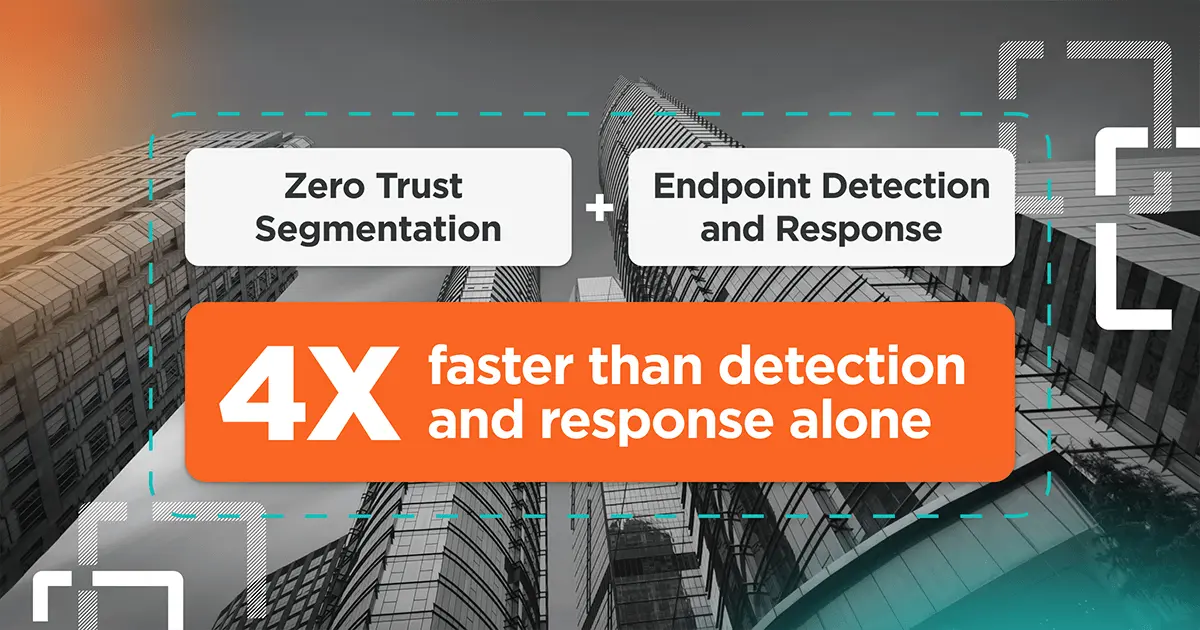

So steigern Sie den ROI der Cybersicherheit: Kombinieren Sie ZTS und EDR

Erfahren Sie, wie Sie sich durch die Kombination von ZTS und EDR besser vor komplexen Bedrohungen schützen und das Risiko einer verzögerten Erkennung verringern können.

Mind the Gap: Warum EDR eine Zero-Trust-Segmentierung benötigt

Erfahren Sie, wie die Kombination von ZTS mit EDR auf jedem Endpunkt die Schwachstelle bei der Verweildauer verringert und gleichzeitig die Reaktionsfähigkeit erheblich erhöht.

Warum Sie sowohl EDR- als auch Zero-Trust-Segmentierung benötigen

Unabhängig von Ihrer Haltung zu EDR vs. XDR ergänzt Illumio beide Produkte mit Zero-Trust-Segmentierungsrichtlinien, die Angreifern wenig Spielraum lassen.

Ransomware Reduction 101: Laterale Bewegung zwischen Endpunkten

Erfahren Sie mehr darüber, wie sich Ransomware über laterale Bewegungen zwischen Endpunkten ausbreitet und wie Zero-Trust-Mikrosegmentierung den Explosionsradius eindämmen kann.

Verwandte Ressourcen

Illumio Endpoint Erklärvideo

Sehen Sie sich das Video an, um zu erfahren, wie Illumio Endpoint beispiellose Transparenz und proaktive Eindämmung von Sicherheitsverletzungen für Ihre Endpunkte bietet.

Vorteile der Kombination von ZTS und EDR

Stoppen Sie Ransomware-Angriffe fast 4-mal schneller als Erkennungs- und Reaktionsfunktionen allein.

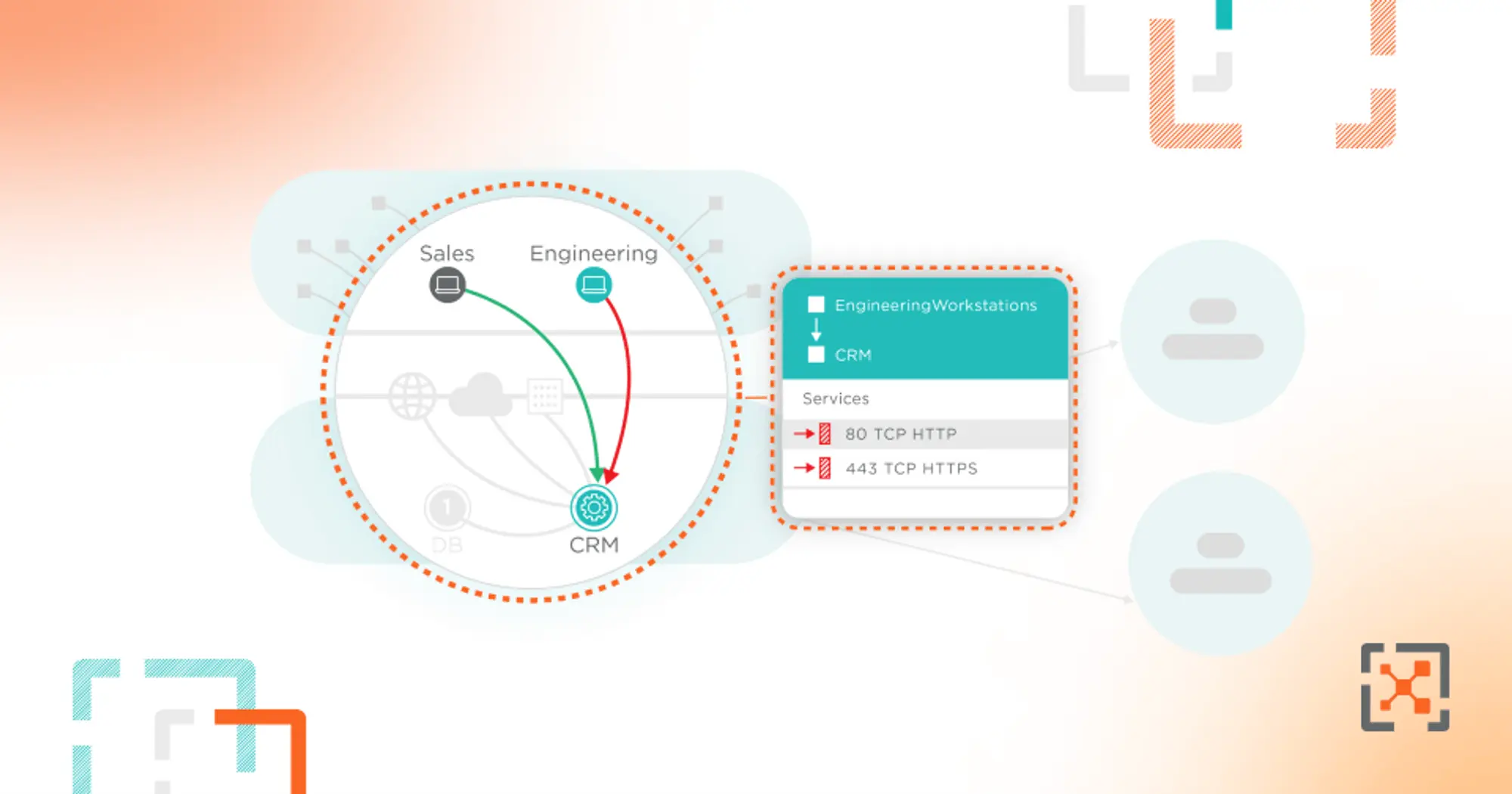

Illumio Platform: Best Practices für die Endpoint-Demo

Tauchen Sie ein in die gängigsten Anwendungsfälle, die mit der Illumio-Plattform in wenigen Minuten eingeführt werden können und Funktionen zur Eindämmung von Sicherheitsverletzungen für Endbenutzergeräte bieten.

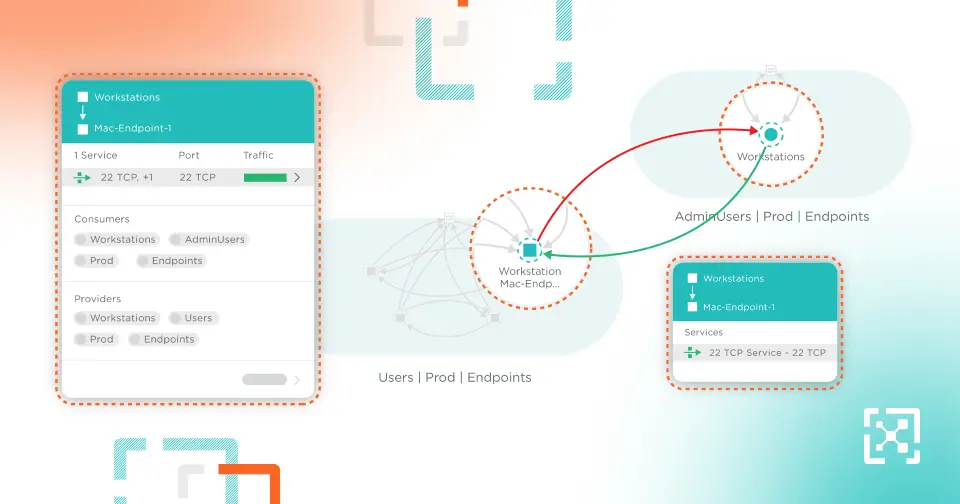

Gemeinsam besser: Illumio Endpoint und EDR

Kombinieren Sie Illumio Endpoint Breach Containment mit Ihrer Endpoint Detection and Response (EDR)-Lösung für vollständige Endpunktsicherheit.

Illumio Endpoint Overview

Illumio Endpoint bringt Zero-Trust-Segmentierung auf Ihre Endgeräte, um die Ausbreitung unvermeidlicher Cyberangriffe zu stoppen.

Demo zur Illumio-Plattform für Endgeräte

Erfahren Sie, wie die Illumio-Plattform laterale Bewegungen stoppt und das Risiko eliminiert, das Ihre Endbenutzergeräte für Ihr Netzwerk darstellen.

Effektivität der Endpunktsicherheit

Eine Umfrage unter 450+ IT- und Sicherheitsexperten untersucht den Stand der Endpunktsicherheit und hebt die wichtigsten Fortschritte und Herausforderungen hervor.

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?