Tauchen Sie tiefer in die Illumio Zero Trust-Segmentierung ein mit Denkstücken, Illumineer-Profilen, Anleitungen und mehr

.svg)

Cyber Resilience

The CISO’s Playbook: How DXC Is Aligning Security with Business Growth

Discover how DXC’s CISO Mike Baker uses Zero Trust, AI, and security graphs to align cybersecurity with business growth, resilience, and innovation.

.webp)

Mapping the Future: Warum Cybersecurity Visibility der größte Vorteil ist

Erfahren Sie, warum CISOs wie ein Kartenmacher denken müssen, um Cloud-Sicherheit, KI-Risiken und systemische Bedrohungen zu meistern.

.webp)

Wie Illumio Bundesbehörden bei der Sicherung von Mainframes unterstützt

Erfahren Sie, wie Illumio Bundesbehörden dabei unterstützt, Zero-Trust- und BOD-Anforderungen zu erfüllen, indem geschäftskritische Legacy-Systeme in großem Umfang gesichert werden.

Wie KI-Sicherheitsgraphen die Cloud-Erkennung und -Reaktion verändern

Erfahren Sie, wie KI-Sicherheitsdiagramme Cloud Detection and Response (CDR) unterstützen, um laterale Bewegungen zu erkennen, Risiken zu erkennen und Sicherheitsverletzungen zu stoppen, bevor sie sich ausbreiten.

Cyber-Versicherungen werden strenger: So hilft Ihnen Illumio, Schritt zu halten

Erfahren Sie, wie Illumio Ihnen hilft, Risiken zu reduzieren, Sicherheitsverletzungen einzudämmen und Widerstandsfähigkeit zu beweisen, um eine bessere Deckung und niedrigere Prämien zu gewährleisten.

.webp)

Das Playbook des CISO: Warum Sie das Sicherheitsrisiko zu einer Geschäftsmetrik machen müssen

Erfahren Sie, warum CISOs heute Daten in die Vorstandsetage bringen müssen, um die Risikominderung nachzuweisen, Budgetunterstützung zu erhalten und die Cybersicherheit mit den Geschäftszielen in Einklang zu bringen.

Wie Sicherheitsdiagramme Cyber-Lärm in echte Risikomaßnahmen verwandeln

Erfahren Sie, wie Sicherheitsdiagramme Rohdaten in Echtzeit-Einblicke umwandeln und Sicherheitsteams dabei helfen, laterale Bewegungen zu erkennen, Risiken zu priorisieren und Bedrohungen klar an den Vorstand zu kommunizieren.

ToolShell: Warnung der CISA an Bundesbehörden vor einer neuen Schwachstelle bei der Remote-Codeausführung

Erfahren Sie, wie Bundesbehörden auf ToolShell, eine kritische RCE-Schwachstelle in SharePoint, mit Strategien zur Eindämmung von Sicherheitsverletzungen reagieren können.

Willkommen in der Post-Break-Ära. Ist Ihre Cyber-Strategie bereit?

Erfahren Sie, warum Cybersicherheitsverantwortliche von der Prävention auf Resilienz umsteigen müssen, während Andrew Rubin, CEO von Illumio, erklärt, wie man in der Welt nach Sicherheitsverletzungen mit Zero Trust, KI und Sicherheitsdiagrammen erfolgreich sein kann.

%20(1).webp)

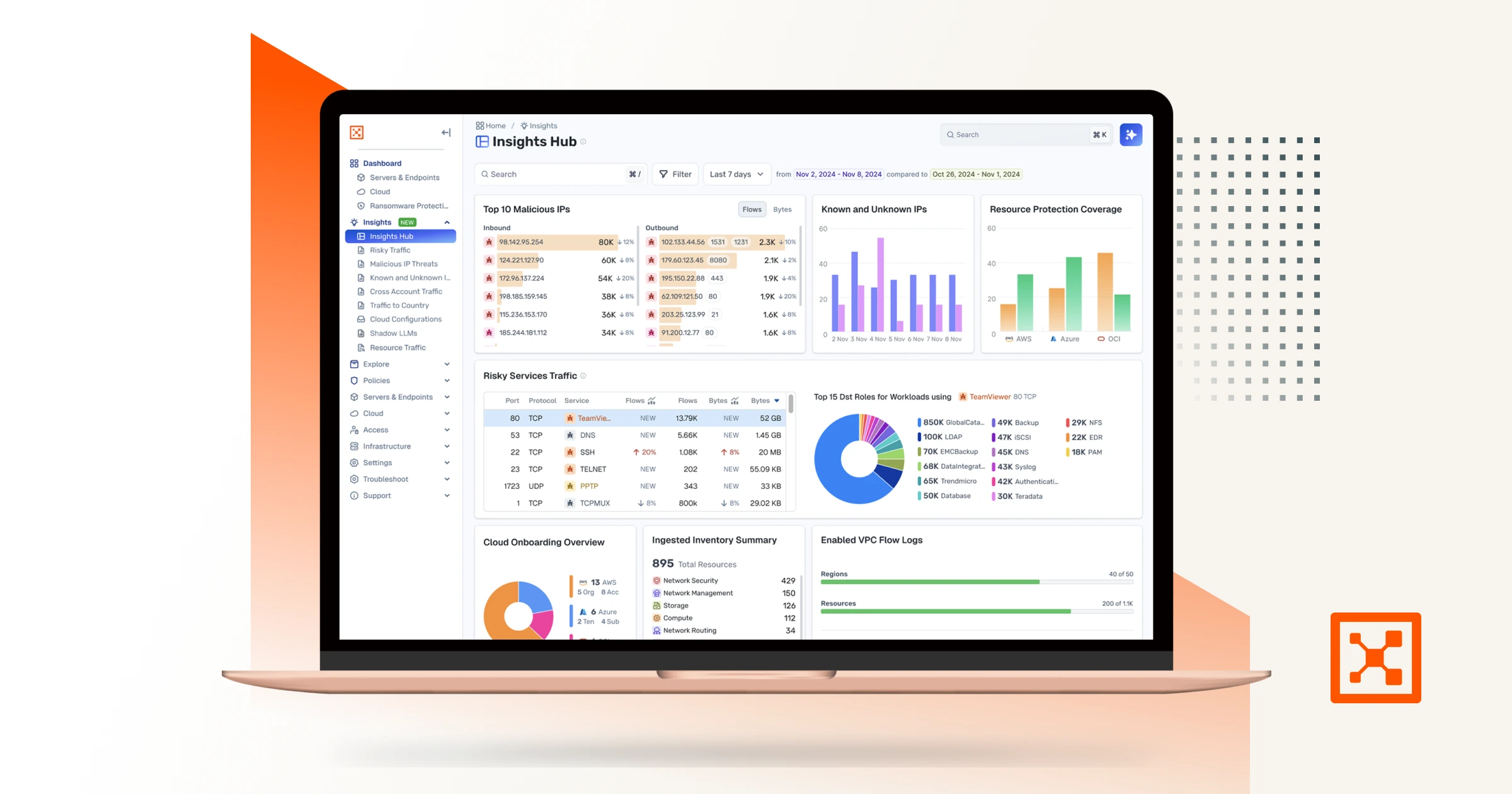

Vergessen Sie KI-Moonshots. Konzentrieren Sie sich zuerst darauf, die langweiligen Dinge zu automatisieren.

Erfahren Sie, warum der wahre Wert von KI in der Cybersicherheit in der Automatisierung der langweiligen Dinge liegt und wie Illumio Insights hilft.

.webp)

Was Sie von den Strategien der U.S. Army und der Navy SEAL über Zero Trust lernen können

Erfahren Sie, wie militärische Prinzipien wie Gelände, Sichtbarkeit und Vorbereitung eine neue Perspektive für die Entwicklung widerstandsfähiger Cybersicherheitsstrategien bieten.

Hier sind Drachen: Die wachsenden Cyberbedrohungen für kritische Infrastrukturen

Erfahren Sie, wie Cyberangriffe auf kritische Infrastrukturen im Jahr 2025 zunehmen werden, da die globalen Spannungen zunehmen und staatlich unterstützte Gruppen Versorgungsunternehmen, das Gesundheitswesen und vieles mehr ins Visier nehmen.

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?