Tauchen Sie tiefer in die Illumio Zero Trust-Segmentierung ein mit Denkstücken, Illumineer-Profilen, Anleitungen und mehr

.svg)

Ransomware Containment

.webp)

Modernes Trojanisches Pferd: Wie Angreifer vom Land leben und wie man sie stoppt

Erfahren Sie, wie Angreifer mit vertrauenswürdigen Tools wie PowerShell und SSH "vom Land leben" und wie Sie LOTL-Bedrohungen mit Transparenz und Eindämmung stoppen können.

.webp)

Hinter den Kulissen der Ermittlungen: Jagd auf Hacker durch die "Foundational Four"

Lernen Sie wichtige Fragen, Taktiken und Tools kennen, um bösartige Aktivitäten aufzudecken, das Verhalten von Angreifern zu verfolgen und kritische Daten in der heutigen komplexen Bedrohungslandschaft zu schützen.

.webp)

Dr. Larry Ponemon darüber, warum Eindämmung – und nicht Prävention – die Zukunft der Cybersicherheit ist

Erfahren Sie von Dr. Larry Ponemon, Experte für Cybersicherheit, warum Prävention nicht mehr ausreicht und warum Eindämmung, Zero Trust und eine starke Führung der Schlüssel zum Überleben moderner Ransomware-Angriffe sind.

.webp)

Warum Medusa Ransomware eine wachsende Bedrohung für kritische Infrastrukturen darstellt

Erfahren Sie, wie Medusa Ransomware funktioniert und warum sie für kritische Infrastrukturen weltweit so gefährlich ist.

.webp)

Ransomware im Jahr 2025: Kosten, Trends und wie Sie Ihr Risiko reduzieren können

Erfahren Sie, wie Angreifer Sicherheitslücken ausnutzen, warum Ransomware heute ein Geschäftsmodell ist und wie Mikrosegmentierung Bedrohungen im Keim ersticken kann.

Studie zu den globalen Kosten von Ransomware: Was uns die Zahlen sagen

Erfahren Sie, wie Angreifer zu Betriebsunterbrechungen übergehen, warum Prävention nicht ausreicht und wie Zero Trust und Mikrosegmentierung die Auswirkungen von Ransomware eindämmen.

So erfüllen Sie die Phobos Ransomware-Anleitung der CISA mit Illumio

Entdecken Sie die CISA-Anleitung zum Schutz vor Phobos-Ransomware und wie die Illumio Zero Trust Segmentation Platform dazu beiträgt, diese Standards zu erfüllen.

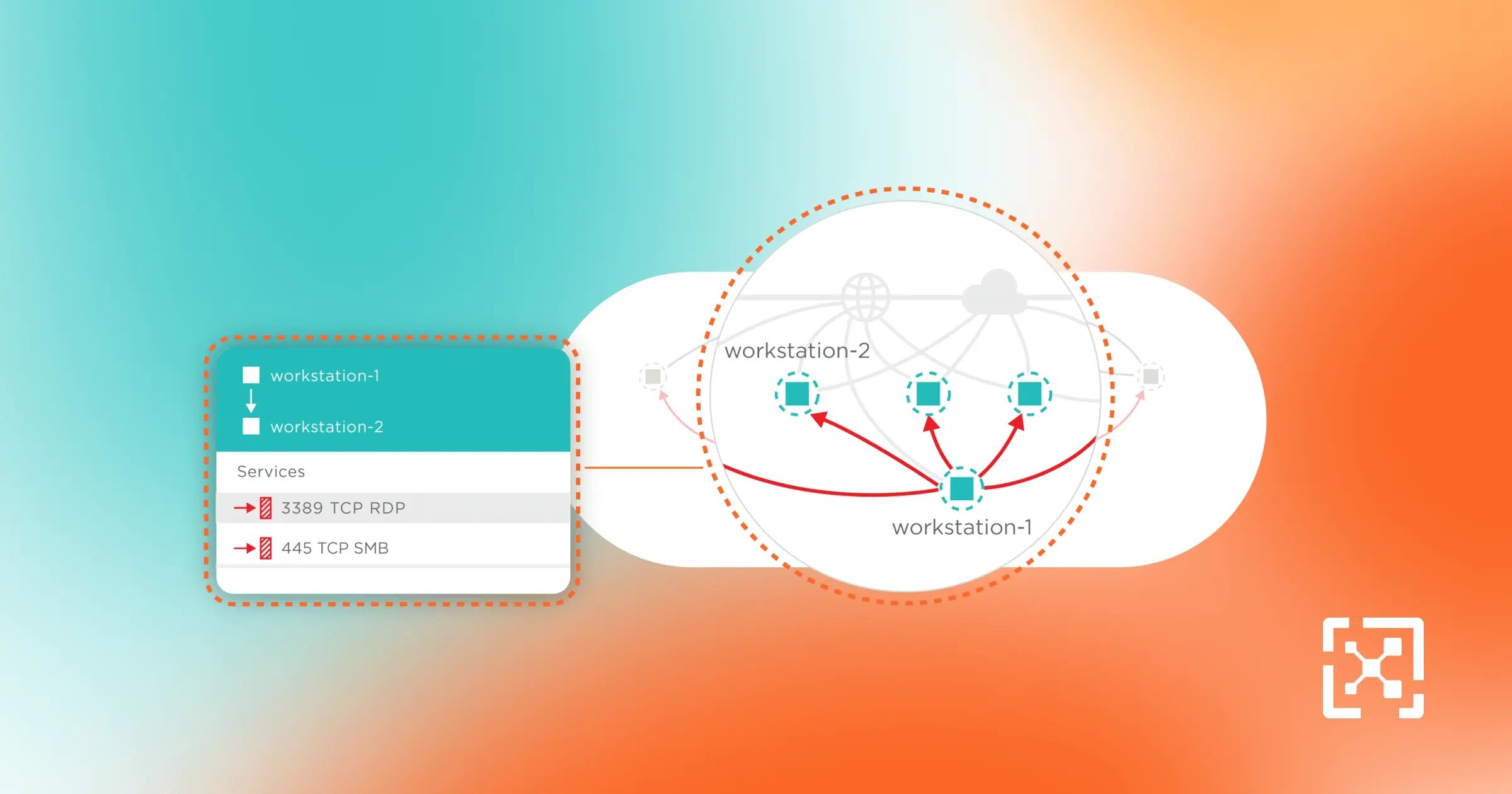

Dämmen Sie Ransomware an der Quelle mit Zero-Trust-Segmentierung ein

Erfahren Sie, warum die Ransomware-Bedrohung so wichtig ist und wie Sie mit Zero Trust Segmentation eine Ransomware-Eindämmung erreichen können.

Angriffe auf Versorgungsunternehmen werden immer zerstörerischer: Was Betreiber tun können

Erfahren Sie, wie sich die Angriffe von Versorgungsunternehmen verändern und welche fünf Strategien Betreiber anwenden können, um die heutigen Bedrohungen abzuwehren.

Kubernetes ist nicht immun gegen Ransomware – und wie Illumio helfen kann

Erfahren Sie, warum Ransomware ein sehr reales Cybersicherheitsrisiko in Kubernetes ist, das DevSecOps-Architekten nicht ignorieren können.

.webp)

AWS und Illumio: Unterstützung des Gesundheitswesens bei der Modernisierung seiner Ransomware-Reaktion

Nehmen Sie am 21. September um 9 Uhr PST an einem kostenlosen Webinar von Illumio mit Amazon Web Services (AWS) teil.

Entmystifizierung von Ransomware-Techniken mit .NET-Assemblies: Ein mehrstufiger Angriff

Lernen Sie die Grundlagen eines mehrstufigen Payload-Angriffs mit einer Reihe von gestaffelten Payloads kennen.

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?