Dämmen Sie Ransomware an der Quelle mit Zero-Trust-Segmentierung ein

Es ist eine Tatsache, dass die komplexe Konnektivität in hybriden Multi-Cloud-Umgebungen heute die Angriffsfläche vergrößert. Infolgedessen sind Unternehmen einer beispiellosen Bedrohung durch Ransomware-Angriffe ausgesetzt, die nicht nur den Betrieb stören und große finanzielle Verluste verursachen können, sondern auch den Ruf und letztendlich das Vertrauen der Kunden gefährden.

Da sich die Cyber-Bedrohungslandschaft weiterentwickelt, stellt sich nicht die Frage, ob Ihr Unternehmen von Ransomware betroffen sein wird, sondern wann. Für Unternehmen ist es wichtig, sich proaktiv auf Ransomware-Angriffe mit Zero-Trust-Segmentierung vorzubereiten.

In diesem Blogbeitrag erfahren Sie, warum die Ransomware-Bedrohung so wichtig ist und wie Sie mit Zero Trust Segmentation die Eindämmung von Ransomware erreichen können.

Holen Sie sich eine kurze Zusammenfassung in diesem Video:

Ransomware-Risiko steigt weiter an

Die Statistiken zeichnen ein klares Bild der Ransomware-Landschaft. Allein in den letzten zwei Jahren wurden erstaunliche 76 Prozent der Unternehmen Opfer von Ransomware-Angriffen, was zu durchschnittlichen Wiederherstellungskosten von 5,2 Millionen US-Dollar führte.

Alarmierend ist auch die zunehmende Raffinesse von Cyberkriminellen. Angreifer sind jetzt mit KI-Tools ausgestattet und verbessern ihre Fähigkeiten durch Automatisierung und zielen auf Social Engineering und adaptive Malware ab. Diese immer komplexeren Taktiken, Techniken und Verfahren ermöglichen es ihnen, durch herkömmliche Perimeterverteidigungen zu navigieren und der Endpunkterkennung leichter als je zuvor zu entgehen, indem sie über längere Zeiträume in Netzwerken unentdeckt bleiben.

Ransomware-as-a-Service (RaaS) ist auch ein wachsendes Geschäftsmodell, das von Cyberkriminellen genutzt wird, um Ransomware-Angriffe zu verbreiten und davon zu profitieren. RaaS hat zur Verbreitung von Ransomware-Angriffen beigetragen, indem es die Eintrittsbarriere für Cyberkriminelle gesenkt hat. Dies hat es Angreifern mit begrenztem technischem Know-how ermöglicht, an Ransomware-Kampagnen teilzunehmen, was zu einem größeren Pool potenzieller Angreifer und einer jährlichen Zunahme der Anzahl von Angriffen führte.

Zero Trust: Die Grundlage der Ransomware-Resilienz

Das Hauptziel eines jeden Ransomware-Angriffs ist es, den Betrieb zu unterbrechen, bis das Opfer ein Lösegeld zahlt. Durch den Aufbau von Cyber-Resilienz können Unternehmen sicherstellen, dass sie in der Lage sind, den Betrieb während eines Angriffs aufrechtzuerhalten.

Der beste Weg, um Cyber-Resilienz zu erreichen, ist Zero Trust – eine weltweit validierte Strategie, die auf dem Mantra "Never Trust, Always Verify" basiert. Tatsächlich hat eine Forrester-Studie ergeben, dass die Einführung von Zero Trust inzwischen im Mainstream angekommen ist und Unternehmen in allen Branchen, Regionen und Größen aktiv Zero-Trust-Strategien umsetzen.

Zero Trust Segmentation (ZTS) ist das Herzstück jeder Zero-Trust-Architektur. ZTS ist ein wesentlicher Bestandteil von Zero Trust – ohne es kann man Zero Trust nicht erreichen.

ZTS bietet Unternehmen einen konsistenten Ansatz für die Mikrosegmentierung in hybriden Multi-Cloud-Umgebungen, der es Unternehmen ermöglicht, Risiken in Cloud-, Endpunkt- und Rechenzentrumsumgebungen zu erkennen und zu reduzieren. ZTS ist einfach und unkompliziert im Vergleich zum Versuch der Segmentierung mit statischen, älteren Firewalls.

4 Möglichkeiten, wie Zero Trust Segmentation vor Ransomware-Angriffen schützt

So entmutigend Ransomware heute auch erscheinen mag, IT- und Sicherheitsteams können sicherstellen, dass Bedrohungen, selbst wenn sie den Perimeter durchbrechen, in ihrer Fähigkeit, sich auf andere Geräte auszubreiten, beeinträchtigt werden – durch die Nutzung der Illumio Zero Trust Segmentation Platform.

Illumio mildert die Auswirkungen von Ransomware-Bedrohungen, indem es sie an der Quelle eindämmt. Im Gegensatz zu herkömmlichen Ansätzen, die sich ausschließlich auf die Perimeterverteidigung konzentrieren, verhindert die Plattform von Illumio, dass sich Angreifer innerhalb Ihres Netzwerks bewegen, unabhängig davon, ob es sich um Cloud-, On-Premises- oder Hybridumgebungen handelt.

Hier sind die vier Möglichkeiten, wie die Zero-Trust-Segmentierung sicherstellt, dass Ransomware-Angriffe den Betrieb Ihres Unternehmens oder kritische Ressourcen nicht beeinträchtigen:

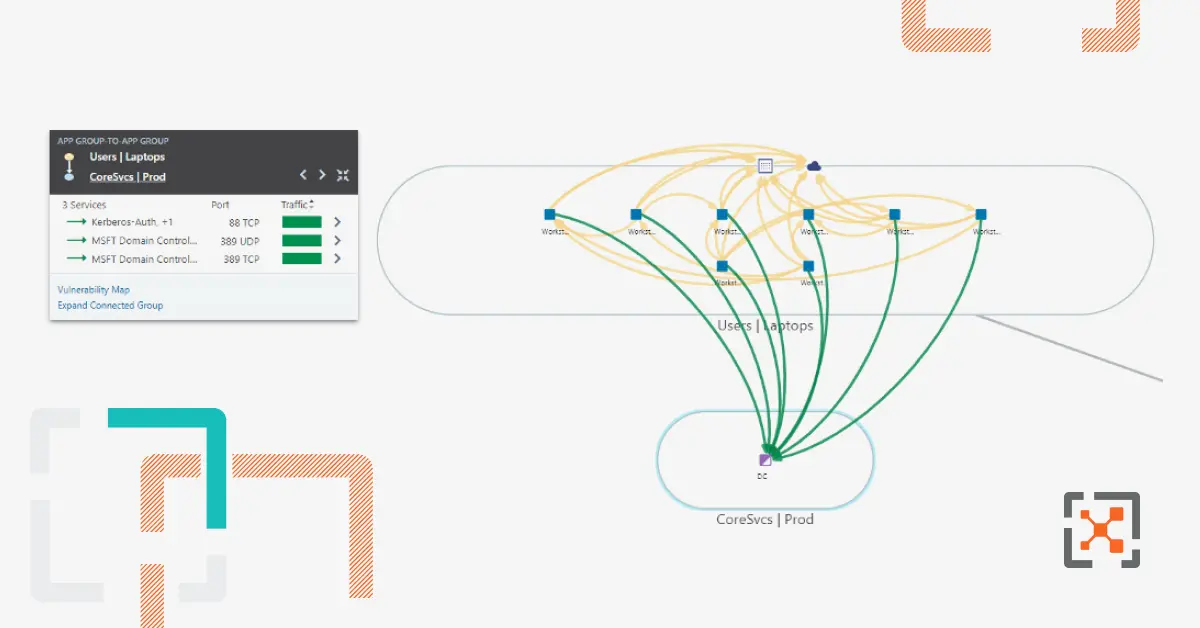

1. Verschaffen Sie sich einen umfassenden Überblick über den Traffic

Durch die Bereitstellung von Echtzeit-Transparenz und umsetzbaren Einblicken in Sicherheitsrisiken und Abhängigkeiten ermöglicht die Illumio-Plattform Unternehmen, Risiken innerhalb ihrer IT-Architektur zu visualisieren, einschließlich aller angeschlossenen Geräte, Anwendungen, Benutzer und deren Interaktionen innerhalb des Netzwerks. Diese umfassende Transparenz ermöglicht es Sicherheitsteams, Bedrohungen effektiver zu überwachen, zu analysieren und darauf zu reagieren, wodurch Einblicke in Angriffsvektoren und potenzielle Schwachstellen gewonnen werden.

Durch eine ganzheitliche Sicht auf ihr Netzwerk verfügen Sicherheitsteams über mehr wichtige Informationen, um eine Eindämmungsstrategie zu entwickeln, die auf die individuellen Anforderungen ihres Unternehmens abgestimmt ist, sei es ein interner Sicherheitsplan, der einem Sicherheitsrahmen wie der NIST SP 800-207 Zero Trust Architecture folgt, oder die Unterstützung von Unternehmen bei der Einhaltung gesetzlicher Anforderungen und Datenschutzstandards.

2. Stoppen Sie die seitliche Bewegung

Wenn eines bei allen Cyberangriffen zutrifft, dann ist es, dass sie sich gerne bewegen – und Ransomware ist da nicht anders. Einer der Schlüssel zum Schutz vor Ransomware besteht darin, zu verhindern, dass sie sich im gesamten Netzwerk ausbreitet. Dies wird durch die Begrenzung der lateralen Bewegung erreicht, und der beste Weg, die laterale Bewegung zu stoppen, sind Technologien zur Eindämmung von Sicherheitsverletzungen wie Zero Trust Segmentation.

Durch die Isolierung der ursprünglich infizierten Ressource verhindert Illumio, dass Ransomware weiter in die Umgebung eindringt, wodurch ihre Ausbreitung gestoppt und der Schaden minimiert wird. Dieser Ansatz stellt sicher, dass die erste infizierte Ressource in die einzige betroffene Ressource umgewandelt wird, wodurch die Auswirkungen von Ransomware-Angriffen erheblich reduziert werden. Die laterale Bewegung geht der Datenexfiltration oft voraus, so dass die Verhinderung der Bewegungsfähigkeit eines Angriffs diese Risiken mindern und das Potenzial für Datenverluste, Systemunterbrechungen und finanzielle Verluste im Zusammenhang mit Ausfallzeiten verringern kann.

3. Kontinuierliche Verbesserung der Sicherheit

Das Kernprinzip eines Containment-Ansatzes besteht darin, Angreifern keinen Ausweg zu geben und nichts auszunutzen. Auf diese Weise zwingen Sie sie, ihre Bemühungen aufzugeben und Ihr Unternehmen auf der Suche nach Zielen zu verlassen, die sie als leichter oder weniger gut zu verteidigen empfinden.

Angreifer arbeiten oft mit begrenzter Zeit, begrenzten Ressourcen und Geduld, so dass sie bei erheblichen Hindernissen oder Verzögerungen aufgrund von Eindämmungsmaßnahmen weiterziehen können – und am Ende Ihre kritischen Ressourcen schützen.

Durch die Identifizierung der kritischen Ressourcen in Ihrem Netzwerk, einschließlich der Pfade, die Angreifern zur Verfügung stehen, um sie zu erreichen, können die von Illumio bereitgestellten Informationen Sicherheitsteams darüber informieren, bestimmte Zugriffe und Pfade zu blockieren, die reif für eine Ausnutzung sind. Der hostbasierte Segmentierungsansatz von Illumio ermöglicht es Ihnen, all diese ungenutzten und risikoreichen Ports und Protokolle schnell und in großem Umfang zu sichern – was die Angriffsfläche von Ransomware drastisch reduziert.

4. Reagieren Sie schnell und erholen Sie sich

Cyber-Resilienz mit Eindämmungstechniken endet nicht mit proaktiver Abwehr; Es erstreckt sich auch auf die Genesung. Zero Trust Segmentation stattet Unternehmen mit den Tools aus, die sie benötigen, um sich schnell von Ransomware-Vorfällen zu erholen.

Die Eindämmung spielt eine entscheidende Rolle bei der Reaktion auf Vorfälle, indem sie kompromittierte Systeme isoliert, forensische Analysen durchführt und die Ausbreitung von Bedrohungen eindämmt. Es ermöglicht Sicherheitsteams, Sicherheitsvorfälle effektiv einzudämmen und zu untersuchen, Ursachen zu identifizieren und Abhilfemaßnahmen umgehend umzusetzen.

Durch die Minimierung von Ausfallzeiten und Datenverlusten bei der Behebung ermöglicht die Illumio-Plattform Unternehmen, stärker und widerstandsfähiger zurückzuschlagen, die finanziellen und rufschädigenden Auswirkungen von Ransomware-Angriffen zu minimieren und die Geschäftskontinuität zu gewährleisten.

So half Illumio beispielsweise einer globalen Anwaltskanzlei, einen aktiven Ransomware-Angriff schnell abzuschwächen, indem es laterale Bewegungen stoppte und den Betrieb des Rechenzentrums und die Kundendaten schützte.

Stoppen Sie die Ausbreitung von Ransomware noch heute mit Zero Trust Segmentation

Es ist jetzt an der Zeit, gegen Ransomware-Angriffe vorzugehen.

Schützen Sie Ihre Ressourcen, sichern Sie Ihre Abläufe und wahren Sie das Vertrauen Ihrer Kunden, indem Sie die Leistungsfähigkeit der Zero-Trust-Segmentierung nutzen.

Nehmen Sie noch heute Kontakt auf, um zu erfahren, wie Illumio Zero Trust Segmentation Ihr Unternehmen widerstandsfähig gegen Ransomware machen kann.

.png)