.png)

Gemeinsam besser: Illumio Endpoint und EDR

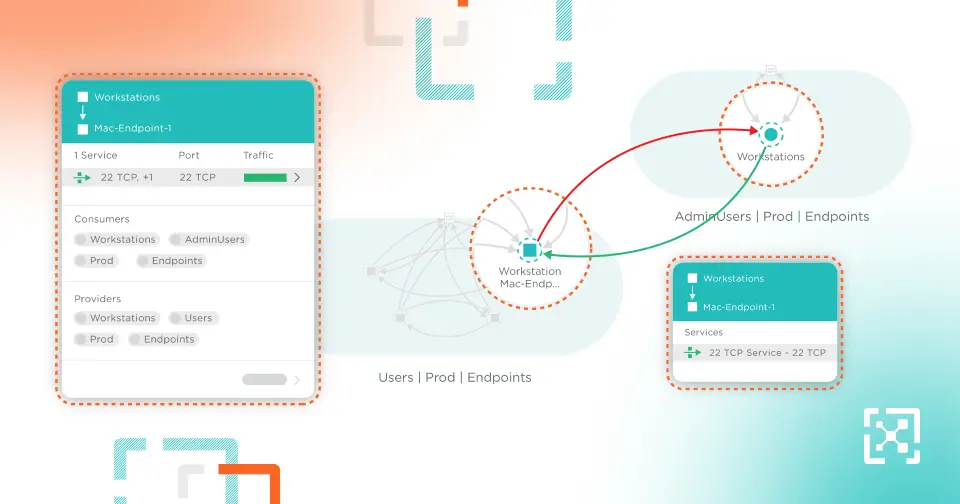

Kombinieren Sie Illumio Endpoint Breach Containment mit Ihrer Endpoint Detection and Response (EDR)-Lösung für vollständige Endpunktsicherheit.

Höhepunkte

Wesentliche Vorteile

Asset-Vorschau

Da Bedrohungsakteure neue Methoden entwickeln, um Unternehmen anzugreifen, ist die Bedeutung von Endpoint Detection and Response (EDR) noch nie so groß wie heute. Ausgeklügelte Bedrohungsakteure nutzen eine Kombination aus Zero-Day-Exploits, Supply-Chain-Angriffen und Social-Engineering-Taktiken, um ihre Angriffe zu starten, was sie notorisch schwierig zu erkennen macht.

Moderne Sicherheitstools verlassen sich auf KI und ML, um sich schnell an neue Angriffsmuster anzupassen, aber es braucht immer noch Zeit, um sich an neue Zero-Day-Exploits anzupassen – Zeit, die Sie vielleicht nicht haben. Im besten Fall dauert die Erkennung Sekunden oder Minuten, aber in Wirklichkeit kann es Tage, Wochen und sogar Monate dauern. Laut einem aktuellen IBM-Bericht beträgt die durchschnittliche Zeit, um eine Datenschutzverletzung zu identifizieren und einzudämmen, erstaunliche 277 Tage.

Selbst bei ständiger Verbesserung der Erkennungsfähigkeiten finden Angreifer immer noch neue Wege, sie zu umgehen. Durch eine Sicherheitsverletzung können diese Abwehrmaßnahmen jederzeit umgangen werden. Die wichtigste Frage an dieser Stelle ist, welche Auswirkungen hat dieser Verstoß?

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?