Cloud Security

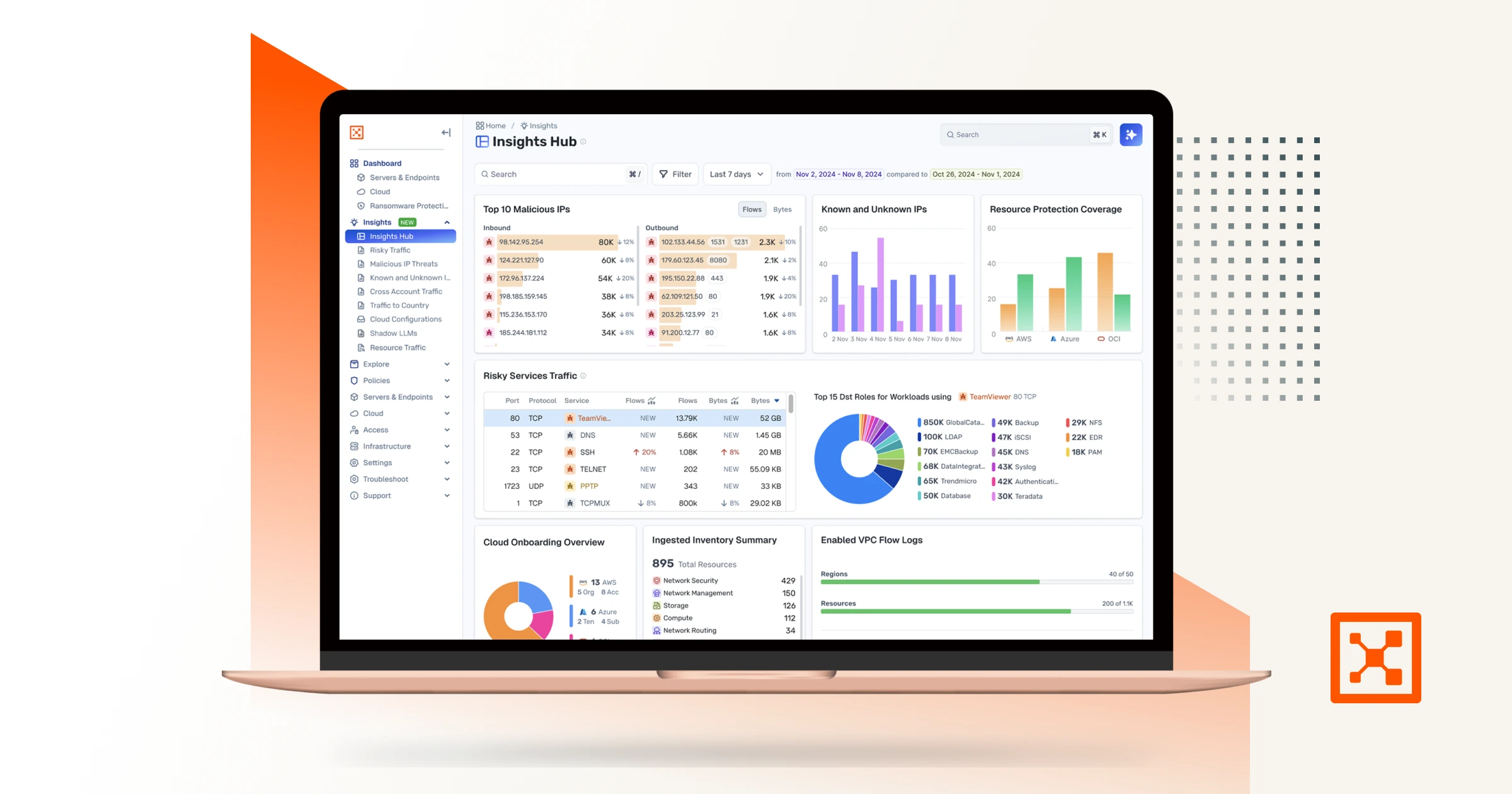

Sorgen Sie mit den Cloud-Sicherheitslösungen von Illumio für einen sicheren Cloud-Betrieb und bieten Sie Transparenz und Eindämmung von Sicherheitsverletzungen in allen Umgebungen.

.svg)

Verwandte Blogbeiträge

Wie KI-Sicherheitsgraphen die Cloud-Erkennung und -Reaktion verändern

Erfahren Sie, wie KI-Sicherheitsdiagramme Cloud Detection and Response (CDR) unterstützen, um laterale Bewegungen zu erkennen, Risiken zu erkennen und Sicherheitsverletzungen zu stoppen, bevor sie sich ausbreiten.

.webp)

Illumio stärkt die Unterstützung der Google Cloud Platform, um Risiken in verteilten Umgebungen einzudämmen

Erfahren Sie, wie die erweiterte Unterstützung von Illumio für die Google Cloud Platform (GCP) Unternehmen dabei hilft, verteilte Multi-Cloud-Umgebungen mit konsistenter Transparenz, agentenloser Integration und Echtzeit-Bedrohungseindämmung zu sichern.

.webp)

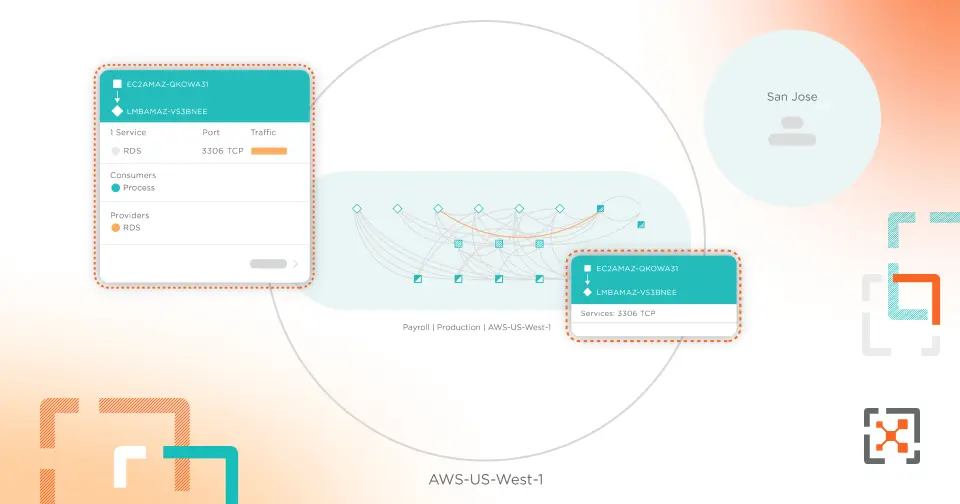

Wie Sie Sicherheitsverletzungen eindämmen und die Kontrolle in Ihrer Multi-Cloud-Umgebung zurückgewinnen können

Erfahren Sie, wie Illumio Transparenz und Eindämmung von Sicherheitsverletzungen über Cloud-Plattformen hinweg bietet und Ihnen dabei hilft, laterale Bewegungen zu stoppen und hybride Multi-Cloud-Umgebungen zu sichern.

.webp)

Illumio + Wiz Integration: Automatisierte Erkennung und Eindämmung von Cloud-Sicherheitsverletzungen

Erfahren Sie, wie die Integration von Illumio und Wiz einheitliche Transparenz, Echtzeit-Eindämmung von Sicherheitsverletzungen und Zero-Trust-Durchsetzung in Hybrid-Cloud-Umgebungen bietet.

Menschen können nicht gepatcht werden: Warum menschliches Versagen ein großes Cloud-Sicherheitsrisiko darstellt

Erfahren Sie, wie menschliche Fehler in der Cloud die Tür für Sicherheitsverletzungen öffnen können und wie Sie diese mit einer Zero-Trust-Strategie, die auf Mikrosegmentierung basiert, beheben können.

Wie Sie mit Illumio Sicherheitssilos in der hybriden Multi-Cloud beseitigen

Erfahren Sie, warum die Eindämmung von Sicherheitsverletzungen mit Illumio Transparenz und Segmentierung bietet, um Bedrohungen zu stoppen, bevor sie sich ausbreiten.

Wie eine auf Mikrosegmentierung basierende Zero-Trust-Strategie Cloud-Risiken löst

Erfahren Sie, wie Sie Transparenz, Kontrolle und Schutz in dynamischen Cloud-Umgebungen erhalten, um Ihre Daten und Anwendungen vor Sicherheitsverletzungen zu schützen.

5 Möglichkeiten, das Dilemma zwischen Geschwindigkeit und Sicherheit in Cloud-DevOps zu lösen

Lernen Sie fünf Empfehlungen kennen, wie Sie ein Gleichgewicht zwischen schneller Cloud-Entwicklung und der Notwendigkeit finden, Ihre Cloud-Umgebungen sicher zu halten.

.webp)

Lateral Movement: So lösen Sie das größte Risiko der Cloud

Erfahren Sie, warum es für Angreifer so einfach ist, sich in der Cloud lateral zu bewegen, welche vier Fehltritte die Cloud-Sicherheit für sie noch einfacher machen und warum Mikrosegmentierung der Schlüssel ist, um laterale Bewegungen zu stoppen.

Warum traditionelle Cloud-Sicherheit versagt – und 5 Strategien, um das Problem zu beheben

Erfahren Sie, warum herkömmliche Sicherheitstools nicht die flexible, konsistente Sicherheit bieten können, die in der Cloud erforderlich ist, und fünf Strategien für den Aufbau moderner Cloud-Sicherheit.

Ist die Cybersicherheit Ihres Cloud-Anbieters ausreichend?

Erfahren Sie, warum Sie sich nicht nur auf die Sicherheit Ihres Cloud-Anbieters verlassen können, um Ihre Cloud vor Cyberangriffen zu schützen.

Schützen Sie Ihre Cloud-Workload-Migration mit illumio CloudSecure

Erfahren Sie, wie die Zero-Trust-Segmentierung Ihrem Unternehmen dabei helfen kann, eine konsistente Sicherheit in Rechenzentrums- und Cloud-Umgebungen zu gewährleisten.

Verwandte Ressourcen

Illumio + Wiz Cloud-Sicherheitsplattform

Kombinieren Sie Bedrohungserkennung und Eindämmung von Sicherheitsverletzungen, um Sicherheitslücken automatisch zu schließen, bevor sie von Angriffen ausgenutzt werden.

Das Handbuch zur Cloud-Resilienz

Lerne, wie du Sicherheitsverletzungen in der Cloud mit Mikrosegmentierung bekämpfen, eindämmen und bezwingen kannst.

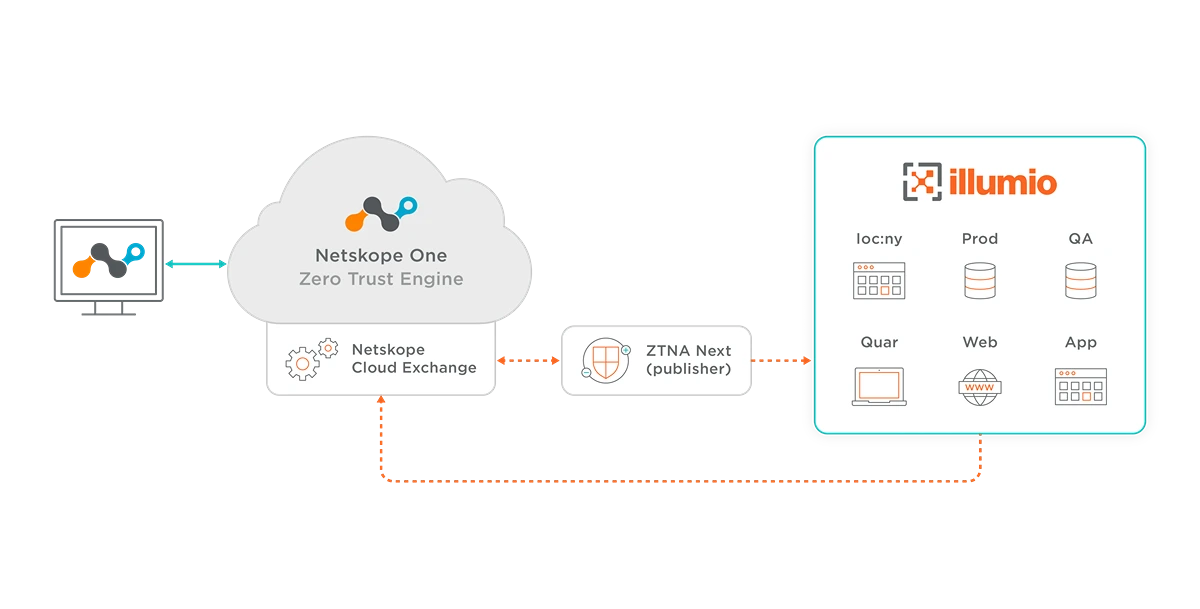

Illumio + Netskope: Erweitern Sie Zero Trust auf die Remote-Access-Architektur

Erkennen Sie automatisch kompromittierte Workloads und aktualisieren Sie Netskope One-Fernzugriffsberechtigungen mit Illumio Zero Trust Segmentation.

.webp)

Wie die Netzwerksegmentierung dazu beiträgt, die Widerstandsfähigkeit gegen Cyberbedrohungen des NHS zu erhöhen

Dieser Bericht untersucht den Stand der Cybersicherheit im NHS und wie Organisationen im Gesundheitswesen Zero Trust Segmentation (ZTS) einsetzen können, um aktuelle Sicherheitsherausforderungen zu bewältigen.

Erklärvideo zur Migration von Cloud-Workloads

Sehen Sie sich das Video an, um zu erfahren, wie Illumio Cyber-Resilienz aufbaut und die Geschäftskontinuität sicherstellt, wenn Ihre Anwendungen in die Cloud migriert und dort transformiert werden.

Illumio CloudSecure Erklärvideo

Sehen Sie sich das Video an, um zu erfahren, wie Illumio CloudSecure Ihnen helfen kann, Angriffe in der Public Cloud sicher einzudämmen.

Cloud Security Index: Die wichtigsten Ergebnisse aus Frankreich

Vanson Bourne fasst Forschungsergebnisse zum Stand der Cloud-Sicherheit in französischen Unternehmen zusammen.

Cloud Security Index: Die wichtigsten Erkenntnisse aus Australien

Vanson Bourne fasst Forschungsergebnisse zum Stand der Cloud-Sicherheit in australischen Unternehmen zusammen.

Cloud Security Index: Zentrale Erkenntnisse aus Deutschland

Vanson Bourne fasst Forschungsergebnisse zum Stand der Cloud-Sicherheit in deutschen Unternehmen zusammen.

Cloud Security Index: Die wichtigsten Ergebnisse aus dem Vereinigten Königreich

Vanson Bourne fasst Forschungsergebnisse zum Stand der Cloud-Sicherheit in britischen Unternehmen zusammen.

Cloud Security Index: Die wichtigsten Erkenntnisse aus dem Nahen Osten

Vanson Bourne fasst Forschungsergebnisse zum Stand der Cloud-Sicherheit in Unternehmen im Nahen Osten zusammen.

.webp)

So lösen Sie die 5 größten Cloud-Sicherheitsprobleme

Erfahren Sie, welche Herausforderungen bei der Sicherheit von Cloud-Anwendungen und -Workloads zu oft übersehen werden, und wie Sie sie mit Zero-Trust-Segmentierung lösen können.

Gehen Sie von einer Sicherheitsverletzung aus.

Minimieren Sie die Auswirkungen.

Erhöhen Sie die Resilienz.

Sind Sie bereit, mehr über Zero Trust-Segmentierung zu erfahren?