Schützen Sie Ihre Cloud-Workload-Migration mit illumio CloudSecure

In den letzten Jahren wurden Unternehmen jeder Größe zunehmend von der Cloud angezogen, da sie Skalierbarkeit, Kosteneffizienz und verbesserte Zusammenarbeit versprachen. Doch mit dieser schnellen Einführung geht eine versteckte Bedrohung einher: Angreifer sind ständig auf der Suche nach Schwachstellen, die sie ausnutzen können.

Schockierenderweise haben 47 Prozent aller Datenschutzverletzungen ihren Ursprung in der Cloud, was laut einer aktuellen Studie von Vanson Bourne zu durchschnittlichen Kosten von 4,1 Millionen US-Dollar für betroffene Unternehmen führt.

Die Migration von Workloads in die Cloud bringt zwar viele Vorteile mit sich, aber es ist wichtig, die Sicherheitsbedenken, die mit dieser Umstellung einhergehen, zu erkennen und anzugehen.

In diesem Blogbeitrag gehen wir der Frage nach, wie die Zero-Trust-Segmentierung Unternehmen dabei helfen kann, eine konsistente Sicherheit in Rechenzentrums- und Cloud-Umgebungen zu gewährleisten.

Verschaffen Sie sich in diesem Video zunächst einen schnellen Überblick, wie die Illumio ZTS-Plattform die Migration von Cloud-Workloads sichert:

Sind Ihre kritischen Daten in der Cloud gefährdet?

Da fast alle Unternehmen sensible Daten in der Cloud speichern, ist eines der Hauptanliegen bei der Migration von Workloads in die Cloud der Schutz und die Vertraulichkeit sensibler Daten. Unternehmen vertrauen ihre kritischen Informationen Cloud-Service-Providern (CSPs) an, was das Risiko von unbefugtem Zugriff, Datenschutzverletzungen und der Nichteinhaltung gesetzlicher Vorschriften erhöht.

Unternehmen müssen der Implementierung robuster Verschlüsselungsmechanismen, Zugriffskontrollen und regelmäßiger Sicherheitsüberprüfungen Vorrang einräumen, um ihre Daten während der Übertragung und im Ruhezustand zu schützen.

Das Modell der geteilten Verantwortung

Viele Cloud-Anbieter folgen dem Modell der geteilten Verantwortung, bei dem die Anbieter die Verantwortung für die Sicherung der Infrastruktur und der physischen Rechenzentren übernehmen. In einem "ungleichmäßigen Handschlag" erwarten die Anbieter jedoch, dass ihre Kunden ihre eigenen Cloud-Daten, Anwendungen und Konfigurationen sichern.

Leider führt diese Aufgabenteilung oft zu Missverständnissen und Sicherheitslücken.

Um dieses Risiko zu mindern, müssen Unternehmen ihre Sicherheitsverantwortlichkeiten gegenüber dem Cloud-Anbieter klar abgrenzen, umfassende Sicherheitsrichtlinien festlegen und regelmäßige Bewertungen durchführen, um die Einhaltung der Vorschriften sicherzustellen.

3 Gründe, warum traditionelle Sicherheitsmethoden in der Cloud versagen

Cloud-Umgebungen verändern sich ständig und bringen einzigartige Herausforderungen mit sich, die zu Sicherheitslücken und Sicherheitsverletzungen führen können. Aus diesem Grund bieten herkömmliche Sicherheitsansätze nicht das Maß an Transparenz, Flexibilität und Konsistenz, das eine speziell entwickelte Cloud-Sicherheitsplattform bieten kann.

Hier sind die wichtigsten Gründe, warum herkömmliche Sicherheitsmethoden in der Cloud nicht funktionieren:

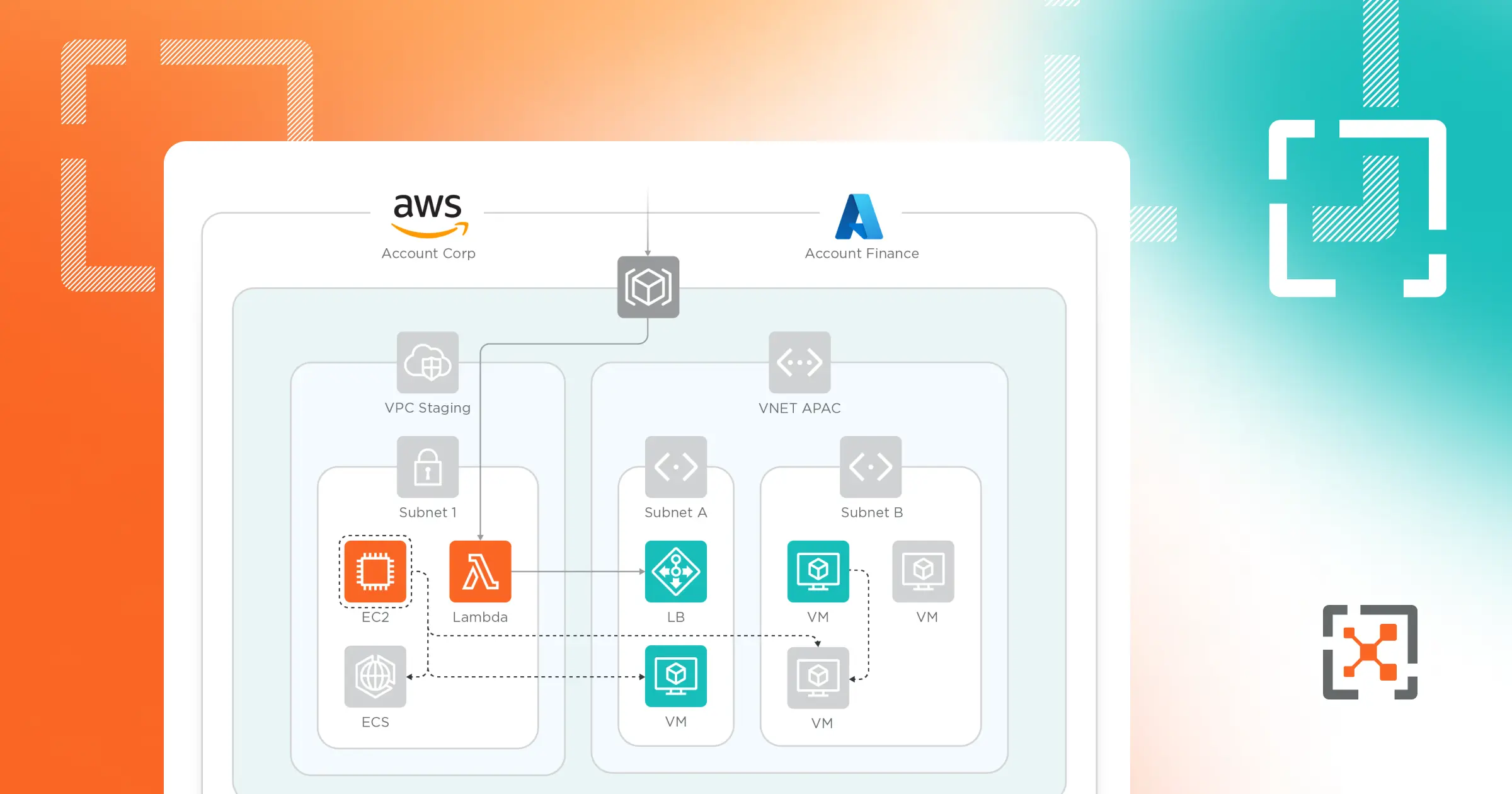

- Hybride Multi-Cloud-Umgebungen werden immer komplexer: Da Netzwerke immer komplexer werden, ist es sehr schwierig, eine veraltete IT-Infrastruktur auf die Cloud abzubilden, insbesondere wenn viele Unternehmen Public und Private Clouds in einer Hybrid-Cloud-Umgebung kombinieren.

- Fehlende vollständige Cloud-Transparenz: In der Cloud ist vollständige Transparenz unerlässlich – Sie können nicht sichern, was Sie nicht sehen können. Ohne vollständige Cloud-Transparenz können Risiken unbemerkt bleiben, insbesondere bei der Kommunikation von Speicher, Anwendungen, Servern und Datenbanken.

- Falsche Anwendungseinstellungen: Die integrierten Sicherheitseinstellungen in Cloud-Plattformen können falsch codiert oder falsch konfiguriert werden, was zu Sicherheitslücken in der Cloud führt.

Wie Zero Trust Segmentation die Migration von Cloud-Workloads sichert

Wenn Ihre Organisation Cloud-Workloads migriert, sind Sie bereits einem erhöhten Risiko ausgesetzt. Es ist wichtig, die Widerstandsfähigkeit gegen den nächsten unvermeidlichen Cyberangriff zu stärken. Der beste Weg, Cyber-Resilienz zu erreichen, ist die Einführung einer Zero-Trust-Sicherheitsstrategie, die auf der Denkweise "niemals vertrauen, immer überprüfen" basiert.

Zero Trust Segmentation (ZTS) ist eine wichtige Säule von Zero Trust – ohne sie kann Zero Trust nicht erreicht werden. Im Gegensatz zu herkömmlicher perimeterbasierter Sicherheit arbeitet ZTS auf Anwendungs- oder Workload-Ebene und ermöglicht es Unternehmen, einen konsistenten Ansatz für die Definition und Durchsetzung von Sicherheitsrichtlinien auf granularer Ebene über die gesamte hybride Angriffsfläche hinweg zu erreichen. ZTS ist einfach und unkompliziert im Vergleich zum Versuch der Segmentierung mit statischen, älteren Firewalls.

Mit ZTS können Sie:

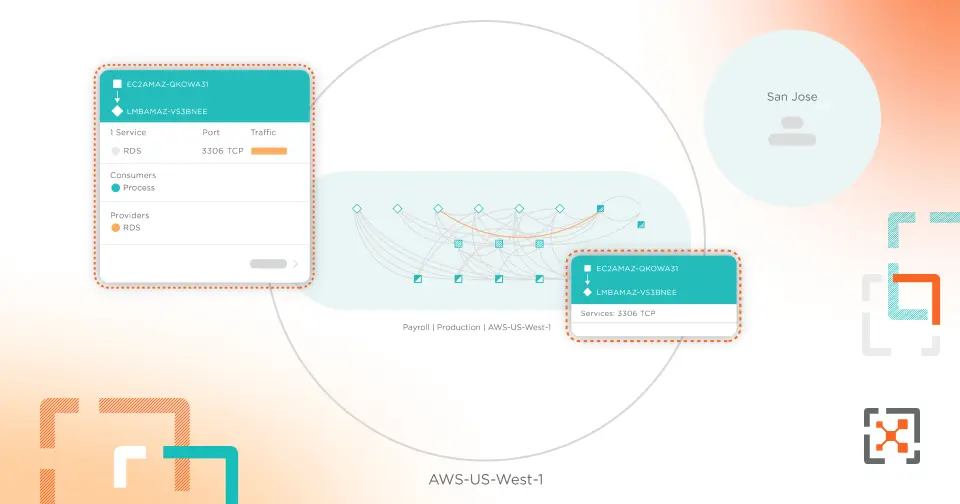

- Beseitigen Sie blinde Flecken in der Sicherheit, indem Sie einen Echtzeit-Überblick über die Verkehrsströme erhalten. Dies trägt dazu bei, die Sicherheit konsistent zu halten, indem End-to-End-Transparenz und Durchsetzung aller Workloads bereitgestellt werden, unabhängig von der zugrunde liegenden Netzwerkinfrastruktur.

- Legen Sie granulare, flexible Sicherheitsrichtlinien fest, die einen konsistenten Schutz für Anwendungen und Workloads bieten. Bereiten Sie sich proaktiv auf Angriffe vor und isolieren Sie reaktiv Sicherheitsverletzungen.

- Erreichen Sie einen sicheren Migrationsprozess , ohne die Integrität sensibler Daten zu gefährden, indem Sie konsistente Sicherheitsrichtlinien für lokale und Cloud-Umgebungen einhalten.

Illumio CloudSecure: Erweitern Sie ZTS auf jedes Rechenzentrum und jede Cloud

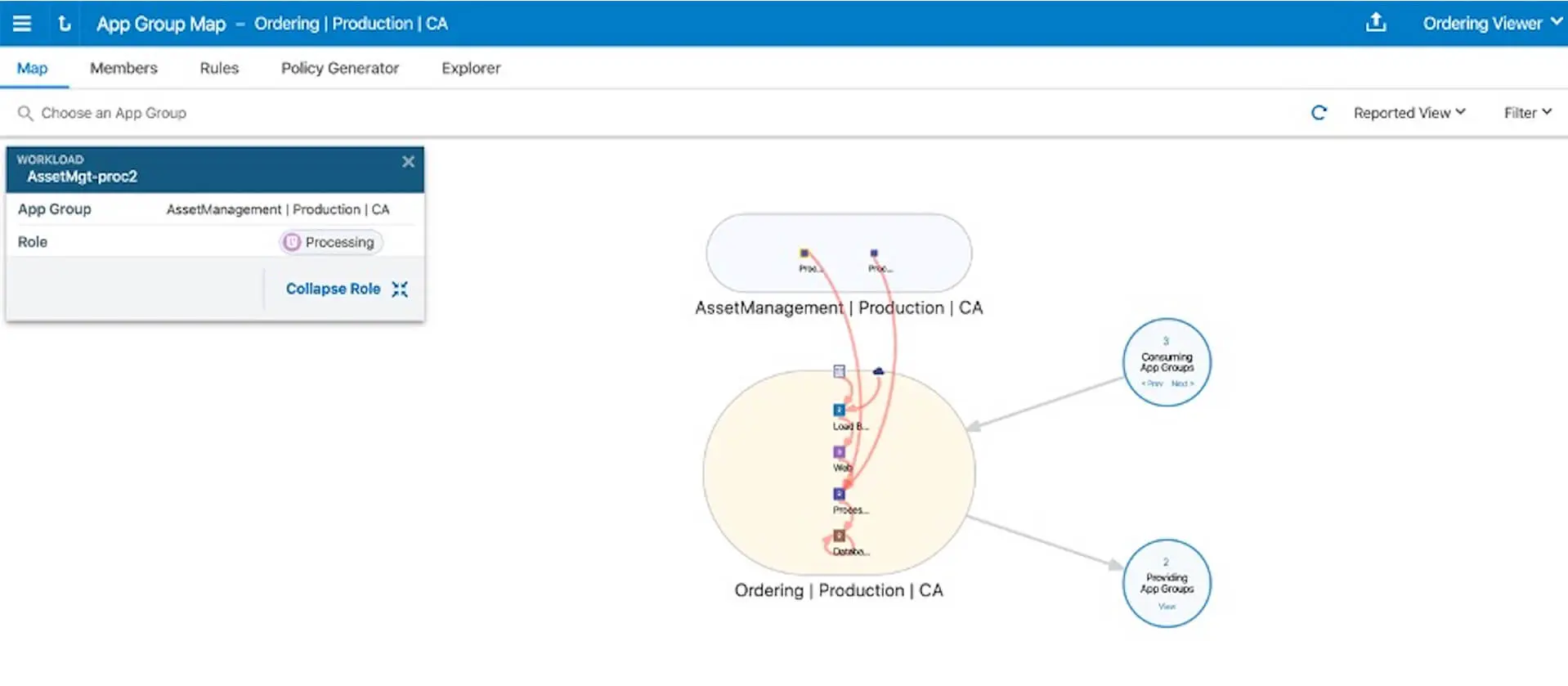

Illumio CloudSecure, Teil der Illumio Zero Trust Segmentation Platform, geht diese Herausforderungen direkt an und bietet End-to-End-Transparenz und konsistente Sicherheit über den Datenverkehr und die Workloads von Cloud-Ressourcen hinweg. Starten Sie noch heute Ihre kostenlose 30-Tage-Testversion von Illumio CloudSecure.

Migrieren Sie sicher in die Cloud, ohne Kompromisse bei der Sicherheit einzugehen

Illumio CloudSecure gewährleistet einen nahtlosen und sicheren Übergang während der digitalen Transformation. Mit Illumio können Sicherheits- und Cloud-Betriebsteams Cyber-Resilienz aufbauen, indem sie eine einzige Lösung bereitstellen, die ZTS in jedem Rechenzentrum und in jeder Cloud durchsetzt.

Der proaktive Ansatz von CloudSecure zur Visualisierung der Konnektivität von Cloud-Workloads und zur Anwendung von Segmentierungskontrollen zur Eindämmung von Cloud-Angriffen stellt sicher, dass Sicherheitsmaßnahmen bereits vor Beginn des Migrationsprozesses vorhanden sind. Dies vereitelt potenzielle Angreifer und schützt Ihr Unternehmen vor Datenschutzverletzungen.

Nutzen Sie die Telemetrie des Datenverkehrsflusses für vollständige Transparenz und automatisierte Richtlinienaktualisierungen

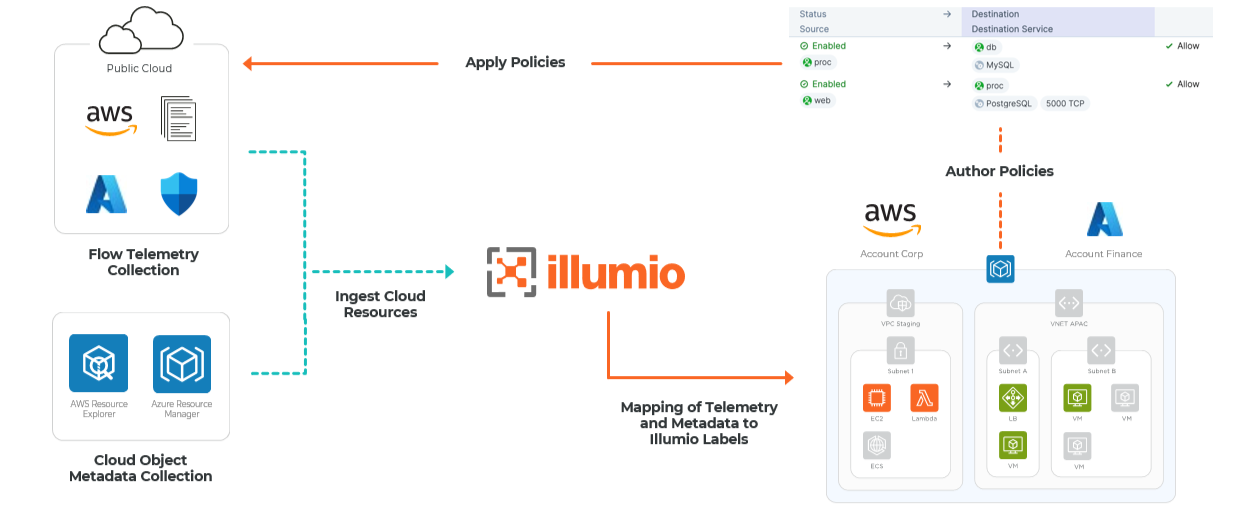

Illumio CloudSecure kann auch die Telemetriedaten des Datenverkehrsflusses aus AWS VPC- oder Azure NSG-Flow-Protokollen erfassen, um die Metadaten, die den Netzwerkverkehr beschreiben, ständig zu aktualisieren. Diese Flow-Protokolle werden dann an den Cloud-Speicher gesendet, und Illumio ruft diese Daten zur Analyse ab.

Durch die Nutzung von AWS Resource Explorer, Azure Resource Manager oder anderen nativen Tools erstellt CloudSecure Labels und fügt sie an Telemetriedaten an, indem Cloud-Ressourcen-Tags und andere Cloud-Metadaten (wie der Name der Region, der VPC-Name usw.) erfasst werden. Diese Bezeichnungen sind in einer einfachen, leicht verständlichen Sprache verfasst und vermitteln Sicherheitsteams ein besseres Verständnis dafür, welche Konnektivität eine Ressource im Vergleich zu ihrer aktuellen Konnektivität haben sollte.

CloudSecure kann dann all diese Informationen als Visualisierung darstellen und so Echtzeit-Transparenz von Anwendungsbereitstellungen und Datenverkehrstelemetriedaten bieten. Mit diesen Erkenntnissen können Sicherheitsteams Richtlinien für strenge Zugriffskontrollen erstellen und anwenden.

Durch die Annahme, dass kein Element des Netzwerks standardmäßig vertrauenswürdig ist, verbessert der Ansatz von Illumio die Fähigkeit Ihres Unternehmens, seine Vermögenswerte und Daten zu schützen, erheblich. Es handelt sich um ein proaktives und dynamisches Sicherheits-Framework, das sich an die sich ständig weiterentwickelnden Bedrohungen von heute anpasst.

Sehen Sie sich die Illumio CloudSecure-Demo an, um mehr zu erfahren:

Testen Sie Illumio CloudSecure 30 Tage lang kostenlos. Es muss keine Software installiert werden und es ist keine Kreditkarte erforderlich.

.png)