Top-Nachrichten zur Cybersicherheit vom Mai 2025

Von den Enthüllungen der RSAC-Konferenz auf der Hauptbühne bis hin zu realen Ransomware-Weckrufen geht es nicht mehr darum, ob es zu einer Sicherheitsverletzung kommt. Es kommt darauf an, was Sie als nächstes tun.

Die Berichterstattung im Mai zeigt, dass Unternehmen beginnen, sich der Resilienz statt der Prävention und der Realität statt Wunschdenken zuzuwenden.

Die Nachrichten dieses Monats enthalten Einblicke von Top-Sicherheitsexperten zu folgenden Themen:

- Die wichtigsten Erkenntnisse von Forbesaus der RSAC 2025

- Warum die Eindämmung von Sicherheitsverletzungen die Lösung für die heutige Welt nach Sicherheitsverletzungen ist

- Die Philosophie von John Kindervag hinter Zero Trust

- Der jüngste Ransomware-Angriff auf die britische Lebensmittellieferkette

Forbes on RSAC 2025: Cyberabwehr hat neue Regeln

In seiner Forbes-Zusammenfassung der diesjährigen RSA-Konferenz mit dem Titel "Agentic AI, Identity And The New Rules Of Cyber Defense" fasste der Cybersicherheitsjournalist Tony Bradley die Veranstaltung als "eine Mischung aus Dringlichkeit und vorsichtigem Optimismus" zusammen, die durch Veränderungen bei Bedrohungsvektoren, KI-Fähigkeiten und den Zusammenbruch traditioneller Netzwerkperimeter angetrieben wurde.

Einer der größten – und am meisten erwarteten – Trends auf der diesjährigen Konferenz war KI. Bradley merkte jedoch an, dass es nicht nur ein Hype war.

"Dieses Jahr konzentrierte sich auf die Realität: die Notwendigkeit von Rechenschaftspflicht, Automatisierung und intelligenterer Anpassung", schrieb er.

Eine neue KI-Lösung, die er ins Rampenlicht stellte, war Illumio Insights, die erste Cloud Detection and Response (CDR), die auf einem KI-Sicherheitsgraphen basiert. Insights hilft Sicherheitsteams, komplexe Umgebungen zu verstehen, Bedrohungen zu erkennen und schneller Maßnahmen zu ergreifen.

Bradley sieht dies als Teil eines größeren Vorstoßes, die Sicherheit zu vereinfachen, auch wenn die Systeme immer komplexer werden.

Er wies auch darauf hin, dass traditionelle Bedrohungen wie E-Mail-Angriffe und Insider-Risiken nicht verschwinden werden. Und zusätzlich zu diesen anhaltenden Bedrohungen wird KI jetzt sowohl von Verteidigern als auch von Angreifern eingesetzt.

Aus diesem Grund brauchen Unternehmen bessere Tools und stärkere Abwehrmechanismen. "Es geht nicht darum, Mauern zu errichten. Es geht darum, sich auf eine Welt ohne sie vorzubereiten", sagte Bradley.

Genau hier setzt Illumio an – es hilft Sicherheitsteams, die Nase vorn zu haben, indem sie mehr sehen, schneller reagieren und die Ausbreitung von Bedrohungen verhindern.

"Es geht nicht darum, Mauern zu errichten. Es geht darum, sich auf eine Welt ohne sie vorzubereiten."

— Tony Bradley, Forbes

Wir leben in einer Welt nach Sicherheitsverletzungen – hier erfahren Sie, wie Sie sie schützen können

Auf der RSAC 2025 setzte sich der Gründer und CEO von Illumio, Andrew Rubin, mit Terry Sweeney von Dark Reading zusammen, um für das Video und den Artikel "RSAC 2025: Illumio Prepares for Cybersecurity in a 'Post-Breach World'" zu erklären, was es bedeutet, in einer Welt nach einer Sicherheitsverletzung zu leben.

"Wir werden nie wieder in einer Welt leben, in der Sicherheitsverletzungen nicht Teil der Realität sind", erklärte Rubin.

Von Krankenhäusern über Schulbezirke bis hin zu Regierungsbehörden hätten die Häufigkeit und Schwere von Sicherheitsverletzungen einen Punkt erreicht, an dem wir aufhören müssten, so zu tun, als wären sie selten. "Wenn man das Problem nicht zugibt, kann man unmöglich herausfinden, wie man es lösen kann."

Rubin machte deutlich, dass es bei dieser Denkweise nicht darum geht, aufzugeben, sondern darum, klüger zu werden. "Wir behaupten nicht, dass wir machtlos sind", sagte er. "Aber wir müssen auch anerkennen, dass wir nicht alles stoppen werden."

Aus diesem Grund konzentriert sich Illumio auf die Eindämmung und hilft Unternehmen, zu überleben und sich schneller zu erholen, wenn es zu Sicherheitsverletzungen kommt. Es ist eine Verschiebung vom Versuch, jeden Angriff zu verhindern, hin zum Aufbau von Resilienz.

"Wir brauchen eine Strategie und einen Rahmen, der sich darauf konzentriert, wie wir überleben und gedeihen, wenn wir scheitern", sagte er.

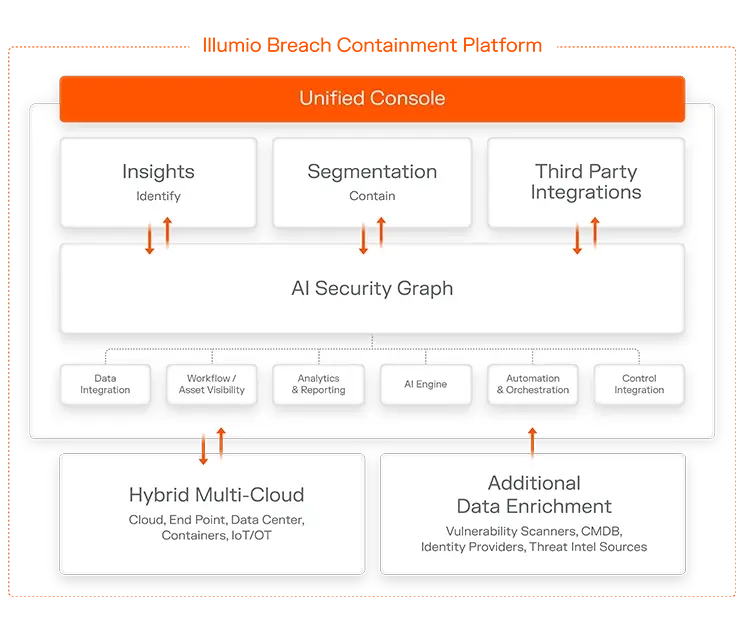

Die Illumio Breach Containment Platform basiert auf dem Sicherheitsgraphen.

"Die einzige Technologie, die wirklich in der Lage sein wird, mit der Bedrohungslandschaft Schritt zu halten, besteht darin, alles in Bezug auf den Sicherheitsgraphen zu betrachten", erklärte Rubin.

Das bedeutet, dass sie abbilden müssen, wie Assets, Systeme und Benutzer miteinander verbunden sind, genau wie es Angreifer tun, damit Verteidiger "jede Nadel in jedem Heuhaufen" finden können.

KI wird nach Ansicht von Rubin für beide Seiten ein Game-Changer sein. Aber die Verteidiger haben eine echte Chance zu gewinnen, wenn sie schnell agieren. "Sowohl derjenige, der es besser als auch mehr nutzt, wird die Oberhand haben", sagte er.

Illumio nutzt KI, um das Diagramm zu scannen, Bedrohungen schneller zu identifizieren und den Explosionsradius bei Sicherheitsverletzungen zu reduzieren. "Wir nutzen es so weit wie möglich", sagte Rubin und fügte hinzu, dass die Kombination von KI mit graphenbasierten Erkenntnissen Sicherheitsteams einen großen Vorteil verschafft.

Schließlich verknüpfte Rubin alles mit Zero Trust. Mit dem Zero-Trust-Erfinder John Kindervag, der als Chief Evangelist von Illumio fungiert, erinnerte Rubin die Zuschauer daran: "Zero Trust ist kein Anbieter und schon gar kein Produkt. Zero Trust ist eine Strategie, eine Architektur und ein Framework."

"Wir brauchen eine Strategie und einen Rahmen, der sich darauf konzentriert, wie wir überleben und gedeihen können, wenn wir scheitern."

— Andrew Rubin, Gründer und CEO von Illumio

In der heutigen Welt nach Sicherheitsverletzungen ist Zero Trust nicht nur hilfreich. Es ist wichtig.

"Niemand sagt, dass man in der Verteidigung aufgeben soll", sagt Rubin. "Was wir sagen, ist, dass wir jetzt ein weiteres Instrumentarium brauchen, um diese Dinge einzudämmen, sie schneller zu stoppen und zu verhindern, dass sie zu Katastrophen werden."

John Kindervag: ein Hacker, der baut statt kaputt geht

.webp)

John Kindervag ist kein typischer Hacker. Er bricht nicht in Systeme ein, um Profit zu machen oder Chaos zu verursachen. Stattdessen entwickelt er mutige neue Ideen von Grund auf. Als Schöpfer von Zero Trust und jetzt Chief Evangelist bei Illumio prägt Kindervag weiterhin die Cybersicherheitsbranche.

In einem kürzlichen Interview mit Kevin Townsend für die Hacker Conversations-Serie vonSecurityWeek erzählte er, wie seine Hacker-Wurzeln immer noch seine Denkweise beeinflussen – auch wenn er heute auf eine ganz andere Art und Weise hackt.

Die Philosophie von Kindervag wurzelt in der Schöpfung, nicht in der Zerstörung. Townsend sieht Kindervag eher in einer Linie mit traditionellen Definitionen von Hacking, die älter sind als das Konzept, Computer zu knacken, um Dinge zu stehlen. Stattdessen konzentrierten sich die frühen Hacker darauf, neue Ideen neu zu mischen, um neue zu entwickeln.

Kindervag hat Zero Trust nicht aus dem Nichts entwickelt. Stattdessen nahm er traditionelle Sicherheitsideen wie "Vertrauen, aber überprüfen" und verwandelte sie in etwas Neues und Kraftvolles: "Immer zuerst verifizieren und erst dann vertrauen."

Aber Kindervag befürchtet, dass die heutige Idee des Hackens ihre Seele verloren hat. "Wir sind nicht mehr diese geschlossene Einheit von Menschen, die aufeinander aufpassen", sagte er.

Die Hacker-Community der alten Schule – einst motiviert durch Neugier, Lernen und den Wunsch, die Dinge besser zu machen – verblasst. Mit dem Verlust von Persönlichkeiten wie Kevin Mitnick und Dan Kaminsky sieht er eine Verschiebung von gemeinschaftlicher Entdeckung hin zu individuellem Profit und Bekanntheit. "Ich weiß nicht, ob diese Motivation heute noch anhält."

Letztendlich erinnert uns Kindervag daran, dass es beim Hacken weniger um Exploits als um Innovation geht. Ob es um die Entwicklung von Unix oder die Erfindung von Zero Trust geht, die besten Hacks verändern unsere Denkweise.

Britischer Einzelhandel erneut von Ransomware betroffen

Eine weitere Woche, ein weiterer Cyberangriff – und dieser trifft alle großen britischen Supermärkte.

Peter Green Chilled, ein großer Vertreiber von Kühl- und Tiefkühlkost für führende britische Lebensmittelhändler wie Tesco, Asda und M&S, bestätigte einen Ransomware-Angriff , der seine Fähigkeit, neue Bestellungen zu bearbeiten, eingefroren hat. Connor Jones beschreibt den Angriff in seinem Artikel " Ransomware-Angriff auf Lebensmittelhändler bedeutet mehr Schmerz für britische Supermärkte".

Jones berichtet, dass die Folgen darin bestanden haben, dass Tausende von Pfund frischer Lebensmittel in der Schwebe stecken geblieben sind. Und es wird die Lieferanten wahrscheinlich Hunderttausende von Pfund an verderblichen Lagerbeständen kosten.

Der Angriff begann Berichten zufolge am 14. Mai, wobei E-Mails an Kunden am nächsten Tag verschickt wurden. Während Peter Green sagt, dass seine Transportaktivitäten immer noch laufen, ist das Unternehmen öffentlich dunkel geworden – es hat Kommentare abgelehnt, eingehende Anrufe blockiert und externe E-Mails zurückgeschickt.

In der Zwischenzeit kämpfen die Supermärkte und die Lieferanten müssen den Schlag einstecken. Große Lieferanten und Lebensmittelhändler werden wahrscheinlich in der Lage sein, den Sturm zu überstehen. Aber Jones sagte, dass kleinere Unternehmen nicht das gleiche Polster haben. In der Zwischenzeit ist es den Kunden nicht möglich, das Essensangebot von Peter Green zu kaufen.

Dies ist der gefährliche Dominoeffekt von Angriffen auf die Lieferkette. Wenn ein einzelner Spieler zu Boden geht, breitet sich der Aufprall schnell und breit aus. Gerade im Lebensmitteleinzelhandel können Cyberangriffe zu einem öffentlichen Notfall werden.

"Dieser jüngste Angriff auf Peter Green Chilled unterstreicht einen beunruhigenden Trend", sagte Raghu Nandakumara, Senior Director of Industry Solutions Marketing bei Illumio. "Der britische Einzelhandel wird von immer aggressiveren Cyberkriminellen belagert."

Und es geht nicht mehr nur um gestohlene Daten. "Wir sehen eine Verschiebung vom Datendiebstahl hin zu einer vollständigen Betriebsstörung", erklärte Nandakumara. Angreifer haben es auf Systeme abgesehen, die die Welt am Laufen halten, wie z. B. Lebensmittellieferung, Gesundheitswesen und Transport, denn der Zahlungsdruck steigt in die Höhe, wenn der Betrieb in der realen Welt zum Erliegen kommt.

"Angreifer haben es auf Systeme abgesehen, die die Welt am Laufen halten."

— Raghu Nandakumara, Senior Director of Industry Solutions Marketing bei Illumio

Was ist die Lösung? Laut Nandakumara ist es die betriebliche Resilienz. Die alte Patch-and-Pray-Strategie funktioniert nicht mehr (wenn überhaupt). Einzelhändler benötigen Kontrollen, die Angreifer davon abhalten, ihre kritischsten Systeme überhaupt zu erreichen.

Hier kommt die Segmentierung ins Spiel. Es reicht nicht mehr aus, nur Ihren Perimeter abzuriegeln und zu hoffen, dass Sie alle Verstöße verhindern. Sie müssen darauf vorbereitet sein, unvermeidliche Verstöße einzudämmen.

Im Zuge der Weiterentwicklung des Playbooks für Ransomware-Angreifer müssen Verteidiger von reaktiv zu proaktiv übergehen – denn Sie wissen nicht, wann Sie oder Ihre Lieferkette das nächste Mal verletzt werden.

Kontaktieren Sie uns noch heute um zu erfahren, wie Illumio Ihnen helfen kann, die Sicherheitslücke einzudämmen.

.png)

.webp)

.webp)