Illumio in zwei Gartner® Hype Cycle™ Berichten ausgezeichnet

Cyberbedrohungen ändern sich schnell – und Cybersicherheitstechnologien müssen Schritt halten. Herkömmliche Präventions- und Erkennungstechnologien reichen jedoch nicht aus, um sich gegen die sich ständig ändernden Bedrohungen von heute zu wehren.

Infolge dieser Herausforderungen wenden sich Sicherheitsteams Zero-Trust-Sicherheitsstrategien zu.

Laut Gartner "wird Zero Trust zu einer Anforderung bei der Gestaltung von Rechenzentren, und Mikrosegmentierung ist ein praktischer Weg, um dies zu erreichen."

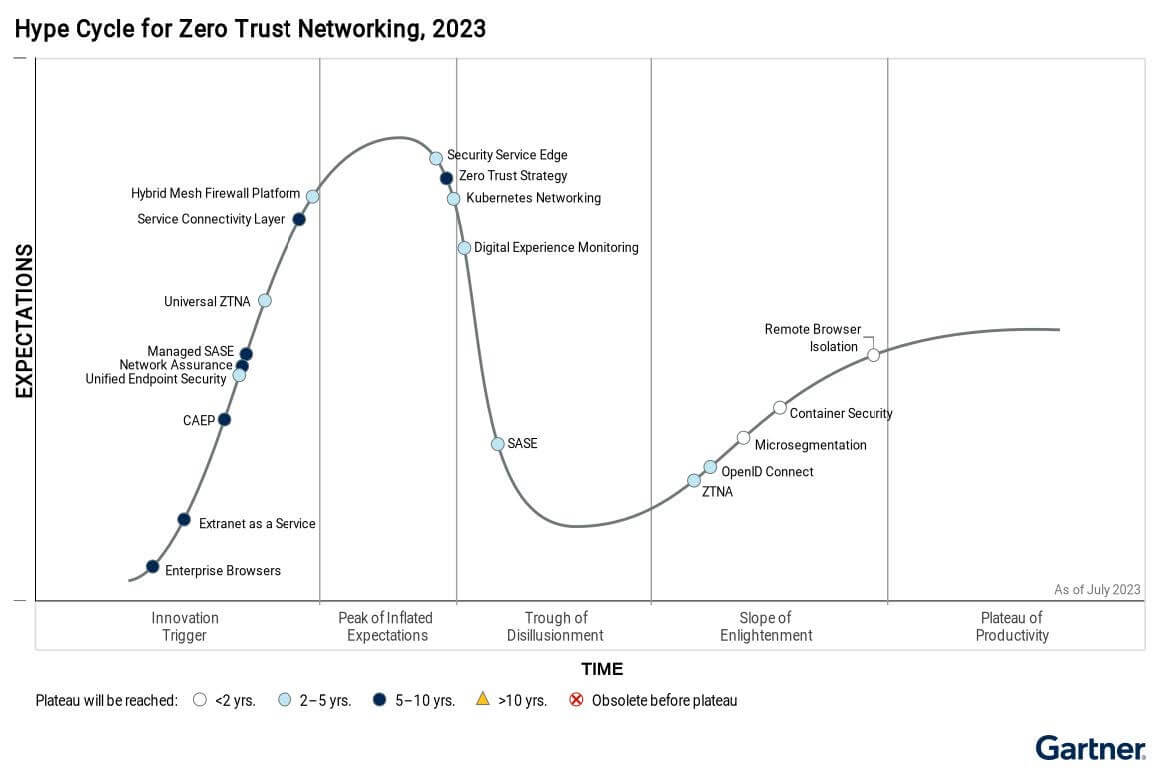

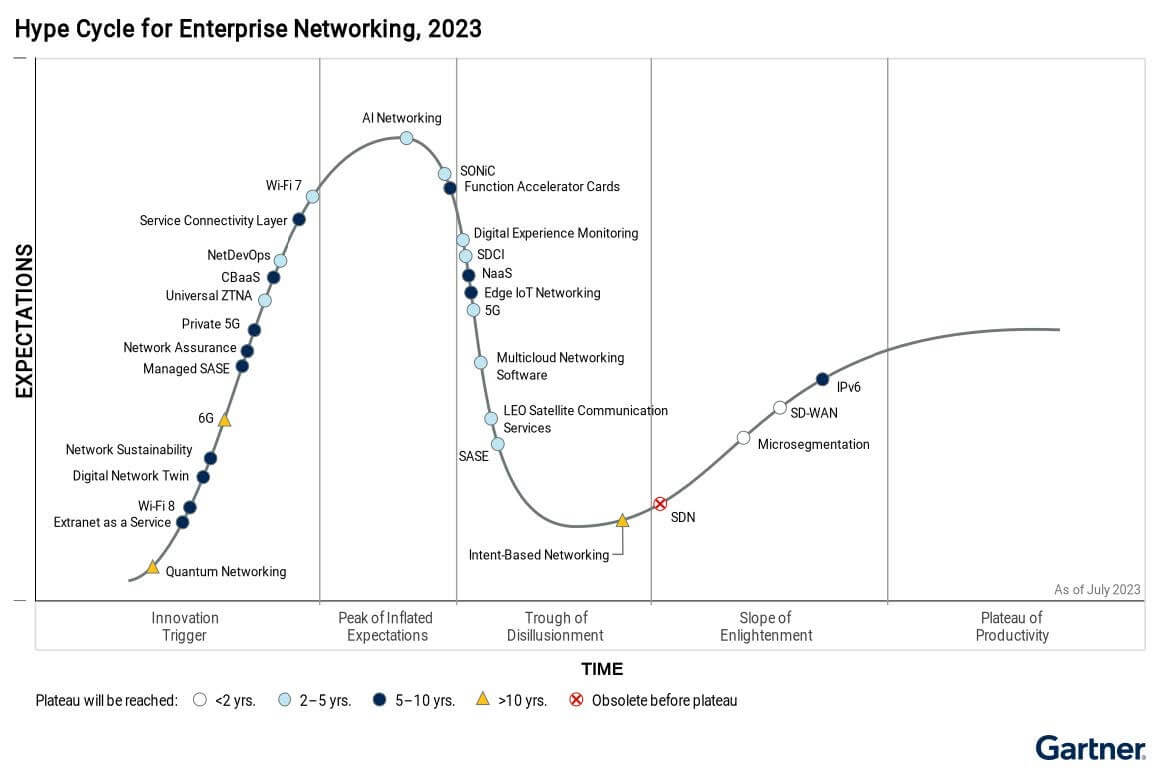

Sowohl im Hype Cycle for Enterprise Networking, 2023 als auch im Hype Cycle for Zero Trust Networking, 2023 erkannte Gartner die Mikrosegmentierung, auch Zero Trust Segmentation genannt, wie folgt an:

- Technologie mit hohem Nutzen

- Es wird erwartet, dass es innerhalb der nächsten zwei Jahre zur allgemeinen Akzeptanz kommt

- Auf dem Gartner Hype Cycle Slope of Enlightenment , um Akzeptanz und Vorteile in der Praxis zu bieten

Lesen Sie den vollständigen Bericht "Hype Cycle for Zero Trust Networking, 2023".

Gartner erkannte Illumio in beiden Berichten als Sample Vendor für Mikrosegmentierung an.

Warum wir glauben, dass Gartner die Zero-Trust-Segmentierung empfiehlt, um die Ausbreitung von Sicherheitsverletzungen zu stoppen

Im Kern geht Zero Trust Segmentation (ZTS) über die Grenzen der herkömmlichen Netzwerksegmentierung hinaus, um die Ausbreitung von Ransomware und Sicherheitsverletzungen zu stoppen.

Laut Gartner "werden Server virtualisiert, containerisiert oder auf Infrastructure-as-a-Service (IaaS) umgestellt, und bestehende Sicherheitsvorkehrungen wie herkömmliche Firewalls, Intrusion-Prevention-Lösungen und Antivirensoftware haben Schwierigkeiten, mit dem schnellen Tempo der Bereitstellung neuer Assets Schritt zu halten."

Die Veränderungen, die die schnelle digitale Transformation mit sich bringt, haben Unternehmen anfällig für Angreifer gemacht, die herkömmliche Erkennungs- und Präventionstools einfach und schnell umgehen können. Ohne ZTS können Sicherheitsverletzungen in das Netzwerk eindringen und sich dann sofort seitlich ausbreiten, was zu weit verbreiteten – und oft katastrophalen – Cybervorfällen führt.

Dies gilt insbesondere, wenn Unternehmen ihre Netzwerke skalieren. Gartner merkt an: "Die zunehmende Dynamik von Rechenzentrums-Workloads macht es schwierig, traditionelle netzwerkzentrierte Segmentierungsstrategien in großem Maßstab zu verwalten, wenn nicht sogar unmöglich anzuwenden."

Mit ZTS können Unternehmen große, komplexe und wachsende Umgebungen schützen, indem sie granulare und anpassungsfähige Zugriffsrichtlinien erstellen. Ein wichtiger Teil davon ist die Transparenz – Gartner empfiehlt Plattformen, die Transparenz über die gesamte Kommunikation und den Datenverkehr zwischen Workloads und Geräten über die gesamte hybride Angriffsfläche hinweg bieten.

"Einige Mikrosegmentierungsprodukte bieten eine umfassende Kartierung und Visualisierung der Anwendungskommunikation, die es Rechenzentrumsteams ermöglicht, zu erkennen, welche Kommunikationspfade gültig und sicher sind", so Gartner.

Letztendlich trägt ZTS zum Aufbau einer Sicherheitslage bei, die besser auf die dynamische Bedrohungsumgebung von heute reagiert.

Gartner erklärt: "Sobald ein System verletzt wird, bewegen sich Angreifer seitlich (auch bei Ransomware-Angriffen), was ernsthaften Schaden anrichten kann. Die Mikrosegmentierung zielt darauf ab, die Ausbreitung solcher Angriffe zu begrenzen. Es kann auch die anfängliche Angriffsfläche erheblich reduzieren."

Warum sollten Sie sich für Illumio für Zero-Trust-Segmentierung entscheiden?

Gartner stellt fest, dass Unternehmen ein zunehmendes Interesse an Transparenz und granularer Segmentierung für den Ost-West-Datenverkehr zwischen Anwendungen, Servern und Diensten haben.

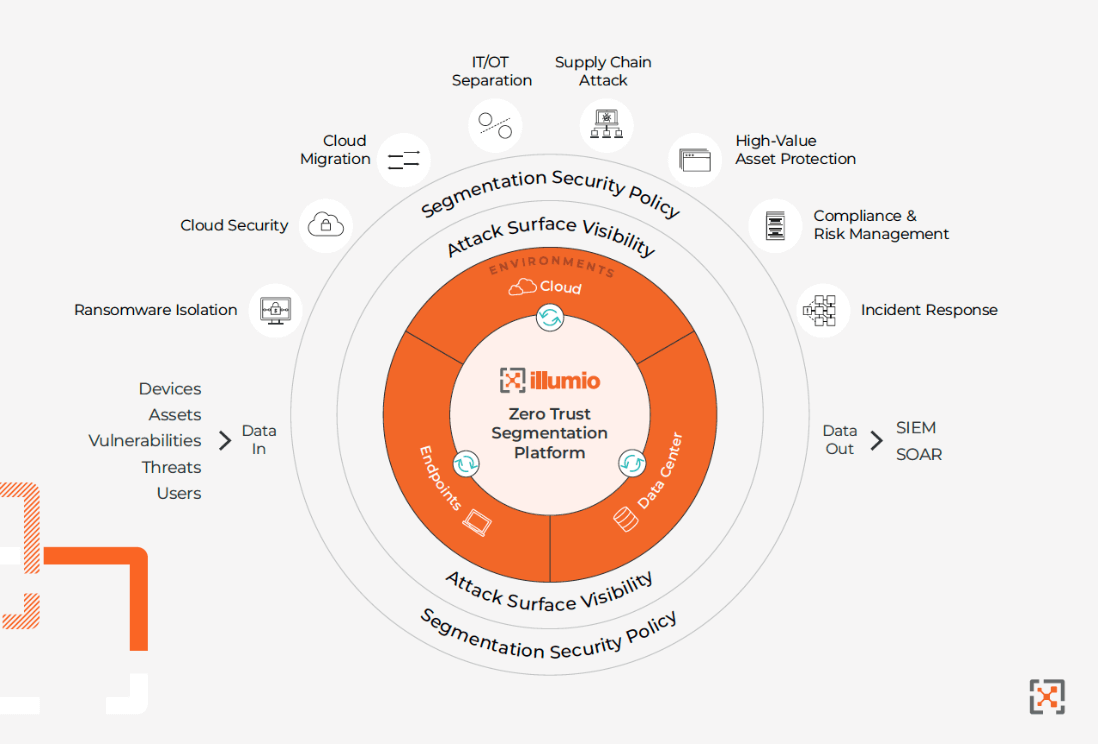

Mit Illumio ZTS können Sie schnell und einfach:

- Siehe Risiko: Erkennen Sie Risiken, indem Sie die gesamte Kommunikation und den gesamten Datenverkehr, sowohl bekannte als auch unbekannte, zwischen Workflows, Geräten und dem Internet visualisieren.

- Richtlinie festlegen: Legen Sie bei jeder Änderung automatisch granulare Segmentierungsrichtlinien fest, um unnötige und unerwünschte Kommunikation zu kontrollieren.

- Stoppen Sie den Spread: Isolieren Sie kompromittierte Systeme und hochwertige Assets automatisch innerhalb von Minuten, um die Ausbreitung einer Sicherheitsverletzung proaktiv zu stoppen oder während eines aktiven Angriffs reaktiv zu werden.

In nur wenigen Stunden können Sicherheitsteams die Echtzeit-Anwendungsabhängigkeitskarte von Illumio nutzen, um den Datenverkehr zwischen Workloads und Geräten über die gesamte hybride Angriffsfläche hinweg zu sehen. Der agnostische Ansatz von Illumio für die zugrunde liegende Netzwerkinfrastruktur gewährleistet ein erhöhtes Maß an Transparenz, eine Funktion, die unserer Meinung nach mit dem "Rich Application Communication Mapping" übereinstimmt, das Gartner empfiehlt, um es mit ZTS-Implementierungen zu kombinieren.

Durch die Nutzung der Erkenntnisse aus der Application Dependency Map können Unternehmen potenziell gefährliche oder veraltete Pfade und Ports proaktiv identifizieren und sichern. Diese strategische Isolierung kritischer Vermögenswerte bildet einen robusten Verteidigungsmechanismus gegen die laterale Bewegung, die mit Sicherheitsverletzungen und Ransomware verbunden ist. Wir sind der Meinung, dass dies auch mit der Benutzerempfehlung des Gartner-Berichts übereinstimmt, "die kritischsten Assets ins Visier zu nehmen und sie zuerst zu segmentieren". Innerhalb dieses Rahmens können Sie mit Illumio grundlegende Sicherheitsrichtlinien festlegen, die bei Bedarf schrittweise auf granulare Ebenen skaliert werden können.

Die Skalierung von Segmentierungsrichtlinien wird durch den Policy Generator von Illumio optimiert, der die Komplexität verringert, die oft mit dieser Aufgabe verbunden ist. Durch automatisierte Empfehlungen optimierter Segmentierungsrichtlinien, die auf verschiedene Workload-Szenarien zugeschnitten sind, einschließlich Containern, virtuellen Maschinen und Bare-Metal-Systemen, vereinfacht der Policy Generator den ehemals ressourcenintensiven Prozess.

Wichtig ist, dass Illumio ZTS von der traditionellen Abhängigkeit von IP-Adressen oder Netzwerkstandorten zu einem intuitiveren , labelbasierten System übergeht. Dies steht im Einklang mit der Empfehlung von Gartner, "die Identitäten von Anwendungen, Workloads und Diensten zu verwenden – entweder über logische Tags, Labels, Fingerabdrücke oder stärkere Identitätsmechanismen". Die Richtlinien von Illumio folgen den Workloads, unabhängig davon, wo sie sich in verschiedenen Hybrid- und Multi-Cloud-Umgebungen befinden.

Lesen Sie den vollständigen Bericht "Hype Cycle for Zero Trust Networking, 2023".

Möchten Sie mehr über Illumio ZTS erfahren?

- Erfahren Sie, warum Gartner Illumio in seinem Market Guide for Microsegmentation 2023 als repräsentativen Anbieter ausgezeichnet hat.

- Holen Sie sich die wichtigsten Erkenntnisse aus den emulierten Angriffen von Bishop Fox , die beweisen, dass die Illumio ZTS-Plattform dazu beiträgt, Cyberangriffe 4-mal schneller zu stoppen als die Erkennung und Reaktion allein.

- Lesen Sie die Forrester Total Economic Impact-Studie zu Illumio ZTS , um zu erfahren, wie Illumio-Kunden einen ROI von 111 % und einen Gesamtnutzen von 10,2 Millionen US-Dollar erzielen.

Haftungsausschluss von Gartner: Gartner unterstützt keine Anbieter, Produkte oder Dienstleistungen, die in seinen Forschungspublikationen dargestellt werden, und rät Technologieanwendern nicht, nur die Anbieter mit den höchsten Bewertungen oder anderen Bezeichnungen auszuwählen. Die Forschungspublikationen von Gartner geben die Meinungen der Forschungsorganisation von Gartner wieder und sollten nicht als Tatsachenbehauptungen ausgelegt werden. Gartner lehnt alle ausdrücklichen oder stillschweigenden Garantien in Bezug auf diese Studie ab, einschließlich jeglicher Garantien der Marktgängigkeit oder Eignung für einen bestimmten Zweck.

GARTNER ist eine eingetragene Marke und Dienstleistungsmarke von Gartner, Inc. und/oder seinen Tochtergesellschaften in den USA und international, und HYPE CYCLE und MAGIC QUADRANT sind eingetragene Marken von Gartner, Inc. und/oder seinen verbundenen Unternehmen und werden hier mit Genehmigung verwendet. Alle Rechte vorbehalten.

* Diese Grafik wurde von Gartner, Inc. als Teil eines größeren Forschungsdokuments veröffentlicht und sollte im Kontext des gesamten Dokuments bewertet werden. Das Gartner-Dokument ist auf Anfrage bei Illumio erhältlich.

.png)