Endpoint Security: Schützen Sie Ihr Unternehmen in einer digitalen Welt

In der heutigen Welt der Cybersicherheit ist Endpunktsicherheit ein Muss. Cyberkriminelle werden immer intelligenter, die Angriffe nehmen zu und Endpunkte sind heute ein wichtiges Ziel für den Schutz sensibler Daten. Lassen Sie uns untersuchen, was Endpunktsicherheit ist und wie sie Ihr Unternehmen schützen kann.

Was ist Endpunktsicherheit?

Bei der Endpunktsicherheit geht es um den Schutz der Geräte oder "Endpunkte", die sich mit dem Netzwerk eines Unternehmens verbinden. Dazu gehören Laptops, Desktops, Server und mobile Geräte. Ziel ist es, diese Geräte vor unbefugtem Zugriff, Datenschutzverletzungen und Malware zu schützen.

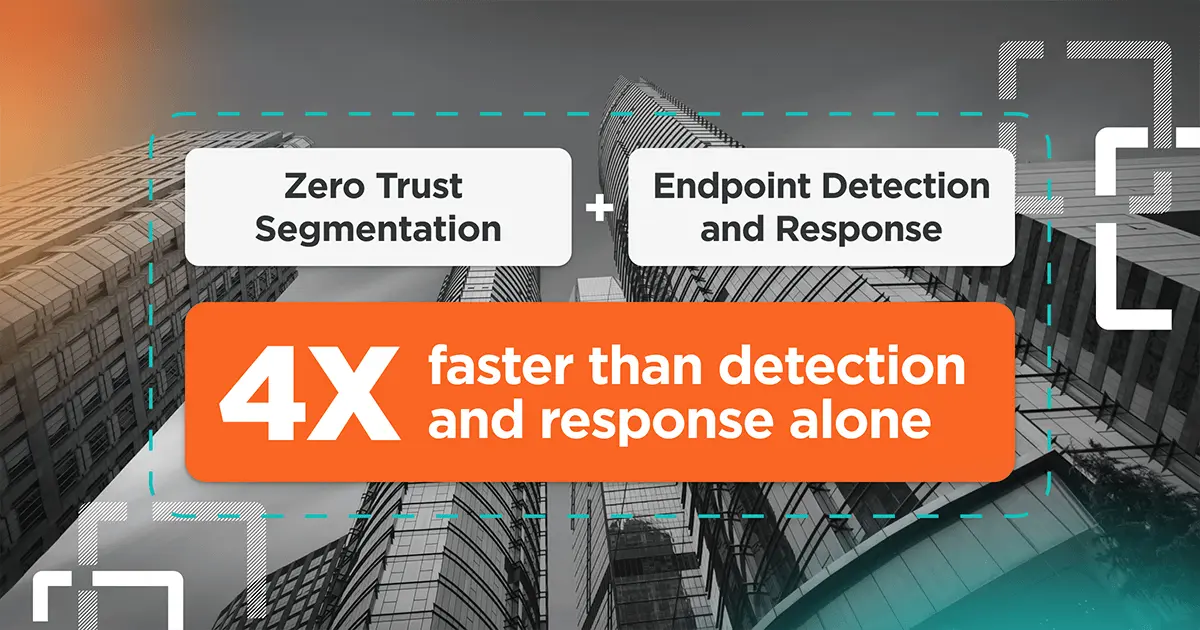

Im Gegensatz zu herkömmlicher Sicherheit, die das gesamte Netzwerk schützt, konzentriert sich die Endpunktsicherheit auf jedes Gerät. Es verwendet Tools wie Endpoint Detection and Response (EDR) und Next-Gen Antivirus (NGAV), um einen starken Schutz zu bieten. Diese Software blockiert nicht nur Bedrohungen, sondern überwacht, erkennt und reagiert auch in Echtzeit auf sie.

Warum Endpunktsicherheit wichtiger denn je ist

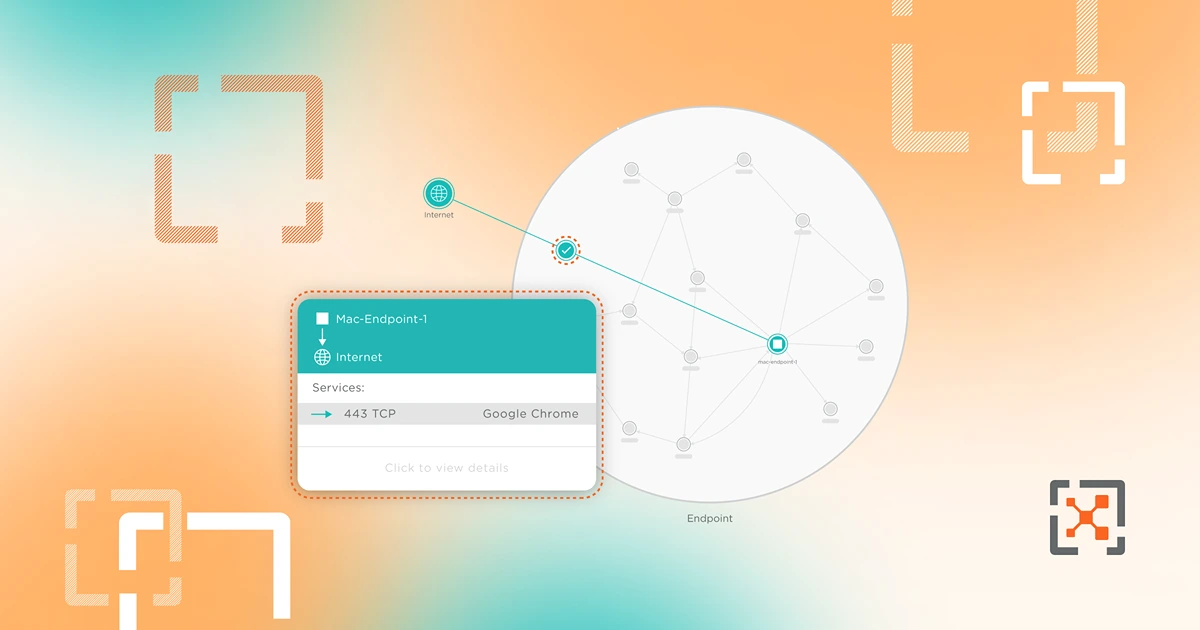

Endpunkte sind die Gateways zu den vertraulichen Daten Ihrer Organisation. Da immer mehr Menschen aus der Ferne arbeiten und mobile Geräte verwenden, sind diese Endpunkte größeren Risiken ausgesetzt als je zuvor. Eine Lösung wie Illumio Endpoint bietet Transparenz und Segmentierung, um Sicherheitslücken zu schließen und Angreifer daran zu hindern, zwischen Geräten zu wechseln. Dieser intelligente Ansatz reduziert Schäden und stärkt Ihre allgemeine Sicherheit.

Arten der Endpunktsicherheit

Die Endpunktsicherheit nutzt eine Vielzahl von Tools und Strategien. Hier ist ein genauerer Blick:

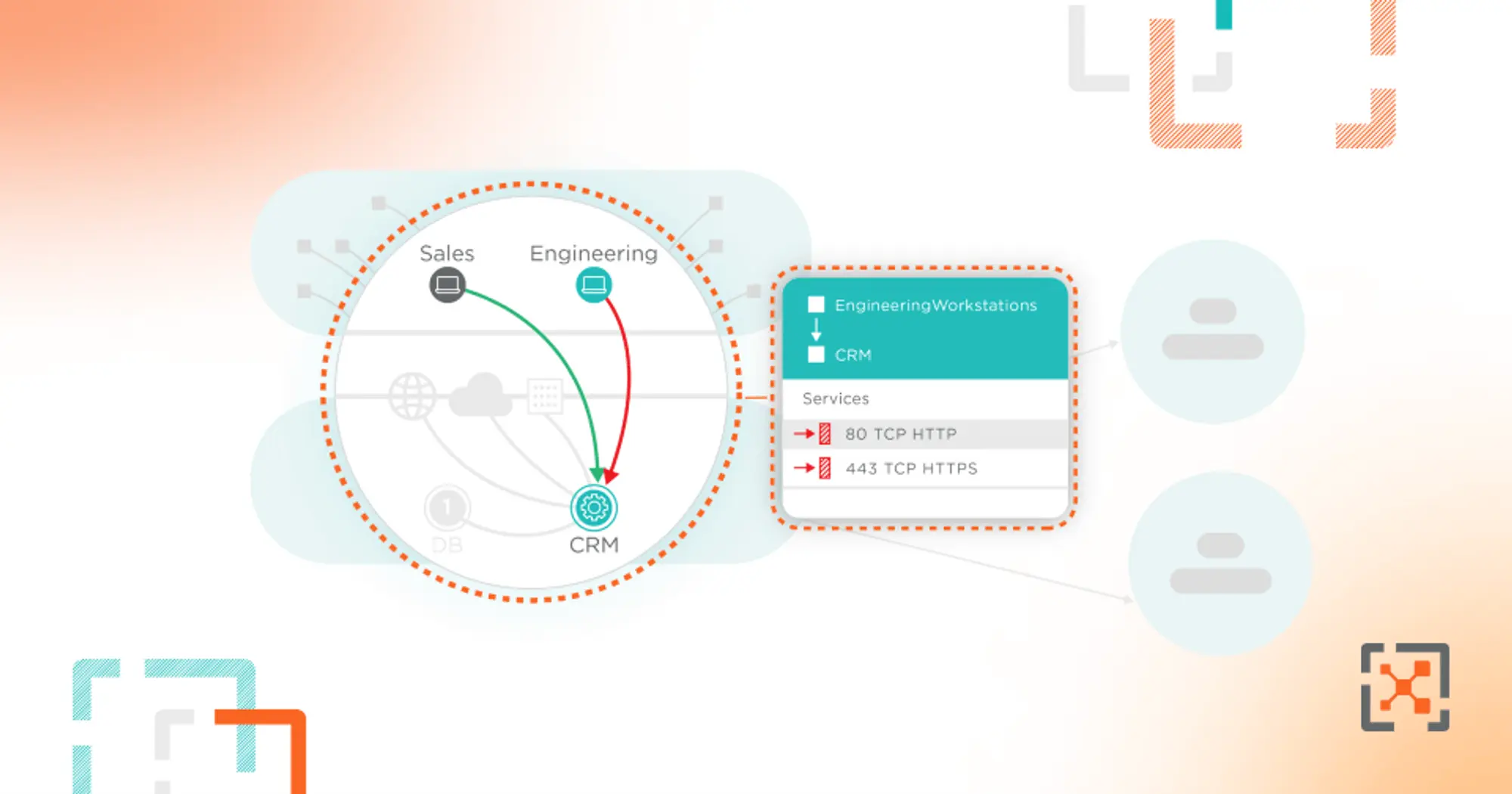

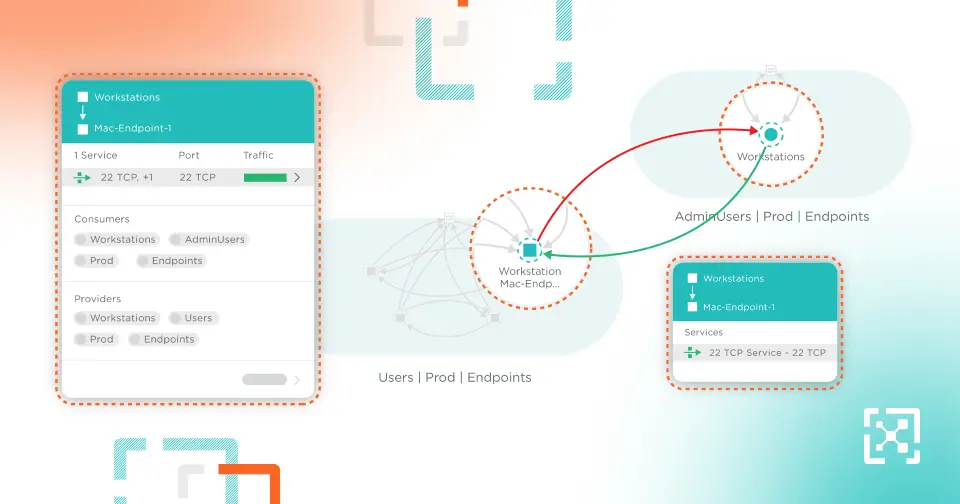

- Mikrosegmentierung: Bei der Mikrosegmentierung wird ein Netzwerk in kleinere, isolierte Segmente unterteilt. Dieser Ansatz schränkt die Ausbreitung von Bedrohungen ein, selbst wenn ein Endpunkt kompromittiert wird. Durch die Erstellung benutzerdefinierter Sicherheitsregeln für jedes Segment bietet die Mikrosegmentierung eine präzise Kontrolle und verbessert den Schutz. Es bietet auch einen besseren Einblick in die Interaktion von Geräten und hilft IT-Teams, ungewöhnliche Aktivitäten schnell zu erkennen und darauf zu reagieren.

- Antivirus der nächsten Generation (NGAV): NGAV ist fortschrittlicher als herkömmliche Antivirenprogramme, da es maschinelles Lernen und Verhaltensanalyse verwendet. Anstatt nur nach bekannten Bedrohungen zu suchen, erkennt NGAV ungewöhnliche Muster, um neue Gefahren zu stoppen. Es eignet sich besonders gut zur Abwehr von Zero-Day-Bedrohungen und fortschrittlichen Angriffen. Durch die ständige Überwachung der Endpunktaktivität fügt NGAV eine starke Schutzschicht hinzu.

- Endpunkt-Erkennung und -Reaktion (EDR): EDR-Tools können mehr als nur Bedrohungen erkennen. Sie bieten Echtzeitüberwachung, detaillierte Einblicke und schnelle Reaktionen auf Vorfälle. Auf diese Weise können Sicherheitsteams nachverfolgen, wo ein Angriff begann, und verhindern, dass er sich wiederholt. Tools wie Illumio Endpoint kombinieren Erkennung, Untersuchung und schnelles Handeln, um einen starken, umfassenden Schutz zu bieten

- Endpoint Protection-Plattformen (EPP): EPPs kombinieren mehrere Sicherheitsebenen, wie z. B. Virenschutz, Intrusion Prevention und Gerätekontrolle. Sie vereinfachen die Endpunktsicherheit, indem sie verschiedene Bedrohungen in einem System behandeln. EPPs funktionieren gut mit IT-Setups, wodurch sie einfach zu bedienen und sehr effektiv sind. Mit zentralisierten Tools können IT-Teams schnell Sicherheitsrichtlinien auf allen Geräten anwenden.

- Überwachung der Endpunktsicherheit: Kontinuierliche Überwachung ist der Schlüssel, um Bedrohungen frühzeitig zu erkennen und zu stoppen. Diese Tools überwachen die Endpunktaktivität in Echtzeit und kennzeichnen alles Verdächtige. Durch das schnelle Erkennen von Bedrohungen können Unternehmen die Wahrscheinlichkeit ernsthafter Schäden verringern. Die Überwachung ist besonders hilfreich an Arbeitsplätzen mit vielen Geräten, an denen eine manuelle Überprüfung nicht möglich ist.

- Verhinderung von Datenverlust (DLP): DLP-Tools schützen vertrauliche Informationen, indem sie unbefugten Zugriff oder Lecks blockieren. Sie verfolgen Datenübertragungen innerhalb des Netzwerks und zu externen Geräten, um die Einhaltung von Regeln zu gewährleisten. Mit seiner starken Verschlüsselung und Zugriffskontrolle ist DLP besonders wichtig für Branchen wie das Gesundheitswesen und das Finanzwesen. Diese Tools erkennen auch riskante Maßnahmen, um Datenlecks zu verhindern, bevor sie passieren.

Jede spielt eine wichtige Rolle beim Aufbau einer starken und mehrschichtigen Sicherheitsstrategie.

Hauptmerkmale einer effektiven Endpoint-Security-Software

Nicht alle Endpoint-Security-Lösungen sind gleich aufgebaut. Hier sind die wichtigsten Funktionen, die Sie berücksichtigen sollten:

- Sichtbarkeit in Echtzeit: Mit dieser Funktion können Sicherheitsteams in Echtzeit beobachten, was auf den Endpunkten passiert. Es hilft ihnen, Probleme frühzeitig zu erkennen und schnell zu handeln, bevor sich die Lage verschlimmert. Tools wie Illumio Endpoint geben detaillierte Einblicke und machen es einfacher, schnell zu reagieren, wenn etwas nicht in Ordnung zu sein scheint. Diese Transparenz hilft Teams, Sicherheitsbedrohungen immer einen Schritt voraus zu sein.

- Automatisierte Reaktion auf Bedrohungen: Automatisierung ist der Schlüssel, um Bedrohungen sofort zu stoppen. Wenn ein Endpunkt angegriffen wird, können automatisierte Tools ihn isolieren, um die Ausbreitung der Bedrohung zu verhindern. Illumio Endpoint reagiert in Sekundenschnelle auf Bedrohungen, reduziert Schäden und spart Zeit. So kann Ihr Betrieb ohne Unterbrechung fortgesetzt werden.

- Integrationsmöglichkeiten: Gute Sicherheitstools sollten mit den Systemen funktionieren, die Sie bereits verwenden. Illumio Endpoint fügt sich nahtlos in Ihr aktuelles Setup ein und verbessert Ihre Sicherheit, ohne dass Sie etwas ersetzen müssen. Das macht es einfacher, alles an einem Ort zu verwalten und steigert die Effizienz.

- Benutzerfreundliche Oberfläche: Eine einfache Benutzeroberfläche erleichtert IT-Teams die Verwaltung der Endpunktsicherheit. Auch neuere Mitarbeiter können Illumio Endpoint nutzen, um Aktivitäten zu beobachten und schnell auf Probleme zu reagieren. Ein benutzerfreundliches Design hilft Ihrem Team, sicher und effizient zu arbeiten.

- Skalierbarkeit: Ihre Endpunktsicherheit sollte mit Ihrem Unternehmen wachsen. Illumio Endpoint wurde entwickelt, um mehr Geräte zu verarbeiten, wenn Ihr Unternehmen expandiert, ohne an Leistung zu verlieren. Dies stellt sicher, dass Ihre Sicherheit auch bei Ihrem Wachstum stark und zuverlässig bleibt.

Illumio Endpoint kombiniert all diese Funktionen und bietet robusten Schutz und Ausfallsicherheit gegen Sicherheitsverletzungen.

Profi-Tipps für den Aufbau eines robusten Endpunktsicherheitsprogramms

- Nehmen Sie Mikrosegmentierung ein: Gehen Sie davon aus, dass kein Endpunkt vollständig sicher ist. Illumio Zero Trust Segmentation hilft dabei, die Ausbreitung von Bedrohungen in Ihrem Netzwerk zu verhindern

- Investieren Sie in Endpoint Detection and Response-Tools: EDR-Tools wie Illumio Endpoint liefern Ihnen die Daten, die Sie benötigen, um Bedrohungen vorherzusagen und zu verhindern.

- Schulen Sie Ihr Team: Bringen Sie Ihren Mitarbeitern bei, Phishing und andere Tricks von Hackern zu erkennen.

- Implementieren Sie regelmäßige Updates: Halten Sie Ihre Sicherheitssoftware mit den neuesten Fixes auf dem neuesten Stand.

- Nutzen Sie Threat Intelligence: Nutzen Sie Daten und Erkenntnisse, um sich auf neue und aufkommende Bedrohungen vorzubereiten.

Endpoint-Security-Lösungen: Warum Illumio heraussticht

Illumio Endpoint bietet außergewöhnlichen Schutz durch seinen Fokus auf Segmentierung. Durch die Isolierung von Endpunkten wird die Ausbreitung von Bedrohungen verhindert, selbst wenn es ihnen gelingt, in ein Gerät einzudringen. So macht Illumio einen Unterschied:

Verbesserte Echtzeit-Transparenz

Illumio Endpoint bietet Sicherheitsteams einen vollständigen Überblick über die Endpunktaktivitäten. Diese Transparenz hilft Teams, Bedrohungen schnell zu erkennen und zu beheben. Es zeigt auch, wie Endpunkte mit kritischen Systemen interagieren, und liefert wertvollen Kontext, um Bedrohungen zu stoppen.

Reduzierte Angriffsfläche

Illumio reduziert die Anfälligkeit Ihres Unternehmens für Angriffe, indem es die Wege einschränkt, die Hacker nutzen können. Selbst wenn ein Endpunkt kompromittiert wird, stellt die Segmentierung sicher, dass sich die Bedrohung nicht weiter ausbreiten kann. Während eines simulierten Angriffs blockierte Illumio Endpoint erfolgreich die laterale Bewegung und verhinderte so eine umfassende Verletzung.

Optimierte Compliance und Berichterstattung

Die Einhaltung von Branchenstandards wie GDPR und HIPAA kann eine Herausforderung sein. Illumio vereinfacht die Einhaltung von Vorschriften durch detaillierte Berichte, die diesen Vorschriften entsprechen. Automatisierte Berichte sparen Zeit und helfen Unternehmen, bei Audits immer einen Schritt voraus zu sein.

Auswirkungen auf die reale Welt: Fallstudien

- Überlandschuhe: Nachdem Overland Footwear mit zunehmenden Ransomware-Bedrohungen konfrontiert war, verbesserte es die Endpunktsicherheit mit Illumio Endpoint um 70 %. Die Segmentierung zeichnet sich durch stark reduzierte Risiken und geschützte Kundendaten aus.

- Davies Gruppe: Die Davies Group nutzte Illumio Endpoint, um ihre allgemeine Sicherheit zu erhöhen, Schwachstellen zu reduzieren und einen sichereren Kundenservice zu gewährleisten. Ihre Ergebnisse zeigen, wie Illumio die Abwehr eines Unternehmens verändern kann.

Skalierbare Lösungen für wachsende Unternehmen

Illumio passt sich dem Wachstum Ihres Unternehmens an. Wenn Sie weitere Endpunkte hinzufügen, sorgt Illumio Endpoint für gleichbleibende Leistung und stellt sicher, dass Sie geschützt bleiben, egal wie groß Ihr Netzwerk wird.

Nahtlose Integration mit bestehenden Tools

Illumio Endpoint funktioniert gut mit anderen Tools, die Sie bereits verwenden. Diese Kompatibilität trägt dazu bei, Ihre gesamte Cybersicherheitseinrichtung ohne zusätzlichen Aufwand oder Kosten zu verbessern. Es ist ein intelligenter Weg, um mehr aus Ihren Sicherheitsinvestitionen herauszuholen.

Proven ROI

Unternehmen, die Illumio Endpoint verwenden, sehen oft schnellere Reaktionszeiten und niedrigere Kosten. Ein Hersteller reduzierte beispielsweise die Ausfallzeiten nach einem Vorfall um 50 %, was den Wert des Tools für den Schutz von Betrieb und Finanzen zeigt.

Häufig gestellte Fragen (FAQs) zur Endpunktsicherheit

Frage: 1. Welche Arten von Endpunktsicherheit gibt es?

Antwort: Wichtige Arten von Mikrosegmentierung, NGAV, EDR, DLP und Endpunktüberwachung

Frage: 2. Warum ist Endpunktsicherheit wichtig?

Antwort: Es schützt Ihre Systeme vor Sicherheitsverletzungen und sorgt dafür, dass Geräte sicher bleiben.

Frage: 3. Was ist Endpunktschutz?

Antwort: Endpoint Protection schützt Geräte wie Laptops, mobile Geräte und Point-of-Sale-Systeme vor Cyberbedrohungen.

Frage: 4. Was ist Endpoint-Security-Software?

Antwort: Software, die Endpunkte schützt und überwacht, um Angriffe zu stoppen.

Frage: 5. Wie erhöht Illumio Endpoint die Sicherheit?

Antwort: Die Mikrosegmentierung verhindert, dass sich Bedrohungen von Endgeräten auf den Rest Ihres Netzwerks ausbreiten.

Frage: 6. Welche Auswirkungen haben Endpoint Protection-Lösungen auf die Compliance?

Antwort: Sie vereinfachen die Erfüllung gesetzlicher Anforderungen.

Abschließende Gedanken

Endpunktsicherheit ist in der heutigen Welt ein Muss. Mit Illumio Endpoint können Sie Ihr Unternehmen proaktiv verteidigen. Ob durch Segmentierung, Überwachung oder Analysen, robuste Sicherheit hält Sie auf jede Bedrohung vorbereitet.

Lassen Sie uns in Kontakt treten, um zu erfahren, wie Illumio Ihre Cybersicherheit heute verbessern kann.

.png)