Cloud-Sicherheit: Ein umfassender Leitfaden zum Schutz Ihrer Cloud-Umgebung

Cloud-Sicherheit ist nicht optional, sondern ein Muss. Heutige Unternehmen sind auf die Cloud angewiesen, um schnell zu agieren, schnell zu wachsen und wettbewerbsfähig zu bleiben. Doch ohne den richtigen Schutz sind sensible Daten und Systeme anfällig für Angriffe.

Bei Illumio haben wir gesehen, wie schwierig es für Unternehmen sein kann, ihre Cloud-Workloads und -Anwendungen sicher zu halten. Das Problem ist, dass herkömmliche Sicherheitstools nicht für die Cloud entwickelt wurden. Aus diesem Grund verändern neue Tools wie CSPM, CWPP und CNAPP das Spiel. Sie helfen Unternehmen, Risiken frühzeitig zu erkennen, Workloads zu begrenzen und Bedrohungen einen Schritt voraus zu sein.

Was ist Cloud-Sicherheit?

Cloud-Sicherheit bezieht sich auf die Technologien, Richtlinien, Kontrollen und Praktiken, die entwickelt wurden, um Cloud-Computing-Umgebungen, -Anwendungen und -Daten vor Cyberbedrohungen zu schützen. Es umfasst eine Reihe von Sicherheitsthemen:

- Sicherheit von Cloud-Netzwerken: Schutz von Cloud-basierten Infrastrukturen und Netzwerken vor unbefugtem Zugriff.

- Sicherheit von Cloud-Anwendungen: Schutz von Anwendungen, die in der Cloud ausgeführt werden, vor Bedrohungen und Schwachstellen.

- Datensicherheit in der Cloud: Wir stellen sicher, dass Daten, die in der Cloud gespeichert und verarbeitet werden, vor Sicherheitsverletzungen und Lecks geschützt bleiben.

- Hybrid-Cloud-Sicherheit: Verwalten der Sicherheit in Multi-Cloud- und Hybrid-Cloud-Umgebungen.

Cloud-Sicherheitsdienste sind entscheidend, um Angriffe zu verhindern, Risiken zu mindern und die Einhaltung von Branchenstandards wie SOC 2, HIPAA und DSGVO sicherzustellen.

Warum Cloud-Sicherheit für Unternehmen von entscheidender Bedeutung ist

Bei der Cybersicherheit geht es nicht nur darum, Sicherheitsverletzungen zu vermeiden – aber das ist Grund genug. Starke Cloud-Sicherheitslösungen schützen geistiges Eigentum, gewährleisten die Einhaltung gesetzlicher Vorschriften und stärken das Vertrauen der Kunden. Aus diesem Grund sollte die Sicherung der Cloud für Sie oberste Priorität haben:

1. Cloud-Sicherheitsrisiken entwickeln sich weiter

- Fehlkonfigurationen bei der Verwaltung der Cloud-Sicherheitslage können sensible Daten offenlegen und Unternehmen anfällig für Sicherheitsverletzungen machen.

- Cyberkriminelle nutzen ausgeklügelte Phishing-, Ransomware- und Supply-Chain-Angriffe, um Cloud-Anwendungen ins Visier zu nehmen.

- Insider-Bedrohungen, ob absichtlich oder versehentlich, sind nach wie vor ein Hauptrisikofaktor in Cloud-Umgebungen.

- KI-gesteuerte Cyberangriffe nehmen zu, so dass es für Cloud-Sicherheitsdienste von entscheidender Bedeutung ist, auf maschinellem Lernen basierende Erkennungs- und Reaktionssysteme einzusetzen.

2. Die Umstellung auf Cloud-native Sicherheit

- Unternehmen gehen schnell zu Microservices und containerisierten Architekturen über und benötigen Sicherheitsmaßnahmen, die über herkömmliche Netzwerkperimeter hinausgehen.

- Eine Cloud-native Application Protection Platform (CNAPP) integriert Cloud Workload Protection Platforms (CWPP) und Cloud Security Posture Management (CSPM), um eine kontinuierliche Überwachung und Abwehr moderner Cyberbedrohungen zu gewährleisten.

- Zero-Trust-Architekturen werden zum Goldstandard für die Sicherheit im Cloud Computing und verstärken die Notwendigkeit strenger Identitäts- und Zugriffskontrollen.

3. Compliance und regulatorischer Druck

- Cloud-Sicherheitsunternehmen müssen sich in einer sich entwickelnden regulatorischen Landschaft zurechtfinden, die Gesetze wie DSGVO, CCPA und die NIS2-Richtlinie umfasst.

- Multi-Cloud- und Hybrid-Umgebungen erhöhen die Komplexität und erfordern, dass Unternehmen die Compliance über verschiedene Plattformen und Gerichtsbarkeiten hinweg sicherstellen.

- Das Versäumnis, ein angemessenes Cloud Security Posture Management (CSPM) zu implementieren, kann zu erheblichen Geldstrafen und Reputationsschäden führen.

- Cloud Security Alliance-Frameworks helfen Unternehmen, Best Practices für die Sicherheit mit globalen Compliance-Anforderungen in Einklang zu bringen.

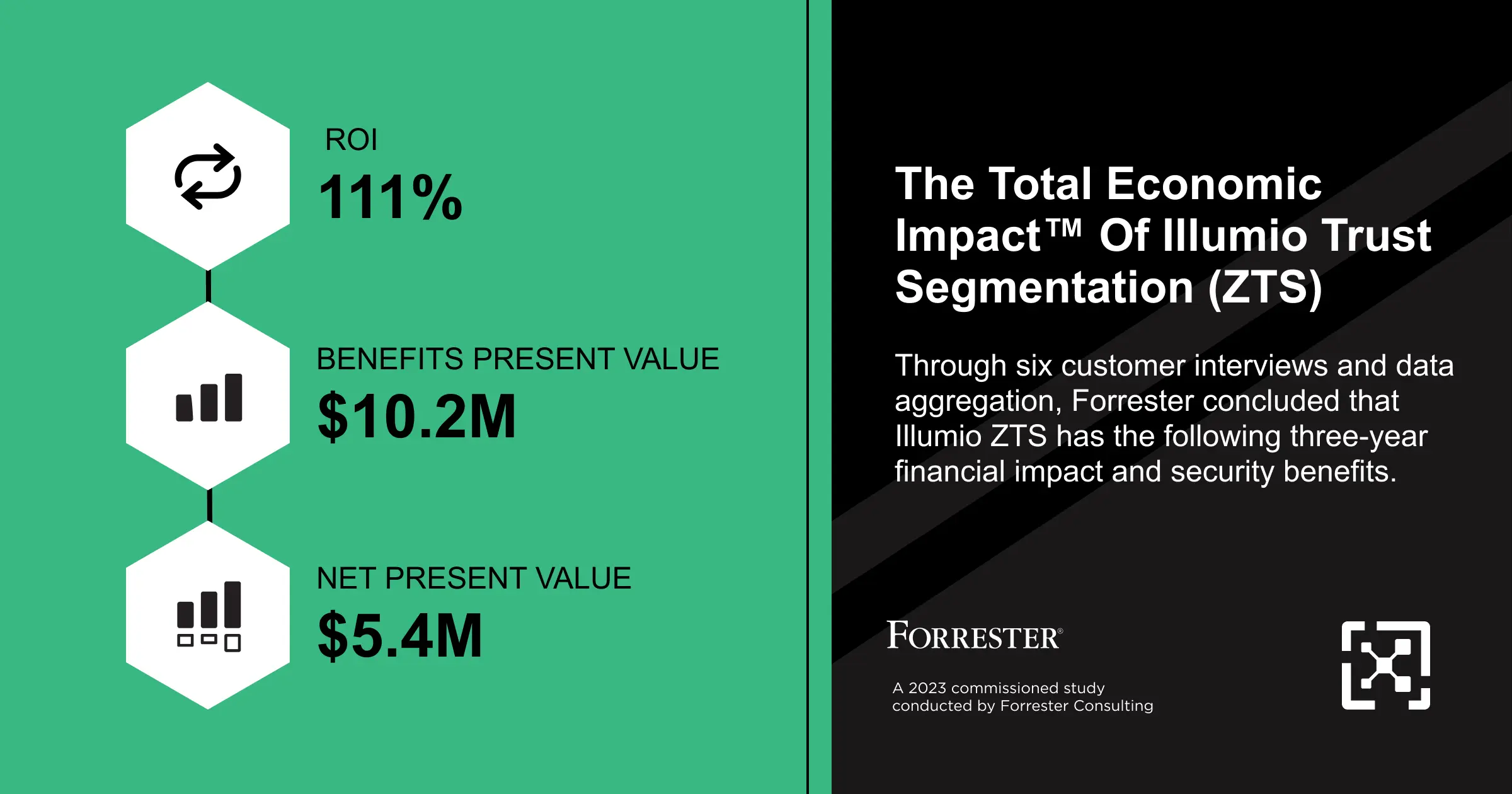

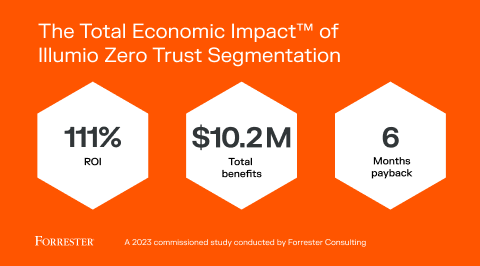

4. Die finanziellen Kosten und die Reputationskosten von Verstößen

- Eine einzige Sicherheitsverletzung in der Cloud kann Unternehmen Millionen an Schadenersatz, Anwaltskosten und Bußgeldern kosten.

- Datenschutzverletzungen untergraben das Vertrauen der Kunden und schädigen den Ruf einer Marke langfristig.

- Ransomware-Angriffe auf Cloud-Umgebungen sind sprunghaft angestiegen, wobei Cyberkriminelle eine Zahlung für die Wiederherstellung verschlüsselter Daten verlangen.

- Der proaktive Einsatz von Cloud-Sicherheitslösungen ist kostengünstiger, als auf einen Angriff zu reagieren, nachdem dieser stattgefunden hat.

5. Die wachsende Nachfrage nach Cloud-Sicherheitsingenieuren und -Fachwissen

- Die Qualifikationslücke im Bereich Cybersicherheit erschwert es Unternehmen, qualifizierte Cloud-Sicherheitsingenieure zu finden.

- Unternehmen wenden sich zunehmend Managed Cloud Security Services zu, um interne Kompetenzlücken zu schließen.

- Der Aufstieg von DevSecOps hat die Nachfrage nach Sicherheitsintegration in einem frühen Stadium des Softwareentwicklungszyklus angekurbelt, wobei die Sicherheit im Cloud Computing vom ersten Tag an im Vordergrund steht.

Angesichts dieser Herausforderungen müssen Unternehmen bei der Cloud-Einführung einen sicherheitsorientierten Ansatz verfolgen und sicherstellen, dass ihre Infrastruktur, Anwendungen und Daten auf jeder Ebene geschützt sind.

Schlüsselkomponenten der Cloud-Sicherheit

Cloud-Sicherheit ist keine einzelne Lösung – es ist ein Ökosystem von Technologien und Strategien, die zusammenarbeiten. Schauen wir es uns genauer an:

Wie Illumio die Cloud-Sicherheit verbessert

Bei Illumio verfolgen wir einen proaktiven Ansatz für die Cloud-Sicherheit und nutzen die Segmentierung, um Sicherheitsverletzungen einzudämmen, bevor sie sich ausbreiten. So machen wir einen Unterschied:

1. Stoppen von Cloud-Angriffsketten

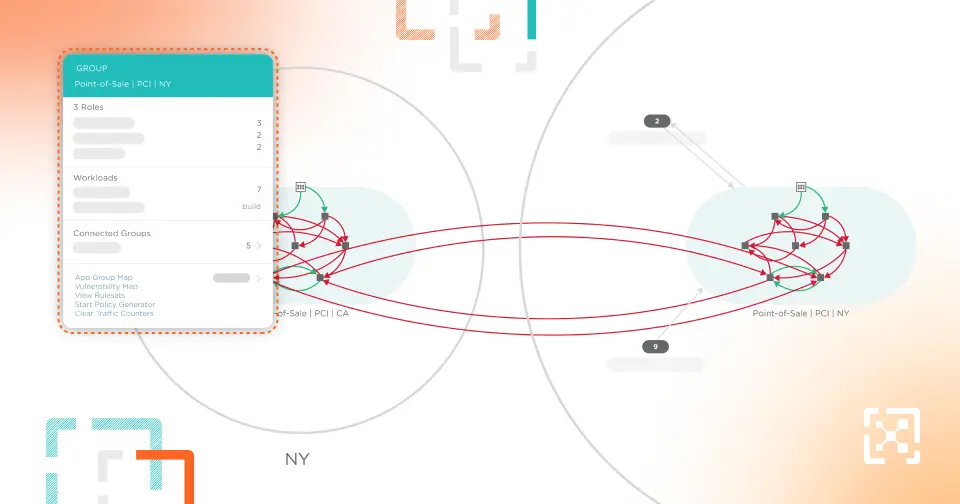

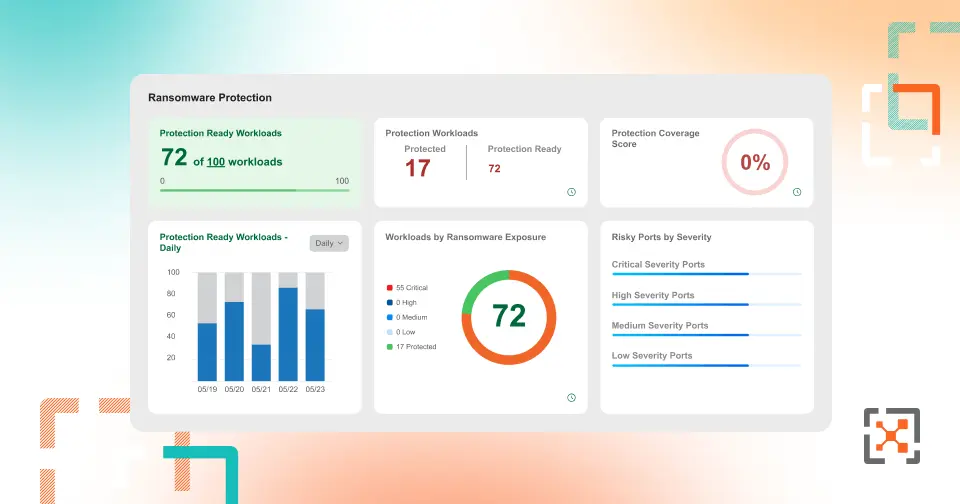

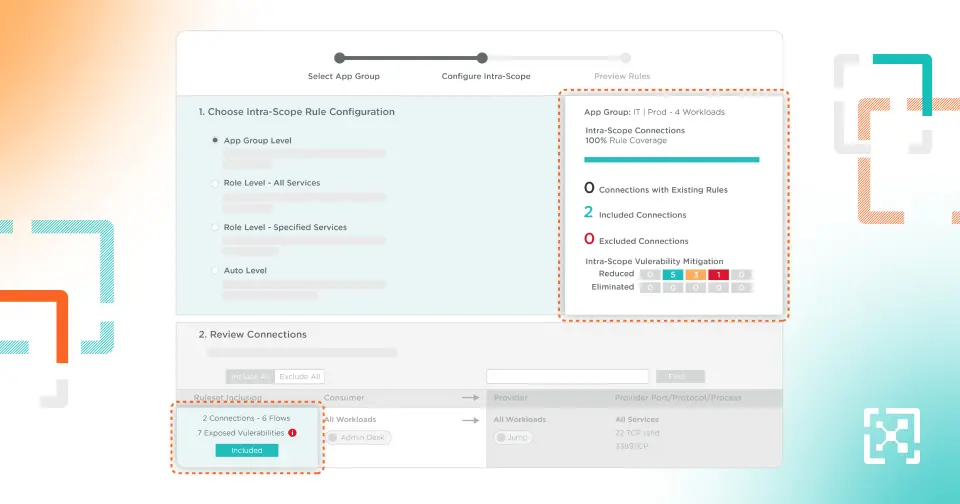

Illumio Segmentation stoppt unbefugte laterale Bewegungen innerhalb von Cloud-Umgebungen und verhindert so die Eskalation von Cyberangriffen. Durch die Durchsetzung von Segmentierungsrichtlinien können Unternehmen Workloads isolieren und verhindern, dass Sicherheitsverletzungen außer Kontrolle geraten.

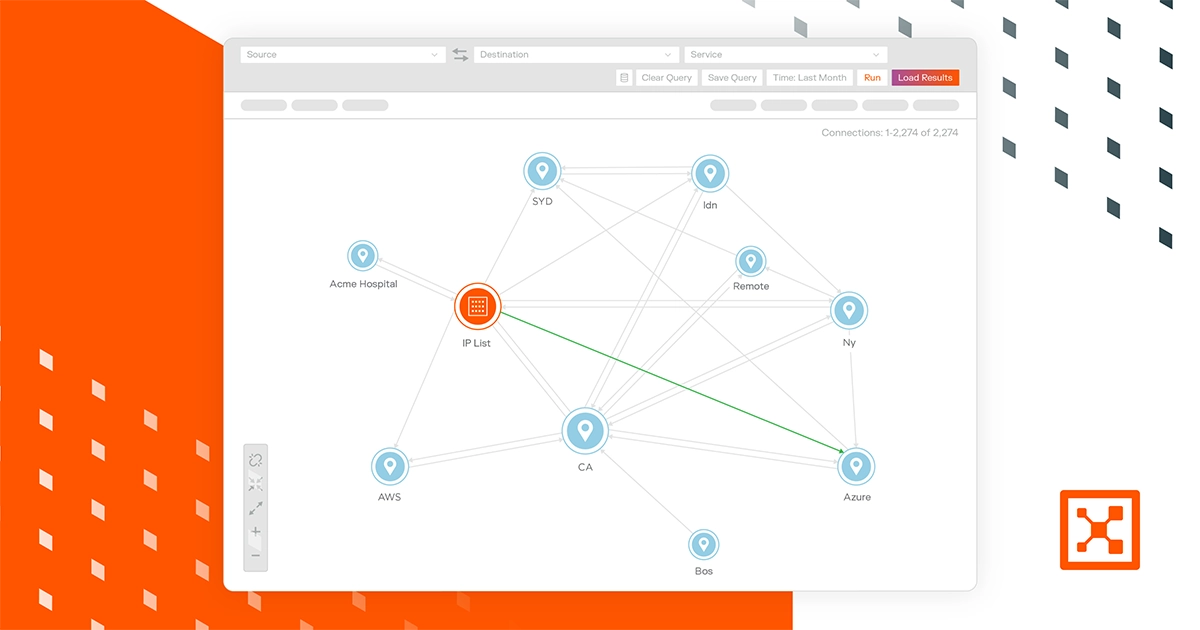

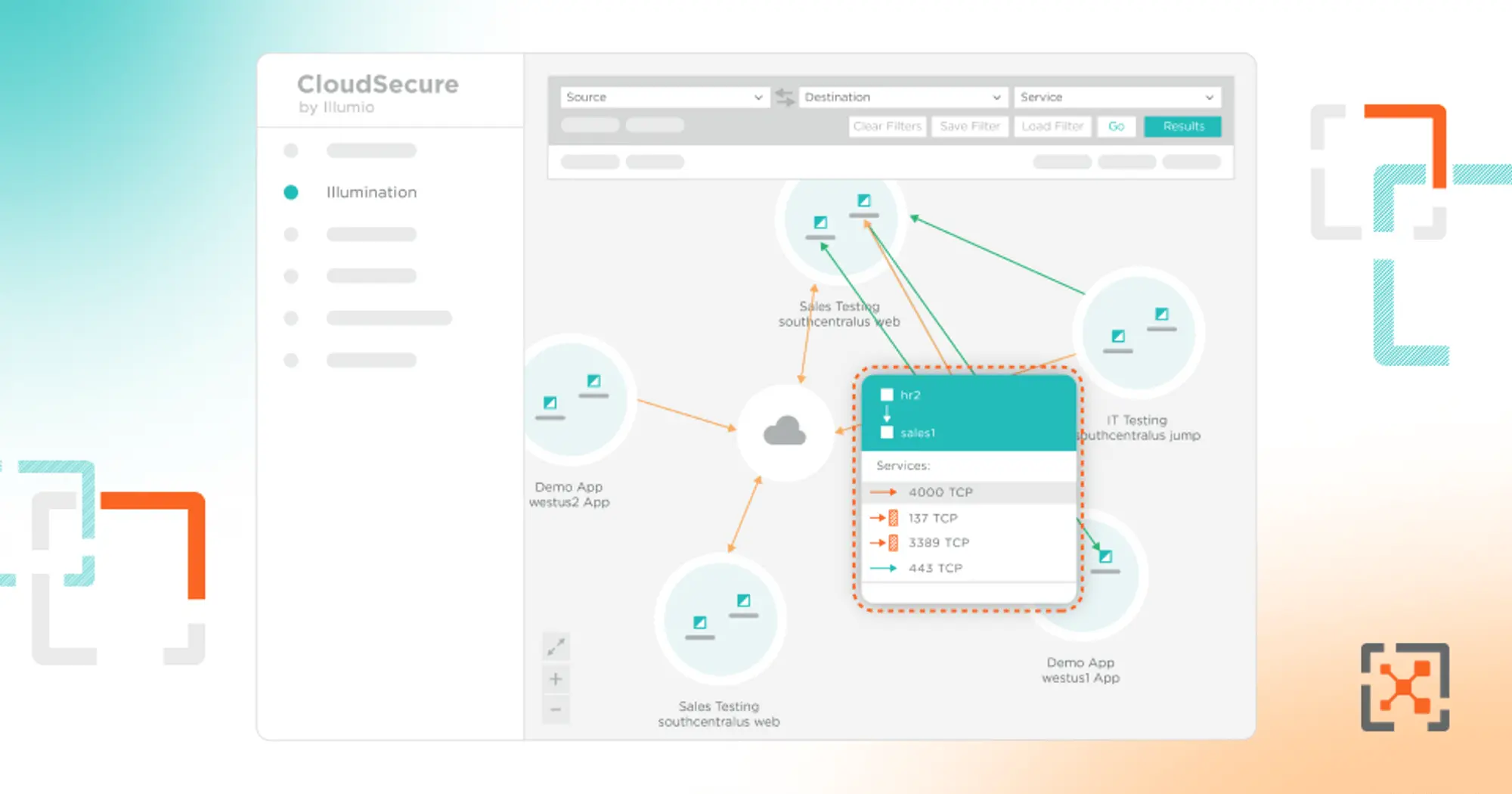

Darüber hinaus bietet die Echtzeit-Visualisierung von Illumio einen tiefen Einblick in die Abhängigkeiten zwischen Cloud-Workloads und hilft Sicherheitsteams, Risiken schnell zu erkennen und zu mindern. Diese Sichtbarkeit verkürzt die Verweildauer von Angreifern erheblich.

2. Schutz von Cloud-Workloads für dynamische Umgebungen

Mit Illumio erhalten Unternehmen Echtzeit-Einblicke in Cloud-Workloads und können so Anwendungen in AWS, Azure und Google Cloud sichern. Die Plattform überwacht kontinuierlich auf Fehlkonfigurationen, verdächtige Aktivitäten und Compliance-Verstöße und stellt sicher, dass die Cloud-Sicherheitslage jederzeit stark bleibt.

Durch die Anwendung fein abgestufter Mikrosegmentierungsrichtlinien ermöglicht Illumio Unternehmen, Angriffsflächen zu reduzieren und die Bewegung potenzieller Bedrohungen innerhalb von Hybrid- und Multi-Cloud-Infrastrukturen einzuschränken.

3. Datenanalyse zur proaktiven Erkennung von Bedrohungen

Illumio nutzt fortschrittliche Datenanalysen , um verdächtige Aktivitäten in Cloud-Netzwerken zu identifizieren und so die Bedrohungsinformationen und die Reaktion auf Vorfälle zu verbessern. Durch die Analyse von Netzwerkflüssen und Kommunikationsmustern erkennt Illumio proaktiv Anomalien, die auf eine potenzielle Sicherheitsverletzung hinweisen könnten.

Die automatisierte Richtliniendurchsetzungsfunktion stellt sicher, dass sich Unternehmen schnell an neue Bedrohungen anpassen können, und bietet eine zusätzliche Verteidigungsebene gegen Cyberangriffe. Dies macht Illumio zu einem wichtigen Asset für Datensicherheitsteams in Unternehmen, die die Transparenz und Kontrolle in der Cloud verbessern möchten.

4. Nahtlose Integration in Cloud-Sicherheitsökosysteme

Illumio lässt sich in die wichtigsten SIEMs (Security Information and Event Management), SOAR (Security Orchestration, Automation and Response) und Cloud-native Sicherheitstools integrieren und ermöglicht es Unternehmen, ihre bestehenden Sicherheitsworkflows zu verbessern. Diese nahtlose Kompatibilität stellt sicher, dass Sicherheitsteams Reaktionen automatisieren, manuelle Arbeitsbelastungen reduzieren und in Echtzeit auf Bedrohungen reagieren können.

Häufig gestellte Fragen zur Cloud-Sicherheit (FAQs)

Frage: 1. Was ist Cloud-Sicherheit und warum ist sie wichtig?

Antwort: Cloud-Sicherheit bezieht sich auf die Maßnahmen, die ergriffen werden, um Cloud-Umgebungen, Anwendungen und Daten vor Cyberbedrohungen zu schützen. Es ist entscheidend, um Sicherheitsverletzungen zu verhindern, Compliance sicherzustellen und die Geschäftskontinuität aufrechtzuerhalten.

Frage: 2. Wie verbessert ein Cloud Access Security Broker (CASB) die Sicherheit?

Antwort: Ein CASB fungiert als Sicherheitsschicht zwischen Benutzern und Cloud-Anwendungen und setzt Richtlinien wie Data Loss Prevention (DLP), Zugriffskontrollen und Bedrohungserkennung durch.

Frage: 3. Was sind die größten Bedrohungen für die Cloud-Computing-Sicherheit?

Antwort: Zu den häufigsten Bedrohungen gehören Fehlkonfigurationen, Datenschutzverletzungen, Insider-Bedrohungen, Konto-Hijacking und fortschrittliche Malware.

Frage: 4. Wie unterscheiden sich Cloud-Sicherheitslösungen von herkömmlichen Sicherheitslösungen?

Antwort: Im Gegensatz zu herkömmlicher perimeterbasierter Sicherheit sind Cloud-Sicherheitslösungen für verteilte, dynamische Umgebungen konzipiert und bieten eine automatisierte Erkennung und Reaktion auf Bedrohungen.

Frage: 5. Was ist Zero Trust und wie lässt es sich auf die Cloud-Sicherheit anwenden?

Antwort: Zero Trust geht davon aus , dass kein Benutzer oder Gerät von Natur aus vertrauenswürdig ist. Cloud-Sicherheitsunternehmen implementieren Zero Trust, um strenge Zugriffskontrollen und Mikrosegmentierung durchzusetzen.

Frage: 6. Was sind Cloud Workload Protection Platforms (CWPP)?

Antwort: CWPPs schützen Cloud-Workloads, virtuelle Maschinen und Container vor Schwachstellen, Malware und Angriffen.

Frage: 7. Was ist Hybrid-Cloud-Sicherheit und warum ist sie wichtig?

Antwort: Hybrid-Cloud-Sicherheit gewährleistet konsistente Sicherheitsrichtlinien für lokale, private und öffentliche Cloud-Umgebungen.

Frage: 8. Wie verbessert Illumio die Cloud-Sicherheit?

Antwort: Illumio bietet Mikrosegmentierung und stoppt die laterale Ausbreitung von Cyber-Bedrohungen in Cloud-Umgebungen.

Frage: 9. Was ist Cloud Security Posture Management (CSPM)?

Antwort: CSPM überwacht Cloud-Konfigurationen kontinuierlich, um Fehlkonfigurationen und Compliance-Verstöße zu erkennen.

Frage: 10. Wie sieht die Zukunft der Cloud-Sicherheit aus?

Antwort: Die Zukunft liegt in KI-gesteuerter Bedrohungserkennung, Zero-Trust-Architekturen und verbesserten Cloud-nativen Sicherheitslösungen.

Fazit: Die Notwendigkeit einer proaktiven Cloud-Sicherheit

Cloud-Sicherheit ist keine einmalige Lösung, sondern eine fortlaufende Strategie. Unternehmen müssen moderne Cloud-Sicherheitsdienste, Cloud-Workload-Schutzplattformen und Tools zur Verwaltung der Cloud-Sicherheitslage einsetzen, um Cyberbedrohungen einen Schritt voraus zu sein.

Bei Illumio helfen wir Unternehmen, Cloud-Anwendungen, Netzwerke und Workloads durch Segmentierung zu sichern. Möchten Sie Ihre Cloud-Umgebung absichern? Lassen Sie uns reden.

.png)

.webp)

%20(1).webp)

.webp)

.webp)

.webp)