Cloud Detection and Response: Ein vollständiger Leitfaden für Unternehmen

Die rasche Einführung von Cloud Computing hat die Art und Weise, wie Unternehmen arbeiten, verändert und gleichzeitig eine Reihe neuer Sicherheitsherausforderungen mit sich gebracht. Lesen Sie mehr über diese Herausforderungen in unserer vollständigen Aufschlüsselung von Cloud Detection and Response (CDR).

Was ist Cloud Detection and Response (CDR)?

Cloud Detection and Response (CDR) bezieht sich auf eine Reihe von Sicherheitsfunktionen, die entwickelt wurden, um Bedrohungen in Cloud-Umgebungen zu erkennen, zu untersuchen und darauf zu reagieren. Im Gegensatz zu herkömmlichen Sicherheitstools, die sich auf die Perimeterverteidigung konzentrieren, bietet CDR Transparenz und Kontrolle über Cloud-native Ressourcen, einschließlich Container, Microservices und serverlose Funktionen.

Herkömmliche Erkennungs- und Reaktionstools, die für lokale Umgebungen entwickelt wurden, greifen in der dynamischen und verteilten Natur der Cloud oft zu kurz. Infolgedessen benötigen Unternehmen spezialisierte Lösungen, um Bedrohungen in Cloud-Umgebungen effektiv zu erkennen und darauf zu reagieren .

Dieser Leitfaden befasst sich mit dem Konzept von Cloud Detection and Response (CDR) und untersucht seine Bedeutung, Vorteile, Kernfunktionen, Implementierungsstrategien, reale Anwendungsfälle, Herausforderungen, Best Practices und wie Illumio CDR verbessert.

Kernfunktionen von CDR

- Erkennung von Bedrohungen: Identifizierung bösartiger Aktivitäten und Anomalien innerhalb von Cloud-Workloads.

- Verhaltensanalyse: Überwachen des Benutzer- und Entitätsverhaltens, um Abweichungen von normalen Mustern zu erkennen.

- Schnelle Reaktion: Automatisieren Sie Reaktionen, um Bedrohungen schnell einzudämmen und zu beheben.

CDR im Vergleich zu EDR und XDR

Während sich Endpoint Detection and Response (EDR) auf die Absicherung einzelner Geräte konzentriert und Extended Detection and Response (XDR) mehrere Sicherheitsprodukte integriert, ist CDR speziell auf Cloud-Umgebungen zugeschnitten. Es befasst sich mit den einzigartigen Herausforderungen von Cloud-Infrastrukturen, wie z. B. kurzlebigen Workloads und dezentralen Architekturen.

Warum Cloud Detection and Response wichtig ist

Die Umstellung auf Cloud-native Infrastrukturen

Unternehmen setzen zunehmend Cloud-native Technologien wie Container, Microservices und Serverless Computing ein. Diese Technologien bieten Agilität, bringen aber auch Komplexität und neue Angriffsflächen mit sich.

Transparenzlücken in Cloud-Umgebungen

Herkömmlichen Sicherheitstools fehlt es oft an Transparenz in Cloud-Umgebungen, was zu blinden Flecken führt. CDR-Lösungen schließen diese Lücke, indem sie eine umfassende Überwachung und Analyse von Cloud-Ressourcen bieten.

Bedeutung von Echtzeit-Erkennung und -Abwehr

In dynamischen Cloud-Setups können sich Bedrohungen schnell ausbreiten. Echtzeit-Erkennung und schnelle Abwehr sind entscheidend, um Datenschutzverletzungen und Serviceunterbrechungen zu verhindern.

Ausnutzung von Cloud-Fehlkonfigurationen und Problemen beim Identitätszugriff

Angreifer nutzen häufig falsch konfigurierte Cloud-Einstellungen und schwache Kontrollen für das Identitäts- und Zugriffsmanagement (IAM) aus. CDR-Lösungen helfen dabei, diese Schwachstellen proaktiv zu identifizieren und zu beheben.

Die wichtigsten Vorteile von Cloud Detection and Response

Die Einführung von Cloud-Erkennung und -Reaktion bietet weit mehr als nur bessere Sicherheit – sie stärkt die betriebliche Resilienz im gesamten Unternehmen. Im Folgenden sind die wichtigsten Vorteile aufgeführt, die CDR für Sicherheitsteams, Compliance-Beauftragte und DevOps-Experten gleichermaßen bietet.

- Verbesserte Sichtbarkeit: Gewinnen Sie umfassende Einblicke in Multi-Cloud- und Hybrid-Umgebungen.

- Schnellere Reaktionszeiten: Reduzieren Sie die Verweildauer von Angreifern durch automatisierte Antworten.

- Reduzierte SOC-Belastung: Automatisieren Sie Routineaufgaben, damit sich die Teams des Security Operations Center (SOC) auf kritische Probleme konzentrieren können.

- Verbesserte Compliance: Bewahren Sie eine bessere Compliance-Situation und die Bereitschaft für Audits auf.

- Teamübergreifende Zusammenarbeit: Fördern Sie die Zusammenarbeit zwischen Sicherheits-, DevOps- und Cloud-Infrastrukturteams.

Kernfunktionen einer effektiven Cloud-Detection-and-Response-Lösung

Eine effektive CDR-Lösung muss speziell für die Cloud entwickelt werden und Agilität, Intelligenz und Automatisierung kombinieren. Hier sind die wichtigsten Funktionen, auf die Sie bei der Bewertung von Cloud-Erkennungs- und -Reaktionsplattformen achten sollten.

- Native Integration: Nahtlose Integration mit Public-Cloud-Plattformen wie AWS, Azure und GCP.

- Echtzeit-Telemetrie: Kontinuierliche Aufnahme und Analyse von Protokollen und Metriken.

- Erweiterte Analysen: Nutzung von maschinellem Lernen zur Erkennung anomaler Verhaltensweisen.

- Identitätsbewusste Erkennung: Überwachung von Benutzeraktivitäten und Zugriffsmustern.

- Priorisierung von Warnungen: Kontextbezogene Anreicherung, um Fehlalarme zu reduzieren.

- Automatisierte Behebung: Orchestrierung von Reaktionsworkflows zur Eindämmung von Bedrohungen.

- Skalierbarkeit: Anpassungsfähigkeit an verteilte und kurzlebige Cloud-Umgebungen.

Traditionelle Erkennung vs. Cloud-First-Erkennungsansätze

Einschränkungen perimeterbasierter Modelle

Herkömmliche Sicherheitsmodelle beruhen auf definierten Perimetern, die in Cloud-Umgebungen, in denen die Ressourcen verteilt und dynamisch sind, ineffektiv sind.

Bedarf an Erkennung auf Workload-Ebene und identitätszentriert

Cloud-First-Ansätze konzentrieren sich auf die Sicherung einzelner Workloads und die Überwachung des Identitätsverhaltens, um einen detaillierteren und effektiveren Schutz zu bieten.

Beispiele aus der Praxis

Unternehmen haben Sicherheitsverletzungen erlebt, weil sie sich auf herkömmliche Tools verlassen haben, die laterale Bewegungen innerhalb von Cloud-Umgebungen nicht erkennen konnten. CDR-Lösungen haben sich als wirksam erwiesen, um solche Bedrohungen frühzeitig zu erkennen und einzudämmen.

Wie Sie Cloud Detection and Response erfolgreich implementieren

Die Implementierung von CDR erfordert einen durchdachten, schrittweisen Ansatz, der sich an der Cloud-Reife und dem Risikoprofil Ihres Unternehmens orientiert. Die folgenden Maßnahmen können Ihr Team von der ersten Bewertung bis zur kontinuierlichen Optimierung begleiten.

- Bewerten Sie die aktuelle Landschaft: Bewerten Sie Ihre vorhandene Cloud-Infrastruktur und den Reifegrad Ihrer Sicherheit.

- Ziele definieren: Legen Sie klare Ziele und Erfolgskennzahlen für die CDR-Implementierung fest.

- Wählen Sie die richtige Plattform: Wählen Sie eine CDR-Lösung aus, die zu Ihrer Cloud-Strategie und Ihrem Risikoprofil passt.

- Bereitstellung von Sensoren oder Agenten: Implementieren Sie Überwachungstools in allen relevanten Cloud-Umgebungen.

- Integration in vorhandene Tools: Stellen Sie die Kompatibilität mit SIEM-, SOAR- und IAM-Systemen sicher.

- Erstellen von Erkennungsregeln: Entwickeln Sie Regeln und Playbooks für automatisierte Reaktionen.

- Teams schulen: Führen Sie Schulungen und Simulationen durch, um Teams vorzubereiten.

- Kontinuierliche Verbesserung: Verfeinern Sie die Erkennungslogik regelmäßig auf der Grundlage von Feedback und Bedrohungsinformationen.

Anwendungsfälle aus der Praxis für Cloud Detection and Response

CDR-Lösungen liefern greifbare Sicherheitsergebnisse für verschiedene Angriffsszenarien. Im Folgenden finden Sie Beispiele aus der Praxis, wie Unternehmen CDR verwenden, um Cloud-basierte Bedrohungen zu erkennen, darauf zu reagieren und sie einzudämmen.

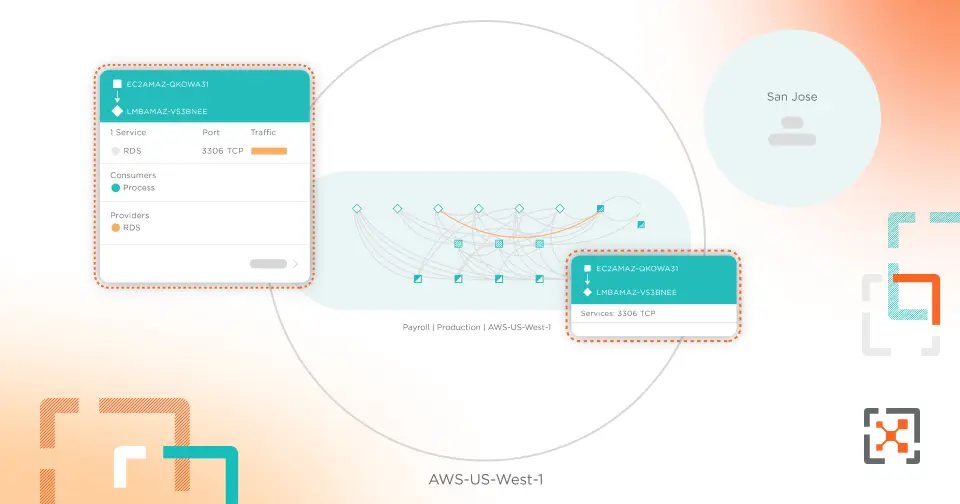

- Erkennung von lateralen Bewegungen: Identifizieren und blockieren Sie nicht autorisierte Bewegungen über Cloud-Workloads hinweg.

- Abwehr von Insider-Bedrohungen: Nutzen Sie Verhaltensanalysen, um Insider-Bedrohungen zu erkennen und zu bekämpfen.

- Überwachung sensibler Daten: Überwachen Sie den Zugriff auf kritische Cloud-Speicher-Buckets.

- Reaktion auf Ransomware: Reagieren Sie effektiv auf Ransomware-Angriffe, die auf Cloud-Infrastrukturen abzielen.

- Identifizierung von Kompromittierung von Anmeldeinformationen: Erkennen Sie Anomalien, die auf kompromittierte Anmeldeinformationen hinweisen.

- Verhinderung der Rechteausweitung: Stoppen Sie unbefugte Rechteerweiterungen vor der Datenexfiltration.

Herausforderungen, mit denen Unternehmen bei der Einführung von CDR konfrontiert sind

Trotz ihrer Vorteile ist die Einführung von Cloud Detection and Response nicht ohne Hindernisse. Dies sind die häufigsten Herausforderungen, mit denen Teams konfrontiert sind – und die sie für einen erfolgreichen Einsatz meistern müssen.

- Alarm-Müdigkeit: Eine überwältigende Menge an Warnungen kann zu einer Desensibilisierung führen.

- Lücken in den Fähigkeiten: Mangelndes internes Know-how im Bereich Cloud-Sicherheit.

- Integrationsprobleme: Schwierigkeiten bei der Integration von CDR in Legacy-Systeme.

- Falsch positive Ergebnisse: Ungenaue Warnungen können Ressourcen umleiten.

- Ausrichtung des Arbeitsablaufs: Herausforderungen bei der Abstimmung von DevSecOps-Workflows mit herkömmlichen SOC-Abläufen.

Die Überwindung dieser Hürden erfordert die richtige Kombination aus Technologie, qualifiziertem Personal und strategischer Ausrichtung zwischen den Teams. Durch die proaktive Bewältigung dieser Herausforderungen können Unternehmen das volle Potenzial der Cloud-Erkennung und -Reaktion ausschöpfen, um ihre allgemeine Sicherheitslage zu stärken.

Best Practices für die Verwaltung von Cloud-Erkennung und -Reaktion

Um den größtmöglichen Nutzen aus Ihrer CDR-Investition zu ziehen, befolgen Sie diese bewährten Praktiken. Sie tragen dazu bei, dass Ihre Tools, Teams und Workflows aufeinander abgestimmt und für den anhaltenden Erfolg in der Cloud optimiert sind.

- Cloud-native Tools einsetzen: Nutzen Sie Tools, die für Cloud-Umgebungen entwickelt wurden.

- Einrichten von Baselines: Definieren Sie das normale Verhalten für Cloudressourcen.

- Implementieren Sie Identity Monitoring: Überwachen Sie den Zugriff und die Aktivitäten von Benutzern und Entitäten.

- Überprüfen Sie regelmäßig die Erkennungslogik: Verfeinern Sie die Regeln kontinuierlich, um die Genauigkeit zu verbessern.

- Fördern Sie die Zusammenarbeit: Fördern Sie die Kommunikation zwischen Sicherheits- und DevOps-Teams.

- Bleiben Sie informiert: Bleiben Sie auf dem Laufenden mit den neuesten Bedrohungsinformationen, die für Cloud-Umgebungen relevant sind.

Wie Illumio die Cloud-Erkennung und -Reaktion verbessert

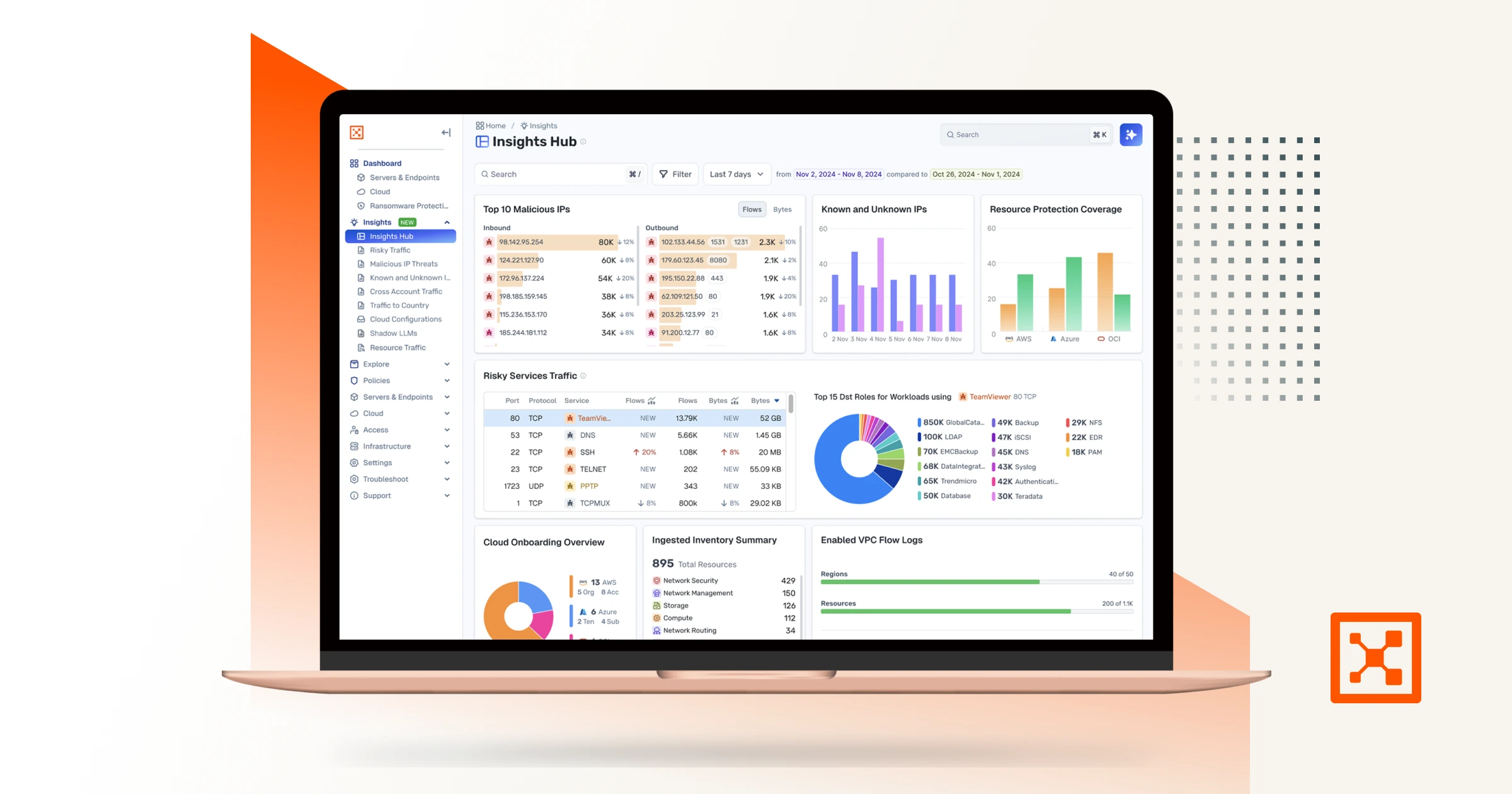

Illumio bietet über seine KI-gestützte Plattform fortschrittliche CDR-Funktionen, die Folgendes bieten:

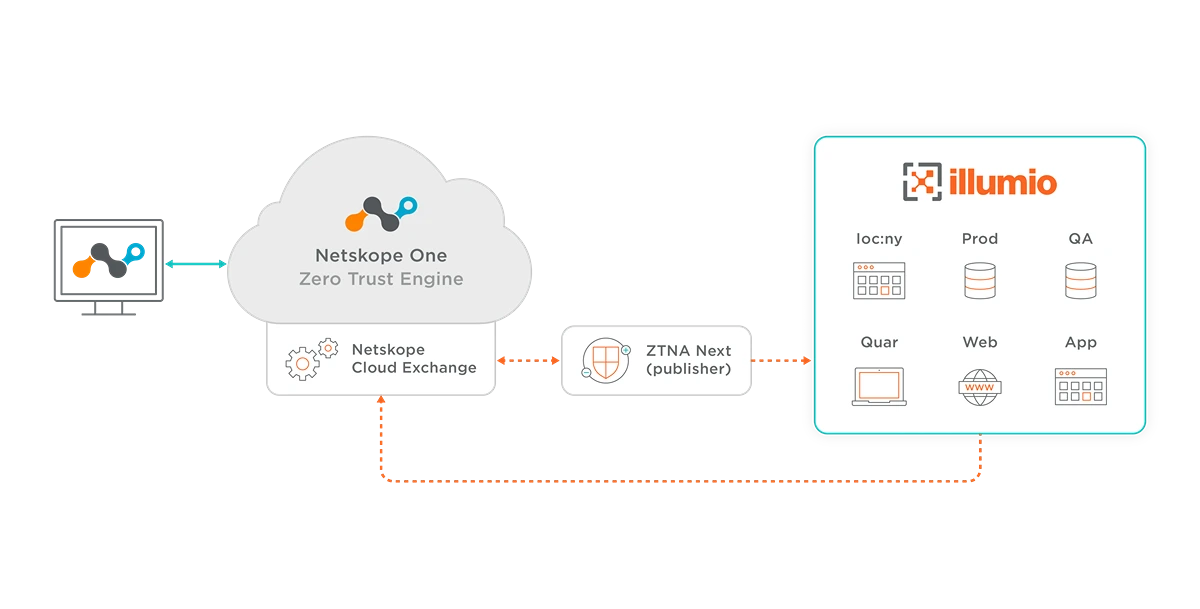

- Mikrosegmentierung: Begrenzt die laterale Bewegung innerhalb von Cloud- und Hybridnetzwerken.

- Sichtbarkeit der Arbeitslast: Bietet Echtzeit-Einblicke in den Datenverkehr, ohne sich ausschließlich auf Protokolle verlassen zu müssen.

- Unterstützung der Zero-Trust-Architektur: Entspricht den Zero-Trust-Prinzipien, um die Sicherheit zu erhöhen.

- Skalierbarkeit: Passt sich nahtlos an dynamische Cloud-Infrastrukturen an.

Durch die Integration der Lösungen von Illumio können Unternehmen ihre Cloud-Sicherheitslage stärken, Risiken reduzieren und die Einhaltung von Vorschriften sicherstellen.

Metriken, die beweisen, dass CDR funktioniert

Um sicherzustellen, dass Ihre Cloud-Detection-and-Response-Strategie einen echten Mehrwert liefert, ist es wichtig, die richtigen Leistungsindikatoren zu verfolgen. Diese wichtigen Kennzahlen bieten Einblick in die Effektivität Ihres Unternehmens bei der Erkennung, Reaktion und Wiederherstellung von Bedrohungen in der Cloud.

- Mittlere Zeit bis zur Erkennung (MTTD): Durchschnittliche Zeit, um eine Bedrohung zu identifizieren.

- Mittlere Reaktionszeit (MTTR): Durchschnittliche Zeit, um auf eine Bedrohung zu reagieren.

- Erkennung und Eindämmung von Vorfällen: Anzahl der erkannten und eingedämmten Vorfälle.

- Effizienz der Automatisierung: Zeitersparnis durch automatisierte Antworten.

- Falsch-positive Reduzierung: Rückgang ungenauer Warnungen.

- Erfolgsquote bei Audits: Verbesserte Compliance und Anpassung an gesetzliche Vorschriften.

Die Verfolgung dieser Metriken hilft Teams, Lücken zu identifizieren, Reaktions-Playbooks zu optimieren und den ROI ihrer CDR-Investition zu demonstrieren – so werden Sicherheitsabläufe zu einem strategischen Business Enabler.

Häufig gestellte Fragen

1. Was unterscheidet Cloud Detection and Response von herkömmlichen Erkennungstools?

CDR wurde speziell für Cloud-Umgebungen entwickelt und adressiert die einzigartigen Herausforderungen dynamischer und verteilter Ressourcen, im Gegensatz zu herkömmlichen Tools, die sich auf statische, lokale Infrastrukturen konzentrieren.

2. Kann CDR bei der Einhaltung von Vorschriften helfen?

Ja, CDR-Lösungen bieten Transparenz und Kontrolle, die zur Erfüllung verschiedener Compliance-Anforderungen, einschließlich Datenschutz und Zugriffskontrollen, erforderlich sind.

3. Wie unterscheidet sich Cloud Detection and Response von EDR und XDR?

EDR (Endpoint Detection and Response) konzentriert sich auf Endgeräte, und XDR (Extended Detection and Response) kombiniert mehrere Quellen (E-Mail, Endpunkt, Server). CDR ist auf die Cloud zugeschnitten und bietet umfassende Transparenz und Reaktionsfunktionen für verteilte, kurzlebige und containerisierte Cloud-Workloads.

4. Kann Cloud Detection and Response dazu beitragen, Compliance-Anforderungen zu erfüllen?

Ja. Viele CDR-Tools bieten Audit-Protokolle, Zugriffsüberwachung und automatisierte Reaktionsworkflows, die auf Frameworks wie NIST, ISO 27001, SOC 2 und HIPAA abgestimmt sind. Sie verbessern die Audit-Bereitschaft und tragen zur Aufrechterhaltung einer kontinuierlichen Compliance bei.

5. Benötige ich separate CDR-Lösungen für AWS, Azure und GCP?

Nicht unbedingt. Viele moderne CDR-Lösungen lassen sich nativ in alle großen Public-Cloud-Anbieter integrieren. Eine einheitliche CDR-Plattform wie Illumio bietet zentralisierte Transparenz und Kontrolle über Multi-Cloud-Umgebungen hinweg.

6. Wie unterstützt CDR die Zero-Trust-Architektur?

CDR ergänzt Zero Trust, indem es Workloads überwacht, den Zugriff mit den geringsten Rechten durchsetzt und laterale Bewegungen innerhalb von Cloud-Umgebungen eindämmt. Lösungen wie Illumio unterstützen die Segmentierung, was es Angreifern erschwert, zwischen Systemen zu wechseln.

7. Welche Arten von Bedrohungen kann CDR erkennen?

CDR erkennt eine Reihe von Bedrohungen, darunter Privilege Escalation, Lateral Movement, Fehlkonfigurationen, Insider-Bedrohungen, Cloud-Ransomware und kompromittierte Anmeldeinformationen – all diese Bedrohungen, die herkömmliche Tools in einem Cloud-nativen Kontext möglicherweise übersehen.

8. Ist die Implementierung von Cloud Detection and Response teuer?

Die Kosten variieren je nach Lösung und Umfang der Bereitstellung. Viele CDR-Plattformen sind jedoch SaaS-basiert und bieten eine flexible Preisgestaltung und eine schnellere Bereitstellung als herkömmliche On-Premise-Systeme – was oft zu niedrigeren Gesamtbetriebskosten (TCO) führt.

9. Was ist Identity Threat Detection and Response in der Cloud?

Die Erkennung und Reaktion auf Identitätsbedrohungen überwacht, wie Benutzer und Dienste mit Cloud-Ressourcen interagieren. Es identifiziert verdächtiges Verhalten wie unbefugten Zugriff, Rollen mit übermäßigen Berechtigungen und den Missbrauch von Anmeldeinformationen – der Schlüssel, um Cloud-Sicherheitsverletzungen frühzeitig zu stoppen.

10. Was ist der Unterschied zwischen Cloud Detection und einem Cloud Intrusion Detection System (IDS)?

Ein Cloud-IDS überwacht auf bekannte Bedrohungen und Signaturen, während CDR verhaltensbasierte Erkennung, maschinelles Lernen und Automatisierung verwendet, um unbekannte Bedrohungen zu erkennen und in Echtzeit zu reagieren. CDR ist breiter, anpassungsfähiger und besser für moderne Cloud-Umgebungen geeignet.

Conclusion

In der heutigen Cloud-First-Welt ist Cloud Detection and Response (CDR) nicht mehr optional, sondern grundlegend. Da Unternehmen Multi-Cloud- und Hybrid-Architekturen einführen, können herkömmliche perimeterbasierte Abwehrmaßnahmen einfach nicht mit der Geschwindigkeit, dem Umfang und der Komplexität moderner Bedrohungen Schritt halten. CDR bietet Transparenz, Kontext und Automatisierung, um Angriffe zu erkennen und einzudämmen, bevor sie eskalieren.

Ganz gleich, ob es um die Reduzierung von lateralen Verlagerungen, den Schutz von Cloud-Workloads oder die Einhaltung gesetzlicher Vorschriften geht, CDR ist für die Sicherung des Geschäftsbetriebs und die Gewährleistung der Ausfallsicherheit von entscheidender Bedeutung. Unternehmen müssen ihre aktuelle Bereitschaft bewerten und proaktive Schritte unternehmen, um CDR in ihre umfassendere Sicherheitsstrategie zu integrieren.

Sind Sie bereit, Ihre Cloud-Sicherheit zukunftssicher zu machen? Kontaktieren Sie uns noch heute für eine persönliche Beratung oder fordern Sie eine Demo an, um zu sehen, wie Illumio Ihre Bedrohungserkennung und -reaktion verbessern kann.

.png)

.webp)

.webp)

.webp)

.webp)