Botnetz

Botnets sind Netzwerke von Computern, die von Malware gekapert und zur Durchführung von Cyberangriffen verwendet wurden. In den meisten Fällen sind Geräte, die Teil des Botnets oder "Bots" sind, nicht das Ziel des Angriffs und können nur dann langsamere Verarbeitungsgeschwindigkeiten aufweisen, wenn die Bot-Software Ressourcen verbraucht.

Wenn Ihr Netzwerk oder Ihre Anwendungen jedoch Ziel eines Botnets sind, richten die Bots in einem Botnet ihre gesamte Rechenleistung auf dieses eine Ziel und verursachen so viel mehr Schaden, als ein Computer anrichten kann.

Botnets, eine verkürzte Version von "Roboternetzwerken", können einem Angreifer eine enorme Menge an Rechenleistung verleihen, die er auf jedes beliebige Ziel richten kann, in der Regel aus böswilligen Gründen. Die Bedrohung durch Botnets ist eines der schwerwiegendsten Probleme, mit denen Unternehmen heute konfrontiert sind.

Wie werden Botnets erstellt?

Damit ein Computer zu einem Bot in einem Bot-Netzwerk werden kann, muss die Bot-Software installiert sein. Offensichtlich würde niemand diese Software wissentlich auf seinem Computer installieren, daher greifen Angreifer auf Social Engineering, Phishing-Schemata und andere Techniken zurück, um Menschen zur Installation der Software zu verleiten.

Eine gängige Technik ist die Verwendung eines Phishing-Schemas. Dabei wird jemandem eine E-Mail mit einem Anhang gesendet, der sich auf dem System des Benutzers installiert. Sobald der Anhang installiert ist, infiziert er das System.

Manchmal tarnt sich Bot-Software als legitime Software und funktioniert sogar, aber im Hintergrund ist sie nur ein weiterer Bot in einem Botnet.

Arten von Botnets

Die Bots in einem Botnet müssen Befehle erhalten, um bösartige Aktionen auszuführen. Die Quelle dieser Befehle ist der Command-and-Control-Server oder der C&C-Server. Von diesem Server aus sendet der Bot-Wrangler Befehle an die Bots im Netzwerk. Es gibt zwei Haupttypen von Architekturen für ein Botnet.

Zentralisierte Botnets

Zentralisierte Botnets verwenden einen Server, um Befehle an alle Bots im Botnet zu senden. Dies ist ein älteres Modell für Botnets und wird nicht mehr so häufig verwendet, da es einen Single Point of Failure hat.

IRC-Botnets sind eine der frühesten Arten von zentralisierten Botnets. Der Bot-Herder sendet Befehle über einen IRC-Kanal und die Bots im Netzwerk verbinden sich mit dem Kanal und warten auf Befehle.

HTTP-Botnets verwenden einen HTTP-Server, um Befehle zu senden. Bots in diesen Botnets stellen regelmäßig eine Verbindung mit dem Server her, um nach Befehlen zu suchen. Diese Bots können ihre Aktivitäten als regulären Internetverkehr tarnen.

Dezentrale Botnets

Dezentrale Botnets verwenden ein Peer-to-Peer-Modell. Es gibt immer noch nur einen Command-and-Control-Server in dieser Art von Botnet, aber der Server muss sich nur mit einem Bot im Botnet verbinden, um einen Befehl an alle Bots zu senden. Jeder Bot fungiert sowohl als Client als auch als Server und gibt alle vom Befehlsserver gesendeten Befehle an jedes Gerät im Botnet weiter.

Wofür werden Botnets verwendet?

Der Aufbau eines Botnets braucht Zeit, aber es kann eine Menge Rechenleistung bieten. Bot-Herder nutzen diese Rechenleistung und Anonymität, die ihnen ein Bot-Netzwerk bietet, für bösartige Handlungen, die nicht von einem einzigen Gerät aus ausgeführt werden könnten. Manchmal verkaufen oder vermieten sie ihr Netzwerk an andere Leute auf dem Schwarzmarkt, die nicht über die technischen Fähigkeiten verfügen, um ein eigenes aufzubauen.

DDoS-Angriffe

Distributed-Denial-of-Service- oder DDoS-Angriffe sind eine der häufigsten Anwendungen eines Botnets. DDoS-Angriffe nutzen das große Ausmaß eines Botnets, um ein Netzwerk oder einen Server mit einer Flut von Anfragen zu überlasten. Dies kann zum Absturz von Servern führen und legitimen Datenverkehr blockieren. DDoS-Angriffe sind in der Regel durch persönliche, politische und finanzielle Gründe motiviert, wenn sie mit einem Lösegeld einhergehen.

E-Mail-Spam

Heutzutage ist es schwer, ein E-Mail-Spammer zu sein. Es ist jedoch einfacher, wenn Sie Hunderte oder Tausende von IP-Adressen haben, die ein Botnet zum Senden von E-Mails bereitstellt. Die Wahrscheinlichkeit, dass das Versenden von Spam auf die schwarze Liste gesetzt wird, ist viel geringer.

Finanzielle Verstöße

Botnets haben auch Gelder und Kreditkartendaten gestohlen. Durch die Infektion eines Netzwerks von Computern mit Software zum Diebstahl von Informationen kann ein Bot-Herder innerhalb von Minuten die finanziellen Daten von Tausenden von ahnungslosen Menschen sammeln.

Kryptowährungs-Mining

Der "Mining"-Prozess, der Kryptowährungen wie Bitcoin generiert, erfordert viel Rechenleistung. Manchmal kostet das Mining mehr Strom als der Wert der resultierenden Kryptowährung. Ein Bot-Herder kann ein Botnet nutzen, um kostenlos Kryptowährung zu schürfen.

So schützen Sie Netzwerke und Geräte vor Botnets

Es gibt zwei Seiten, um ein System oder Netzwerk vor Botnets zu schützen. Auf der einen Seite möchten Sie verhindern, dass Geräte in Ihrem Netzwerk zu Bots in einem Botnet werden. Auf der anderen Seite möchten Sie auch kein Ziel eines Botnets sein. Hier sind einige Möglichkeiten, Ihre Systeme zu schützen:

- Antiviren- und Anti-Malware-Software sollte eine Voraussetzung für Geräte sein, die eine Verbindung zu Ihrem Netzwerk herstellen. Es besteht die Möglichkeit, dass aktuelle Antivirensoftware eine Bedrohung auf einem infizierten Gerät erkennen und entfernen kann, bevor sie andere Geräte im Netzwerk infizieren kann.

- Server und Betriebssysteme sollten auf dem neuesten Stand gehalten werden. Eine gängige Methode, mit der ein Angreifer die Kontrolle über ein Gerät übernehmen kann, besteht darin, bekannte Fehler in Betriebssystemen auszunutzen. Durch regelmäßiges Patchen von Systemen werden diese Sicherheitslücken geschlossen.

- Informieren Sie die Benutzer, damit sie wissen, dass sie keine Dateien von nicht vertrauenswürdigen Websites herunterladen oder auf Links in E-Mails klicken sollen, die sie nicht erwarten. Phishing-Schemata sind einer der häufigsten Angriffsvektoren für Botnets.

- Verwenden Sie eine Firewall. Eine Firewall kann dazu beitragen, sowohl Botnet-Infektionen als auch DDoS-Angriffe zu verhindern, wenn sie richtig eingerichtet ist. Eine Firewall kann das Durchsuchen bösartiger Websites blockieren und erkennen, wenn Traffic-Spitzen zu einem Botnet-Angriffsszenario passen, und Netzwerkaufrufe drosseln.

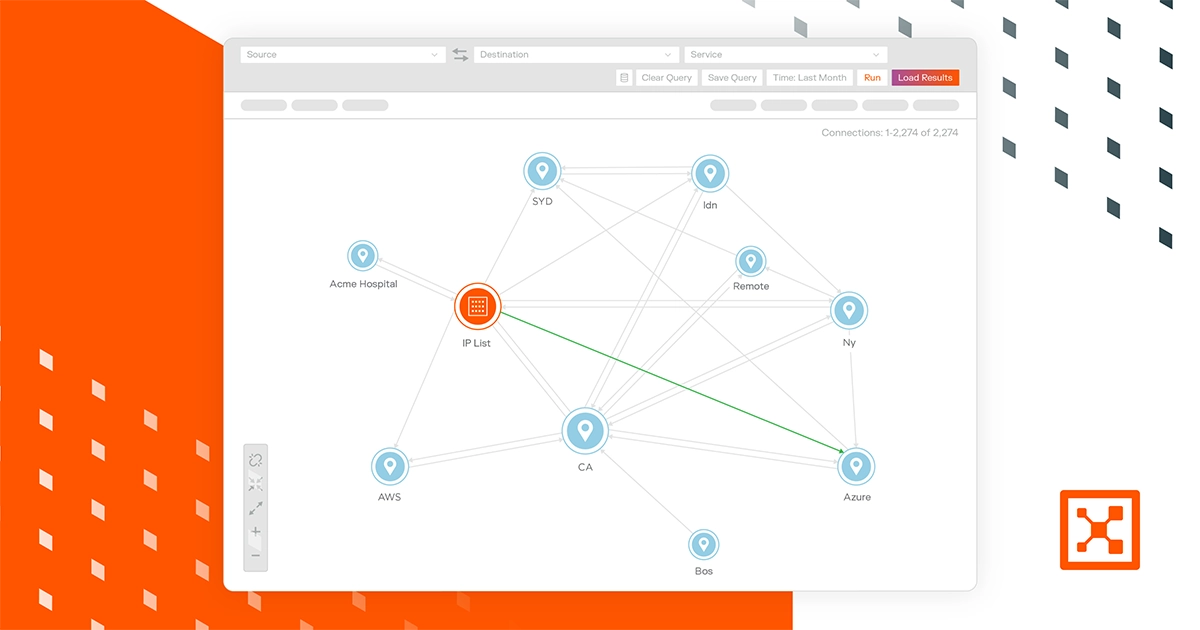

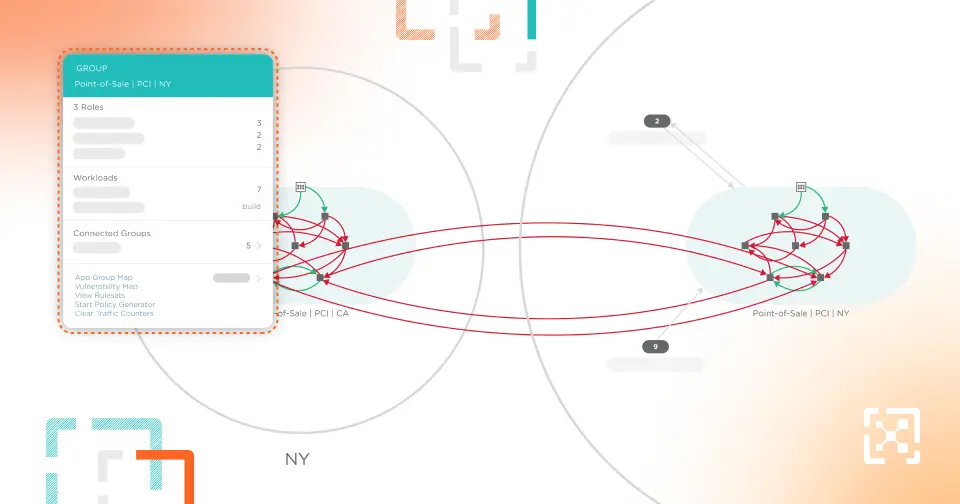

- Mikrosegmentierung kann ein sehr wirksames Mittel sein, um Botnet-Infektionen und Botnet-Angriffe zu verhindern. Mikrosegmentierung kann jeden Teil Ihres Netzwerks bis auf die Workload-Ebene trennen und so die laterale Ausbreitung von Malware und die Bewegung von nicht autorisiertem Datenverkehr verhindern.

- Cloud-basierter DDoS-Schutz, der am Netzwerkrand angewendet wird, kann Angriffe verhindern, bevor sie überhaupt die Chance haben, Ihr Netzwerk zu beeinträchtigen.

Conclusion

Botnets sind eine der größten Bedrohungen, mit denen Unternehmen heute konfrontiert sind. Ein Botnet ist ein Netzwerk von mit Malware infizierten Computern, die von einem Bot-Herder von einem zentralen Ort aus gesteuert und aus böswilligen Gründen auf ein bestimmtes Ziel gerichtet werden können. Die Rechenleistung und Anonymität von Botnets machen sie gefährlich.

Sie können Ihre Netzwerke und Geräte mit Antivirensoftware, regelmäßigen Updates, Sicherheitsschulungen, Firewalls, Mikrosegmentierung und Cloud-basiertem DDoS-Schutz vor Botnets schützen.

Weitere Informationen

Erfahren Sie, wie die Illumio Zero Trust Segmentation Platform die Ausbreitung von Malware verhindert.

.png)

.webp)

%20(1).webp)