Was ist Application Dependency Mapping (ADM)? Ein wichtiger Bestandteil Ihres Sicherheitsdiagramms

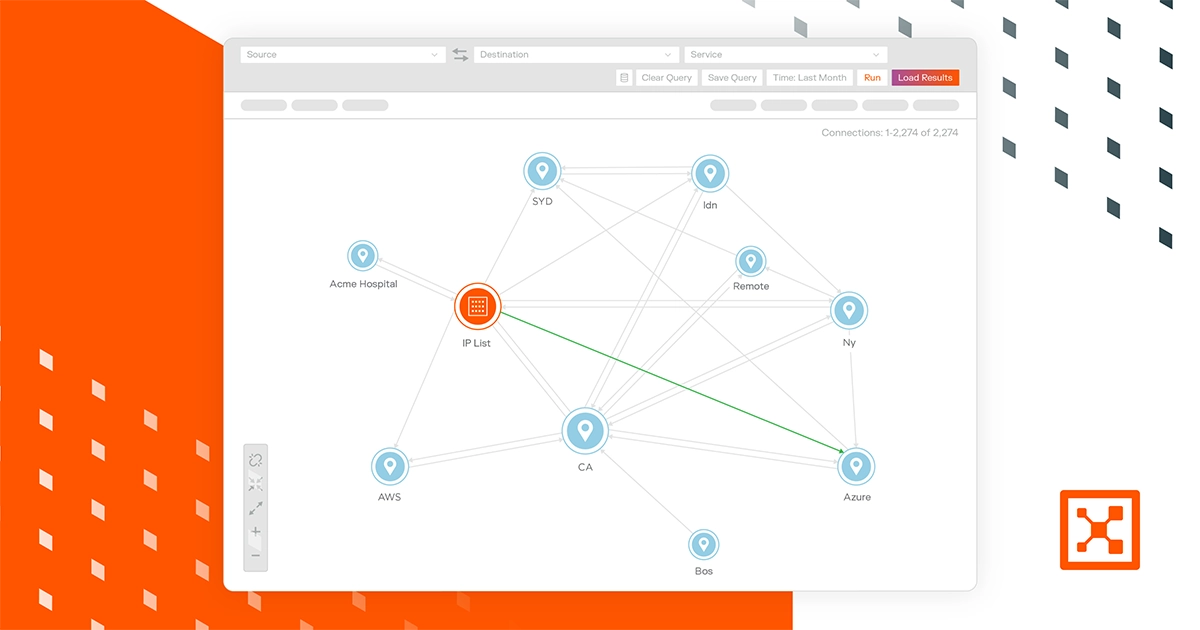

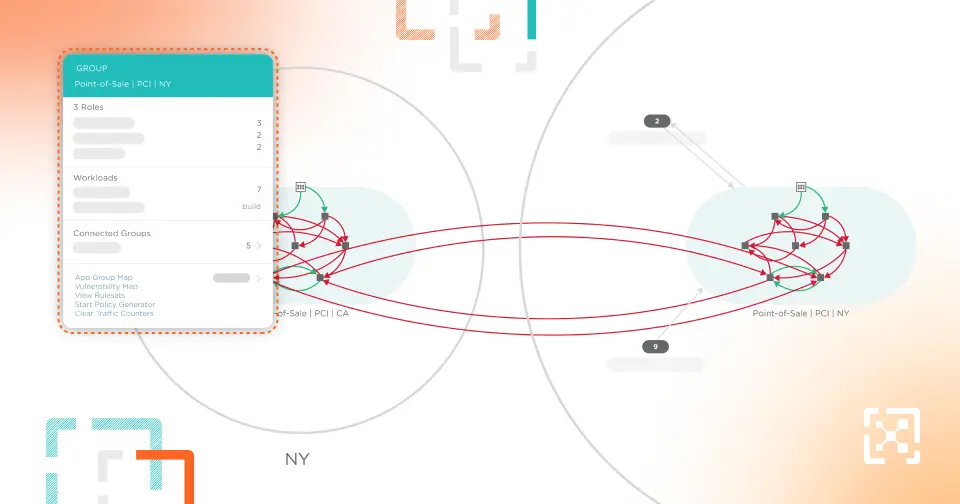

Die Anwendungserkennung und Abhängigkeitszuordnung gibt Ihnen einen Überblick darüber, was sich in Ihrem Netzwerk befindet und wie es funktioniert. Lassen Sie uns einen Blick darauf werfen, wie Application Dependency Mapping funktioniert, warum es wichtig ist und wie das Echtzeit-Application Mapping von Illumio Ihrem Unternehmen helfen kann.

Bei der Zuordnung von Anwendungsabhängigkeiten wird Folgendes bestimmt:

- Alle Anwendungen, die in einem Netzwerk ausgeführt werden

- Auf welchen Geräten sind diese Anwendungen installiert?

- Wie diese Anwendungen miteinander verbunden und voneinander abhängig sind

Glücklicherweise erledigen viele automatisierte Tools auf dem Markt diese Arbeit für Sie. Keine Tabellenkalkulationen mehr. Diese automatisierten Tools bieten Ihnen einen konsistenten Überblick über alle Ihre Anwendungen, die von ihnen verwendeten Ports und die Art und Weise, wie sie sich mit anderen Anwendungen in Ihrem Netzwerk verbinden. Dies erreichen sie in der Regel, indem sie entweder das Netzwerk nach Geräten abfragen, Pakete im Netzwerk überwachen und erfassen oder über Agenten, die in Ihren Anwendungen und Ihrer Infrastruktur installiert sind.

Erläuterung der Zuordnung von Anwendungsabhängigkeiten

Anwendungs-Stacks werden im Laufe der Zeit immer komplizierter, da ein Unternehmen mehr Server, Ports, Netzwerkgeräte und Datenquellen hinzufügt. Es gab eine Zeit, in der diese Art von Informationen mit einer Tabellenkalkulation verfolgt und durch regelmäßige manuelle Audits validiert werden konnte. Diese Prozesse reichen nicht mehr aus, um Ihr System abzubilden, und für viele Unternehmen waren sie es auch nie. Audits werden auf später verschoben, Tabellenkalkulationen werden nicht regelmäßig aktualisiert und manuelle Prüfungen sind anfällig für menschliche Fehler. Das moderne Tool, das all diese manuelle Arbeit ersetzen soll, ist ein Tool zur Abbildung von Anwendungsabhängigkeiten.

Warum ist die Zuordnung von Anwendungsabhängigkeiten wichtig?

Sobald Sie die Zuordnung von Anwendungsabhängigkeiten eingerichtet haben, ist es an der Zeit, sie zu nutzen. Hier sind einige Stellen, an denen ein Tool zur Zuordnung von Anwendungsabhängigkeiten Ihre Geschäftsprozesse verbessern kann.

Effiziente Entwicklung

Eine Forrester-Studie ergab, dass Unternehmen, die an Entwicklungsprojekten arbeiten, länger als erwartet brauchen, um diese abzuschließen, weil sie keinen vollständigen Überblick über die Abhängigkeiten haben, nicht wissen, welche Ressourcen von Anwendungen benötigt werden, und keinen vollständigen Überblick über alle vom Unternehmen verwendeten Anwendungen haben.

Vorhandene Entwickler kennen möglicherweise nur einen Teil der Anwendungen in einem Netzwerk, d. h. den Teil, an dem sie normalerweise arbeiten. Neue Entwickler werden keine Ahnung haben, wie Anwendungen im Netzwerk miteinander interagieren. Application Dependency Mapping beschleunigt die Entwicklungszeit, indem es einen Überblick über das IT-Ökosystem bietet.

Veränderungsmanagement

Jede Änderung an Ihrem Netzwerk oder Rechenzentrum muss geplant und dann schrittweise umgesetzt werden. Hier steht viel auf dem Spiel. In einer komplexen IT-Umgebung sind Änderungen nie einfach. Wenn Sie wissen, wie sich eine Anwendung in Ihrem Netzwerk zum Rest Ihres Systems verhält, können Sie kluge Entscheidungen treffen.

Die Sicht auf Ihr IT-Ökosystem, die Application Dependency Mapping bietet, gibt Ihnen die Informationen, die Sie benötigen, um Änderungen effizient zu verwalten.

Ursachenanalyse

Wie lange dauert es, die Ursache eines Vorfalls in Ihrem Netzwerk zu finden? Systemausfälle und schlechte Leistung führen dazu, dass Mitarbeiter keinen Zugriff auf die Tools haben, die sie benötigen, um ihre Arbeit zu erledigen, und frustrierte Kunden, die sich für ihre Bedürfnisse an ein anderes Unternehmen wenden.

Die vollständige Karte Ihres Unternehmens, die das Application Dependency Mapping bietet, beschleunigt die Nachverfolgung der Ursache eines Vorfalls. Durch die Überprüfung von Anwendungsabhängigkeiten sind Sie in der Lage, die Ursache von Verzögerungen, Engpässen und Serviceproblemen zu ermitteln, alle betroffenen Systeme zu identifizieren und einen Plan zur Behebung des Problems zu erstellen.

Planung der Reaktion auf Vorfälle

Wenn Sie einen Vorfall im Voraus planen, müssen Sie weniger Analysen durchführen, um das Problem an der Wurzel zu packen. Eine Karte Ihrer Geschäftssysteme gibt Ihnen eine Vorstellung davon, welche Anwendungen und Systeme im schlimmsten Fall betroffen sein werden, falls ein Hacker auf Ihr Netzwerk zugreifen kann. Mithilfe dieser Karte können Sie Simulationen und Penetrationstests erstellen, um Ihre Netzwerk-, Anwendungs- und Gerätesicherheit zu überwachen.

Wenn Sie einen vollständigen Überblick über Ihr IT-Ökosystem haben, ist es einfacher, Sicherheitsrichtlinien zu erstellen, bevor sie benötigt werden. Wenn Sie wissen, welche Teile Ihres Netzwerks gefährdet sind, können Sie Backup-Lösungen und Disaster-Recovery-Pläne erstellen, die zu Ihrem Unternehmen passen.

Migration

Tools zur Zuordnung von Anwendungsabhängigkeiten sind für Migrationen von entscheidender Bedeutung. Die Verlagerung von Anwendungen von einem internen System in die Cloud ist nicht mehr nur eine Frage des "Hebens und Verschiebens". Moderne Anwendungen sind in hohem Maße voneinander abhängig. Ein unvollständiges Verständnis der Anwendungen und der Infrastruktur und ihrer Beziehung zueinander erhöht die Kosten und den Zeitaufwand für ein Migrationsprojekt. Aber eine Karte Ihres IT-Ökosystems gibt Ihnen den Einblick, den Sie benötigen, um eine effiziente Migration zu planen.

Conclusion

Die Komplexität heutiger Geschäftssysteme erfordert eine Abbildung von Anwendungsabhängigkeiten, um einen vollständigen Überblick über die in einem Netzwerk ausgeführten Anwendungen und deren Beziehung zueinander zu erhalten. Die Karte eines Netzwerks, die von Dependency Mapping-Tools bereitgestellt wird, verbessert die Entwicklungszeit, das Änderungsmanagement, die Ursachenanalyse, die Planung der Reaktion auf Vorfälle und die Anwendungsmigration.

Sehen Sie sich eine Demo der Illumio-Anwendungsabhängigkeitskarte an und erfahren Sie, wie Sie über eine einzige Konsole hinweg Einblick in den Datenverkehr aller Workloads – wie Container, IoT und virtuelle Maschinen – erhalten.

.png)

.webp)

%20(1).webp)