Verringert versteckte Konnektivität den ROI Ihrer Cloud?

Der kometenhafte Anstieg der Popularität von Cloud-Konnektivität in den letzten Jahren spiegelt einen bemerkenswerten Wandel in der Art und Weise wider, wie Unternehmen ihre Cloud-Sicherheitslage verwalten können.

Unter der Oberfläche eines scheinbar einfachen Übergangs in die Cloud verbirgt sich jedoch ein Geflecht aus versteckten Konnektivitätskosten. Viele Unternehmen geben unwissentlich zu viel Geld für unnötige Cloud-Konnektivität aus und setzen ihr Unternehmen einem Cloud-Sicherheitsrisiko aus. In der heutigen Wirtschaft, in der es von entscheidender Bedeutung ist, die Kosten zu kontrollieren, müssen Unternehmen der Identifizierung und Reduzierung solcher Konnektivität Priorität einräumen.

In diesem Blogbeitrag erfahren Sie mehr über die versteckten Kosten der Cloud, wo Sie nach nicht benötigter Konnektivität suchen können und wie Illumio Zero Trust Segmentation Ihnen helfen kann, Ihre Cloud-Sicherheit – und deren Kosten – zu optimieren.

Die versteckten Kosten der Cloud-Konnektivität

Die Cloud versprach Kosteneinsparungen, aber für viele Unternehmen war die Realität komplizierter.

Das Pay-as-you-go-Modell der Cloud kann zu Budgetüberschreitungen führen, und unnötige Konnektivität ist ein versteckter Faktor für diese steigenden Kosten. Wenn verschiedene Anwendungen und Workloads übermäßig oder ineffizient kommunizieren, kann dies zu einer Überbereitstellung von Ressourcen, erhöhten Datenübertragungskosten und verschwendeten Rechenleistung führen.

Jüngste Forschungsergebnisse deuten darauf hin, dass sich Unternehmen bereits mit diesen Herausforderungen auseinandersetzen müssen:

- Gartner prognostiziert, dass bis 2024 60 Prozent der Führungskräfte im Bereich Infrastruktur und Betrieb (I&O) mit Kostenüberschreitungen in der Public Cloud konfrontiert sein werden, die sich negativ auf ihre On-Premises-Budgets auswirken.

- Eine Studie von S&P Global Market Intelligence aus dem Jahr 2022 ergab, dass 34 Prozent der Unternehmen angaben, dass sich die Gebühren für ausgehenden Datenverkehr auf die Nutzung von Cloud-Speicher ausgewirkt haben.

Konnektivität und Gebühren, die Sie für den ROI der Cloud-Sicherheit identifizieren und eliminieren sollten

Das Verständnis der verborgenen Verbindungen und Kosten, die mit der Cloud verbunden sind, ist für Unternehmen, die in die Cloud migrieren, ihre Cloud-Nutzung erweitern und eine Cloud-Strategie entwickeln möchten, von entscheidender Bedeutung.

Dies sind die drei wichtigsten Arten von unnötiger Cloud-Konnektivität, nach denen Ihr Team suchen sollte:

- Verwaiste Ressourcen: Eine der häufigsten Ursachen für unnötige Konnektivität sind verwaiste Ressourcen, z. B. im Leerlauf befindliche virtuelle Maschinen oder Datenbanken, die weiterhin ausgeführt werden. Diese nicht ausgelasteten Ressourcen verbrauchen nicht nur wertvolle Cloud-Ressourcen, sondern können auch zu Kosten für die Datenübertragung zwischen verschiedenen Instanzen führen – und zu potenziellen Sicherheitsrisiken.

- Redundante Datenübertragung: In einer Multi-Cloud- oder Hybrid-Cloud-Umgebung können Unternehmen über mehrere Datenübertragungspfade zwischen Anwendungen und Datenspeicher verfügen. Ohne eine ordnungsgemäße Verwaltung kann diese Redundanz zu erhöhten Datenübertragungskosten führen, ohne einen Mehrwert zu schaffen.

- Ineffiziente Kommunikation: Anwendungen, die ständig übermäßige Daten untereinander hin und her senden, können zu unnötig hohem Bandbreitenverbrauch und damit verbundenen Datenübertragungskosten führen.

Neben dem Einblick in irrelevante Konnektivität sollten Teams auch diese drei Arten von Kosten und Gebühren im Zusammenhang mit der Cloud untersuchen, die möglicherweise nicht sofort ersichtlich sind:

- Gebühren für die Datenübertragung: Cloud-Anbieter berechnen oft Gebühren für die Datenübertragung zwischen verschiedenen Diensten oder Regionen. Wenn Daten zwischen Cloud-Diensten, zwischen Regionen oder in und aus der Cloud verschoben werden, fallen Gebühren an. Dies kann besonders für Unternehmen mit hohen Anforderungen an die Datenübertragung kostspielig sein.

- Kommunikation zwischen den Dienststellen: Wenn Ihre Cloud-basierten Anwendungen wachsen, kann die Kommunikation zwischen Diensten erhebliche Kosten verursachen. Diese Kosten entstehen, wenn verschiedene Komponenten einer Anwendung miteinander kommunizieren müssen und Daten über das Netzwerk gesendet werden.

- Mangelnde Sichtbarkeit: Schlechte Transparenz des Netzwerkdatenverkehrs kann zu einer Überbereitstellung von Ressourcen führen, da Sie möglicherweise nicht genau wissen, wie Daten zwischen Ihren Diensten fließen. Dies kann zu unnötigen Ausgaben führen.

Über Kosteneinsparungen hinaus: Die versteckten Cloud-Sicherheitsrisiken unnötiger Konnektivität

Bedrohungsakteure lieben die Cloud-Verbindungen, auf die Sie nicht achten. Jede zusätzliche Verbindung stellt einen potenziellen Einstiegspunkt für Sicherheitsverletzungen und Ransomware dar.

Unnötige Konnektivität kann zwar zu Kostenüberschreitungen führen, setzt aber auch kritische Assets und Daten Bedrohungen aus und ermöglicht Cyberangriffen einen Einstiegspunkt, von dem aus sie sich über den Rest des Netzwerks ausbreiten können.

Verwenden Sie die Zero-Trust-Segmentierung, um nicht benötigte Cloud-Konnektivität zu finden und zu schließen

Es ist wichtig, dass Ihr Unternehmen über Tools verfügt, um Einblick in den Cloud-Datenverkehr zu erhalten und unnötige Konnektivität zu eliminieren – für Kosteneinsparungen und Cybersicherheit.

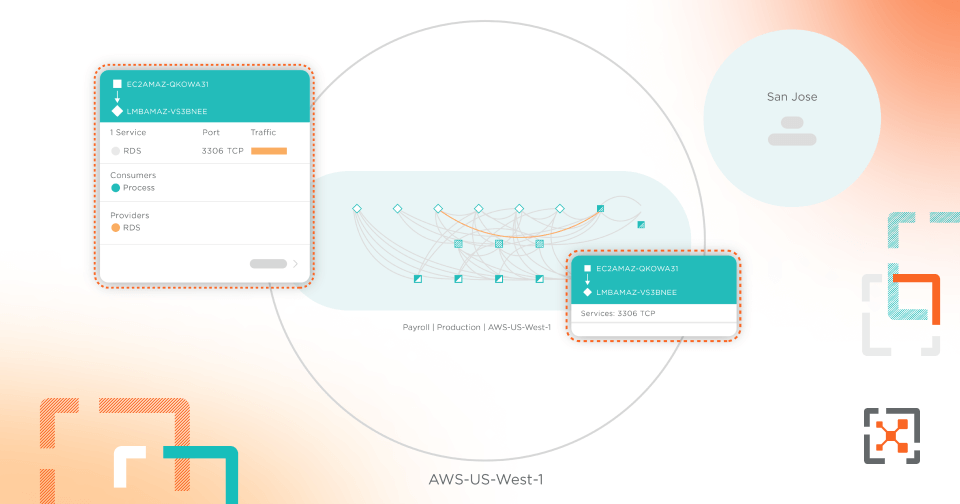

Eine der besten Möglichkeiten, dies zu tun, ist die Mikrosegmentierung, auch Zero Trust Segmentation (ZTS) genannt. ZTS visualisiert kontinuierlich, wie Workloads und Geräte kommunizieren, und erstellt granulare Richtlinien, die nur die gewünschte und notwendige Kommunikation zulassen.

ZTS hilft Unternehmen, Cloud-Kosten zu senken und im Falle eines Cyberangriffs die Sicherheitsverletzung automatisch zu isolieren, indem es die laterale Bewegung proaktiv oder während eines aktiven Angriffs einschränkt. Während die Segmentierung mit statischen, älteren Firewalls versucht werden kann, ist ZTS im Vergleich dazu einfach.

ZTS mit Illumio bietet folgende Vorteile für die Cloud-Sicherheit:

- Granulare End-to-End-Transparenz: ZTS bietet einen umfassenden Einblick in die Netzwerkdatenverkehrsflüsse und Anwendungsabhängigkeiten über Cloud, Endpunkte und Rechenzentren hinweg und hilft Ihnen, besser zu verstehen, wie Daten zwischen Diensten verschoben werden. Diese Erkenntnisse ermöglichen es Ihnen, potenzielle Bereiche für Kostensenkungen in der Cloud zu identifizieren und Maßnahmen zur Optimierung der Cloud-Ressourcenzuweisung zu ergreifen.

- Kostensenkung: Durch die strenge Kontrolle des Netzwerkverkehrs mit ZTS können Sie unnötige Datenübertragungen minimieren, was zu reduzierten Datenübertragungsgebühren führt. Sie können Ressourcen auch effizienter zuweisen, was dazu beiträgt, die Gesamtkosten für die Cloud zu senken.

- Erhöhte Sicherheit: Da ZTS die Kommunikation zwischen verschiedenen Segmenten Ihres Netzwerks einschränkt, können Sie die Sicherheit erhöhen und das Risiko von Datenschutzverletzungen in Ihrem gesamten hybriden Netzwerk verringern.

- Vorteile der Compliance: Für Organisationen in regulierten Branchen kann ZTS dabei helfen, Compliance zu erreichen und aufrechtzuerhalten. Durch die Isolierung sensibler Daten können Sie sicherstellen, dass sie sich nicht mit anderen Diensten vermischen, die keinen Zugriff benötigen, was Ihrem Budget und Ihrer Cyber-Resilienz zugute kommt.

Steigern Sie Ihren Cloud-ROI und Ihre Sicherheit mit Zero-Trust-Segmentierung

In einer Zeit, in der Kostenoptimierung für Unternehmen von entscheidender Bedeutung ist, hat das Auffinden und Reduzieren unnötiger Cloud-Konnektivität in Cloud-Umgebungen oberste Priorität. Illumio Zero Trust Segmentation bietet eine Möglichkeit, diese nicht benötigten Verbindungen zu identifizieren, einzuschränken und zu verwalten. Durch die Implementierung dieses Ansatzes können Unternehmen ihre Sicherheitslage verbessern, den Netzwerkbetrieb rationalisieren und sicherstellen, dass ihre Cloud-Investitionen eine bessere Rendite erzielen.

Sind Sie bereit, mehr zu erfahren? Kontaktieren Sie uns noch heute.

.png)

.webp)