5 Gründe, warum CNAPPs Ihre Cloud-Sicherheit einschränken

Cloud-Anwendungen sind zum Lebenselixier von Unternehmen geworden, insbesondere in den letzten Jahren der rasanten digitalen Transformation. Diese Anwendungen, die in der Cloud auf physischen und virtuellen Servern, Containern und Serverless Computing ausgeführt werden, bieten eine beispiellose Agilität und Skalierbarkeit.

Sie bringen aber auch neue Herausforderungen für die Sicherheit mit sich. Viele Unternehmen haben sich Cloud-nativen Application Protection Platforms (CNAPPs) zugewandt, um ihre Abwehr zu stärken. CNAPPs wurden zwar speziell für die Cloud entwickelt, aber sie können Ihre Sicherheit nur bis zu einem gewissen Punkt bringen.

Ihre CNAPP-Tools schränken möglicherweise Ihre Cloud-Sicherheit ein. Erfahren Sie, warum Zero-Trust-Segmentierung für eine umfassende Cloud-Sicherheitsstrategie unerlässlich ist.

Sie sollten jetzt auf die Cloud-Sicherheit achten

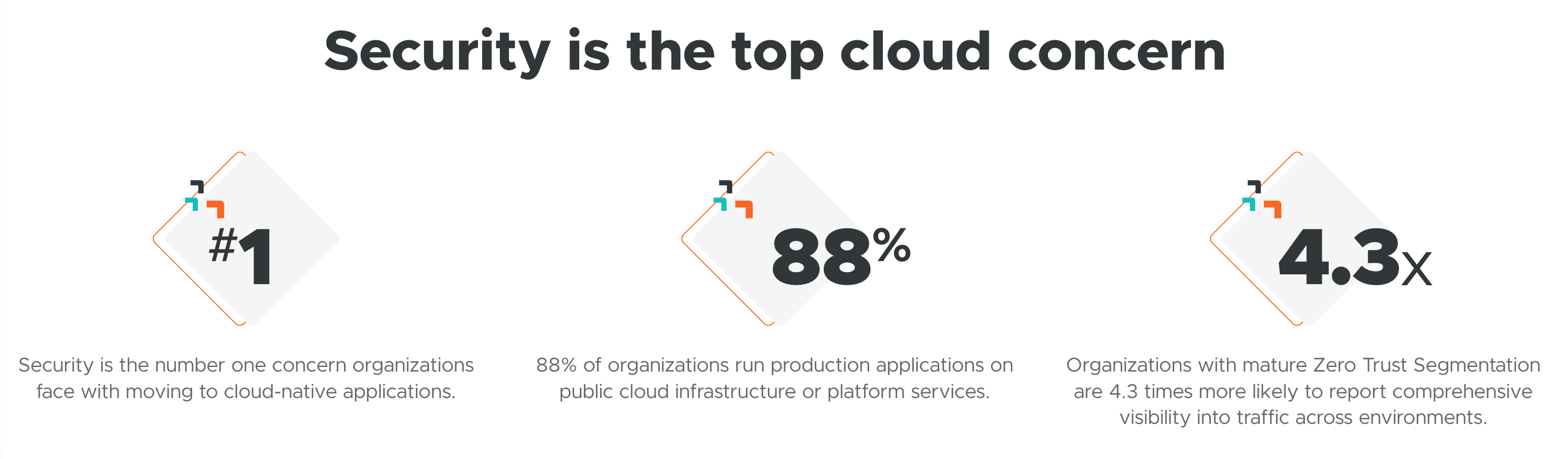

Mehr Unternehmen als je zuvor wollen in der Cloud arbeiten, um Rentabilität und Geschäftskontinuität zu schützen. Tatsächlich ergab eine Studie von Vanson Bourne im Cloud Security Index 2023 , dass 100 Prozent der befragten Unternehmen die Cloud nutzen und 98 Prozent derzeit sensible Daten in der Cloud speichern.

Trotz der Begeisterung für die Möglichkeiten der Cloud nutzen Bedrohungsakteure die laxe Cloud-Sicherheit aus. Von allen Datenschutzverletzungen, die im vergangenen Jahr erlitten wurden, stellten Vanson Bourne fest, dass 47 Prozent aus der Cloud stammten, was die Cloud als Sicherheitsschwachstelle hervorhebt. Noch schlimmer ist, dass Unternehmen, die im vergangenen Jahr eine Cloud-Verletzung erlitten haben, durchschnittlich fast 4,1 Millionen US-Dollar verloren haben.

Das bedeutet, dass es wichtiger denn je ist, auf die Cloud-Sicherheitstools zu achten, die Sie verwenden. Unternehmen, die speziell CNAPPs einsetzen, werden möglicherweise von ihren Einschränkungen und den daraus resultierenden Sicherheitslücken überrascht sein.

Warum schränken CNAPPs Ihre Cloud-Sicherheit ein?

Um diese Herausforderungen zu bewältigen, haben wir die einzigartigen Sicherheitsanforderungen von Cloud-nativen Umgebungen erkannt und Cloud-native Application Protection Platforms (CNAPPs) entwickelt.

Gartner definiert CNAPPs als:

Ein einheitlicher und eng integrierter Satz von Sicherheits- und Compliance-Funktionen, die entwickelt wurden, um Cloud-native Anwendungen in Entwicklung und Produktion zu sichern und zu schützen. CNAPPs konsolidieren eine große Anzahl von zuvor isolierten Funktionen, darunter Container-Scans, Cloud-Sicherheitsstatus-Management, Infrastructure-as-Code-Scans, Cloud-Infrastruktur-Berechtigungsmanagement, Laufzeit-Cloud-Workload-Schutz und Laufzeit-Schwachstellen-/Konfigurationsscans.

CNAPPs scheinen eine offensichtliche Wahl für die Cloud-Sicherheit zu sein – sie wurden speziell für Cloud-Umgebungen entwickelt, lassen sich in bestehende Sicherheitsplattformen und Entwicklungsprozesse integrieren und können skaliert werden, wenn Unternehmen mehr Workloads in die Cloud migrieren.

Diese Funktionen machen CNAPPs jedoch nicht zur besten Wahl für die Cloud-Sicherheit. Sie stellen Sicherheitsteams vor große Herausforderungen bei der Sicherung der Cloud.

5 Einschränkungen von CNAPPs

- Sicherheit für die Cloud – nur: CNAPPs konzentrieren sich ausschließlich auf die Sicherheit von Cloud-Anwendungen und bieten keinen umfassenden Schutz für Anwendungen, die in anderen Teilen der Infrastruktur ausgeführt werden. Dies führt zu Sicherheitslücken, wenn Workloads zwischen verschiedenen Umgebungen verschoben werden, und macht es Angreifern leicht, sich seitlich durch die Cloud-Umgebung zu bewegen.

- Sicherheitssilos durch Vendor Lock-in: Die Sicherheitstools jedes Cloud-Anbieters sind lokal auf seiner Plattform. Beispielsweise ist es unwahrscheinlich, dass ein AWS-Sicherheitstool in ein Azure-Sicherheitstool integriert werden kann. Dadurch entstehen Sicherheitssilos, die für Schwachstellen offen gelassen werden können und die Wiederherstellung nach einer Sicherheitsverletzung verlangsamen.

- Riskante Integrationen von Drittanbietern: Die Integration mit Diensten und Anwendungen von Drittanbietern ist in Cloud-Umgebungen üblich – und wird in der Regel als einer der Hauptvorteile von CNAPPs genannt. Wenn Sie dies jedoch ohne angemessene Segmentierung und Sicherheitsmaßnahmen tun, kann Ihre Cloud-Infrastruktur externen Bedrohungen ausgesetzt sein.

- Nicht genug, um Compliance-Anforderungen zu erfüllen: Die Einhaltung gesetzlicher und Compliance-Anforderungen erfordert oft nicht nur die Sicherung von Anwendungen, sondern auch den Nachweis der Kontrolle über den Benutzerzugriff und die Netzwerksegmentierung – Funktionen, die CNAPPs nicht bieten.

- Signifikante Lernkurve: Die Einführung von CNAPPs erfordert spezielle Kenntnisse über Cloud-Technologien, die für traditionelle IT-Sicherheitsteams eine Lernkurve darstellen können.

Zero-Trust-Segmentierung bietet umfassende Cloud-Sicherheit

Während CNAPPs nur für Cloud-Umgebungen gelten, sichert Zero Trust Segmentation (ZTS) alle Workloads, unabhängig davon, wo sie sich in Ihrem Netzwerk befinden.

ZTS, auch Mikrosegmentierung genannt, unterteilt das Netzwerk in kleinere, granulare Segmente und erstellt so eine Reihe von sicheren Zonen. Das bedeutet, dass ZTS präzise und flexible Sicherheit über die gesamte hybride Angriffsfläche bieten kann, nicht nur über die Cloud, sondern auch über eine einzigartige Sicherheitslage für jedes Netzwerksegment. Jedes Segment kann mit spezifischen Zugangskontrollen versehen werden, die laterale Bewegungen eindämmen und potenzielle Schäden begrenzen, wenn es unweigerlich zu Sicherheitsverletzungen kommt.

Ausgehend von der Zero-Trust-Mentalität des "Annehmens einer Sicherheitsverletzung" legt ZTS Wert darauf, überall und jederzeit eine konsistente, kontextbasierte Transparenz zu erlangen. Auf dieser Grundlage der Transparenz bietet es einen iterativen Prozess zur ständigen Verbesserung der Sicherheit.

5 Vorteile der Zero-Trust-Segmentierung für die Cloud-Sicherheit

ZTS geht die Herausforderungen der Cloud-Sicherheit direkt an, indem es das Risiko einer Netzwerkgefährdung reduziert und den Zugriff mit den geringsten Rechten in der gesamten Cloud aufrechterhält.

- Sichtbarkeit in Echtzeit: Die Application Dependency Map von Illumio bietet Echtzeit-Einblick in die Telemetrie des Datenverkehrsflusses über alle Workloads in Hybrid- und Multi-Cloud-Umgebungen hinweg. Sammeln Sie Erkenntnisse mit einer interaktiven Karte von Anwendungsbereitstellungen, Ressourcen, Datenverkehrsflüssen und Metadaten. Diese umfassende Transparenz ermöglicht es Ihnen, potenzielle Bedrohungen, anomale Verhaltensweisen und Schwachstellen zu identifizieren und zu verstehen und sicherzustellen, dass proaktive Sicherheitsmaßnahmen umgehend umgesetzt werden.

- Flexible Sicherheitsrichtlinien: Illumio passt die Sicherheitsrichtlinien automatisch an Änderungen in Ihrer Cloud-Umgebung an. Während Ihre Cloud-Infrastruktur skaliert und weiterentwickelt wird, stellt Illumio sicher, dass Ihre Sicherheitsmaßnahmen effektiv bleiben, wodurch die Belastung durch manuelle Richtlinienaktualisierungen verringert und menschliche Fehler in der Cloud reduziert werden.

- Mikrosegmentierung Für die Cloud: Die ZTS-Funktionen von Illumio ermöglichen es Ihnen, granulare Sicherheitszonen innerhalb Ihrer Cloud-Infrastruktur zu erstellen. Dieser Ansatz stoppt laterale Bewegungen innerhalb des Netzwerks, dämmt Ransomware und Sicherheitsverletzungen ein, wenn sie unvermeidlich auftreten, und minimiert die Auswirkungen von Sicherheitsverletzungen, um die Geschäftskontinuität zu gewährleisten.

- Konsistente Sicherheit in allen Clouds: Da Workloads zwischen verschiedenen Cloud-Anbietern (z. B. von Azure zu AWS) verschoben werden, lässt sich die Sicherheit eines Anbieters nur selten auf den nächsten übertragen. Dies führt zu Cloud-Schwachstellen und erhöht die Arbeit für Ihr Team. Illumio ermöglicht eine konsistente Lösung für die Workload-Segmentierung über Clouds hinweg, wodurch vermieden wird, dass Workloads von eigenständigen, anbieterspezifischen Sicherheitslösungen abhängig sind.

- Einfache Integration von Apps von Drittanbietern: Illumio bietet ein robustes Ökosystem für Partnerschaften mit Drittanbietern, um sich nahtlos in verschiedene Cloud-native Dienste wie AWS Security Groups und Azure Network Security Groups zu integrieren. Diese Kompatibilität rationalisiert den Implementierungsprozess und ermöglicht konsistente Sicherheitsrichtlinien über mehrere Cloud-Umgebungen hinweg.

Beginnen Sie mit der Zero-Trust-Segmentierung, um Ihre Cloud-Umgebungen zu schützen

Die Cloud ist das Herzstück moderner Geschäftsabläufe, bringt jedoch einzigartige Sicherheitsherausforderungen mit sich. Durch die Integration der Zero-Trust-Segmentierung in Ihre Cloud-Sicherheitsstrategie können Sie eine umfassendere und robustere Sicherheitslage in der Cloud etablieren.

Kontaktieren Sie uns noch heute , um weitere Informationen zur Implementierung von Zero Trust Segmentation in der Cloud mit Illumio CloudSecure zu erhalten.

.png)

%20(1).webp)