Top-Nachrichten zur Cybersicherheit im Dezember 2023

Mit Blick auf das Jahr 2024 schauen sich Unternehmen die Herausforderungen, mit denen sie im vergangenen Jahr konfrontiert waren, genauer an und wie sie diese bewältigen können – sei es Ressourcenknappheit, Ausgaben oder die Verbesserung von Strategien.

Die Nachrichten dieses Monats enthielten Einblicke von Cybersicherheitsexperten und Vordenkern, die sich mit diesen Themen befassten, darunter:

- Wie man Strategien anpasst und die Verantwortung für die Cloud-Sicherheit inmitten einer Qualifikationslücke im Bereich Cybersicherheit teilt

- Warum Cyber-Resilienz an schnelle Erfolge und ROI von Investitionen in die Cybersicherheit gebunden ist

- Warum sich Sicherheitsverantwortliche der Zero-Trust-Segmentierung zuwenden, um Cloud-Sicherheitslücken zu schließen

Wirken sich Lücken in den Sicherheitskompetenzen auf Ihre Cloud-Sicherheit aus?

Für die Cybersicherheitsbranche ist der Fachkräftemangel eher ein anhaltendes Problem als ein vorübergehender Trend – und leider kann er erhebliche Auswirkungen auf die Sicherheit von Unternehmen haben, insbesondere in der Cloud. Sudha Iyer, VP of Product Management bei Illumio, schrieb für SC Media zu dem Thema: Lassen Sie nicht zu, dass die IT-Qualifikationslücke die Cloud-Sicherheit aufhält.

Iyer geht auf einige wichtige Trends in der Cloud ein, die sich auf die Cloud-Sicherheit auswirken:

- Die Einführung der Cloud nimmt schnell zu, und Unternehmen verlassen sich zunehmend auf die Cloud, um kritische Systeme auszuführen und kritische Daten zu speichern. Dies erhöht das Risiko von Fehlkonfigurationen in der Cloud, da die Teams unter dem Druck stehen, schnell zu skalieren.

- Und die Natur von Cloud-Umgebungen ist durch schnelle Veränderungen gekennzeichnet, wenn Workloads hoch- und heruntergefahren werden.

Beides führt dazu, dass das Sicherheitsrisiko in der Cloud exponentiell zunimmt. Tatsächlich ergab ein kürzlich veröffentlichter Bericht von Vanson Bourne, dass fast die Hälfte aller Sicherheitsverletzungen im letzten Jahr ihren Ursprung in der Cloud hatte.

Erschwerend kommt hinzu, dass es an Personal im Bereich der IT-Sicherheit mangelt. Iyer zitiert einen Bericht des Weltwirtschaftsforums, der eine Lücke von 3,4 Millionen bei den Cybersicherheitsexperten aufzeigt. Obwohl dieses anhaltende Problem eine ernsthafte Herausforderung für die Sicherheit darstellt, fordert Iyer Unternehmen auf, es nicht als Entschuldigung für ineffektive Cloud-Sicherheitsergebnisse zu verwenden.

"Der anhaltende Mangel an IT-Talenten sollte nicht die Ergebnisse der Cloud-Sicherheitsbemühungen des Unternehmens diktieren", sagte sie.

Stattdessen empfiehlt Iyer, die Sicherheitsstrategien anzupassen und eine gemeinsame Verantwortung für die Cloud-Sicherheit im gesamten Unternehmen zu fördern.

"In dieser neuen Bedrohungslandschaft kann das Sicherheitsteam die Cloud-Infrastruktur eines Unternehmens nicht mehr allein schützen", erklärte sie. "Cloud-Sicherheit und der Aufbau von Resilienz von Anfang an müssen in die Verantwortung aller fallen."

Iyer plädiert für einen proaktiveren Ansatz zur Sicherung der Cloud-Infrastruktur und legt den Schwerpunkt auf das Risikomanagement und nicht auf den Versuch, jede potenzielle Schwachstelle zu beseitigen, darunter:

- Umsetzung proaktiver Maßnahmen wie die Durchführung von Tabletop-Übungen zur Sensibilisierung und die regelmäßige Durchführung von Penetrationstests zur Identifizierung von Schwachstellen.

- Kontinuierliche Mitarbeiterschulungen und -schulungen sind erforderlich, um jeden im Unternehmen zu einer Erweiterung des Sicherheitsteams zu machen.

Sie unterstreicht auch die Bedeutung der Zero-Trust-Segmentierung (ZTS), auch Mikrosegmentierung genannt, die ein grundlegender Bestandteil der Sicherheitsstrategie eines jeden Unternehmens sein sollte. Bei ZTS geht es darum, Rechenzentren und Cloud-Umgebungen logisch in kleinere, isolierte Zonen zu unterteilen, um Angriffe automatisch einzudämmen, die Ausbreitung von Bedrohungen zu verhindern und das Risiko unbefugter Zugriffe zu minimieren. ZTS bietet Sicherheitsteams die Effizienz und die schnellen Erfolge, die sie angesichts von Ressourcenknappheit benötigen.

"Der Mangel an IT-Talenten ist zwar zum Status quo geworden, aber mit den richtigen Strategien und gemeinsamen Anstrengungen müssen Unternehmen nicht mit schlechten Ergebnissen bei der Cloud-Sicherheit leben", so Iyer abschließend.

Schneller Sicherheits-ROI führt zu besserer Cyber-Resilienz

In seinem Artikel im Federal News Network stellte Gary Barlet, Federal Field CTO bei Illumio, diese Frage: Wie können Behörden, die Cyber-Resilienz einsetzen, nicht nur intelligentere Cyber-Investitionen tätigen, sondern auch solche, die ihnen helfen, einen höheren ROI für bestehende Investitionen zu erzielen?

Die Frage ergab sich aus einem Zitat von Kemba Walden, dem amtierenden nationalen Cyber-Direktor im Büro des nationalen Cyber-Direktors, der besagte: "Der Erfolg der nationalen Cybersicherheitsstrategie wird zum Teil daran gemessen, wie Unternehmen eine Rendite für ihre Investitionen in den Aufbau von Resilienz erzielen."

Barlet plädiert für einen Back-to-Basics-Ansatz. Sowohl im öffentlichen als auch im privaten Sektor müssen sich Unternehmen durch grundlegende Cybersicherheitspraktiken auszeichnen. Für Barlet läuft dies auf Folgendes hinaus:

- Identifizierung von Schwachstellen

- Sicherstellung funktionsübergreifender Transparenz

- Schutz kritischer Vermögenswerte

Jede dieser Maßnahmen trägt dazu bei, den Grundstein für bessere Investitionen in die Cybersicherheit zu legen und es den Behörden zu ermöglichen, den ROI zu maximieren.

Barlet hebt Zero Trust auch als die wichtigste Sicherheitsstrategie für den Aufbau von Resilienz und ROI hervor: "Die Executive Order der Biden-Administration vom Mai 2021 zur Verbesserung der Cybersicherheit der Nation hat deutlich gemacht, dass Zero Trust der neue Cybersicherheitsstandard ist."

Zero Trust ermutigt Unternehmen, sich von traditionellen perimeterbasierten Sicherheitsansätzen zu verabschieden und anzuerkennen, dass Sicherheitsverletzungen in der heutigen hybriden, hypervernetzten digitalen Landschaft unvermeidlich sind. Es hilft auch dabei, schnelle Erfolge zu erzielen, die zu erheblichen Sicherheitsfortschritten und ROI führen, sagt Barlet.

Er empfiehlt Unternehmen, mit Quick Wins zu beginnen, wie z. B. der Segmentierung kritischer Assets, der Implementierung dynamischer Netzwerkregeln und der Aufrechterhaltung der Transparenz der Netzwerkkommunikation. Er ermutigt Teams auch, bereits vorhandene Technologieinvestitionen wie Endpoint Detection and Response (EDR) und Extended Detection and Response (XDR) neben grundlegenden Zero-Trust-Technologien wie Zero Trust Segmentation (ZTS) zu nutzen.

"Da Zero Trust zunehmend zur Norm wird, insbesondere bei der Fed, können wir nicht nur mehr Ausfallsicherheit, sondern auch einen höheren ROI bei der Cybersicherheit insgesamt erwarten", erklärte Barlet.

93 Prozent der Sicherheitsverantwortlichen geben an, dass Zero-Trust-Segmentierung für die Cloud-Sicherheit unerlässlich ist

Letzten Monat veröffentlichte Vanson Bourne im Cloud Security Index 2023 eine neue Studie zum Stand der Cloud-Sicherheit. Die Ergebnisse waren ein besorgniserregender Einblick in die Herausforderungen und Mängel, mit denen Unternehmen konfrontiert sind, wenn es um die Sicherung von Cloud-Umgebungen geht.

Verschaffen Sie sich in diesem Video einen Überblick über den Bericht

Zwei Sicherheitsexperten von Illumio, John Kindervag, Erfinder von Zero Trust und Chief Evangelist bei Illumio, und Raghu Nandakumara, Senior Director of Solutions Marketing bei Illumio, teilten die Ergebnisse des Berichts in diesem Monat mit:

- The Australian: Den Kopf aus den Wolken holen, Sicherheitsverletzungen "unvermeidlich"

- Help Net Security: Warum Zero-Trust-Segmentierung für die Ausfallsicherheit der Cloud entscheidend ist

- The Cloud Architects Podcast: Folge 82: Alle schlechten Dinge passieren innerhalb der Zulassungsregel

- iTWire: Illumio erklärt, wie Zero Trust Segmentierung der Schlüssel zur Cloud-Sicherheit ist

Der Bericht ergab, dass von den 1.600 befragten Sicherheitsentscheidungsträgern aus Organisationen des öffentlichen und privaten Sektors in neun Ländern fast alle (99 Prozent) Cloud-basierte Dienste nutzen. Für die meisten Unternehmen ist es ein unverzichtbares Instrument, um schnell zu skalieren und bietet viele Vorteile für Mitarbeiter, Kunden und das Endergebnis.

Aber diese schnelle Cloud-Einführung hinterlässt Sicherheitslücken: 47 Prozent der Sicherheitsverletzungen im letzten Jahr bei den befragten Unternehmen hatten ihren Ursprung in der Cloud. Vanson Bourne identifizierte drei Cloud-Schwachstellen, die Angreifer am häufigsten ausnutzen, darunter die Komplexität von Anwendungen und Workloads, die Vielfalt und Anzahl der Cloud-Dienste sowie die Verwendung herkömmlicher On-Premises-Tools, die nicht die Transparenz, das Vertrauen, die Effizienz oder die Ausfallsicherheit bieten, die Unternehmen benötigen.

Entscheidungsträger sind sich der Sicherheitslücke in der Cloud zunehmend bewusst. 63 Prozent geben an, dass die Cloud-Sicherheit ihres Unternehmens nicht auf Cyberangriffe vorbereitet ist. Dies ist auf Probleme mit unvollständiger Netzwerktransparenz, langsamer Reaktionszeit auf Sicherheitsverletzungen und hoher Arbeitsbelastung des Sicherheitsteams zurückzuführen.

Die Lösung? Fast alle (93 Prozent) der befragten Sicherheitsverantwortlichen gaben an, dass Zero Trust Segmentation (ZTS) für ihre Cloud-Sicherheitsstrategie von entscheidender Bedeutung ist, und alle Führungskräfte gaben an, dass ihre Unternehmen von der ZTS-Implementierung profitieren könnten.

Wenn Ihr Unternehmen in der Cloud arbeitet, muss es gegen den nächsten unvermeidlichen Cyberangriff widerstandsfähig sein. Der beste Weg, Cyber-Resilienz zu erreichen, ist die Einführung einer Zero-Trust-Sicherheitsstrategie, die auf der Denkweise "niemals vertrauen, immer überprüfen" basiert.

Zero Trust Segmentation (ZTS) ist eine wichtige Säule von Zero Trust – ohne sie kann Zero Trust nicht erreicht werden.

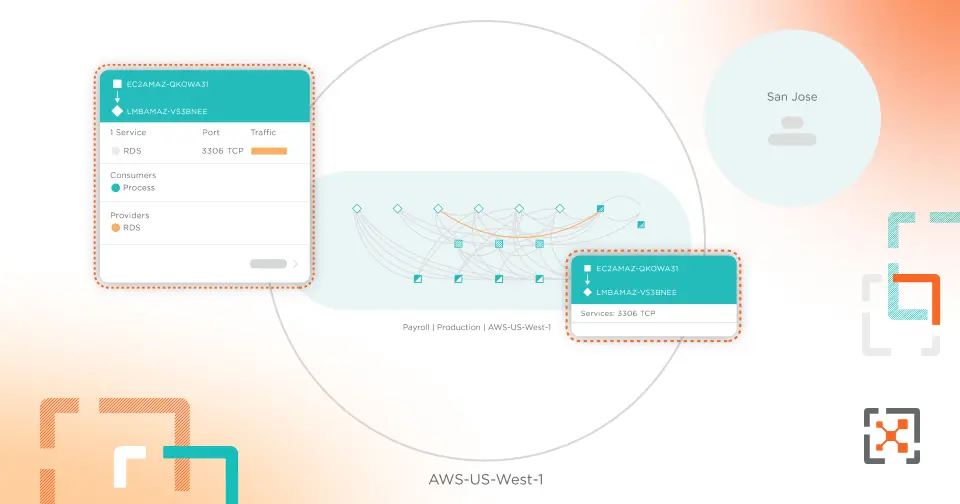

Im Gegensatz zu herkömmlichen Präventions- und Erkennungstechnologien bietet ZTS einen konsistenten Ansatz für die Mikrosegmentierung über die gesamte hybride Angriffsfläche. Auf diese Weise kann Ihr Unternehmen die Konnektivität von Workloads visualisieren, granulare Sicherheitsrichtlinien festlegen und Angriffe in der Cloud, auf Endpunkten und in lokalen Rechenzentren eindämmen.

Illumio CloudSecure hilft Unternehmen, ZTS auf ihre Public-Cloud-Umgebungen auszuweiten. Mit CloudSecure können Sicherheitsteams:

- Visualisieren Sie die Konnektivität von Cloud-Workloads

- Wenden Sie proaktive Segmentierungskontrollen an

- Proaktives Eindämmen von Angriffen auf Anwendungen und Workloads in ihren Public-Cloud-Umgebungen, über Server, virtuelle Maschinen, Container und Serverless Computing hinweg

Durch die Ausweitung von ZTS auf die Cloud können Sicherheitsteams sicher sein, dass unvermeidliche Cloud-Angriffe gestoppt und an der Quelle eingedämmt werden.

Erfahren Sie mehr über Illumio CloudSecure in diesem Video:

Kontaktieren Sie uns noch heute für eine kostenlose Demo und Beratung von Illumio ZTS.

.png)

.webp)