3 Möglichkeiten, Ihren Fertigungsbetrieb widerstandsfähig gegen Cyberangriffe zu halten

Da die Fertigungsindustrie weiterhin auf Automatisierung, Konnektivität und intelligente Systeme setzt, wird sie auch zu einem Hauptziel für Cyberangriffe. Die Hersteller stehen unter dem Druck, weiterhin innovativ zu sein und sich gleichzeitig gegen ihre ständig wachsende Verwundbarkeit abzusichern.

Die jüngste Welle von Cyber-Bedrohungen, einschließlich der drohenden Möglichkeit eines Betriebsstopps, wie es der norwegische Hersteller Tomra erlebt hat, unterstreicht die Notwendigkeit für Fertigungsunternehmen, ihre Cyberabwehr zu stärken und die Widerstandsfähigkeit angesichts unvermeidlicher Sicherheitsverletzungen und Ransomware-Angriffe zu stärken.

Erfahren Sie mehr über die Herausforderungen, vor denen Hersteller stehen, in unserem Branchenbriefing.

Die Bedrohung durch Cyberangriffe in der Fertigungsindustrie

In der Fertigung sind die verheerenden Schäden, die Sicherheitsverletzungen anrichten können, nicht fremd. Nehmen wir zum Beispiel den jüngsten Cyberangriff auf Tomra. Das norwegische Unternehmen stellt Abfallsammel- und -sortierprodukte her und betreibt weltweit 100.000 Recyclinganlagen. Im Juli stellten sie fest, dass einige Datensysteme von einem Cyberangriff betroffen waren, was das Unternehmen dazu veranlasste, sofort einige Systeme abzuschalten, um den Vorfall einzudämmen. Sie kündigten an, dass sie alle betroffenen Systeme offline halten würden, bis der Angriff behoben ist.

Die Nachricht ist zwar bedauerlich, aber es ist nicht verwunderlich, dass ein Hersteller von einem Cyberangriff betroffen ist. Hersteller sind attraktive Ziele für Angriffe, da sie katastrophale Verluste erleiden können, wenn ihre Produktions-, Versand- und Abrechnungsprozesse gestört werden. Bedrohungsakteure wissen, dass sie den Betrieb leicht stören, Daten stehlen und dem Unternehmen schaden können.

Der Vorfall bei Tomra verdeutlicht auch eine häufige Herausforderung, mit der Hersteller konfrontiert sind – den Schutz älterer Geräte. Systeme und Maschinen, die sich in Alter und Fähigkeiten unterscheiden, bilden ein komplexes Ökosystem, das sich nur schwer einheitlich sichern lässt. Viele Hersteller verwenden immer noch Geräte, die mit Software laufen, die keine Sicherheitsupdates mehr erhält, am Ende ihrer Lebensdauer (EOL) oder mit veralteten Sicherheitsmaßnahmen.

Nach dem Angriff steht Tomra vor der gewaltigen Aufgabe, infizierte Systeme zu identifizieren, sie von sauberen Systemen zu isolieren und die Wiederherstellung zu beschleunigen. Die Dringlichkeit der Situation wurde durch das potenzielle Fortbestehen von Angreifern in der Umgebung, die Notwendigkeit, Systeme offline zu schalten, und den anhaltenden Stillstand des Betriebs während der Wiederherstellung noch verschärft.

Warum die Fertigung eine Eindämmung von Sicherheitsverletzungen erfordert

Da Cyberangriffe immer ausgefeilter werden, reichen herkömmliche netzwerkbasierte Sicherheitsansätze nicht mehr aus, um die Ausbreitung eines Angriffs zu verhindern. Hersteller müssen einen Zero-Trust-Ansatz verfolgen, der sich auf den Schutz der einzelnen Assets konzentriert, davon ausgeht, dass Sicherheitsverletzungen unvermeidlich sind, und Sicherheitsverletzungen einzudämmen, wenn sie auftreten. Das bedeutet, dass der Zugriff mit den geringsten Rechten auf der Grundlage verifizierter Identitäten erstellt wird, sodass nur verifizierte Kommunikationen auf Asset-Basis für jedes Asset zugelassen werden.

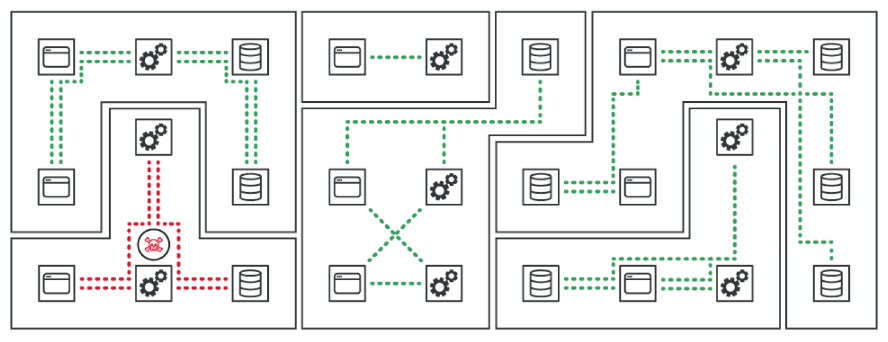

Eine Zero-Trust-Technologie wie Mikrosegmentierung unterteilt das Netzwerk in granulare Zonen, um die Ausbreitung von Ransomware-Angriffen und -Verstößen einzudämmen. Tatsächlich ist ZTS eine grundlegende und strategische Säule jeder Zero-Trust-Architektur.

3 Tipps zur Stärkung der Abwehr und zum Aufbau von Resilienz gegen Cyberangriffe

Mit der Weiterentwicklung der Bedrohungslandschaft müssen auch die Cybersicherheitsstrategien der Hersteller weiterentwickelt werden. Es reicht nicht mehr aus, sich ausschließlich auf traditionelle netzwerkbasierte Sicherheitsmaßnahmen zu verlassen. Um die Widerstandsfähigkeit zu stärken und die Cyberabwehr zu verbessern, müssen Hersteller eine Zero-Trust-Sicherheitsstrategie verfolgen, die sich um den Ansatz "Never Trust, Always Verify" dreht.

Hier sind drei Tipps, um die Widerstandsfähigkeit Ihrer Fertigung gegen Cyberangriffe zu stärken:

1. Nehmen Sie eine "Breach Assume Breach"-Mentalität an

Die Unvermeidlichkeit von Verstößen erfordert einen Perspektivwechsel. Anstatt sich nur auf die Prävention zu konzentrieren, sollten Hersteller damit rechnen, dass Sicherheitsverletzungen ein normaler Teil der heutigen Bedrohungslandschaft sind. Das Ziel ist nicht, jede potenzielle Sicherheitsverletzung abzuwenden, sondern die Auswirkungen solcher Vorfälle zu minimieren. Indem sie anerkennen, dass Sicherheitsverletzungen auftreten können, und sich auf die Abschwächung ihrer Auswirkungen konzentrieren, können Unternehmen proaktiv Strategien entwickeln, die ihre Widerstandsfähigkeit gegen Angriffe verbessern. Der Schwerpunkt verlagert sich von der Abwendung von Katastrophen auf die effektive Eindämmung und Bewältigung von Vorfällen.

2. Planen Sie Resilienz, nicht nur Prävention

Herkömmliche Ansätze zur Cybersicherheit priorisieren oft Präventions- und Erkennungstechnologien, die darauf abzielen, jede potenzielle Bedrohung zu identifizieren und zu stoppen. Die Landschaft hat sich jedoch weiterentwickelt – moderne Cyberbedrohungen, einschließlich neuer KI-generierter Angriffe, sind in der Lage, so schnell in das Netzwerk einzudringen und sich so weit auszubreiten, dass Präventions- und Erkennungstechnologien sie nicht schnell genug eindämmen können. Diese Technologien sind zwar ein wichtiger Bestandteil jeder Cybersicherheitsstrategie, reichen aber nicht aus, um sich vor den heutigen disruptiven und potenziell katastrophalen Sicherheitsverletzungen zu schützen.

Aus diesem Grund ist es für Fertigungsunternehmen wichtig, in Technologien zu investieren, die verhindern, dass ein Angriff kritische Infrastrukturen erreicht. Ein Paradebeispiel ist die Einführung von Zero Trust Segmentation (ZTS). Dieser Ansatz stoppt die Ausbreitung von Sicherheitsverletzungen, indem sie an der Quelle eingedämmt werden. Dies erfordert einen Ansatz, der im Gegensatz zu herkömmlichen, statischen, netzwerkbasierten Firewalls flexibel und agil ist. Durch die Isolierung der betroffenen Segmente erhalten die Hersteller eine bessere Kontrolle über die Situation, was eine schnellere Behebung ermöglicht und Betriebsunterbrechungen minimiert.

3. Implementieren Sie eine Zero-Trust-Strategie

Das Herzstück der modernen Resilienz in der Fertigung ist eine Zero-Trust-Strategie. Dieser Ansatz basiert auf der Prämisse "niemals vertrauen, immer überprüfen". Es umfasst die kontinuierliche Überprüfung, Authentifizierung und Autorisierung jedes Benutzers, der Netzwerkzugriff von innerhalb oder außerhalb der Organisation anstrebt, um sicherzustellen, dass nur validierte Kommunikationen zulässig sind. Durch die Identifizierung der verwundbarsten Punkte im Netzwerk und die entsprechende Priorisierung von Abwehrmaßnahmen können Hersteller robuste Barrieren für hochwertige Anwendungen und Daten schaffen. Die Beschränkung des Zugriffs auf kritische Komponenten minimiert die Angriffsfläche und erhöht die allgemeine Sicherheit.

Der Cyberangriff auf Tomra erinnert die Fertigungsindustrie daran, wie dringend es ist, die Cyberabwehr zu stärken und die Widerstandsfähigkeit zu einem zentralen Grundsatz zu machen. Der Weg in eine sichere und erfolgreiche Zukunft für Ihr Unternehmen liegt in einer proaktiven Vorbereitung und anpassungsfähigen Strategien.

Erfahren Sie hier mehr darüber, wie Illumio Ihnen helfen kann, Ihre Fertigungsorganisation zu schützen.

.png)

.webp)