3 Schlüssel zur Bewältigung der rechtlichen Folgen von Cyberangriffen

Der Rechtsexperte von ESPN, Andrew Brandt, ist ein Synonym für einen einfachen Satz: Es wird Anwälte geben. Er twittert es als Reaktion auf jede sich entwickelnde Geschichte in der Sportwelt, die seine Aufmerksamkeit erregt, wie z.B. der Besitzer der Carolina Panthers, David Tepper, der aus der Box seines Besitzers ein Getränk auf die Fans wirft.

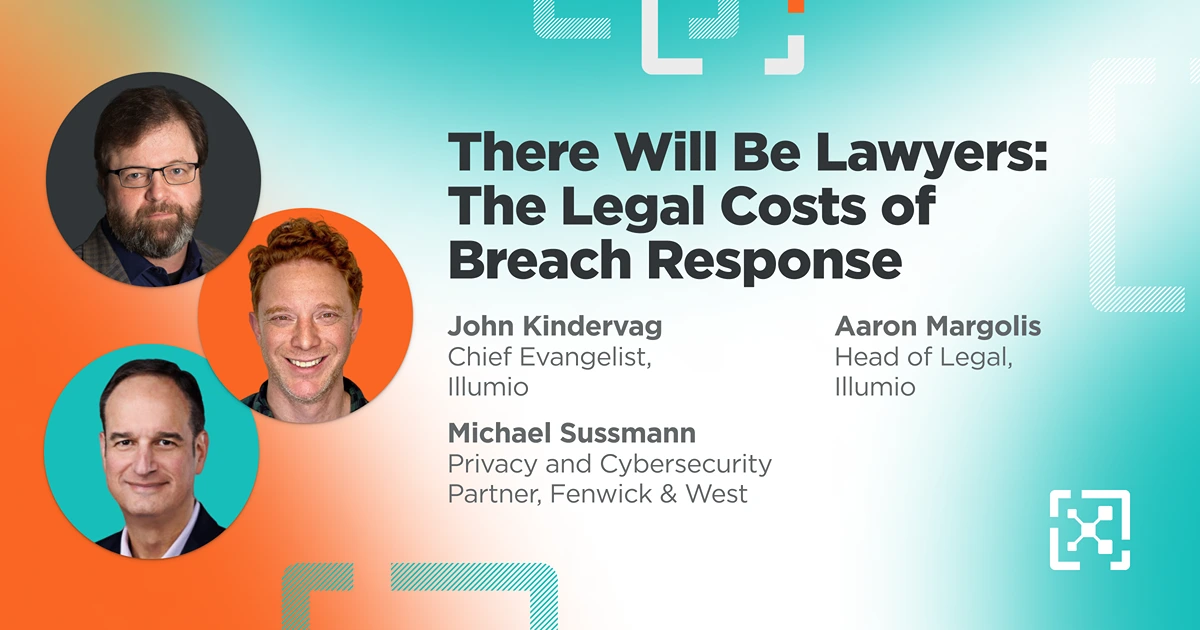

Es ist dieser Satz, der das neueste Webinar von Illumio inspirierte, eine Zusammenarbeit mit der Anwaltskanzlei Fenwick and West, die über die rechtlichen Folgen von Cyber-Sicherheitsverletzungen spricht. Michael Sussmann, Anwalt für Cybersicherheit und Datenschutz bei der Kanzlei, sprach mit John Kindervag, Pate von Zero Trust und Chief Evangelist bei Illumio, und Aaron Margolis, Head of Legal bei Illumio, über Einblicke in das selten behandelte Thema der rechtlichen Folgen von Cyberangriffen.

Genau wie in der Welt des Sports wird es Anwälte geben.

Hier sind drei wichtige Erkenntnisse aus ihrer Diskussion, die Ihnen helfen, auf die rechtlichen Folgen einer Reaktion auf Sicherheitsverletzungen vorbereitet zu sein. Sie können sich auch die vollständige Aufzeichnung hier ansehen und unten eine Vorschau auf ihre Diskussion erhalten:

1. Proaktives Investieren in die Sicherheit bringt einen ROI

Viele Unternehmen hinken immer noch hinterher, wenn es darum geht, Strategien zur Eindämmung von Sicherheitsverletzungen zu entwickeln, die das Risiko reduzieren und die Cyber-Resilienz stärken. Laut der Studie von Kindervag hätte die Mehrheit der Cybersicherheitsvorfälle für weit weniger als die Kosten für die mit dem Vorfall verbundenen Anwaltskosten gemildert werden können.

"Es fühlt sich für mich so an, als wären wir pfennigweise und pfunddumm", sagte Kindervag, "und wir denken nicht über all die Kosten nach, die mit einem Angriff verbunden sein könnten."

Aber die Investition in proaktive Sicherheitsstrategien , die sich auf die nächste unvermeidliche Sicherheitsverletzung vorbereiten, wird bei der nächsten Sicherheitsverletzung einen ROI liefern. Sussman und Margolis empfahlen die Implementierung grundlegender Best Practices für die Cybersicherheit zusätzlich zu Sicherheitstools, die den Netzwerkzugriff einschränken, Sicherheitsverletzungen eindämmen und laterale Bewegungen stoppen.

Diese Strategien können zwar eine Sicherheitsverletzung nicht verhindern, aber sie können sicherlich sicherstellen, dass eine Sicherheitsverletzung weniger zerstörerisch ist, als sie es sonst sein könnte – und weniger kostspielig ist, um sie rechtlich zu beheben.

"Proaktiv zu sein, kann den Unterschied zwischen einer Sicherheitslücke auf niedrigem Niveau und einer hochkarätigen Sicherheitslücke ausmachen, die für das gesamte Unternehmen geschäftskritisch wird", sagte Margolis.

2. Priorisieren Sie die Kommunikation

Sicherheitsverletzungen können nicht mehr schnell genug verhindert oder erkannt werden, um zu verhindern, dass sie zu katastrophalen Vorfällen werden. Unternehmen können von ihren Sicherheitsteams keine Perfektion erwarten – und CISOs können nicht erwarten, dass der Rest des Unternehmens versteht, was ihre Teams brauchen, um Cyber-Resilienz aufzubauen.

"Sprechen Sie darüber, wenn Sie Ressourcen benötigen", empfahl Sussman. "Jeder da draußen gibt unter schwierigen Umständen sein Bestes."

Wenn es zu einem Verstoß kommt, merkte Kindervag an, dass es hilfreich sein kann, externe Anwälte hinzuzuziehen. Sussman stimmte dem zu und ermutigte Unternehmen, "immer" mit Anwälten zu sprechen, wenn es zu einem Verstoß kommt. Dies kann Sicherheitsteams dabei helfen, die Auswirkungen der Sicherheitsverletzung besser an interne und externe Stakeholder zu kommunizieren und gleichzeitig unerwartete rechtliche Probleme zu entschärfen, die auftreten können.

3. Investitionen beginnen an der Spitze

Kindervag sprach das langjährige Problem der Prokrastination in der Cybersicherheitsbranche an: "Warum vermeiden oder verzögern Unternehmen Investitionen in Projekte, die ihnen helfen könnten, wie z. B. die Segmentierung? Warum sehen wir so viele Leute, die sagen: 'Es kostet zu viel', wenn es so viele Nachteile hat, nicht das Richtige zu tun?"

Margolis stimmte zu, dass sich viele Unternehmen immer noch auf veraltete Sicherheitsmodelle konzentrieren, die der Prävention und Erkennung Vorrang vor der Eindämmung von Sicherheitsverletzungen einräumen. Diese führen zu kostspieligen Verstößen und rechtlichen Konsequenzen.

"Ich denke, der Grund dafür, dass es herabgestuft werden kann, ist, dass es bei der Führung des Unternehmens eine Anreizstruktur gibt, die dem Wachstum einen großen Aufschlag verleiht. Ein Großteil der Investitionen und des Fokus wird also darauf gelegt", erklärte Margolis

Er sieht jedoch, dass sich etwas ändern wird. In der heutigen Bedrohungslandschaft beginnen die Vorstände, Fragen der Cybersicherheit zur Kenntnis zu nehmen . Sicherheitsrisiken werden zu einem der wichtigsten Geschäftsrisiken, die es zu mindern gilt, und Rechtsteams werden zunehmend in die Sicherheitsplanung einbezogen.

"Es wird mit der Zeit immer weniger wahr, da Cyber immer mehr zu einem strategischen Imperativ wird", sagte er.

"Es gibt weniger eine Prokrastinationsmentalität und mehr eine proaktivere Einstellung, und es besteht ein Bedarf an Cyber-Expertise in der Vorstandsetage."

Kontaktieren Sie uns noch heute , um zu erfahren, wie Illumio Zero Trust Segmentation Ihrem Unternehmen helfen kann, Cyber-Resilienz aufzubauen und das Risiko katastrophaler Cyberangriffe zu verringern.

.png)

.webp)

.webp)