Ransomware-Risiko: Ein vollständiger Leitfaden für Unternehmen

Ransomware hat sich zu einer der größten Bedrohungen für Unternehmen weltweit entwickelt. Lesen Sie mehr über Ransomware und die ernsthaften Risiken in unserem umfassenden Leitfaden.

Was ist Ransomware?

Ransomware ist eine Art von Malware, die Dateien und Informationen auf einem System verschlüsselt und den Zugriff verhindert, bis ein Lösegeld gezahlt wird, in der Regel per Kryptowährung, um sie zu entschlüsseln. Das Kennzeichen von Ransomware ist die auffällige Lösegeldforderung, die auf den Computerbildschirmen der Opfer erscheint und darauf hinweist, dass Dateien verschlüsselt wurden und eine Zahlung für ihre Freigabe verlangt.

Diese bösartige Software verschlüsselt kritische Daten und macht sie unzugänglich, bis ein Lösegeld an die Angreifer gezahlt wird. Die zunehmende Häufigkeit und Raffinesse von Ransomware-Angriffen hat sie zu einem Hauptanliegen für Unternehmen aller Branchen gemacht.

Dieser Leitfaden zielt darauf ab, ein vollständiges Verständnis von Ransomware und den damit verbundenen Risiken, wirksame Strategien zur Prävention und Eindämmung sowie allgemeine FAQs für einen tieferen Einblick zu vermitteln.

Entwicklung von Ransomware

Ransomware hat sich seit ihren Anfängen erheblich weiterentwickelt. Frühe Angriffe waren relativ einfach und stützten sich oft auf grundlegende Verschlüsselungsmethoden und rudimentäre Verbreitungstechniken. Im Laufe der Zeit ist Ransomware immer ausgefeilter geworden, was zum Aufkommen von Ransomware-as-a-Service (RaaS) geführt hat. RaaS ermöglicht es Cyberkriminellen, Ransomware-Tools zu leasen, was die Einstiegshürde senkt und es auch Personen mit begrenzten technischen Fähigkeiten ermöglicht, Angriffe zu starten.

Wichtige Arten von Ransomware

- Krypto-Ransomware: Verschlüsselt wertvolle Dateien und macht sie ohne den Entschlüsselungsschlüssel unzugänglich.

- Locker Ransomware: Sperrt Benutzer vollständig von ihren Geräten aus und verhindert jede Interaktion, bis das Lösegeld gezahlt wurde.

- Doppelte Erpressung: Angreifer verschlüsseln nicht nur Daten, sondern exfiltrieren sie auch und drohen mit der Veröffentlichung sensibler Informationen, wenn das Lösegeld nicht gezahlt wird.

- Leakware/Doxware: Ähnlich wie bei der doppelten Erpressung, aber mit einem primären Fokus auf die Drohung, vertrauliche Informationen freizugeben, um die Opfer zur Zahlung zu zwingen.

Gängige Liefermethoden

- Phishing-E-Mails: Bösartige E-Mails, die Empfänger dazu verleiten, auf infizierte Links zu klicken oder schädliche Anhänge herunterzuladen.

- RDP-Exploits (Remote Desktop Protocol): Angreifer nutzen schwache oder kompromittierte RDP-Anmeldeinformationen aus, um sich unbefugten Zugriff auf Systeme zu verschaffen.

- Software-Schwachstellen: Ungepatchte oder veraltete Software kann als Einstiegspunkt für Ransomware dienen und es Angreifern ermöglichen, bekannte Schwachstellen auszunutzen.

Was ist ein Ransomware-Risiko?

Das Ransomware-Risiko bezieht sich auf die potenzielle Bedrohung, die von Ransomware-Angriffen für die Cybersicherheit und den Geschäftsbetrieb eines Unternehmens ausgeht. Sie umfasst die Wahrscheinlichkeit eines Angriffs und die potenziellen Auswirkungen auf die Daten, Finanzen und den Ruf des Unternehmens.

Unterscheidung zwischen Bedrohungen, Schwachstellen und Risiken

- Bedrohungen: Potenzielle böswillige Aktionen, wie z. B. Ransomware-Angriffe, die Schwachstellen ausnutzen können.

- Schwachstellen: Schwachstellen oder Lücken in Sicherheitsmaßnahmen, die von Bedrohungen ausgenutzt werden können.

- Risiko: Die Schnittmenge von Bedrohungen und Schwachstellen, die das Potenzial für Verluste oder Schäden darstellt.

Das Verständnis dieser Unterscheidungen ist entscheidend für eine effektive Risikobewertung und ein effektives Risikomanagement.

Die Rolle der Risikobewertung beim Management der Ransomware-Exposition

Die Risikobewertung umfasst die Identifizierung und Bewertung potenzieller Bedrohungen und Schwachstellen, um deren Auswirkungen auf das Unternehmen zu bestimmen. Durch die Durchführung regelmäßiger Risikobewertungen können Unternehmen Ressourcen priorisieren, geeignete Sicherheitsmaßnahmen implementieren und ihre Anfälligkeit für Ransomware-Angriffe verringern.

Warum Ransomware-Risikomanagement wichtig ist

Ein effektives Ransomware-Risikomanagement ist aus mehreren Gründen von entscheidender Bedeutung:

- Betriebliche Auswirkungen: Ransomware-Angriffe können den Geschäftsbetrieb zum Erliegen bringen, was zu erheblichen Ausfallzeiten und Produktivitätsverlusten führt.

- Datenverlust: Verschlüsselte oder gestohlene Daten können zum dauerhaften Verlust kritischer Informationen führen.

- Finanzieller Verlust: Die mit Lösegeldzahlungen, Rückforderungsbemühungen und möglichen Geldstrafen verbundenen Kosten können erheblich sein.

- Reputationsschaden: Öffentlich bekannt werdende Angriffe können das Vertrauen der Kunden untergraben und die Marke des Unternehmens schädigen.

Regulatorische Auswirkungen und Compliance-Anforderungen

Unternehmen müssen verschiedene Vorschriften einhalten, die den Schutz sensibler Daten vorschreiben:

- HIPAA: Verlangt von Organisationen im Gesundheitswesen, Patienteninformationen zu schützen.

- DSGVO: Schreibt den Datenschutz und die Privatsphäre von Personen innerhalb der Europäischen Union vor.

- SEC-Regeln: Börsennotierte Unternehmen müssen wesentliche Cybersicherheitsrisiken und -vorfälle offenlegen.

Bei Nichteinhaltung drohen saftige Bußgelder und rechtliche Konsequenzen.

Einschränkungen bei der Deckung von Cyber-Versicherungen und Ransomware-Risiken

Während Cyber-Versicherungen nach einem Angriff finanzielle Unterstützung bieten können, haben Policen oft Einschränkungen und Ausschlüsse. Wenn man sich ausschließlich auf Versicherungen verlässt, ohne robuste Sicherheitsmaßnahmen zu implementieren, kann dies Unternehmen verwundbar machen.

Statistiken und Trends aus der Praxis

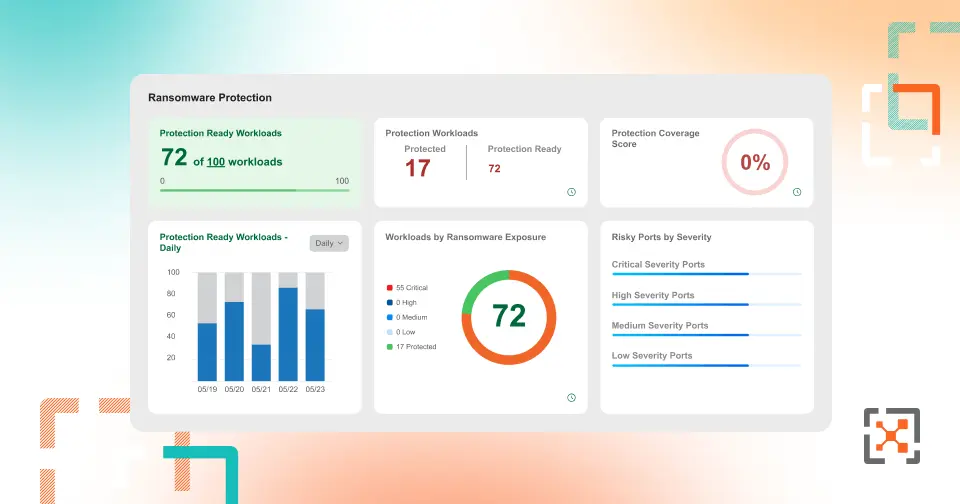

- 76 % der Unternehmen haben in den letzten zwei Jahren einen Ransomware-Angriff erlebt.

- 70 % der Ransomware-Vorfälle führen zu mehrtägigen Betriebsunterbrechungen.

Die durchschnittlichen Gesamtkosten für die Wiederherstellung nach einem Ransomware-Angriff belaufen sich auf 5,2 Millionen US-Dollar.

Diese Statistiken unterstreichen die dringende Notwendigkeit eines proaktiven Risikomanagements.

Vorteile eines proaktiven Ransomware-Risikomanagements

Die Implementierung proaktiver Ransomware-Risikomanagementstrategien bietet zahlreiche Vorteile:

- Business Continuity und schnellere Wiederherstellung: Stellt sicher, dass der Betrieb nach einem Angriff schnell wieder aufgenommen werden kann, wodurch Ausfallzeiten minimiert werden.

- Verstärkte Cybersicherheit: Verbessert die Abwehr des Unternehmens nicht nur gegen Ransomware, sondern auch gegen andere Cyber-Bedrohungen.

- Reduzierter finanzieller und Reputationsschaden: Mindert die potenziellen Kosten und die negative Publicity, die mit Angriffen verbunden sind.

- Verbessertes Vertrauen von Stakeholdern und Kunden: Zeigt ein Engagement für die Sicherheit und fördert das Vertrauen zwischen Kunden und Partnern.

So identifizieren und bewerten Sie Ransomware-Risiken

Die effektive Identifizierung und Bewertung von Ransomware-Risiken ist ein entscheidender Schritt, um Ihr Unternehmen vor potenziellen Angriffen zu schützen. Dieser Prozess umfasst das Verständnis potenzieller Bedrohungen, die Bewertung von Schwachstellen und die Bestimmung der potenziellen Auswirkungen auf Ihren Betrieb.

Methoden zur Risikoidentifikation

- Modellierung von Bedrohungen: Dazu gehört, potenzielle Angriffsvektoren zu antizipieren, indem analysiert wird, wie Ransomware Ihre Systeme infiltrieren könnte. Durch das Verständnis der von Cyberkriminellen eingesetzten Taktiken, Techniken und Verfahren (TTPs) können Unternehmen ihre Abwehrmaßnahmen besser vorbereiten.

- Schwachstellen-Scan: Das regelmäßige Scannen von Systemen und Netzwerken auf bekannte Schwachstellen hilft dabei, Schwachstellen zu identifizieren, die Ransomware ausnutzen könnte. Automatisierte Tools können dabei helfen, veraltete Software, Fehlkonfigurationen und andere Sicherheitslücken zu erkennen.

- Vermögensinventare: Die Führung eines umfassenden Inventars aller Hardware- und Software-Assets stellt sicher, dass alle potenziellen Einstiegspunkte berücksichtigt und geschützt werden. Dazu gehört auch, die Bedeutung jedes Assets zu verstehen, um Sicherheitsmaßnahmen effektiv zu priorisieren.

Rahmenwerke für die Risikobewertung

Die Verwendung etablierter Frameworks bietet einen strukturierten Ansatz zur Bewertung des Ransomware-Risikos:

- NIST Cybersecurity Framework (CSF): Bietet Richtlinien zum Identifizieren, Schützen, Erkennen, Reagieren und Wiederherstellen von Cyberbedrohungen, einschließlich Ransomware.

- Faktorenanalyse des Informationsrisikos (FAIR): Bietet einen quantitativen Ansatz zum Verständnis und zur Messung von Informationsrisiken, der es Unternehmen ermöglicht, fundierte Entscheidungen zu treffen.

ISO/IEC 27005: Konzentriert sich auf das Risikomanagement der Informationssicherheit und bietet Richtlinien für einen systematischen Ansatz zum Management von Risiken im Zusammenhang mit Informationssystemen.

Werkzeuge und Techniken

Die Implementierung der richtigen Tools verbessert die Fähigkeit, Ransomware-Bedrohungen zu erkennen und darauf zu reagieren:

- SIEM-Systeme (Security Information and Event Management): Aggregieren und analysieren Sie Aktivitäten aus verschiedenen Ressourcen in Ihrer IT-Infrastruktur, um verdächtiges Verhalten zu erkennen.

- Bedrohungsdaten-Feeds: Stellen Sie Echtzeitinformationen zu neuen Bedrohungen bereit, sodass Unternehmen ihre Abwehrmaßnahmen proaktiv aktualisieren können.

- Endpunkt-Erkennung und -Reaktion (EDR): Überwacht Endbenutzergeräte, um Cyberbedrohungen wie Ransomware zu erkennen und darauf zu reagieren.

Priorisierung hochwertiger Ziele und kritischer Systeme

Die Identifizierung und Priorisierung des Schutzes hochwertiger Vermögenswerte und kritischer Systeme ist von entscheidender Bedeutung. Dazu gehört die Bewertung der potenziellen Auswirkungen eines Ransomware-Angriffs auf diese Assets und die Implementierung entsprechend verbesserter Sicherheitsmaßnahmen.

Strategien zur Verhinderung und Eindämmung von Ransomware

Die Implementierung umfassender Präventions- und Eindämmungsstrategien ist entscheidend für die Abwehr von Ransomware-Angriffen.

Security Awareness Training und Phishing-Simulationen

Die Aufklärung der Mitarbeiter über die Gefahren von Phishing- und Social-Engineering-Taktiken verringert das Risiko einer Infiltration durch Ransomware. Regelmäßige Simulationen helfen, die Schulungen zu vertiefen und verbesserungswürdige Bereiche zu identifizieren.

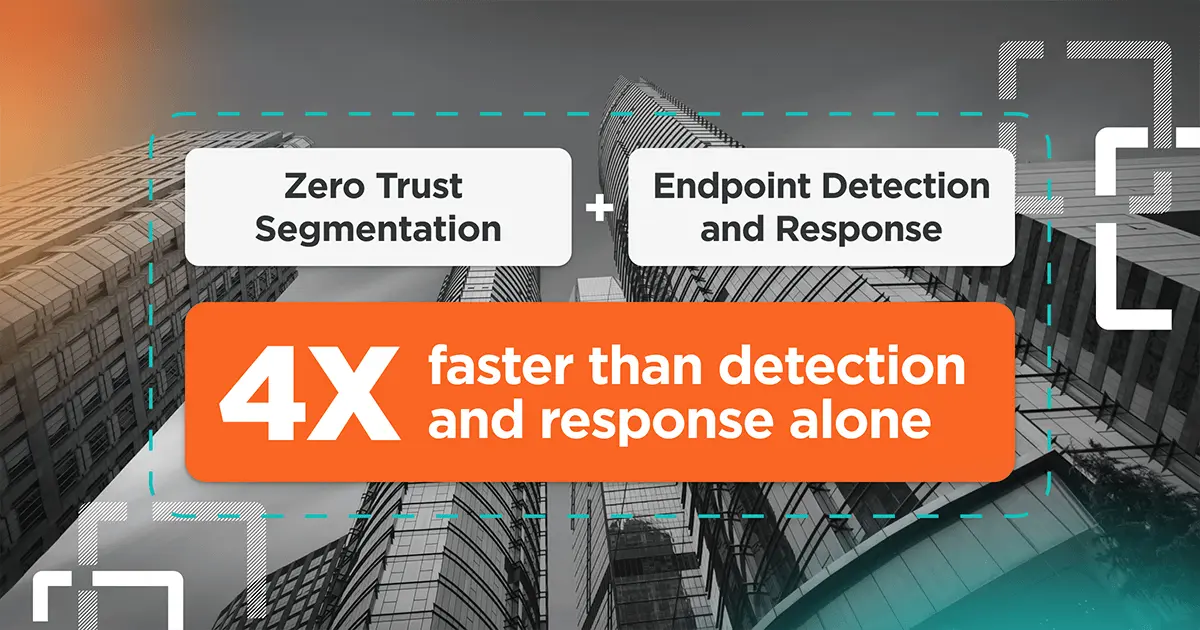

Endpunkt-Erkennung und -Reaktion (EDR)

Der Einsatz von EDR-Lösungen ermöglicht eine kontinuierliche Überwachung von Endpunkten, um Bedrohungen schnell zu erkennen und darauf zu reagieren und potenzielle Schäden zu minimieren.

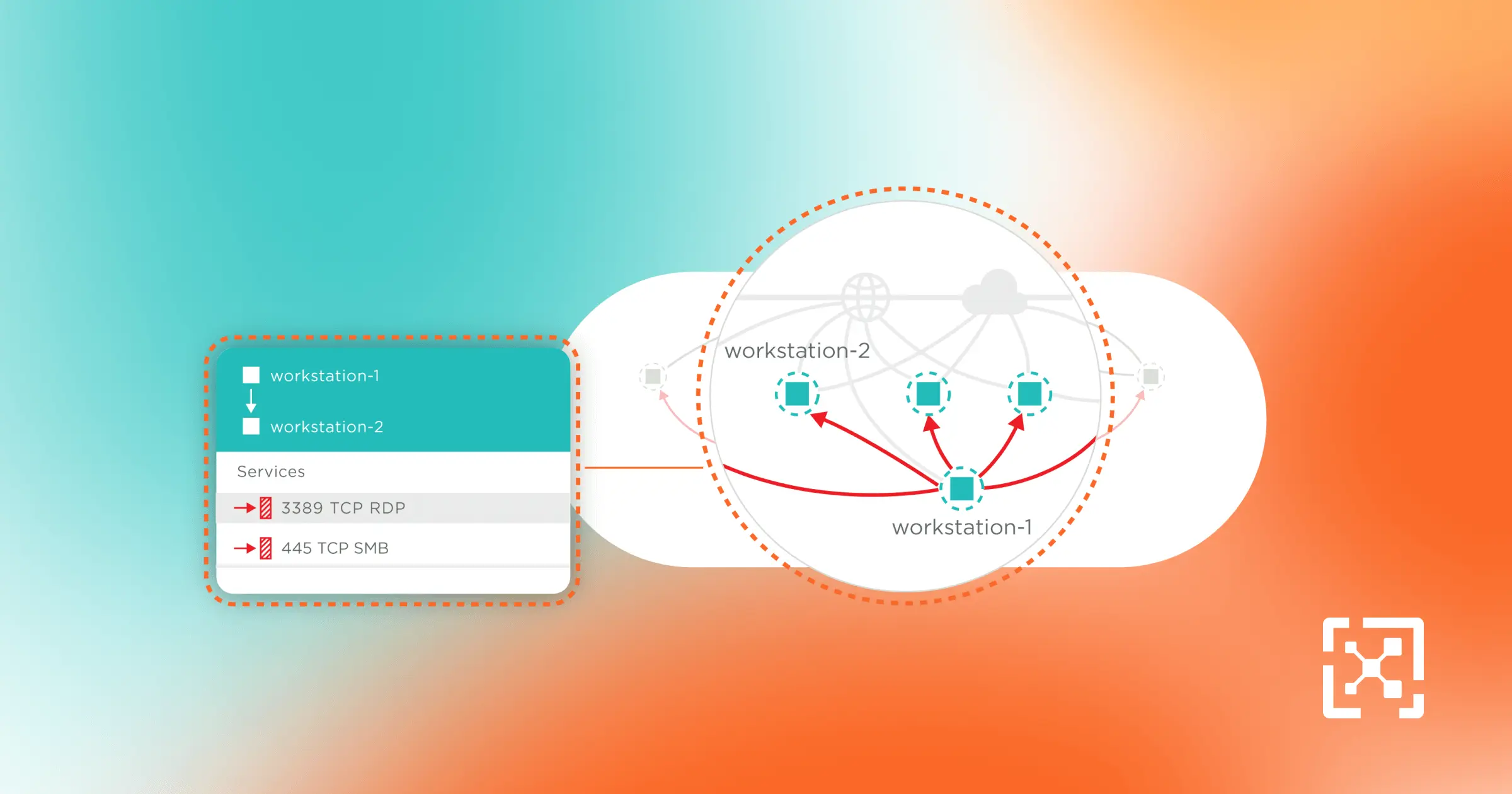

Netzwerksegmentierung und Zugriffskontrollen (Zero Trust)

Die Implementierung von Netzwerksegmentierung begrenzt die Ausbreitung von Ransomware, indem kritische Systeme isoliert werden. Die Einführung eines Zero-Trust-Modells stellt sicher, dass alle Benutzer und Geräte authentifiziert und autorisiert sind, bevor sie auf Ressourcen zugreifen.

Multi-Faktor-Authentifizierung (MFA) überall

Die Erzwingung von MFA fügt eine zusätzliche Sicherheitsebene hinzu, die es Angreifern erschwert, unbefugten Zugriff zu erhalten, selbst wenn Anmeldeinformationen kompromittiert werden.

Sichere Backups und unveränderlicher Speicher

Regelmäßige Datensicherungen und der Einsatz unveränderlicher Speicherlösungen stellen sicher, dass Daten wiederhergestellt werden können, ohne vor Lösegeldforderungen zu kapitulieren.

Patch- und Schwachstellenmanagement

Die rechtzeitige Anwendung von Sicherheitspatches und ein kontinuierliches Schwachstellenmanagement verringern das Risiko einer Ausnutzung durch Ransomware.

E-Mail- und Web-Filterung

Die Implementierung robuster Filterlösungen hilft, bösartige E-Mails und Websites zu blockieren und die Wahrscheinlichkeit der Verbreitung von Ransomware zu verringern.

Incident Response- und Wiederherstellungspläne

Ein klar definierter Incident-Response-Plan ist entscheidend, um die Auswirkungen eines Ransomware-Angriffs zu minimieren.

Erstellung eines Plans zur Reaktion auf Ransomware-Vorfälle

Die Entwicklung eines umfassenden Plans, der Verfahren zur Erkennung, Eindämmung, Beseitigung und Wiederherstellung von Ransomware-Vorfällen beschreibt, gewährleistet eine strukturierte und effiziente Reaktion.

Wichtige Rollen und Verantwortlichkeiten während eines Ransomware-Angriffs

Die klare Definition von Rollen und Verantwortlichkeiten stellt sicher, dass alle Teammitglieder ihre Aufgaben während eines Vorfalls verstehen, was eine koordinierte Reaktion ermöglicht.

Schritte, die nach der Erkennung von Ransomware zu unternehmen sind

- Contain: Isolieren Sie betroffene Systeme, um die Ausbreitung von Ransomware zu verhindern.

- Ausrotten: Entfernen Sie die Ransomware von allen infizierten Systemen.

- Wiederherstellen: Stellen Sie Daten aus Backups wieder her und überprüfen Sie die Integrität von Systemen.

- Kommunizieren: Informieren Sie gegebenenfalls Stakeholder, einschließlich Mitarbeiter, Kunden und Aufsichtsbehörden.

Überlegungen zu Recht und Strafverfolgung

Die Beauftragung eines Rechtsberaters und die Meldung von Vorfällen an die Strafverfolgungsbehörden können eine Orientierungshilfe für die Einhaltung der Vorschriften und mögliche Ermittlungsunterstützung bieten.

Überprüfung nach einem Vorfall und Verbesserungsplanung

Die Durchführung einer gründlichen Analyse nach einem Vorfall hilft dabei, die gewonnenen Erkenntnisse und verbesserungswürdige Bereiche zu identifizieren und die zukünftige Abwehr zu stärken.

So implementieren Sie ein effektives Ransomware-Risikomanagementprogramm

Die Entwicklung eines umfassenden Ransomware-Risikomanagementprogramms erfordert koordinierte Bemühungen über verschiedene organisatorische Facetten hinweg.

Aufbau einer internen Ausrichtung: IT-, Rechts-, Risiko- und Führungsteams

Die Einrichtung eines funktionsübergreifenden Teams stellt sicher, dass alle Aspekte des Ransomware-Risikos berücksichtigt werden. Die regelmäßige Kommunikation zwischen IT, Recht, Risikomanagement und Geschäftsleitung fördert einen einheitlichen Ansatz für die Cybersicherheit.

Auswahl der richtigen Frameworks und Tools

Die Auswahl geeigneter Cybersicherheits-Frameworks wie NIST CSF oder ISO 27001 bietet eine strukturierte Orientierungshilfe. Die Implementierung von Tools wie SIEM-Systemen (Security Information and Event Management) und Endpoint Detection and Response (EDR)-Lösungen verbessert die Fähigkeiten zur Erkennung und Reaktion auf Bedrohungen.

Budgetierung für das Ransomware-Risikomanagement

Die Bereitstellung ausreichender Ressourcen für Cybersicherheitsmaßnahmen, Mitarbeiterschulungen und die Planung von Incident Response ist von entscheidender Bedeutung. Investitionen in präventive Maßnahmen können zu erheblichen Kosteneinsparungen führen, indem potenzielle Kosten im Zusammenhang mit Angriffen vermieden werden.

Integration von Ransomware Response in eine umfassendere Cybersicherheitsstrategie

Die Sicherstellung, dass Ransomware-Reaktionspläne Teil der gesamten Cybersicherheitsstrategie sind, fördert einen kohärenten Verteidigungsmechanismus. Regelmäßige Updates und Übungen bereiten das Unternehmen auf sich entwickelnde Bedrohungen vor.

Häufig gestellte Fragen (FAQs) zu Ransomware

1. Wie können wir testen, ob wir wirklich gegen Ransomware gewappnet sind?

Die Durchführung regelmäßiger Tabletop-Übungen und simulierter Angriffe kann die Bereitschaft Ihres Unternehmens bewerten und verbessern.

2. Welche Branchen sind am stärksten gefährdet?

Während alle Branchen anfällig sind, sind kritische Sektoren wie Gesundheitswesen, Energie und Finanzen aufgrund der sensiblen Natur ihrer Daten häufige Ziele.

3. Was ist das beste Tool zur Prävention von Ransomware?

Es gibt keine Einheitslösung. Eine Kombination von Sicherheitsmaßnahmen, darunter EDR, SIEM, Mikrosegmentierung und regelmäßige Backups, bietet robusten Schutz.

4. Kann eine Cyber-Versicherung bei Ransomware helfen?

Cyber-Versicherungen können finanzielle Verluste abmildern, sollten aber umfassende Cybersicherheitspraktiken ergänzen und nicht ersetzen.

5. Wie oft sollten wir unsere Sicherheitsprotokolle aktualisieren?

Regelmäßige Überprüfungen, mindestens einmal jährlich oder bei wesentlichen Änderungen, stellen sicher, dass die Sicherheitsprotokolle gegen sich entwickelnde Bedrohungen wirksam bleiben.

6. Was ist doppelte Erpressung bei Ransomware-Angriffen?

Bei der doppelten Erpressung verschlüsseln Angreifer Daten und drohen damit, sie öffentlich zu veröffentlichen, wenn das Lösegeld nicht gezahlt wird.

7. Wie hilft die Zero-Trust-Architektur bei der Prävention von Ransomware?

Zero Trust basiert auf dem Prinzip, jeden Benutzer und jedes Gerät zu verifizieren, wodurch das Risiko von unbefugtem Zugriff und lateraler Bewegung innerhalb von Netzwerken reduziert wird.

8. Welche Rolle spielen Mitarbeiterschulungen bei der Prävention von Ransomware?

Bei gut ausgebildeten Mitarbeitern ist die Wahrscheinlichkeit, Opfer von Phishing-Angriffen zu werden, einer gängigen Methode zur Verbreitung von Ransomware, geringer.

9. Wie wichtig sind Backups bei der Ransomware-Abwehr?

Regelmäßige, sichere Backups sind unerlässlich, damit Unternehmen Daten wiederherstellen können, ohne Lösegeld zahlen zu müssen.

Conclusion

Bei Illumio haben wir aus erster Hand gesehen, wie Segmentierung das Ransomware-Risiko drastisch reduzieren kann. Wenn Sie die Fähigkeit des Angreifers einschränken, sich seitlich zu bewegen, stoppen Sie Ransomware in ihren Zügen.

Möchten Sie mehr über die Prävention von Ransomware erfahren? Erkunden Sie die Seite Ransomware Containment Solution , um loszulegen.

.png)

.webp)

.webp)

.webp)