So dämmen Sie LockBit-Ransomware-Angriffe mit Illumio ein

Das Risiko von Ransomware steht für viele Unternehmen an erster Stelle.

Da ständig neue Angriffe in den Schlagzeilen sind, ist es unmöglich, dies zu vermeiden. Zu diesem Zeitpunkt gehen die meisten Unternehmen davon aus, dass sie irgendwann verletzt werden. Der beste Weg, eine Cyber-Katastrophe zu verhindern, besteht darin, dies zu planen und Ihr Unternehmen entsprechend zu schützen.

Illumio hilft Unternehmen, Cyberkatastrophen zu verhindern, indem es die laterale Ost-West-Ausbreitung stoppt. Mit Illumio wird diese Sicherheitslücke schnell eingedämmt werden, wenn sie auftritt. Illumio verhindert, dass der Angriff über den ersten Workload hinausgeht, den er entführt, und verhindert den Verlust wertvoller Daten.

Heute führen wir Sie durch einen echten Anwendungsfall mit LockBit, um Folgendes zu veranschaulichen:

- Was ist Lockbit?

- Wie sieht das in der realen Welt aus?

- Schritt für Schritt, wie Sie dies mit Illumio lösen können

Sicherheitsverletzungen sind beängstigend, aber Illumio kann Ihnen helfen, vorbereitet zu sein.

Erfahren Sie mehr über Illumio Zero Trust Segmentation.

Was ist Lockbit?

LockBit ist eine Gruppe, die seit 2019 Ransomware-as-a-Service betreibt und Schlagzeilen gemacht hat. Obwohl LockBit allgemein als ABCD-Ransomware bekannt ist, hat es sich mittlerweile zu einer großen Bedrohung entwickelt, die im Jahr 2022 für 48 % der bekannten Angriffe verantwortlich war.

LockBit ist eine bösartige Software, die durch E-Mail-Anhänge und kaskadierende Dateisysteminfektionen auf Unternehmen abzielt. Im Gegensatz zu anderen Arten von Ransomware, die sich auf Unternehmen und Einzelpersonen konzentrieren, betrifft LockBit hauptsächlich Unternehmen und Regierungsorganisationen.

Einmal infiziert, verbreitet sich Lockbit über SMB und PowerShell über andere Geräte im Netzwerk. Der Fokus dieser Angriffe liegt auf Windows- und Linux-Geräten.

Schauen wir uns ein reales Beispiel für diese Organisation in Aktion an.

Ein Beispiel aus der Praxis: Lockbit-Ransomware-Angriff

Dies wirkt sich auf Unternehmen und Behörden auf der ganzen Welt aus. Erst im vergangenen Sommer wurde ein großes multinationales Unternehmen, das mehr als 150.000 Mitarbeiter beschäftigt, von Ransomware getroffen. LockBit hat die Verantwortung für diesen Angriff übernommen und erklärt, dass sie in der Lage waren, Daten zu stehlen.

Das Unternehmen war in der Lage, die Kontrolle über seine IT-Systeme zu behalten und Abwehrmaßnahmen zu ergreifen, um die volle Integrität seiner IT-Systeme wiederherzustellen. Sie begannen, mit einer dritten Partei zusammenzuarbeiten, um den Vorfall zu untersuchen. Im Spätherbst untersuchten sie das Problem immer noch.

Wenn solche Situationen auftreten, kann es unglaublich kostspielig und zeitaufwändig sein, sie zu lösen. Über drei Monate später waren die Ermittlungen noch nicht abgeschlossen. Dies ist eine häufige Realität für Unternehmen, die von allen Arten von Angriffen betroffen sind.

Illumio hilft Unternehmen, schnell auf diese Situationen zu reagieren, um die Auswirkungen einer unvermeidlichen Sicherheitsverletzung zu begrenzen. Dies kann Zeit und Geld bei einer kostspieligen Untersuchung sparen.

Wie man dieses Ransomware-Szenario mit Illumio angeht

Transparenz ist das A und O

Ich wurde auf das Risiko hingewiesen, dass Lockbit in einen unserer Windows 10-Computer eingedrungen sein könnte. Der erste wichtige Schritt in dieser Situation besteht darin, sich ein Bild davon zu machen, wie viele potenzielle Geräte betroffen sein könnten.

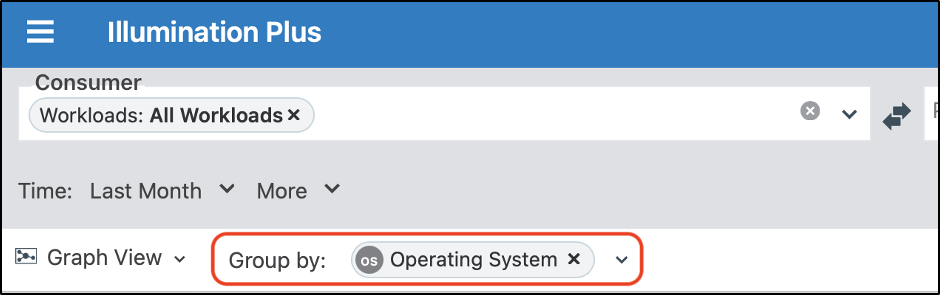

Mit Illumination Plus von Illumio kann ich meinen Datenverkehr nach Betriebssystem gruppieren:

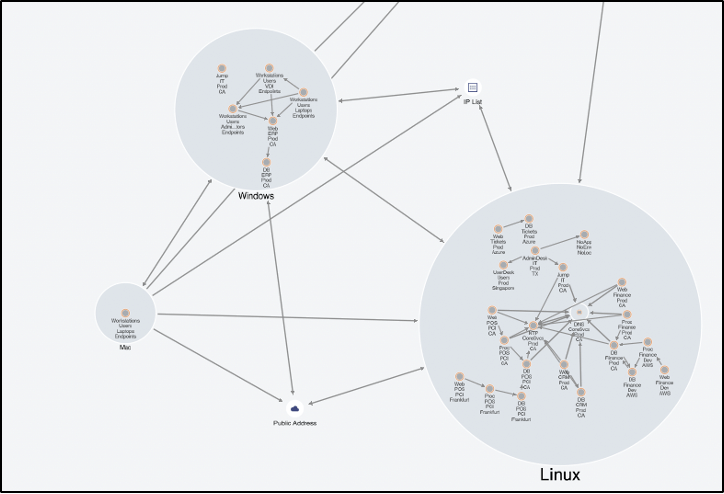

Dies gibt mir einen klaren Überblick über meine Geräte nach Betriebssystem. Ich kann sehen, ob es aktiven Datenverkehr zwischen Windows 10-Geräten und anderen Geräten in meiner Organisation gibt, um fundierte Entscheidungen darüber zu treffen, was als nächstes zu tun ist. Ein wichtiger Punkt ist, dass dieser Datenverkehr in Echtzeit sichtbar ist, ohne dass Sie warten oder sich Sorgen machen müssen, wenn es sich um eine alte Version handelt. Ich weiß, dass ich Zugriff auf die aktuellsten Informationen in meiner Organisation habe.

Jetzt, da ich verstanden habe, dass es derzeit Datenverkehr zwischen meinen Windows 10-Geräten und anderen Geräten in meiner Organisation gibt, muss ich schnell einen Plan formulieren, um den Datenverkehr zwischen diesen Geräten zu beenden. Ich weiß, dass LockBit häufig SMB und PowerShell verwendet, um sich in einem Netzwerk zu bewegen, daher werde ich zunächst eine Bedrohungsanalyse durchführen.

Als Nächstes verschiebe ich betroffene Geräte in die Quarantäne und fahre SMB und PowerShell überall dort herunter, wo ich weiß, dass sie nicht benötigt werden.

Schnelles Erstellen von Verweigerungsregeln, um eine Ausbreitung zu verhindern

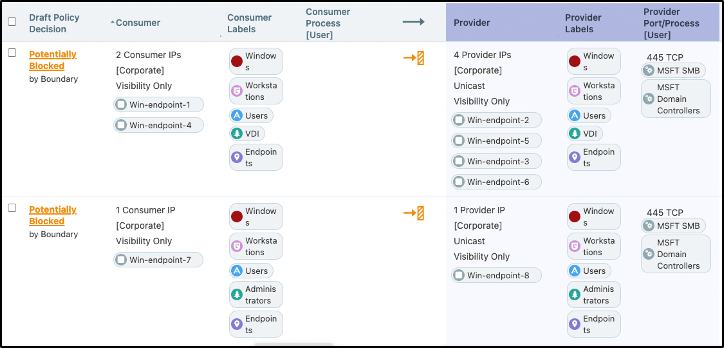

Um dies zu tun, muss ich eine Verweigerungsregel in Illumio erstellen. Diese werden im Produkt als Erzwingungsgrenzen bezeichnet. Zuerst erstelle ich eine neue Regel mit einem Namen wie "SMB und PowerShell blockieren".

Wenn ich auf Speichern klicke, führt mich Illumio sofort auf eine Seite, auf der ich alle potenziell blockierten Verbindungen durch diese neue Regel sehen kann. Dies ist eine großartige Möglichkeit, um zu überprüfen, wo die Auswirkungen liegen, und zu verstehen, was betroffen sein könnte, bevor ich die Regel einführe.

Nachdem ich überprüft habe, welcher Datenverkehr betroffen sein wird, klicke ich auf Bereitstellen, um die neue Richtlinie anzuwenden. Wenn es Fälle gibt, in denen ich diesen Datenverkehr fortsetzen muss, z. B. wenn ich Windows-Arbeitsstationen weiterhin den Zugriff auf einen angegebenen Dateiserver über SMB erlaube, kann ich Ausnahmen mit Zulassungsregeln machen.

Jetzt absichern

Mit einem Klick auf eine Schaltfläche wendet Illumio die Änderungen sofort auf alle betroffenen Workloads an. Damit ist meine Organisation in einer geschäftskritischen Situation schnell geschützt.

Jetzt, da ich die betroffenen Geräte unter Quarantäne gestellt und eine Regel eingeführt habe, um die Kommunikation mit dem Rest des Netzwerks einzuschränken, habe ich das Risiko einer weiteren Ausbreitung eliminiert. An dieser Stelle kann ich mit der Überprüfung der unter Quarantäne gestellten Geräte beginnen.

Lesen Sie den Bericht von Bishop Fox , der beweist, dass Illumio Ransomware im Vergleich zu Endpoint Detection and Response (EDR)-Lösungen in weniger als 10 Minuten stoppt.

Seien Sie proaktiv gegen die Verbreitung von Ransomware mit Illumio

Mit einer Lösung wie Illumio können Unternehmen die Ausbreitung unerwünschten Datenverkehrs zwischen Geräten proaktiv kontrollieren. Illumio begrenzt die Ost-West-Bewegung eines Angriffs und gibt Erkennungs- und Reaktionstools die Zeit, die sie benötigen, um Bedrohungen zu identifizieren.

Illumio arbeitet mit den traditionellen Sicherheitstools wie EDR, NDR, XDR und Perimeter-Firewalls zusammen, um die Cyber-Resilienz zu verbessern.

Kontakt Illumio heute eine schnelle Eindämmung von Sicherheitsverletzungen wie nie zuvor.

.png)

.webp)