Wie die Verwendung von Labels und Tags die Cloud-Migration und Zero-Trust-Segmentierung vereinfachen kann

Die Verlagerung von Anwendungen in die Cloud bringt eine Reihe von Vorteilen mit sich, wie z. B. Kosten, Agilität und vor allem die Wiedergewinnung Ihrer Besenkammer für tatsächliche Reinigungsmittel.

Der Wechsel in die Cloud bringt auch eine wichtige Diskussion mit sich, die innerhalb Ihres Unternehmens darüber geführt werden muss, wie Assets auf kohärente Weise gekennzeichnet werden können. Diese Tags bieten eine Möglichkeit, Workloads in Kategorien zu gruppieren, die für Ihre Geschäftsanforderungen sinnvoll sind, einschließlich der Ausführung von Berichten, der Überwachung der Compliance oder der Abrechnung interner Geschäftseinheiten. Wenn Sie also in der Lage sind, eine saubere Weste zu haben, ohne dass die vorhandenen Tagging-Strategien bereits halb implementiert sind, gratulieren Sie sich selbst dazu, das glückliche eine Prozent zu sein! Aber wo fängt man an?

In diesem Blogbeitrag geht es nicht darum, Best Practices rund um Tagging-Strategien bereitzustellen. Es gibt zahlreiche gut geschriebene Beiträge zu Tagging-Strategien von AWS, CloudCheckr, CloudZero und Microsoft , die es wert sind, gelesen zu werden. Aber was hier diskussionswürdig ist, ist ein gemeinsames Thema unter ihnen: Während sie alle eine liberale Verwendung von Tags empfehlen, erkennen sie auch an, dass Tags in Kategorien organisiert sind, die dem Zweck entsprechen, für den sie geschrieben wurden. Diese Gruppierung verwandter Tags macht die Implementierung von Segmentierungsrichtlinien erreichbar und einfach zu verstehen.

Halten Sie die Etikettenkategorien praktisch

Hier ist eine Analogie, um Ihnen zu helfen:

Wenn Sie jemals versucht haben, ein persönliches Budget zu erstellen, um Ihre Finanzen zu kontrollieren, werden Ihnen die meisten Experten auf diesem Gebiet sagen, wie Sie dies in drei einfachen Schritten tun können: Erstellen Sie Kategorien für die Dinge, für die Sie Geld ausgeben, weisen Sie ihnen Dollar zu und versuchen Sie dann verzweifelt, unter diesem Betrag zu bleiben, bevor der Monat halb vorbei ist. (So weit komme ich normalerweise, bevor ich Geld aus meinem "Noble Causes"-Eimer stehle, um Kinokarten zu bezahlen...)

Nehmen wir nun an, ich beginne mit der Erstellung von Kategorien für monatliche Rechnungen, Lebensmittel und Ersparnisse. Ich könnte verrückt werden und Unterkategorien unter Lebensmitteln für "Notwendigkeiten" wie Milch und Brot und "Zuckerhaltige Güte" wie Donuts und Mokka-Latte erstellen. Diese Unterkategorien können nützlich sein, um zu verfolgen, wie viel ich an leeren Kalorien verschwendet habe. Aber am Ende des Tages ist es die Kategorie "Lebensmittel", die ich versuche, nicht zu überschreiten. Ich gebe Dollar nicht für Donuts, sondern für Lebensmittel. Im Zusammenhang mit der Durchsetzung eines Budgets als primäres Ziel hilft mir die begrenzte Anzahl von Kategorien, die dieser Kategorie zugewiesen sind, nie zu viel Geld auszugeben. Ich könnte Dutzende von Tags erstellen, die praktisch sind, um zu analysieren, was ich gegessen habe, aber wenn es um meine Buchhalterin (d. h. meinen Ehepartner) geht, ist es die Kategorie "Lebensmittel", die sie im Auge behält.

Jetzt, da Sie auf dem Weg zur finanziellen Freiheit sind, lassen Sie uns dieses Konzept nehmen und es auf ein Gespräch über Mikrosegmentierung anwenden.

Kartierung und Kategorisierung von Arbeitslasten im Voraus

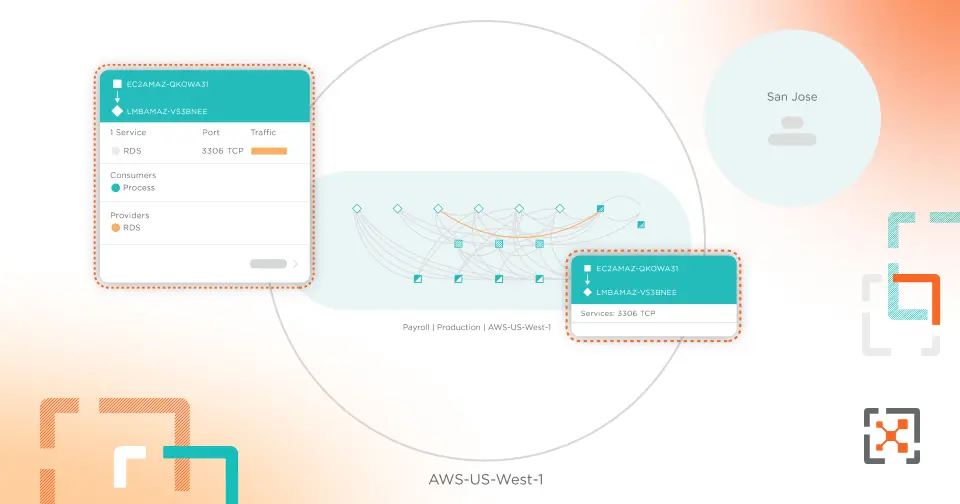

Die Verlagerung in die Cloud kann die Abbildung von Verkehrsströmen erschweren. Und wenn Sie nicht abbilden und kategorisieren können, was mit was spricht, ist es schwierig, konsistente Sicherheitsrichtlinien anzuwenden. Es ist diese Vorabübung der Kategorisierung, die sich später auszahlt und zur Implementierung von Sicherheitsrichtlinien beiträgt, die die Workloads nicht offenlegen. Oder ebenso gefährlich: Workloads, von denen Sie glauben , dass sie geschützt sind, die Sie aber aufgrund widersprüchlicher Regelsätze und Verwirrung in der Regelreihenfolge verwundbar machen – das ist die Gefahr, wenn Sie diskrete Tags als Grundlage für Eins-zu-Eins-Sicherheitszuordnungen verwenden.

Was hat das alles mit Illumio zu tun?

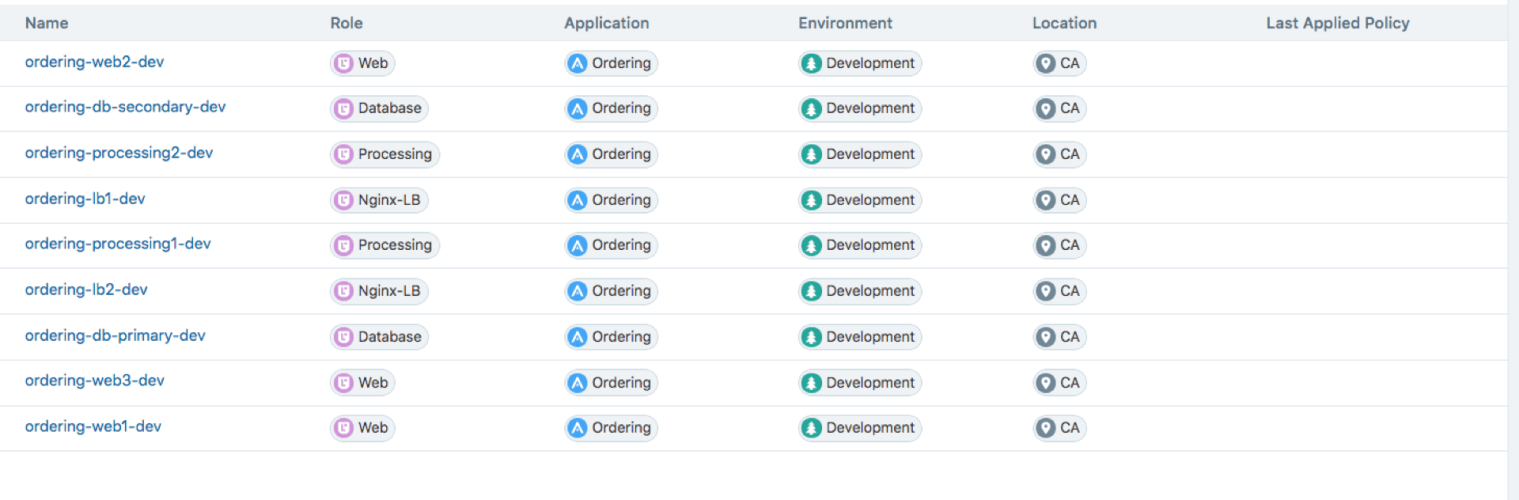

Bei Illumio geht es uns darum, Unternehmen dabei zu helfen, Zero Trust durch einfache Strategien zu erreichen, um Ihre Mikrosegmentierungsimplementierung auf den Weg zu bringen. Das mehrdimensionale Etikettendesign von Illumio hilft Kunden, sich durch den Prozess der Inventarisierung ihrer Tag-Nutzung zu führen. Wir helfen Ihnen bei der Entwicklung von Label-Kategorien, die für die Implementierung von Segmentierungsrichtlinien praktisch sind.

Diese Bezeichnungen machen es einfach, ein "für Menschen lesbares", deklaratives Modell zu entwickeln, um zu beschreiben , was Sie schützen möchten, anstatt sich Gedanken über das Wie zu machen. Überlassen Sie das How Illumio.

Verwenden Sie das Label-Mapping-Tool von Illumio CloudSecure

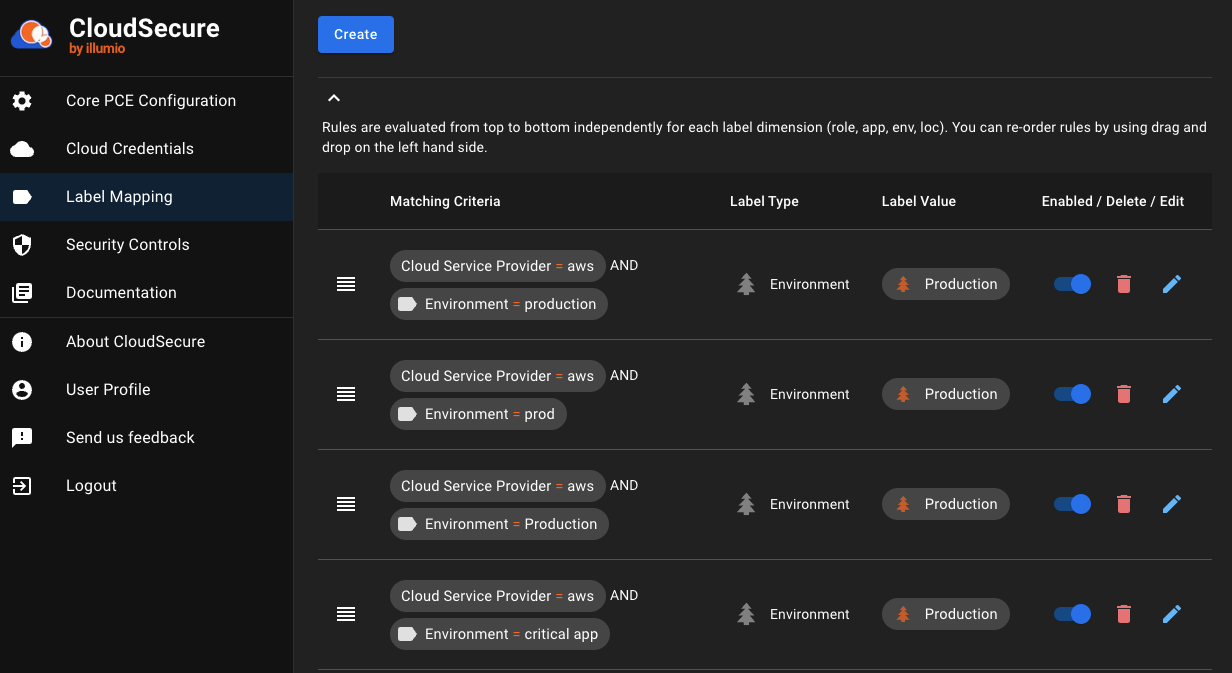

Wir sind uns bewusst, dass die Etikettierungshygiene schwer aufrechtzuerhalten ist. Jede Geschäftseinheit hat möglicherweise mit ihren eigenen Tagging-Konventionen begonnen. Und wenn Ihr Unternehmen wächst, migriert und fusioniert, werden diese ehemaligen Tag-Inseln zu einer Buchstabensuppe aus sich überschneidenden Namen, inkonsistenter Syntax und veralteten Konventionen.

Hier kann Illumio CloudSecure helfen. CloudSecure verfügt über ein integriertes Label-Mapping-Tool, mit dem Sie Tags in nützliche Labels für Ihre Cloud-nativen Anwendungen organisieren können.

Dies wird Ihnen helfen, Sicherheitsregeln so zu schreiben, dass Tags wie "Produktion", "prod" und "Hände weg! Dies ist eine kritische App!" können auf unserer Sichtbarkeitskarte zu einem gemeinsamen Label von "Produktion" zusammengeführt werden.

Vielleicht arbeitet Ihr Unternehmen mit mehreren Cloud-Anbietern wie AWS und Azure zusammen. Illumio kann unterschiedliche Tagging-Strategien in Ihren Clouds vereinheitlichen, indem es:

- Sammeln von Objektmetadaten und Flusstelemetriedaten.

- Anwenden eines allgemeinen Bezeichnungsschemas.

- Bereitstellung einer Visualisierung all Ihrer Workloads und deren Interaktionen in einem einzigen Anzeigefenster.

Nun, wenn nur die persönliche Budgetierung so einfach wäre.

Kontaktieren Sie uns noch heute, um Ihre sichere Migration in die Cloud mit Illumio CloudSecure zu starten.

.png)

.webp)