Illumio CloudSecure: Eindämmung von Cloud-Angriffen mit proaktiven Segmentierungsrichtlinienkontrollen

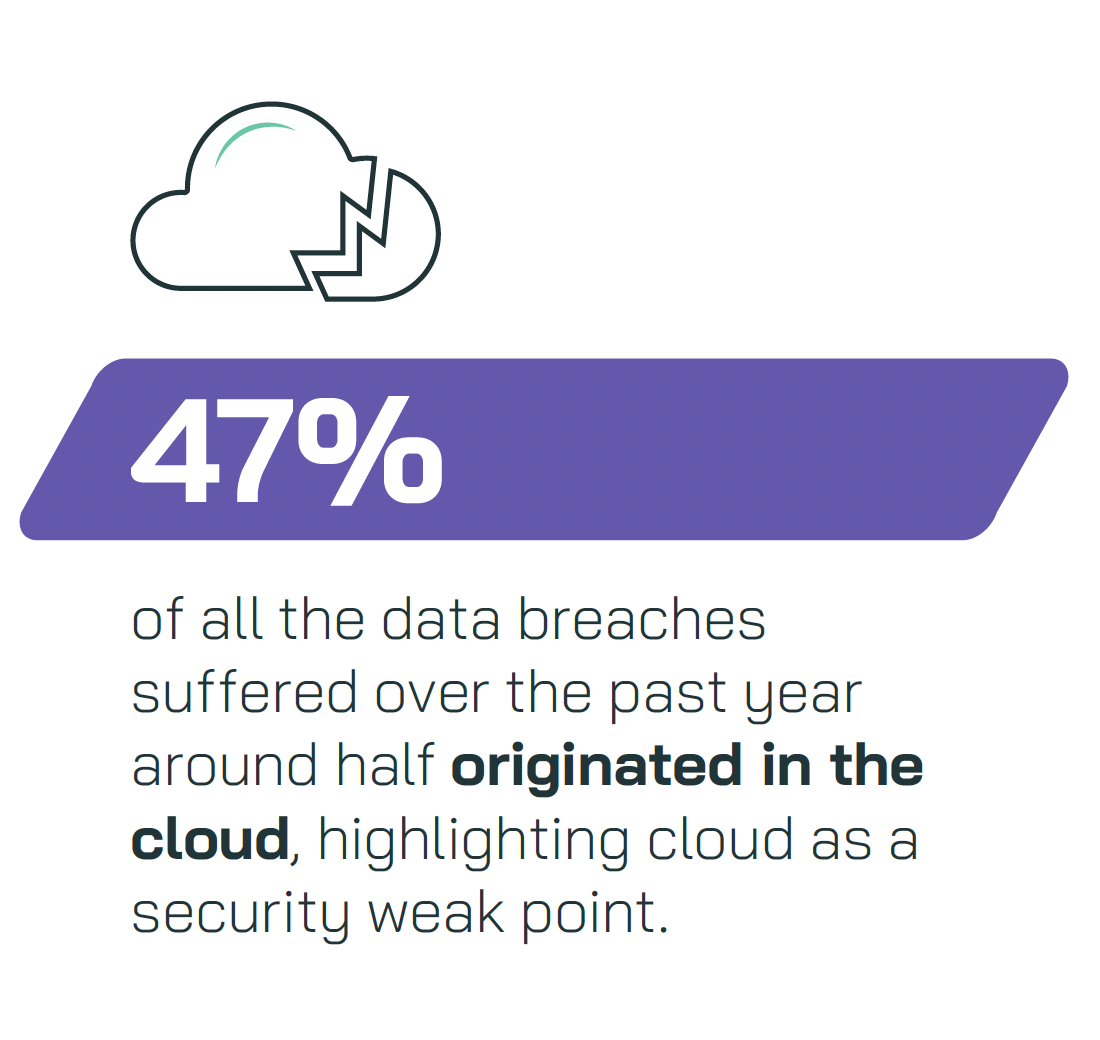

Allein im letzten Jahr hatten 47 Prozent aller Cyberangriffe ihren Ursprung in der Cloud, so eine Studie von Vanson Bourne. Wenn sich Ihr Unternehmen in der Cloud befindet, ist der Schutz der Anwendungen, Systeme und kritischen Ressourcen von entscheidender Bedeutung. Die Verwendung eines traditionellen perimeterbasierten Sicherheitsmodells reicht jedoch nicht mehr aus, um sich vor den ausgeklügelten Cyberbedrohungen von heute zu schützen.

Sicherheitsverletzungen sind unvermeidlich – und Unternehmen müssen jetzt Maßnahmen ergreifen, indem sie einen Ansatz zur Eindämmung von Sicherheitsverletzungen für die Cybersicherheit in der Cloud verfolgen. Die Grundlage dafür ist die Zero-Trust-Segmentierung, die es Sicherheitsteams ermöglicht, proaktive Sicherheitskontrollen zu implementieren, die Sicherheitsverletzungen an der Quelle eindämmen.

Lesen Sie weiter, um zu erfahren, wie die Zero-Trust-Segmentierung mit Illumio Ihnen helfen kann, proaktiv Richtlinien festzulegen, die Angriffe in der Cloud stoppen und eindämmen.

Was ist Zero-Trust-Segmentierung in der Cloud?

Da fast die Hälfte aller Sicherheitsverletzungen auf die Cloud entfällt, sollte der Aufbau von Cyber-Resilienz in der Cloud für Unternehmen aller Branchen, Regionen und Größen oberste Priorität haben. Der beste Weg, Cyber-Resilienz aufzubauen, ist Zero Trust, eine weltweit validierte Strategie, die auf dem Mantra "niemals vertrauen, immer überprüfen" basiert.

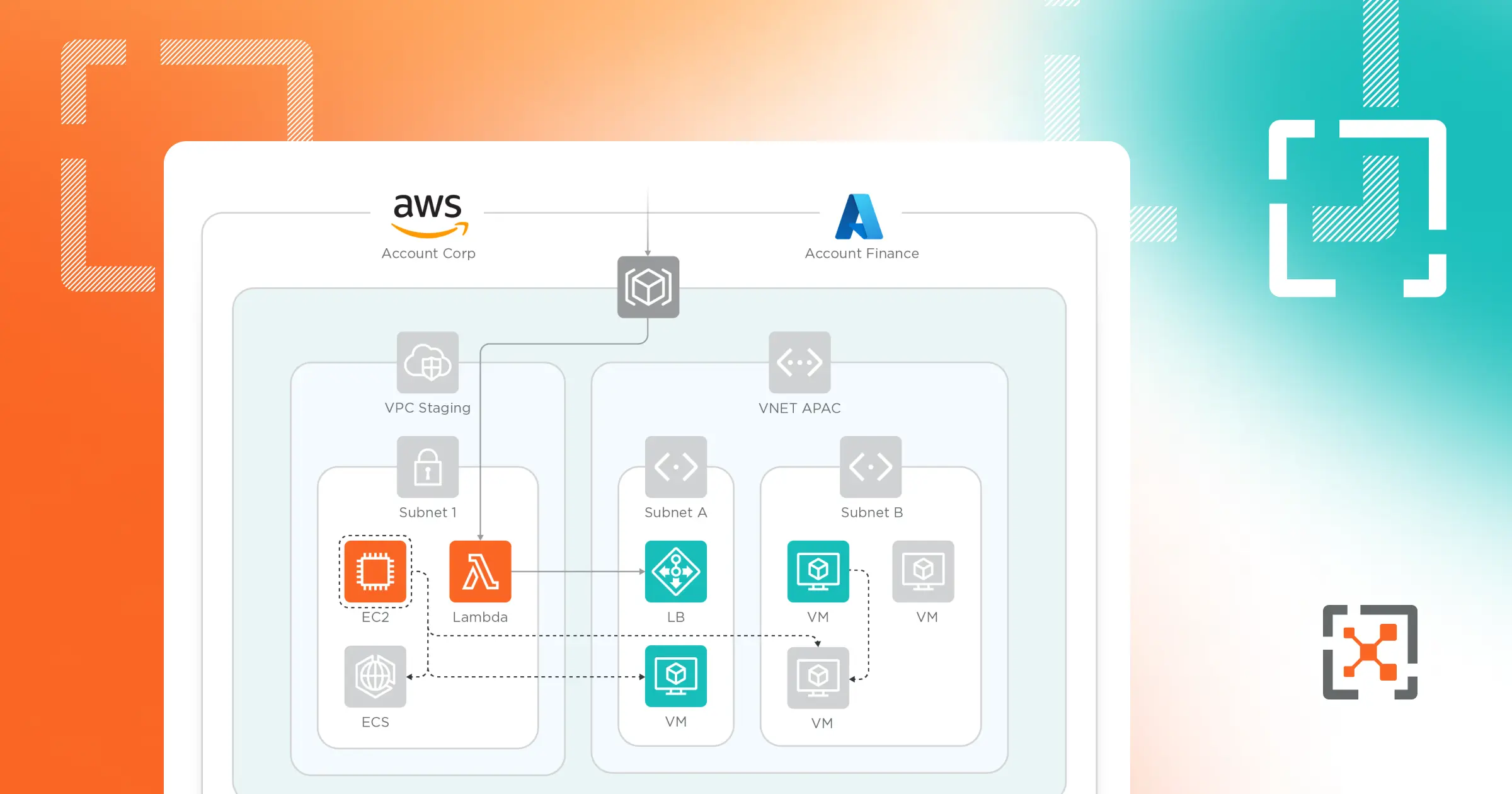

Zero Trust Segmentation (ZTS), auch Mikrosegmentierung genannt, ist eine wichtige Säule von Zero Trust. Ohne sie kann man Zero Trust nicht erreichen. ZTS ermöglicht einen konsistenten Ansatz für die Mikrosegmentierung über die gesamte hybride Angriffsfläche hinweg und ermöglicht es Unternehmen, Risiken in der Cloud, auf Endpunkten und in Rechenzentren zu erkennen und zu reduzieren. Im Vergleich zur Segmentierung mit statischen, älteren Firewalls macht ZTS die Segmentierung einfach und unkompliziert – und hilft Ihnen, eine Zero-Trust-Architektur auf Ihre Cloud-Umgebungen auszuweiten.

Zero-Trust-Segmentierung ist in der Cloud unerlässlich

Der proaktive Ansatz von ZTS ist besonders wichtig in Cloud-Umgebungen, in denen dynamische Workloads und eine Vielzahl von Anwendungen eine komplexe und sich ständig verändernde Angriffsfläche schaffen. Ohne eine effektive Segmentierung können böswillige Akteure Schwachstellen ausnutzen, sich lateral innerhalb des Netzwerks bewegen und potenziell sensible Daten und Ressourcen kompromittieren.

Das Ergebnis ist, dass Sicherheitsteams ständig hinterherhinken müssen, wobei über 95 Prozent der Führungskräfte im Bereich Cybersicherheit die Notwendigkeit besserer Reaktionszeiten auf Cloud-Verstöße hervorheben. Tatsächlich waren nur 24 Prozent der Befragten sehr zuversichtlich, dass sie Angreifer stoppen können, wenn sie unweigerlich in das Netzwerk eindringen. Dies ist ein Beweis dafür, dass herkömmliche Präventions- und Erkennungstools nicht ausreichen, um Unternehmen vor Cloud-Angriffen zu schützen.

93 Prozent der Sicherheitsentscheider sind der Meinung, dass ZTS für die Cloud-Sicherheit unerlässlich ist. Es ist an der Zeit, auf eine Denkweise zur Eindämmung von Sicherheitsverletzungen umzustellen, die ZTS als grundlegende Technologie einschließt.

Wie Sie Ihre Cloud-Umgebungen proaktiv sichern können

Die Cloud unterliegt zwei Hauptherausforderungen, die mit herkömmlichen Sicherheitsmodellen nur schwer zu bewältigen sind:

- Die dynamische Natur von Cloud-Umgebungen in Verbindung mit der kontinuierlichen Bereitstellung und Skalierung von Ressourcen macht es schwierig, einen konsistenten Sicherheitsstatus aufrechtzuerhalten.

- Das Modell der geteilten Verantwortung , das von Cloud-Dienstanbietern übernommen wird, bedeutet, dass Unternehmen ihre eigenen Daten, Anwendungen und Workloads innerhalb der Cloud-Infrastruktur aktiv verwalten und sichern müssen.

Erfahren Sie in unserem Leitfaden, wie Sie die wichtigsten Cloud-Sicherheitsprobleme lösen können.

Unternehmen können die Herausforderungen der Cloud-Sicherheit bewältigen, indem sie proaktive Segmentierungskontrollen mit Zero Trust Segmentation implementieren.

Die von ZTS angebotenen granularen Segmentierungskontrollen ermöglichen es Sicherheitsteams, Richtlinien basierend auf bestimmten Kriterien wie dem Anwendungstyp oder der Frage, ob sich eine Anwendung in der Entwicklung oder live befindet, zu definieren und durchzusetzen. Im Gegensatz zu reaktiven Ansätzen, die auf Vorfälle reagieren, nachdem sie aufgetreten sind, können proaktive Kontrollen dazu beitragen, eine konsistente Cloud-Sicherheit zu gewährleisten, die die Auswirkungen von Cyberangriffen reduziert und sie von einer katastrophalen Sicherheitsverletzung zu einem kleinen Sicherheitsvorfall macht.

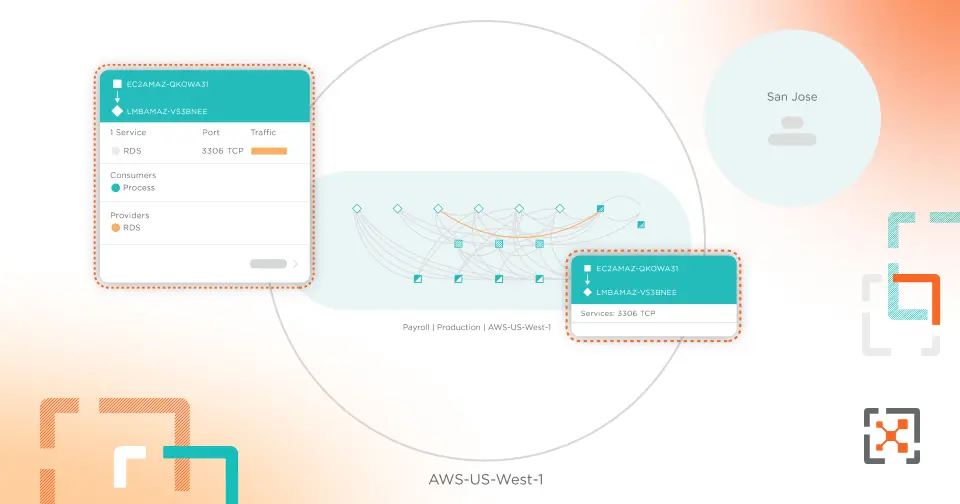

Eines der Hauptprobleme, die diese proaktiven Kontrollen lösen, ist die laterale Bewegung von Bedrohungen innerhalb des Netzwerks. Durch die Durchsetzung strenger Richtlinien auf Anwendungs- und Workload-Ebene, die nur vertrauenswürdige Kommunikation zulassen, können Sicherheitsteams unbefugten Zugriff zwischen verschiedenen Segmenten einschränken und so die Fähigkeit einer Sicherheitsverletzung einschränken, sich zu bewegen und erheblichen Schaden anzurichten. Diese vorbeugende Maßnahme ist entscheidend, um ausgeklügelte Angriffe zu vereiteln, die darauf abzielen, unentdeckt durch das Netzwerk zu gelangen.

Cloud-Umgebungen ändern sich ständig, und proaktive Sicherheitskontrollen gehen auf die Herausforderungen ein, die sich aus der sich ständig verändernden Cloud-Umgebung ergeben.

Illumio CloudSecure: Zero-Trust-Segmentierung für die Public Cloud

Illumio CloudSecure hilft Sicherheitsteams, den Überblick über Cloud-Angriffe zu behalten, indem es proaktive Segmentierungskontrollen anwendet.

Sehen Sie sich diese Demo an, um zu erfahren, wie Illumio CloudSecure funktioniert:

- Verschaffen Sie sich einen detaillierten Überblick darüber, wie Anwendungen und Workloads kommunizieren und interagieren. Dies liefert Erkenntnisse, die bei der Erstellung proaktiver und präziser Segmentierungsrichtlinien helfen können, die sich an den Geschäftsanforderungen orientieren, ohne die Sicherheit zu beeinträchtigen.

- Wenden Sie Sicherheitskontrollen an, die auf Kontextfaktoren basieren , die aus Metadaten und Labels von Cloud-Ressourcen abgerufen werden, um sich auf neue Bedrohungen und die sich ständig weiterentwickelnde Natur von Cloud-Angriffen vorzubereiten.

- Implementieren Sie granulare Sicherheitsrichtlinien , die in Echtzeit an die sich ändernde Natur der Umgebung angepasst werden können. Dadurch wird sichergestellt, dass die Sicherheitskontrollen auch dann konsistent bleiben, wenn Anwendungen und Workloads skaliert oder verschoben werden.

- Dämmen Sie Angriffe proaktiv über eine Mischung aus lokalen und Cloud-basierten Ressourcen ein, um konsistente Sicherheit in Public Cloud- und Multi-Cloud-Umgebungen zu gewährleisten.

- Führen Sie ein Zero-Trust-Sicherheitsmodell in der Cloud ein, das einen robusten Schutz vor internen und externen Bedrohungen gewährleistet.

Mit Illumio CloudSecure können Sicherheitsteams einen robusteren Ansatz für die Cloud-Sicherheit erreichen. ZTS, das mit Illumio CloudSecure implementiert wird, kann die Sicherheitslage Ihres Unternehmens stärken, das Risiko von Lateral Movement minimieren und die Vorteile der Cloud vertrauensvoll nutzen, ohne Kompromisse bei der Datenintegrität und Vertraulichkeit einzugehen.

Starten Sie noch heute Ihre kostenlose Testversion von Illumio CloudSecure. Keine Softwareinstallation oder Kreditkarte erforderlich.

.png)