Top-Nachrichten zur Cybersicherheit im Februar 2024

Cybersicherheit kann nicht stillstehen – und das war noch nie so wahr wie im Jahr 2024. Experten der Sicherheitsbranche gehen davon aus, dass es ein weiteres Jahr mit zunehmenden Sicherheitsverletzungen und Ransomware-Angriffen geben wird. Sowohl im öffentlichen als auch im privaten Sektor legen Unternehmen weiterhin Wert auf die Implementierung der neuesten Best Practices für die Sicherheit wie Zero Trust und Technologien zur Eindämmung von Sicherheitsverletzungen.

Die Nachrichten dieses Monats enthielten Einblicke von Cybersicherheitsexperten und Vordenkern zu Themen wie:

- Die Grenzen traditioneller Sicherheitsmaßnahmen in der Cloud

- Die besten Möglichkeiten für Bundesbehörden, die Einführung einer Zero-Trust-Strategie zu priorisieren

- CRNs Anerkennung von Illumio als eines der besten Cybersicherheitsunternehmen, das man im Jahr 2024 im Auge behalten sollte

Traditionelle Sicherheit lässt uns in der Cloud im Stich

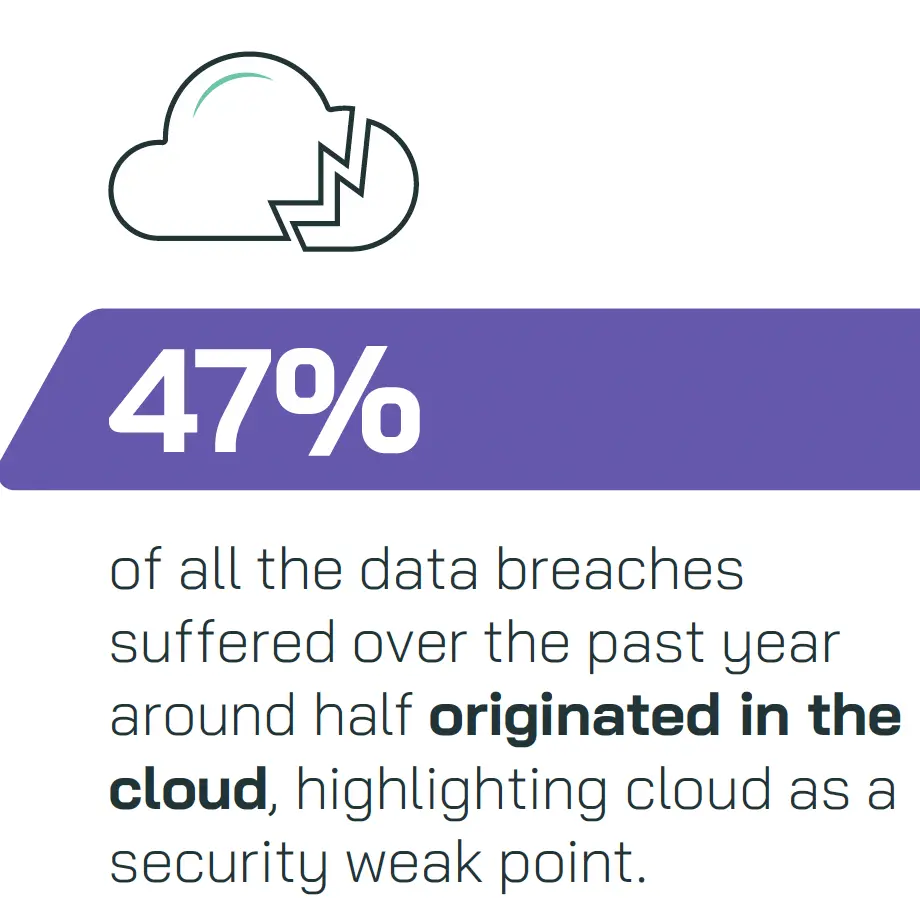

Beim Ausbau ihrer Cloud-IT-Infrastruktur sehen sich Unternehmen mit einer besorgniserregenden Realität konfrontiert: Sie sind zunehmend anfällig für Cyberangriffe. Laut dem jüngsten Bericht Cloud Security Index 2023 von Vanson Bourne und Illumio hatten 47 Prozent aller Sicherheitsverletzungen im letzten Jahr ihren Ursprung in der Cloud. Raghu Nandakumara, Senior Director of Solutions Marketing bei Illumio, befasste sich in seinem Artikel für Network Computing mit den Risiken und Lösungen für die Cloud-Sicherheit: "Organizations Left Grappling for Solutions Amid Alarming Cloud Security Gaps".

Laut einer Studie von Vanson Bourne speichern 98 Prozent der befragten Unternehmen sensible Daten in der Cloud, aber mehr als die Hälfte der Sicherheitsverantwortlichen empfinden die Cloud-Sicherheitslage ihres Unternehmens als schwach, da sie sich auf ineffektive traditionelle Sicherheitstools verlassen.

"Der Bericht spiegelt ein Gefühl der Hilflosigkeit unter den Befragten wider", sagte Nandakumara. "In der Cloud sind Unternehmen nur eine Fehlkonfiguration davon entfernt, ihre kritischen Dienste und Daten dem Internet auszusetzen."

Nandakumara empfiehlt Unternehmen, mit der Ausweitung einer Zero-Trust-Sicherheitsstrategie auf die Cloud zu beginnen. Die sich ständig weiterentwickelnde Bedrohungslandschaft von heute erfordert proaktive Maßnahmen wie Zero Trust Segmentation (ZTS), auch Mikrosegmentierung genannt, um Angriffe einzudämmen und laterale Bewegungen zu verhindern. Ein wichtiger erster Schritt bei der Implementierung von Zero-Trust-Technologien wie ZTS ist die End-to-End-Transparenz des Netzwerkverkehrs, sagt Nandakumara. Dies hilft Teams, Sicherheitslücken zu erkennen und zu priorisieren.

Die Einführung einer Zero-Trust-Strategie ist nicht nur ein theoretisches Konzept, sondern eine praktische Antwort auf die grenzenlose Natur der Cloud. Dieser Ansatz, der auf der Erkenntnis beruht, dass Sicherheitsvorfälle unvermeidlich sind, bietet einen dynamischeren Abwehrmechanismus.

Aber Sicherheitsteams können die Herausforderungen der Cloud-Sicherheit nicht allein bewältigen. Nandakumara ermutigte Unternehmen, Silos aufzubrechen und eine engere Zusammenarbeit aufzubauen, insbesondere zwischen Sicherheitsteams und Entwicklern.

"Sicherheit ist kein einzelnes Unterfangen", sagte er. "Um diese Lücke zu schließen, geht es nicht nur um verbesserte Sicherheitsmaßnahmen. Es geht darum, eine Kultur zu fördern, in der Sicherheit eine gemeinsame Verantwortung ist, ähnlich wie die Partnerschaft von Unternehmen mit ihren Cloud-Anbietern."

Mit diesen Strategien ist es für Unternehmen möglich, Sicherheitslücken in der Cloud zu schließen und potenzielle Sicherheitsrisiken zu mindern.

Bundesbehörden: Wie man Zero-Trust-Initiativen priorisiert

Gary Barlet, Federal Field CTO bei Illumio und ehemaliger CIO im Office of Inspector General for the United States Postal Service, ermutigt in seinem Artikel " How to maximize impact in the next phase of zero trust" die Bundesbehörden, den schrittweisen Fortschritt bei Zero-Trust-Mandaten zu priorisieren.

Zero-Trust-Mandate auf Bundesebene, einschließlich der Executive Order 14028 der Biden-Administration aus dem Jahr 2021 und der Zero-Trust-Strategien, die vom Office of Management and Budget und dem Verteidigungsministerium veröffentlicht wurden, unterstreichen die Notwendigkeit für Behörden, Zero-Trust-Initiativen zu priorisieren. Barlet erklärt, dass Zero Trust eine Best Practice für die Cybersicherheit ist, die es Behörden ermöglicht, ihre Sicherheitsabwehr proaktiv zu stärken und unvermeidliche Sicherheitsverletzungen von Anfang an zu mindern.

"Die heutige Bedrohungslandschaft erfordert eine Strategie, die nicht nur robust, sondern auch anpassungsfähig und bereit ist, präzise auf neue und aufkommende Bedrohungen zu reagieren", so Barlet.

Trotz der Bedeutung von Zero Trust kann die Umsetzung der neuen Strategie für Behörden eine Herausforderung darstellen. Barlet räumte ein, dass viele Behörden konkurrierende Prioritäten ausbalancieren müssen, insbesondere mit potenziell begrenzten Budgets und kleinen IT- und Sicherheitsteams.

Wie können Behörden also trotz dieser Herausforderungen die Zero-Trust-Anforderungen priorisieren? Beginnen Sie mit dem ROI.

"Wenn es darum geht, kritische Ziele zu erreichen und Zero-Trust-Pläne speziell im Jahr 2024 zu beschleunigen, ist es für Behörden wichtig, zu überlegen, wo sie ihre Investitionen am besten maximieren können, um den größtmöglichen ROI aus den begrenzten Cyber-Ressourcen herauszuholen", erklärte Barlet.

Er empfiehlt Behörden, sich darauf zu konzentrieren, Strategien auf ihre individuellen Phasen der Cybersicherheitsreise zuzuschneiden, die Sicherheit kritischer Datensätze zu priorisieren und taktische Maßnahmen wie Zero Trust Segmentation (ZTS) zu implementieren. ZTS ist eine Grundlage für jede Zero-Trust-Strategie, die nachweislich den Explosionsradius von Cyberangriffen reduziert und Unternehmen Millionen spart, indem sie ungeplante Ausfallzeiten begrenzt.

Durch die Erkenntnis, dass es keine Einheitslösung für Zero-Trust-Sicherheit gibt, können Behörden sicherstellen, dass sie so viel ROI wie möglich aus ihren Zero-Trust-Ausgaben herausholen und die behördlichen Auflagen einhalten.

Erfahren Sie mehr darüber, wie ZTS Ihrer Behörde helfen kann , Zero Trust aufzubauen.

Illumio wurde von CRN als eines der Top 10 der angesagtesten Cybersicherheitsunternehmen ausgezeichnet, die man im Auge behalten sollte

CRN hob Illumio in seiner jüngsten Liste " 10 Hot Cybersecurity Companies You Should Watch In 2024" hervor. Die Liste repräsentiert Unternehmen aus der gesamten Technologiebranche, die aufgrund ihres starken Wachstums und ihrer Channel-Investitionen auf dem Radar von CRN sind.

Illumio hat es mit der Einführung von Illumio CloudSecure und den Neueinstellungen von Top-Mitarbeitern aus der Sicherheitsbranche auf die Liste der Cloud-Sicherheitsinnovationen geschafft, darunter Todd Palmer, der neue Senior VP of Global Partner Sales and Alliances von Illumio, und John Kindervag, Schöpfer von Zero Trust und neuer Chief Evangelist von Illumio.

Kontaktieren Sie uns noch heute , um mehr darüber zu erfahren, wie Illumio Ihrem Unternehmen helfen kann, die Ausbreitung von Sicherheitsverletzungen und Ransomware zu stoppen.

.png)

.webp)