Michael Adjei

Michael Adjei は、組織がサイバーセキュリティをビジネスのイネーブラーとして活用できるよう支援する経験豊富なサイバーセキュリティの専門家です。数十年の経験を持つマイケルの専門知識は、ヨーロッパ、中東、アフリカ(EMEA)にまたがるテクニカルセールスエンジニアリング、プロフェッショナルトレーニング、プロフェッショナルサービス、メンタリング、経営幹部レベルのアドバイザリー、チーム管理に精通し、さまざまな役割で発揮されてきました。マイケルは現在、イルミオのEMEAシステムエンジニアリング担当ディレクターを務めています。

.svg)

作成されたコンテンツ

.webp)

調査の内部:「基礎4人組」によるハッカーの追跡

今日の複雑な脅威環境において、悪意のあるアクティビティを発見し、攻撃者の行動を追跡し、重要なデータを保護するための重要な質問、戦術、ツールを学びます。

.webp)

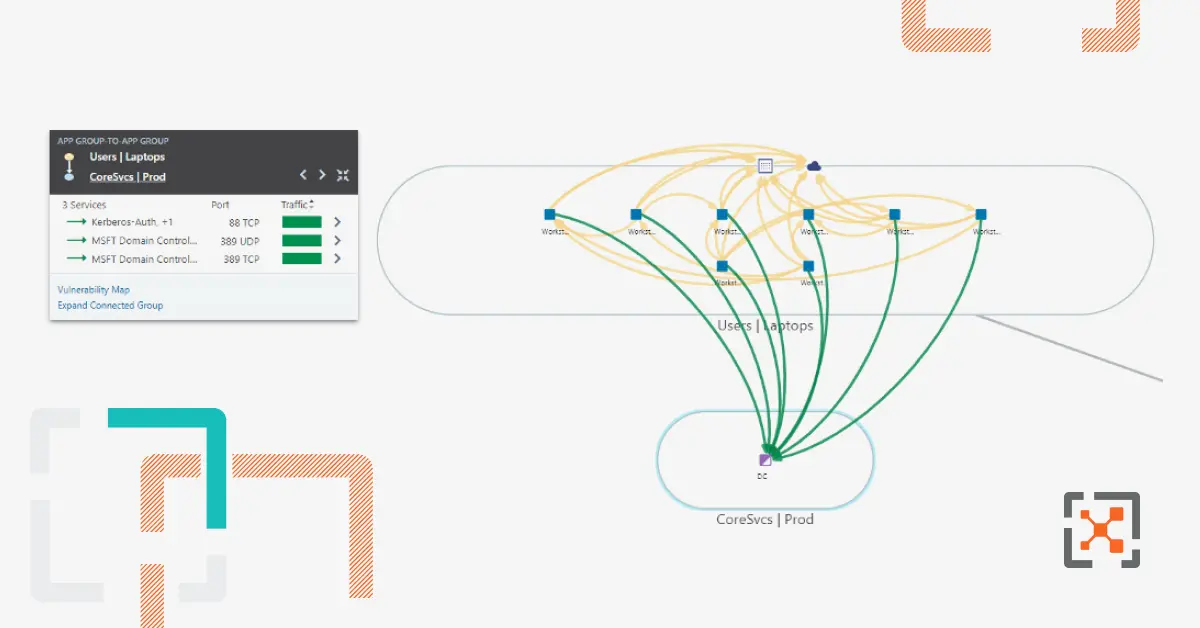

サイバーレジリエンスのベースラインは何ですか?

マイクロセグメンテーションに基づいたゼロトラスト戦略が、サイバーインシデント中およびサイバーインシデント後の組織のレジリエンスをどのように強化できるかをご覧ください。

サイバーセキュリティがAIに依存しすぎることを心配すべきでしょうか?

AI が弱点があるにもかかわらずサイバーセキュリティに恩恵をもたらす理由と、AI の力と人間の知性を組み合わせることで AI の過度の依存に対する懸念をどのように軽減できるかについての洞察を得ることができます。

.webp)

AIの安全性とセキュリティのためのセキュリティ実務者のフレームワーク

セキュリティの専門家が最近開催された AI Safety Summit 2023 で期待していた AI の安全性に関する実用的なフレームワークを入手してください。

.Net アセンブリを使用したランサムウェア手法の謎を解き明かす: EXE vs. DLL アセンブリ

.Net アセンブリ (EXE vs. DLL) の主な違いと、最初の高レベル コードでの実行方法について説明します。

ゼロトラストエンドポイントセキュリティで侵害を想定する

エンドポイントセキュリティに対する従来のアプローチでは不十分な理由と、Illumio Endpointが既存の検出ツールをどのように補完できるかをご覧ください。

.webp)

.Net アセンブリを使用したランサムウェア手法の謎を解く: 5 つの主な手法

.Net ソフトウェア フレームワークを使用した 5 つのランサムウェア手法について説明します。

マルウェアのペイロードとビーコン:影響を軽減する手法

このシリーズの最終回では、マルウェアのペイロードを偽装するために使用される難読化手法のいくつかに焦点を当て、組織が採用できる緩和手法を検討します。

マルウェアペイロードとビーコン:悪意のある通信の始まり

マルウェアビーコンは、攻撃者がスクリプトを介してマルウェアを実行する方法です。それらを認識することは、検出および封じ込め戦略の開発に役立ちます。

サイバーインシデントで何をすべきか、パート2:非技術的対応

サイバーインシデント対応の重要な非技術的側面(インシデント評価、報告、規制当局への提出、公開、プロセスの適用)を理解します。

違反を想定します。

影響を最小限に抑えます。

レジリエンスを高めます。

ゼロトラストセグメンテーションについて詳しく知る準備はできていますか?