Sécurité des points finaux : Protéger votre organisation dans un monde numérique

Dans le monde actuel de la cybersécurité, la sécurité des points d'accès est indispensable. Les cybercriminels sont de plus en plus intelligents, les attaques se multiplient et les terminaux sont désormais une cible clé pour la protection des données sensibles. Voyons ce qu'est la sécurité des points d'accès et comment elle peut protéger votre organisation.

Qu'est-ce que la sécurité des points d'accès ?

La sécurité des terminaux consiste à protéger les appareils, ou "endpoints," qui se connectent au réseau d'une entreprise. Cela comprend les ordinateurs portables, les ordinateurs de bureau, les serveurs et les appareils mobiles. L'objectif est de protéger ces appareils contre les accès non autorisés, les violations de données et les logiciels malveillants.

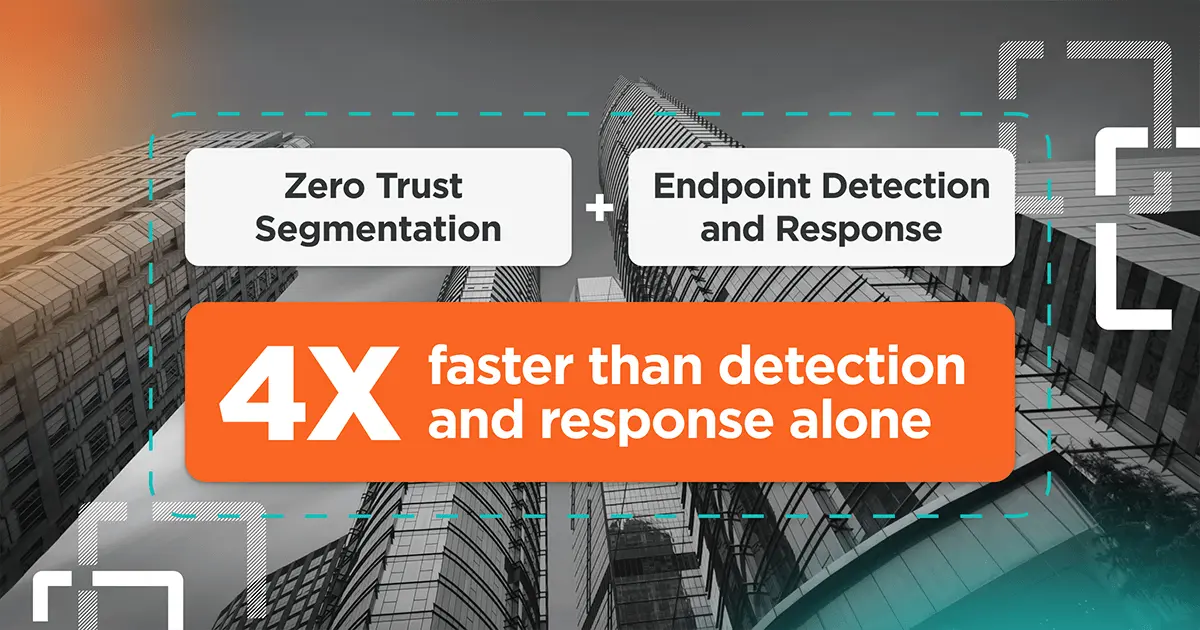

Contrairement à la sécurité traditionnelle qui protège l'ensemble du réseau, la sécurité des points d'accès se concentre sur chaque appareil. Il utilise des outils tels que Endpoint Detection and Response (EDR) et Next-Gen Antivirus (NGAV) pour assurer une protection efficace. Ce logiciel ne se contente pas de bloquer les menaces, il les surveille, les détecte et y répond en temps réel.

Pourquoi la sécurité des points finaux est plus importante que jamais

Les terminaux sont les portes d'accès aux données sensibles de votre organisation. Avec l'augmentation du nombre de personnes travaillant à distance et utilisant des appareils mobiles, ces points d'extrémité sont plus exposés que jamais. Une solution comme Illumio Endpoint offre une visibilité et une segmentation pour combler les lacunes en matière de sécurité, en empêchant les attaquants de passer d'un appareil à l'autre. Cette approche intelligente réduit les dommages et renforce votre sécurité globale.

Types de sécurité des points d'accès

La sécurité des points finaux fait appel à toute une série d'outils et de stratégies. Voici un aperçu plus détaillé :

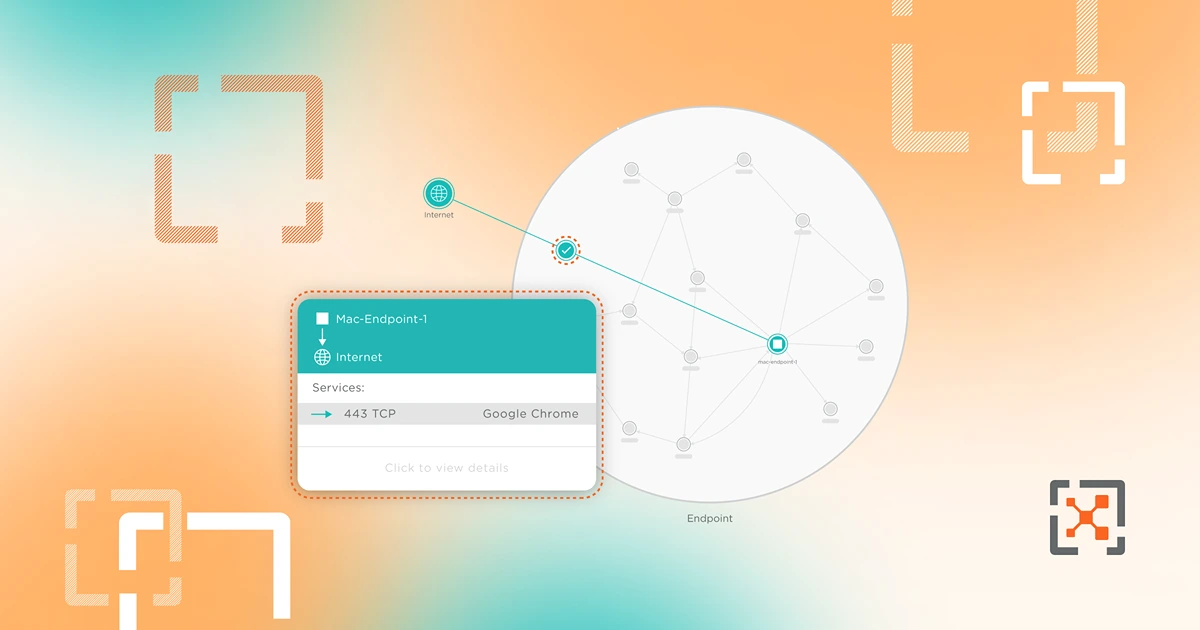

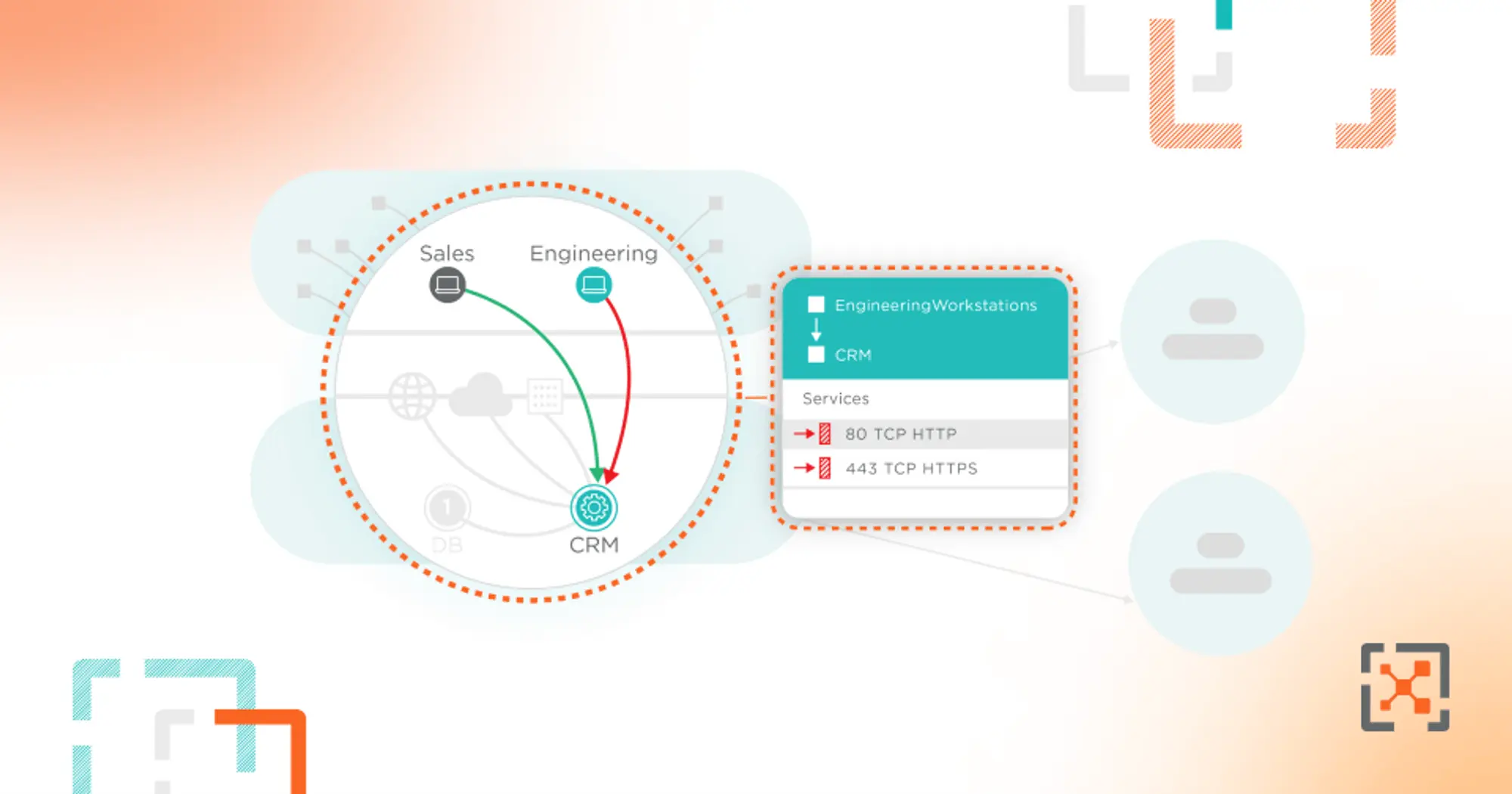

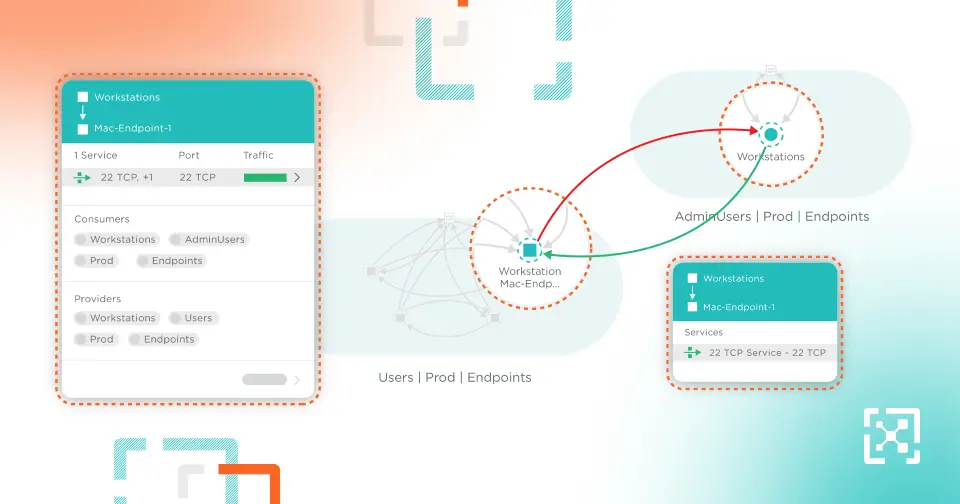

- Microsegmentation : La microsegmentation divise un réseau en segments plus petits et isolés. Cette approche limite la capacité des menaces à se propager, même si un point final est compromis. En créant des règles de sécurité personnalisées pour chaque segment, la microsegmentation permet un contrôle précis et renforce la protection. Il offre également une meilleure visibilité sur la façon dont les appareils interagissent, ce qui aide les équipes informatiques à détecter rapidement les activités inhabituelles et à y répondre.

- Antivirus de nouvelle génération (NGAV) : Le NGAV est plus avancé que les antivirus traditionnels car il utilise l'apprentissage automatique et l'analyse du comportement. Au lieu de se contenter de rechercher les menaces connues, NGAV repère les schémas inhabituels afin d'arrêter les nouveaux dangers. Il est particulièrement efficace pour se défendre contre les menaces de type "zero-day" et les attaques avancées. En surveillant constamment l'activité des terminaux, NGAV ajoute une couche de protection solide.

- Détection et réponse des points finaux (EDR) : Les outils EDR ne se contentent pas de détecter les menaces. Ils offrent une surveillance en temps réel, des informations détaillées et des réponses rapides aux incidents. Cela permet aux équipes de sécurité de savoir où une attaque a commencé et d'empêcher qu'elle ne se reproduise. Des outils comme Illumio Endpoint combinent la détection, l'investigation et l'action rapide pour offrir une protection solide et complète.

- Plateformes de protection des points finaux (EPP) : Les EPP combinent plusieurs couches de sécurité, comme l'antivirus, la prévention des intrusions et le contrôle des appareils. Ils simplifient la sécurité des points d'accès en gérant différentes menaces dans un seul système. Les EPP fonctionnent bien avec les installations informatiques, ce qui les rend faciles à utiliser et très efficaces. Grâce à des outils centralisés, les équipes informatiques peuvent rapidement appliquer des politiques de sécurité à tous les appareils.

- Surveillance de la sécurité des points finaux : La surveillance continue est essentielle pour détecter et arrêter les menaces à un stade précoce. Ces outils surveillent l'activité des points d'accès en temps réel et signalent tout ce qui est suspect. En détectant rapidement les menaces, les entreprises peuvent réduire les risques de dommages graves. La surveillance est particulièrement utile sur les lieux de travail où il y a beaucoup d'appareils et où il n'est pas possible de les vérifier manuellement.

- Prévention de la perte de données (DLP) : Les outils de prévention des pertes de données (DLP) protègent les informations sensibles en bloquant les accès non autorisés ou les fuites. Ils suivent les transferts de données au sein du réseau et vers des dispositifs externes afin de garantir le respect des règles. Grâce à un cryptage et à des contrôles d'accès solides, la DLP est particulièrement importante pour des secteurs tels que la santé et la finance. Ces outils permettent également de repérer les actions à risque afin de prévenir les fuites de données avant qu'elles ne se produisent.

Chacun joue un rôle important dans l'élaboration d'une stratégie de sécurité solide et stratifiée.

Principales caractéristiques d'un logiciel de sécurité efficace pour les points finaux

Toutes les solutions de sécurité des points d'accès ne sont pas conçues de la même manière. Voici les principales caractéristiques à prendre en compte :

- Visibilité en temps réel : Cette fonction permet aux équipes de sécurité de surveiller ce qui se passe sur les terminaux en temps réel. Cela leur permet de détecter les problèmes à temps et d'agir rapidement avant que la situation ne s'aggrave. Des outils comme Illumio Endpoint fournissent des informations détaillées, ce qui permet de réagir rapidement lorsque quelque chose ne va pas. Cette visibilité permet aux équipes de garder une longueur d'avance sur les menaces de sécurité.

- Réponse automatisée aux menaces : L'automatisation est essentielle pour arrêter les menaces immédiatement. Si un terminal est attaqué, des outils automatisés peuvent l'isoler pour empêcher la menace de se propager. Illumio Endpoint réagit aux menaces en quelques secondes, réduisant les dommages et économisant du temps. Cela permet à vos activités de se poursuivre sans interruption.

- Capacités d'intégration : Les bons outils de sécurité doivent fonctionner avec les systèmes que vous utilisez déjà. Illumio Endpoint s'intègre harmonieusement à votre configuration actuelle, améliorant votre sécurité sans avoir à remplacer quoi que ce soit. Il est ainsi plus facile de tout gérer en un seul endroit et l'efficacité s'en trouve renforcée.

- Interface conviviale : Une interface simple facilite la gestion de la sécurité des points d'accès par les équipes informatiques. Même les nouveaux employés peuvent utiliser Illumio Endpoint pour surveiller l'activité et répondre rapidement aux problèmes. Une conception conviviale permet à votre équipe de travailler en toute confiance et de manière efficace.

- Évolutivité : La sécurité de vos points d'accès doit évoluer avec votre entreprise. Illumio Endpoint est conçu pour gérer un plus grand nombre d'appareils au fur et à mesure que votre entreprise prend de l'expansion, sans perdre en performance. Ainsi, votre sécurité reste solide et fiable au fur et à mesure que vous vous développez.

Illumio Endpoint combine toutes ces caractéristiques, offrant une protection solide et une résilience contre les brèches.

Conseils de pro pour mettre en place un programme de sécurité robuste pour les points finaux

- Adopter lamicrosegmentation : Supposez qu'aucun point d'extrémité n'est totalement sûr. La segmentation zéro confiance d'Illumio permet d'empêcher les menaces de se propager sur votre réseau.

- Investissez dans des outils de détection et de réponse des points d'accès : Les outils EDR comme Illumio Endpoint vous fournissent les données dont vous avez besoin pour prévoir et prévenir les menaces.

- Formez votre équipe : Apprenez à vos employés à reconnaître le phishing et les autres astuces utilisées par les pirates.

- Mettez en œuvre des mises à jour régulières : Maintenez votre logiciel de sécurité à jour avec les derniers correctifs.

- Exploitez les renseignements sur les menaces : Utilisez les données et les connaissances pour vous préparer aux menaces nouvelles et émergentes.

Solutions de sécurité pour les points finaux : Pourquoi Illumio se distingue

Illumio Endpoint offre une protection exceptionnelle en mettant l'accent sur la segmentation. En isolant les terminaux, il empêche les menaces de se propager, même si elles parviennent à pénétrer un seul appareil. Voici comment Illumio fait la différence :

Une meilleure visibilité en temps réel

Illumio Endpoint offre aux équipes de sécurité une vue complète de l'activité des points d'accès. Cette visibilité permet aux équipes d'identifier et de corriger rapidement les menaces. Il montre également comment les points d'extrémité interagissent avec les systèmes critiques, fournissant ainsi un contexte précieux pour arrêter les menaces à la racine.

Surface d'attaque réduite

Illumio réduit l'exposition de votre organisation aux attaques en limitant les voies d'accès que les pirates peuvent emprunter. Même si un terminal est compromis, la segmentation garantit que la menace ne peut pas aller plus loin. Lors d'une attaque simulée, Illumio Endpoint a réussi à bloquer les mouvements latéraux, empêchant ainsi une intrusion à grande échelle.

Rationalisation de la conformité et de l'établissement de rapports

Respecter les normes industrielles telles que GDPR et HIPAA peut s'avérer difficile. Illumio simplifie la conformité grâce à des rapports détaillés qui s'alignent sur ces réglementations. Les rapports automatisés permettent de gagner du temps et aident les organisations à garder une longueur d'avance sur les audits.

L'impact dans le monde réel : Études de cas

- Overland Footwear : Après avoir fait face à des menaces croissantes de ransomware, Overland Footwear a amélioré la sécurité des points d'accès de 70% avec Illumio Endpoint. Ses fonctions de segmentation ont permis de réduire considérablement les risques et de protéger les données des clients.

- Groupe Davies : Davies Group a utilisé Illumio Endpoint pour renforcer sa sécurité globale, en réduisant les vulnérabilités et en assurant des services clients plus sûrs. Leurs résultats soulignent comment Illumio peut transformer les défenses d'une organisation.

Des solutions évolutives pour les organisations en croissance

Illumio s'adapte à la croissance de votre organisation. Au fur et à mesure que vous ajoutez des points d'extrémité, Illumio Endpoint maintient une performance constante, ce qui vous permet de rester protégé quelle que soit la taille de votre réseau.

Intégration transparente avec les outils existants

Illumio Endpoint fonctionne bien avec d'autres outils que vous utilisez déjà. Cette compatibilité permet d'améliorer l'ensemble de votre dispositif de cybersécurité, sans difficulté ni coût supplémentaire. C'est une façon intelligente de tirer le meilleur parti de vos investissements en matière de sécurité.

Proven ROI

Les entreprises qui utilisent Illumio Endpoint constatent souvent des temps de réponse plus rapides et des coûts moins élevés. Par exemple, un fabricant a réduit les temps d'arrêt de 50% après un incident, ce qui montre la valeur de l'outil pour la protection des opérations et des finances.

Sécurité des points finaux - Foire aux questions (FAQ)

Question : 1. Quels sont les différents types de sécurité des points d'accès ?

Réponse : Principaux types de microsegmentation, NGAV, EDR, DLP et surveillance des points d'extrémité

Question : 2. Pourquoi la sécurité des points d'accès est-elle importante ?

Réponse : Il protège vos systèmes contre les violations et garantit la sécurité des appareils.

Question : 3. Qu'est-ce que la protection des points finaux ?

Réponse : La protection des terminaux sécurise les appareils tels que les ordinateurs portables, les appareils mobiles et les systèmes de point de vente contre les cybermenaces.

Question : 4. Qu'est-ce qu'un logiciel de sécurité des points d'accès ?

Réponse : Logiciel qui protège et surveille les points d'accès afin d'empêcher les attaques.

Question : 5. Comment Illumio Endpoint améliore-t-il la sécurité ?

Réponse : Sa microsegmentation empêche les menaces de se propager des périphériques d'extrémité au reste de votre réseau.

Question : 6. Quel est l'impact des solutions de protection des points finaux sur la conformité ?

Réponse : Ils simplifient le respect des exigences réglementaires.

Dernières réflexions

La sécurité des points finaux est indispensable dans le monde d'aujourd'hui. Avec Illumio Endpoint, vous pouvez défendre votre organisation de façon proactive. Que ce soit par le biais de la segmentation, de la surveillance ou de l'analyse, une sécurité robuste vous permet d'être prêt à faire face à toute menace.

Prenons contact pour explorer comment Illumio peut améliorer votre cybersécurité dès aujourd'hui.

.png)