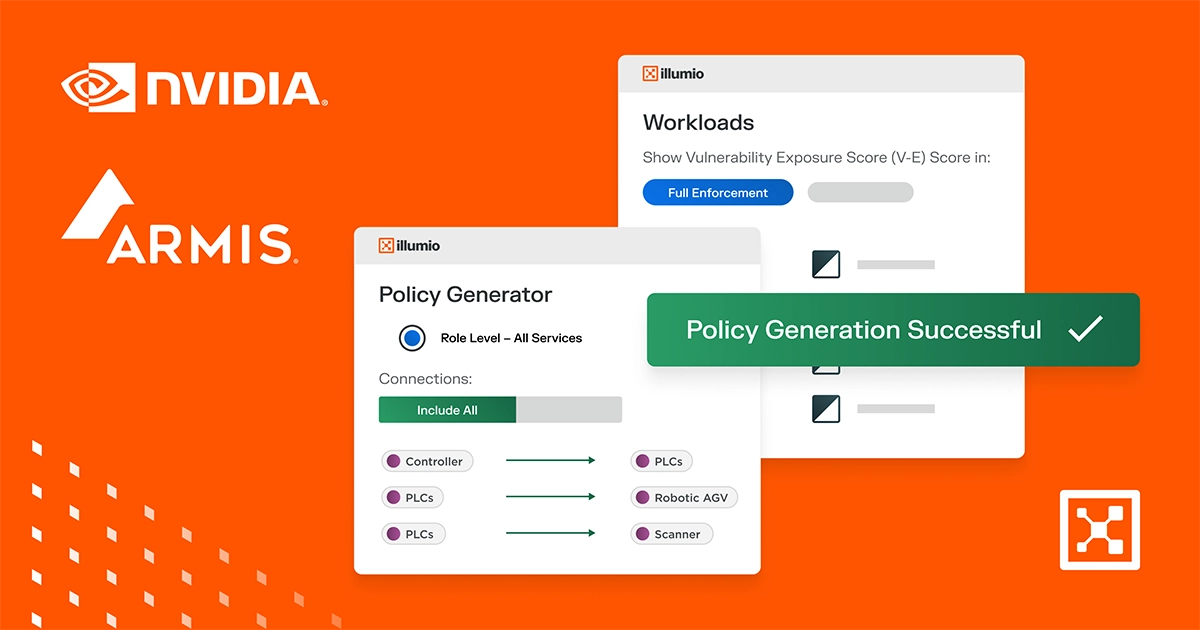

Armis

Schützen Sie IT- und OT-Netzwerke vor Sicherheitsverletzungen.

Gewinnen Sie beispiellose Transparenz und Schutz von IoT/OT-Umgebungen

Integrieren Sie die erstklassige Asset-Intelligenz von Armis mit der führenden Plattform zur Eindämmung von Sicherheitsverletzungen von Illumio, um vollständige Transparenz und Schutz in den komplexesten IoT/OT-Umgebungen zu bieten.

Illumio Segmentierung für Azure

Erfahren Sie, wie Azure-Kunden mit Illumio Segmentierung Anwendungen und Workloads über mehrere Clouds hinweg sichern können.

Illumio for Azure Firewall

Schützen Sie Ihre Azure Virtual Network-Ressourcen und beschleunigen Sie Ihren Wechsel in die Cloud mit verbesserter Transparenz und Zero Trust-Sicherheitsrichtlinien.

Copilot für die Sicherheit

Illumio ist ein stolzer Teilnehmer an der Microsoft Copilot for Sicherheit Partner Private Preview, die die Leistungsfähigkeit der generativen KI für die Cybersicherheit nutzt.

Illumio + Microsoft Sentinel

Verbessern Sie Ihre Sicherheitsvorgänge in Microsoft Sentinel mit besserer Transparenz in Workloads und einer tieferen Kontextebene für die gesamte Kommunikation.

Schnellere Reaktion auf Vorfälle

Korrelieren Sie Illumio-Verkehrsfluss-Protokolle von Workloads mit anderen Daten zu Sicherheitsereignissen, um Sicherheitsteams tiefere Einblicke und schnellere Reaktionen zu ermöglichen

Bessere Transparenz der Workloads

Priorisieren Sie Ihren Aufwand mit Daten zu Manipulationsereignissen, überprüfbaren Ereignissen, Port-Scan-Ereignissen, blockiertem Verkehr und den am häufigsten frequentierten Workloads und Diensten

Verbesserte SecOps-Effizienz

Zeigen Sie überprüfbare Ereignisse und Verkehrsflussprotokolle als lesbare, nutzbare Daten direkt in Sentinel an und zentralisieren Sie so die Sicherheitsüberwachung.

Vorgestellter AWS-Partner

Das E-Book „Cloud Security Trends 2023“ von SANS und AWS stellt Illumio als „hochleistungsfähige“ Lösung für Zero Trust und Cloud-Sicherheit vor.

Podcast zu Illumio und AWS

Erfahren Sie, wie Führungskräfte von Illumio und AWS über die Rolle von Zero Trust bei der Cybersicherheit, die Sicherung Ihrer Cloud-Migration, die Entwicklung von Bedrohungen in der Cloud und vieles mehr sprechen.

Illumio und AWS GuardDuty

Erfahren Sie, wie die kombinierten Funktionen von AWS GuardDuty und Illumio ZTS bösartigen anomalen Datenverkehr beheben und die Ausfallsicherheit erhöhen.

AWS-Kundeninterview

Sehen Sie sich an, wie Mario Espinoza, CPO von Illumio, über die Einblicke eines AWS-Kunden spricht und erklärt, wie AWS Illumio dabei hilft, innovativer zu werden.

Webinar zu Illumio und AWS

Erfahren Sie, wie Führungskräfte von Illumio und AWS darüber diskutieren, wie Organisationen im Gesundheitswesen, ein Hauptziel für Ransomware, ihre Cybersicherheit modernisieren können.

AWS Sicherheit Kompetenz

Illumio erhält mit CloudSecure den Amazon Web Services (AWS) Kompetenzstatus für Cloud-Sicherheit für Cloud-Sicherheitsexpertise.

Möchten Sie mehr über Illumio und Armis erfahren?

.webp)

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und ringfencen Sie hochwertige Systeme, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, um die Ausbreitung von Malware zu verhindern.

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und ringfencen Sie hochwertige Systeme, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, um die Ausbreitung von Malware zu verhindern.

Effektive Reaktion auf Gefahr

Bauen Sie ein automatisiertes Vorfall-Response-System auf, um zusätzliche Einschränkungen anzuwenden, falls ein Angriff erkannt wird.

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und ringfencen Sie hochwertige Systeme, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, um die Ausbreitung von Malware zu verhindern.

Effektive Reaktion auf Gefahr

Bauen Sie ein automatisiertes Vorfall-Response-System auf, um zusätzliche Einschränkungen anzuwenden, falls ein Angriff erkannt wird.

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und ringfencen Sie hochwertige Systeme, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, um die Ausbreitung von Malware zu verhindern.

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und ringfencen Sie hochwertige Systeme, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, um die Ausbreitung von Malware zu verhindern.

Effektive Reaktion auf Gefahr

Bauen Sie ein automatisiertes Vorfall-Response-System auf, um zusätzliche Einschränkungen anzuwenden, falls ein Angriff erkannt wird.

Beispiellose Transparenz

Entdecken, kategorisieren und kartieren Sie IoT-, OT- und IT-Systeme, Kommunikation und Risiken in einer einzigen Ansicht, unabhängig vom Standort (Clouds, Rechenzentren, Einzelhandelsgeschäfte, Bankfilialen).

Begrenzen Sie die Exposition

Identifizieren und ringfencen Sie hochwertige Systeme, um sie vor der Ausbreitung von Sicherheitsverletzungen zu schützen. Zero Trust Sicherheit bedeutet, dass nur verifizierte Kommunikation erlaubt ist, um die Ausbreitung von Malware zu verhindern.

Effektive Reaktion auf Gefahr

Bauen Sie ein automatisiertes Vorfall-Response-System auf, um zusätzliche Einschränkungen anzuwenden, falls ein Angriff erkannt wird.

Armis

Ressourcen

Möchten Sie mehr über Illumio und Armis erfahren?

%201.png)

%201.png)

Möchten Sie mehr über Illumio und Armis erfahren?

%201.png)

%201.png)

Möchten Sie mehr über Illumio und Armis erfahren?

%201.png)

%201.png)

.webp)

.webp)