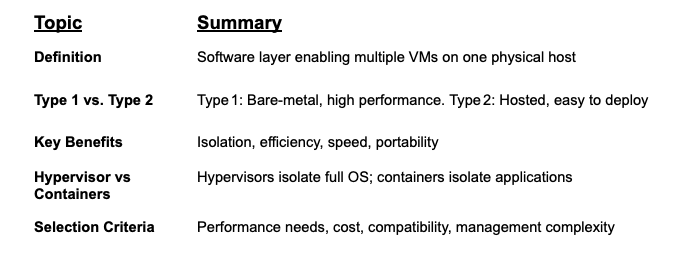

Hypervisor

Was ist ein Hypervisor?

Ein Hypervisor ist die Softwareschicht, die es einem einzelnen Hostcomputer ermöglicht, mehrere isolierte virtuelle Maschinen (VMs) auszuführen. Der Hypervisor, der auch als VMM-Monitor (Virtual Machine Monitor, VMM) bezeichnet wird, weist jeder VM physische Ressourcen – CPU, Arbeitsspeicher und Speicher – zu, sodass sie unabhängig auf derselben Hardware betrieben werden können.

Arten von Hypervisoren

Typ 1 (Bare-Metal) Hypervisoren

- Sie werden direkt auf Hardware ausgeführt und verfügen nicht über ein zugrunde liegendes Betriebssystem.

- Liefern Sie hohe Effizienz und Leistung.

- Häufig in Unternehmensrechenzentren und Cloud-Umgebungen.

- Unterstützung von Funktionen wie Over-Provisioning und schneller VM-Migration für die Notfallwiederherstellung.

- Beispiele: KVM, VMware ESXi, Microsoft Hyper-V.

Hypervisoren vom Typ 2 (gehostet)

- Wird auf einem Host-Betriebssystem ausgeführt.

- Einfacher zu installieren und kompatibel mit einer Vielzahl von Hardware.

- Am besten geeignet für kleinere Umgebungen oder den persönlichen Gebrauch.

- Beispiele: VMware Workstation, Oracle VirtualBox, Parallels Desktop.

Vorteile von Hypervisoren

- Isolation: Jede VM ist getrennt. Probleme in einer VM wirken sich nicht auf andere aus.

- Effizienz: Mehrere VMs teilen sich Hardwareressourcen, um die Auslastung zu maximieren.

- Geschwindigkeit und Agilität: Neue VMs können in wenigen Minuten aus Vorlagen erstellt werden.

- Portabilität: VMs können mit minimaler Neukonfiguration zwischen Umgebungen verschoben werden.

Hypervisoren im Vergleich zu Containern

- Hypervisoren virtualisieren auf Hardwareebene. Jede VM verfügt über ein eigenes Betriebssystem, das auf einer gepoolten CPU/Arbeitsspeicher/Speicher ausgeführt wird.

- Container werden auf Anwendungsebene virtualisiert. Mehrere Container werden auf einem gemeinsam genutzten Betriebssystem-Kernel mithilfe von Container-Engines ausgeführt.

- Container bieten einen geringeren Overhead, sind aber auf das Host-Betriebssystem angewiesen. Hypervisoren bieten eine stärkere Isolation über vollständige Betriebssysteme hinweg.

Auswahl eines Hypervisors

Berücksichtigen Sie bei der Bewertung von Hypervisor-Optionen Folgendes:

- Skalierbarkeit und Leistung: Kann es Ihr Wachstum und Ihre Workload-Anforderungen unterstützen?

- Kosten und Lizenzierung: Wird die Lösung gebündelt geliefert oder fallen zusätzliche Gebühren an?

- Kompatibilität & Ökosystem: Unterstützt es Ihre Gastbetriebssysteme und bietet eine ausreichende Dokumentation und einfache Verwaltung?

Warum Hypervisoren für die Sicherheit wichtig sind

Hypervisoren tragen dazu bei, die Angriffsfläche zu reduzieren, indem sie virtuelle Maschinen isolieren. Wenn eine VM kompromittiert wird, bleiben andere davon unberührt. Die richtige Bereitstellung und Konfiguration des Hypervisors kann auch eine sichere Segmentierung, eine schnellere Wiederherstellung und eine stärkere allgemeine Ausfallsicherheit der Infrastruktur unterstützen.

Abschließende Gedanken

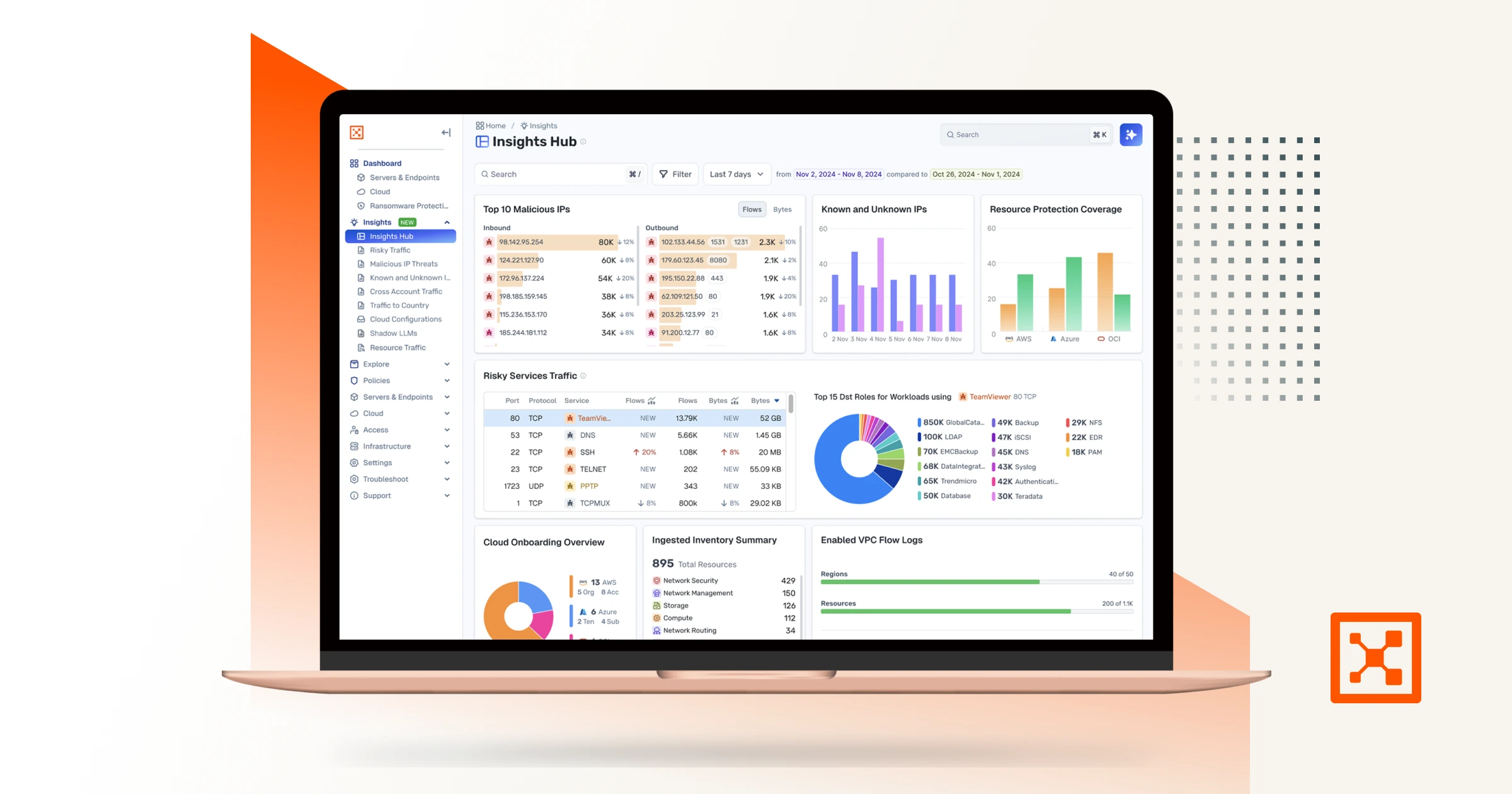

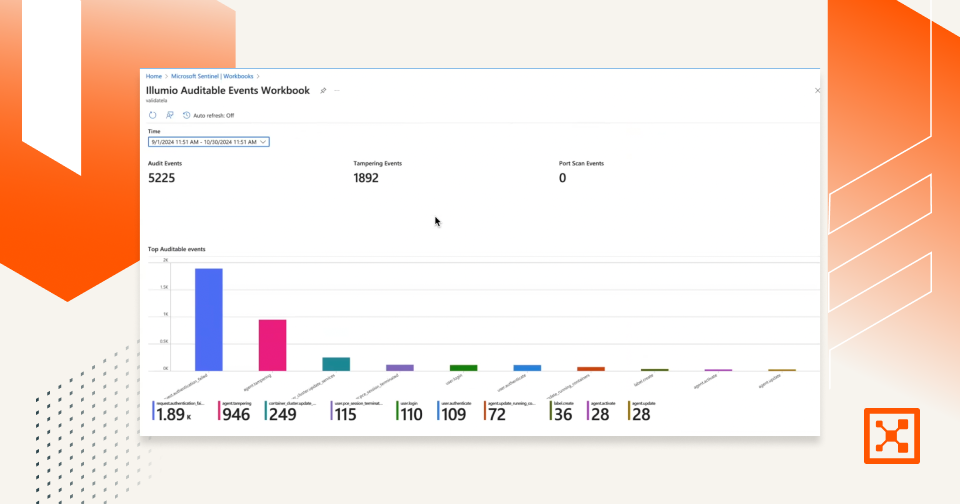

Hypervisoren bilden die Grundlage der modernen Virtualisierung und ermöglichen effiziente, isolierte und skalierbare IT-Umgebungen. Um die Sicherheit weiter zu erhöhen, bieten Tools wie die Segmentierungsplattform von Illumio und AI Insights Mikrosegmentierung sowohl für virtuelle Maschinen als auch für containerisierte Workloads . Dies schränkt die laterale Bewegung ein und dämmt Bedrohungen ein, bevor sie sich ausbreiten.

Sicherheitsverletzungen sind mehr als nur technische Pannen: Sie sind Geschäftsrisiken mit rechtlichen, finanziellen und reputationsbezogenen Folgen. Unternehmen müssen eine proaktive, auf Sicherheitsverletzungen vorbereitete Sicherheitslage einführen, die den Schwerpunkt auf Eindämmung, Ausfallsicherheit und Reaktionsbereitschaft legt.

Mit der Segmentierungsplattform von Illumio können Unternehmen die Auswirkungen von Sicherheitsverletzungen begrenzen, indem sie Angriffe eindämmen, bevor sie sich ausbreiten, und so die Sicherheit von innen heraus stärken.

.png)

.webp)