S&P Global: Die 3 besten Möglichkeiten, der Ransomware-Bedrohung durch kritische Infrastrukturen zu begegnen

Es ist kein Geheimnis, dass sich die Technologien und Praktiken hinter Ransomware weiterentwickeln.

Mit jedem neuen Cybersicherheitsansatz scheint es einen Whack-a-Mole-Charakter beim Schutz vor neuen Ransomware-Methoden zu geben. Die Hauptopfer der neuesten Besessenheit von Ransomware sind die Vermögenswerte kritischer Infrastrukturen und Industrien.

Der Angriff auf den Wendepunkt zwischen physischen und digitalen Assets in kritischen Funktionen wie Gesundheitswesen, Fertigung und Energie schafft mehr Dringlichkeit und Schmerz als herkömmliche Cyberangriffsstrategien.

Dies ist das Problem, das Trevor Dearing, Marketing Director von Illumio Solutions, und Eric Hanselman, Chief Analyst von S&P Global Market Intelligence, in ihrem jüngsten Webinar diskutierten.

Sehen Sie sich diesen Clip an, um einen Einblick in die Erwartungen und die Vorbereitung von Unternehmen auf Ransomware zu erhalten, und sehen Sie sich das vollständige Webinar hier an.

Hier sind die drei Cybersicherheitsempfehlungen für Organisationen mit kritischer Infrastruktur, die während des Webinars vorgestellt wurden.

1. Kritische Infrastrukturen müssen sich auf eine exponentielle Zunahme von Ransomware vorbereiten

Die Besessenheit von kritischen Infrastrukturen für böswillige Akteure macht zynisch viel Sinn, und Branchenführer sind sich der damit verbundenen Auswirkungen bewusst.

"Ransomware-Angriffe im Gesundheitswesen sind allein im ersten Halbjahr 2022 um 328 Prozent gestiegen", sagte Dearing. "Jeden Tag lesen wir von einem neuen Angriff."

Die Zahl der Cyberangriffe ist gestiegen – und ihre Strategien entwickeln sich schnell weiter.

"Eine Sache, die wir in letzter Zeit häufig gesehen haben, ist die Verwendung von Ransomware als Denial-of-Service-Angriff. Wenn man verhindern kann, dass ein medizinischer Scanner oder Monitor in einem Krankenhaus funktioniert, dann hat das einen großen Effekt, für den die Menschen bezahlen werden, um ihn zu verhindern", erklärte Dearing.

2. Neue Ransomware-Bedrohungen erfordern neue Ansätze für die Cybersicherheit

Unternehmen haben in den letzten Jahren einen immensen Druck verspürt, die Hybrid-IT schnell auszubauen, aber ihre Sicherheitspraktiken haben oft nicht mit diesen Veränderungen Schritt gehalten.

"OT-Teams sind wesentlich mehr über Sicherheitsaspekte bei der Entwicklung und Bereitstellung von Inhalten besorgt als herkömmliche IT-Teams", so Hanselman. "Die Ansätze von OT- und IT-Seite sind oft nicht vollständig aufeinander abgestimmt."

Der Trend zur schnellen digitalen Transformation verstärkt diese Diskrepanz zwischen IT und OT und macht Unternehmen anfälliger für Ransomware an Orten, an denen beide Seiten der Cybersicherheitsmedaille perfekt zusammenarbeiten mussten.

"Viele Unternehmen verstehen nicht, wie groß das Problem ist", sagte Hanselman. "Unternehmen verlassen sich auf traditionelle Methoden, um dies zu bewältigen. Neues Problem, alter Ansatz."

Dearing mischte sich ein und erklärte: "Die Pläne basieren zu sehr auf dem, was früher passiert ist, verglichen mit den Auswirkungen, die Ransomware heute tatsächlich auf ein Unternehmen hat."

Diese Diskrepanz zeigt sich in den Daten. Hanselman hob eine Reihe von S&P-Ergebnissen aus einer Umfrage zu den Erwartungen und Realitäten der traditionellen Endpunktsicherheit hervor:

Von 32 Prozent der Unternehmen, die erwarteten, dass ihre Endpunktsicherheit einen Angriff unterbricht, hatten nur 25 Prozent einen solchen Erfolg.

Auf der anderen Seite gingen zwar nur 7 Prozent der Befragten davon aus, dass sie nach einem Ransomware-Angriff ein Lösegeld zahlen müssten, um ihre Daten wiederherzustellen, in der Realität waren es jedoch satte 22 Prozent.

3. Begegnen Sie dem Ransomware-Risiko mit Zero Trust Segmentation (ZTS)

Glücklicherweise gibt es das Toolkit, um diese unzähligen Herausforderungen direkt zu meistern.

Dearing und Hanselman waren begeistert, als sie über die Wege für Unternehmen sprachen, die mit der Bekämpfung des Ansturms von Ransomware zu kämpfen haben.

Dearing hob die Bedeutung der Sichtbarkeit hervor, eine Stärke der Illumio ZTS-Plattform.

Erfahren Sie mehr über die Zero-Trust-Segmentierung.

"Einer der Schlüssel zwischen OT und IT ist die Fähigkeit zu sehen, was mit was spricht. Es gibt uns die Möglichkeit zu verstehen, wo wir Sicherheitsrichtlinien einführen müssen", erklärte er.

Eine weitere bösartige Eigenschaft von Ransomware ist die laterale Bewegung innerhalb eines Unternehmens. Es ist bemerkenswert, wie schnell böswillige Akteure von einem anfälligen Endpunkt zu einer kritischen Funktion werden können. Es ist entscheidend, diesen Bewegungen einen Schritt voraus zu sein.

"Es ist notwendig, eine neue Denkweise anzunehmen. Anstatt immer zu versuchen, die Ransomware fernzuhalten, sollten wir verstehen, wie wir diese Ransomware eindämmen und das Geschäft auch während eines Angriffs am Laufen halten können", sagte Dearing. "Das ist im Grunde genommen eines der wichtigsten Dinge, die Illumio für seine Kunden tut."

Es ist klar, dass diejenigen, die den Sprung zur Cyber-Resilienz noch nicht geschafft haben, dringend verstehen müssen, wo sie stehen und was sie als nächstes tun müssen. Aber nach dem Gespräch von Dearing und Hanselman ist auch klar, dass es die richtigen Lösungen gibt, um der Entwicklung von Ransomware einen Schritt voraus zu sein.

ZTS ist der grundlegende Baustein jeder Sicherheitsstrategie

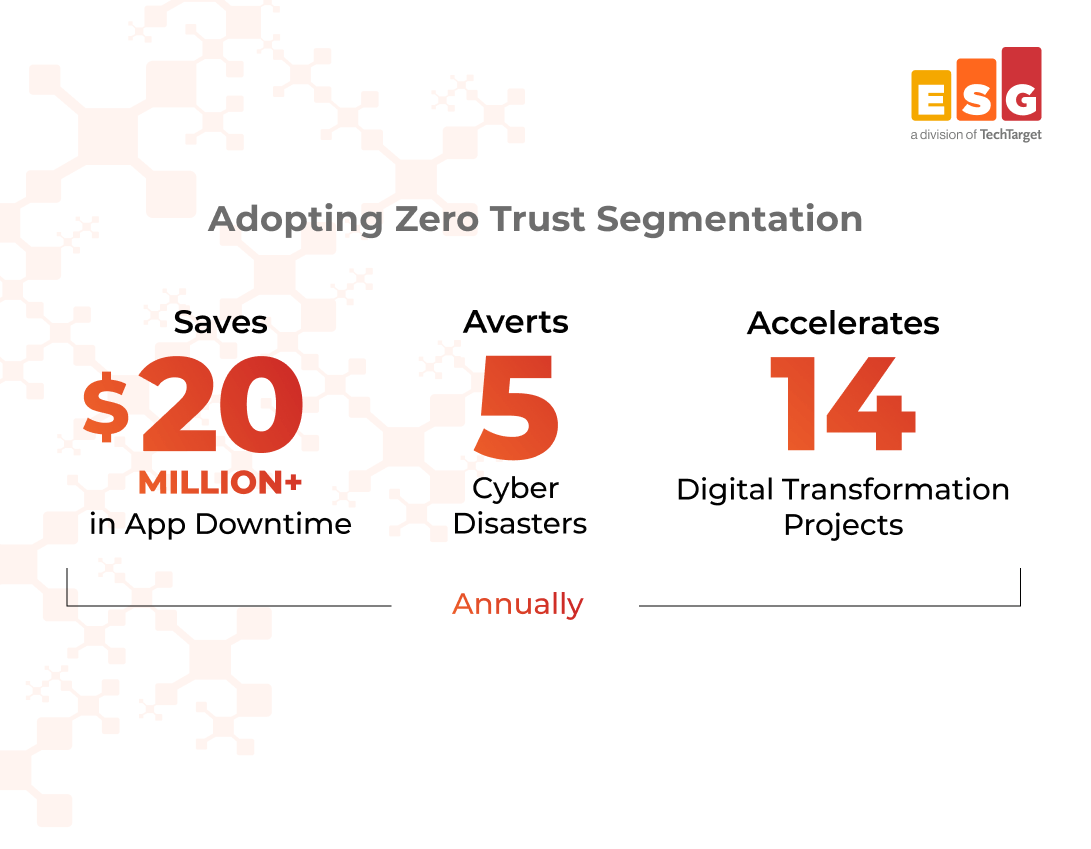

ZTS hilft Unternehmen jeder Größe, von Fortune-100-Unternehmen bis hin zu kleinen Unternehmen, nachweislich dabei, Sicherheitsverletzungen und Ransomware in wenigen Minuten zu stoppen, Millionen an Anwendungsausfallzeiten einzusparen und digitale Transformationsprojekte zu beschleunigen.

Eine neue Studie der Enterprise Strategy Group (ESG) hat 1.000 IT- und Sicherheitsexperten weltweit befragt und ergeben, dass sich 9 von 10 Unternehmen auf die Weiterentwicklung von Zero Trust konzentrieren, um zu verhindern, dass Sicherheitsverletzungen katastrophale Folgen haben.

Die Studie zeigt, dass diejenigen, die der Segmentierung, einer Säule jeder Zero-Trust-Strategie, Priorität einräumen, bessere Geschäfts- und Sicherheitsergebnisse erzielen - von der Abwendung von 5 Cyberkatastrophen pro Jahr bis hin zu Einsparungen von 20,1 Millionen US-Dollar durch die Vermeidung von Anwendungsausfallzeiten.

Lesen Sie den vollständigen Zero Trust Impact Report von ESG.

Die Illumio ZTS-Plattform ist die branchenweit erste Plattform zur Eindämmung von Sicherheitsverletzungen. Skalierbar und dennoch einfach zu bedienen, bietet Illumio ZTS einen konsistenten Ansatz für die Mikrosegmentierung über die gesamte hybride Angriffsfläche hinweg - von Multi-Cloud über Rechenzentren bis hin zu Remote-Endpunkten, von IT bis OT.

Die Plattform visualisiert die gesamte Kommunikation und den Datenverkehr zwischen Workflows, Geräten und dem Internet in einer Konsole, legt automatisch granulare Segmentierungsrichtlinien fest, um unnötige und unerwünschte Kommunikation zu kontrollieren, und isoliert hochwertige Assets und kompromittierte Systeme, um die Ausbreitung einer Sicherheitsverletzung proaktiv oder reaktiv zu stoppen.

Sind Sie bereit, mit Illumio Zero Trust Segmentation zu beginnen? Kontaktieren Sie uns noch heute für eine Demo und Beratung.

.png)