Wie Mikrosegmentierung Ihnen hilft, die CCPA-Sicherheitsverpflichtungen zu erfüllen

Der California Consumer Privacy Act (CCPA) trat am 1. Januar 2020in Kraft, und die Prüfung und Durchsetzung begann am 1. Juli. Diese neue Datenschutzverordnung wird erhebliche Auswirkungen auf Datenschutzinitiativen nicht nur in Kalifornien haben, sondern auch auf Organisationen, die bedeutende Geschäftstätigkeiten im Bundesstaat haben und daher Daten von Einwohnern von Kalifornien sammeln oder Zugriff darauf haben.

Die meisten anfänglichen Diskussionen über den CCPA konzentrierten sich auf die Verpflichtung von Unternehmen, den Anträgen der Einwohner Kaliforniens auf Zugang, Löschung und Ablehnung der Datenerfassung nachzukommen. Wenn Sie in Kalifornien ansässig sind, sind Sie mit den unaufhörlichen Datenschutzhinweisen vertraut, die jedes Mal erscheinen, wenn Sie eine Website besuchen. Das andere Gesprächsthema rund um den CCPA drehte sich um die Verpflichtung, den Verkauf von Verbraucherdaten auf Anfrage einer Person einzustellen.

Es gibt einen kleinen Abschnitt im CCPA-Dokument, der sich auf Datenschutzverletzungen und Sicherheit konzentriert. Meiner Meinung nach haben die in diesen Klauseln beschriebenen Verstöße einen deutlich größeren Einfluss auf die Marke eines Unternehmens und das zukünftige Umsatzwachstum. Private Prozessparteien verschwendeten keine Zeit damit, Klagen nach dem neuen Gesetz einzureichen. Zum Beispiel kündigte Marriott International am 31. März 2020 eine Sicherheitsverletzung an, von der 5,2 Millionen Kunden betroffen waren. Ein paar Tage später (3. April) reichte ein Verbraucher aus Kalifornien eine Sammelklage gegen das Unternehmen unter der CCPA-Datenschutzklausel ein. Wenn Sie mehr über diesen Fall und ähnliche rechtliche Schritte erfahren möchten, veröffentlicht die Datenschutzkanzlei Kelley Drye vierteljährlich eine CCPA Litigation Round-up.

Bei all dem Gerede über Vorschriften fragen Sie sich vielleicht, welche Rolle Mikrosegmentierung bei CCPA spielt und wie Sie Mikrosegmentierung nutzen können, um Ihre CCPA-Datenschutzverletzungen zu gefährden.

Lassen Sie uns vor diesem Hintergrund tiefer in die Bedeutung von CCPA eintauchen und uns auf die Anforderungen an die Sicherheit und den Schutz vor Datenschutzverletzungen konzentrieren. (Haftungsausschluss: Obwohl ich mich mit den Sicherheits- und Rechtsteams von Illumio über den Inhalt dieses Blogs beraten habe, sollten die Informationen nicht als Rechtsberatung angesehen werden.

Was ist CCPA?

Der California Consumer Privacy Act (CCPA), der offiziell als AB-375 bezeichnet wird, ist ein staatliches Gesetz, das die Datenschutzrechte und den Verbraucherschutz für Einwohner von Kalifornien, USA, verbessern soll. Der Gesetzentwurf wurde von der kalifornischen Legislative verabschiedet und am 28. Juni 2018 unterzeichnet und trat am 1. Januar 2020in Kraft.

Wer ist verpflichtet, den CCPA einzuhalten?

Ihr Unternehmen ist gesetzlich verpflichtet, den CCPA einzuhalten, wenn es die folgenden Kriterien erfüllt: (1) gewinnorientiert arbeitet und (2) personenbezogene Daten von Verbrauchern über in Kalifornien ansässige Personen sammelt und (3) in Kalifornien geschäftlich tätig ist – UND mindestens einen der aufgeführten Schwellenwerte überschreitet: (1) der jährliche Bruttoumsatz übersteigt 25 Millionen US-Dollar oder (2) jährlich personenbezogene Daten von 50.000 oder mehr Verbrauchern, Haushalten oder Geräten kauft, empfängt, teilt oder verkauft, oder (3) mehr als 50 % seines Jahresumsatzes aus dem Verkauf personenbezogener Daten von Verbrauchern erzielt.

Außerdem gilt ein Unternehmen als "Unternehmen" und fällt unter den CCPA, wenn es ein Unternehmen kontrolliert oder von einem Unternehmen kontrolliert wird, das die oben genannten Kriterien erfüllt und ein gemeinsames Branding mit diesem Unternehmen teilt.

Die Juristensprache in diesem Abschnitt ist etwas verwirrend, daher sollten Sie sich zur Erinnerung an Ihren Rechtsberater wenden, um festzustellen, ob Ihr Unternehmen unter den CCPA fällt.

Welche Verpflichtungen haben die betroffenen Organisationen im Rahmen des CCPA?

Viele Tier-1- und Tier-2-Anwaltskanzleien haben Artikel zu diesem Thema veröffentlicht, daher werde ich nicht viel Zeit darauf verwenden. Google ist Ihr Freund. Zusammenfassend lässt sich sagen, dass die Verpflichtungen unter anderem Folgendes umfassen:

- Bieten Sie den Verbrauchern eine klare Möglichkeit, den Verkauf der personenbezogenen Daten des Verbrauchers durch das Unternehmen abzulehnen. (Beachten Sie, dass personenbezogene Daten nicht mit personenbezogenen Datengleichzusetzen sind. Weitere Informationen finden Sie in der nächsten Frage.)

- Informieren Sie den Verbraucher über seine Datenerfassungs-, Verkaufs- und Offenlegungspraktiken.

- Geben Sie dem Verbraucher die Möglichkeit, auf die gesammelten personenbezogenen Daten zuzugreifen.

- Geben Sie dem Verbraucher die Möglichkeit, die vom Unternehmen gesammelten personenbezogenen Daten zu löschen/deren Löschung zu verlangen.

- Implementieren Sie angemessene Sicherheitsverfahren, um Verbraucherdaten vor Datenschutzverletzungen zu schützen.

Was gilt im Rahmen des CCPA als personenbezogene Daten?

Beachten Sie, dass sich die CCPA-Sprache auf personenbezogene Daten und nicht nur auf PII (Personally Identifiable Information) bezieht. Die Definition von personenbezogenen Daten im Rahmen des CCPA ist ebenfalls recht weit gefasst und umfasst, ist aber nicht beschränkt auf die folgenden Kategorien:

- Direkte Identifikatoren – echter Name, Alias, Postanschrift, Sozialversicherungsnummern, Führerschein, Passinformationen und Unterschrift. Diese gelten als personenbezogene Daten.

- Indirekte Identifikatoren – Cookies, Beacons, Pixel-Tags, Telefonnummern, IP-Adressen, Kontonamen.

- Biometrische Daten – Gesicht, Netzhaut, Fingerabdrücke, DNA, Sprachaufzeichnungen, Gesundheitsdaten. Diese gelten als personenbezogene Daten.

- Geolokalisierung – Standortverlauf über Geräte.

- Internetaktivität – Browserverlauf, Suchverlauf, Daten über die Interaktion mit einer Webseite, Anwendung oder Werbung.

- Sensible Informationen – persönliche Merkmale, Verhaltensweisen, religiöse oder politische Überzeugungen, sexuelle Vorlieben, Beschäftigungs- und Bildungsdaten, finanzielle und medizinische Informationen.

Sie sollten sich bei Ihrem Rechtsberater und Ihren Sicherheitsteams erkundigen, welche Kategorien von den CCPA-Datenschutz- und Datenschutzklauseln abgedeckt werden. Diese Analyse hilft Ihnen dabei, den Umfang Ihrer CCPA-bezogenen Sicherheitsverpflichtungen zu bestimmen.

Da Sie CCPA wahrscheinlich aus der Perspektive der Gefährdung von Datenschutzverletzungen betrachten, möchte ich auf dieses Problem doppelklicken.

Welche Sicherheitsverpflichtungen gibt es im Rahmen des CCPA?

Das offizielle CCPA-Dokument ist überraschend kurz, und wenn Sie die Möglichkeit haben, es zu lesen, werden Sie feststellen, dass es keine vorgeschriebene Sprache zur Datensicherheit gibt. Sie enthält die Klausel über Datenschutzverletzungen, die ein privates Klagerecht für Datenschutzverletzungen schafft, die sich aus dem Versäumnis ergeben, eine "angemessene Sicherheit" gemäß dem kalifornischen Zivilgesetzbuch 1798.81.5 (d)(1)(A) zu gewährleisten. (Eine weitere Erinnerung, bitte wenden Sie sich an Ihren Anwalt).

Es enthält auch eine Formulierung über die Rechte eines Verbrauchers auf Datenschutzverletzung, die betroffene Unternehmen für Verstöße bestraft, die sich aus einer "Verletzung der Pflicht zur Implementierung und Aufrechterhaltung angemessener Sicherheitsverfahren und -praktiken" ergeben.

Was ist die Empfehlung für die Implementierung von "angemessenen Sicherheitsmaßnahmen"?

Der CCPA bietet keine vorgeschriebenen Leitlinien für "angemessene Sicherheit". Kamala Harris, die zum Zeitpunkt der Ausarbeitung des Gesetzes die CA State AG war, meinte im CA Data Breach Report 2012-2015 , dass der Bundesstaat die Top 20 Security Controls des Center for Internet Security (CIS) als Grundlage für angemessene Sicherheitsverfahren und -praktiken betrachtet. Diese Stellungnahme des derzeitigen CA State AG, Xavier Becerra, wurde nicht aktualisiert, so dass wir davon ausgehen können, dass die Empfehlungen von 2016 weiterhin Bestand haben.

Was sind die 20 wichtigsten Sicherheitskontrollen der GUS?

Das CIS Top 20 Security Controls Framework gibt es seit mehr als 10 Jahren und wird regelmäßig aktualisiert. Das Framework basiert auf den gängigsten Angriffsmustern , die in den führenden Bedrohungsberichten hervorgehoben wurden, und wurde von einer sehr breiten Gemeinschaft von Behörden und Branchenpraktikern überprüft. Es spiegelt das kombinierte Wissen von kommerziellen und staatlichen Forensik- und Incident-Response-Experten wider. Es ist keine Überraschung, dass die CA State AG dieses Framework als Grundlage empfiehlt, da viele Unternehmen diesen Ansatz bereits verfolgen und dann die Kontrollen erweitern, um die spezifischen Anforderungen ihrer Umgebung zu erfüllen.

Um es klar zu sagen: Sie können sich nicht auf ein einzelnes Produkt verlassen, um diese Kontrollen zu implementieren. Im Idealfall wünschen Sie sich eine Lösung, die die Aktivierung dieser Kontrollen unterstützt und über robuste APIs verfügt, die gut mit Ihren anderen Sicherheitsinvestitionen wie SIEM, Schwachstellenscannern, CMDB, SCMs, Container-Orchestrierung usw. zusammenarbeiten.

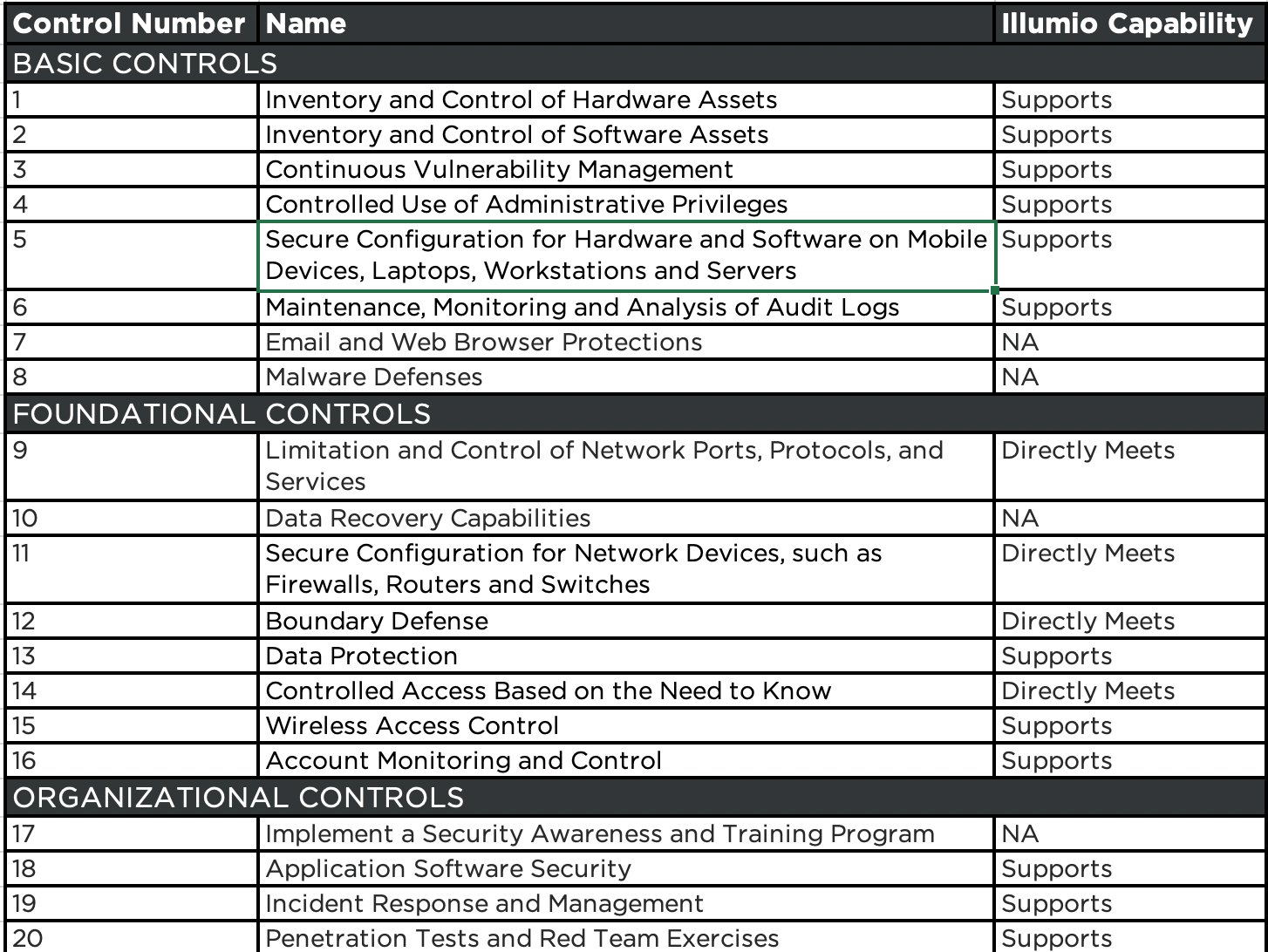

Illumio erfüllt und unterstützt direkt 16 der CIS Top 20 Security Controls. Hier ist eine High-Level-Kartierung für eine einfache Anzeige. Ich habe kürzlich einen separaten Blog über die Zuordnung von Illumio zu den CIS Top 20 Controls verfasst, wenn Sie auf jedes dieser Steuerelemente doppelklicken möchten. (Hinweis: "unterstützt" in der Spalte "Illumio-Funktion" bedeutet, dass Kunden Illumio-Daten oder -Funktionen verwenden, um einen Teil der Steuerung zu aktivieren.

Wie können Unternehmen Illumio und das CIS Top 20 Security Controls Framework nutzen, um die Anforderungen des CCPA an "angemessene Sicherheitsmaßnahmen" zu erfüllen?

Wenn Sie die CIS Top 20 Controls übernommen haben, um Ihre CCPA-Sicherheitsverpflichtungen zu erfüllen, können Sie Illumio verwenden, um:

- Verschaffen Sie sich einen besseren Überblick und bewerten Sie den Umfang der Sicherheitsverpflichtungen effektiv. Der CCPA verlangt von Organisationen, dass sie ein Inventar aller Ressourcen und Anwendungen erstellen und pflegen, die Verbraucherdaten sammeln und speichern. Um dies zu beheben, bietet Illumio Echtzeit-Transparenz. Sie können die Anwendungsabhängigkeitszuordnung verwenden, um mit der Erstellung Ihres Bestands zu beginnen und die Genauigkeit der Informationen zu überprüfen, die typischerweise in statischen Point-in-Time-Tools wie Asset-Management- und CMDB-Systemen zu finden sind. Mit geringem Aufwand können Sie sehen, welche Anwendungen, Datenspeicher, Maschinen, Workloads und Endpunkte in den Geltungsbereich von CCPA fallen und welche Verbindungen und Flows autorisiert sind.

- Reduzieren Sie Ihre Angriffsfläche und es böswilligen Akteuren zu erschweren, an Ihre CCPA-Daten zu gelangen. Illumio unterstützt Sie beim Entwerfen und Anwenden von Richtlinien zur Abgrenzung von Anwendungen und Datenverkehr zwischen Workloads, zwischen Workloads und Benutzern sowie zwischen Benutzerendpunkten, indem es die zustandsbehafteten Layer-3/Layer-4-Firewalls programmiert, die sich auf jedem Host befinden.

- Pflegen und überwachen Sie Ihre Mikrosegmentierung Sicherheitslage. Die Agenten von Illumio, besser bekannt als VENs, agieren wie Sensoren und überwachen Ihre Umgebung kontinuierlich auf neue Workloads und Endbenutzerverbindungen sowie auf Änderungen in der Konnektivität zu Daten und Anwendungen, die in den Geltungsbereich des CCPA fallen. Es kann auch nicht autorisierte Verbindungen oder Verbindungsversuche blockieren.

- Verlängern Sie die Zeit bis zur Einhaltung von Sicherheitsvorschriften. Die CCPA-Frist war der 1. Januar 2020. Die Durchsetzung, Prüfung und Berichterstattung begann am 1. Juli 2020. Illumio wird dazu beitragen, die CIS 20-Kontrollen schnell zu erfüllen, indem es die Planung und das Design mit Echtzeit-Transparenz und labelbasierter Richtlinienmodellierung beschleunigt. Eine Mikrosegmentierungslösung auf Multi-OS-Ebene auf Host-Ebene bedeutet, dass Sie Ihr Netzwerk/SDN nicht neu gestalten müssen.

Wenn Sie mehr über die Fähigkeiten von Illumio erfahren möchten, schauen Sie sich Illumio Core an.

.png)

.webp)