5 Gründe, warum Ihr Prüfer die Mikrosegmentierung lieben wird

Auditoren erfüllen eine wichtige Aufgabe für jedes Informationssicherheitsteam. Die Außenperspektive gibt der gesamten Organisation die Möglichkeit, ausgesprochene und unausgesprochene Annahmen darüber zu hinterfragen, wie Dinge funktionieren und funktionieren sollten und wie die Organisation gesichert ist. Oft ist dieser Prozess langsam und umständlich, da die einzige Möglichkeit, über Segmentierung zu sprechen, in der Sprache der IP-Adressen und TCP-Ports ist. Wenn dieser Detaillierungsgrad für interne Teammitglieder schwer zu erklären ist, ist es für Auditoren fast unmöglich, ihre beste Arbeit zu leisten. Die Mikrosegmentierung beseitigt die Komplexität netzwerkbasierter Firewall-Regeln und bietet eine klare, leicht verständliche, bildhafte Darstellung der Anwendungskonnektivität.

Jeder Auditor, der eine mikrosegmentierte Umgebung prüft, erhält ein einfacheres, schnelleres und qualitativ hochwertigeres Ergebnis. Hier sind fünf Vorteile, die Wirtschaftsprüfer lieben werden.

1. Strengere Kontrollen

Bei der Mikrosegmentierung werden Assets nach Standort, Umgebung, Anwendung, Rolle und sogar Port oder Prozess isoliert. Diese beispiellose Granularität bedeutet, dass identifizierte Risiken präzise angegangen werden können. Jede Anwendung verfügt über den Schutz, den sie benötigt, und kritischere Anwendungen können mehrschichtige Segmentierungsrichtlinien haben, die sich verschärfen, je näher man den von ihr bereitgestellten Kerndiensten kommt. Die Mikrosegmentierung bietet umfassende Segmentierungsrichtlinien, die den Benutzerzugriff, die Kerndienste des Rechenzentrums und die gesamte Kommunikation innerhalb des Rechenzentrums abdecken. Dadurch wird sichergestellt, dass die gesamte Anwendung auf jedem Kommunikationsweg geschützt ist.

2. Wissen Sie genau, was wie geschützt ist

Traditionell erhalten Auditoren lange Listen mit IP-Adressen und Netzwerkverbindungen, wenn sie nach Firewall-Regeln oder der Funktionsweise einer Anwendung fragen. Selbst in einem bescheidenen Maßstab wird dies schwer zu verstehen. Schließlich ist man mit der Umgebung kaum vertraut, geschweige denn mit der Netzwerkadressierung und den Host-to-IP-Mappings!

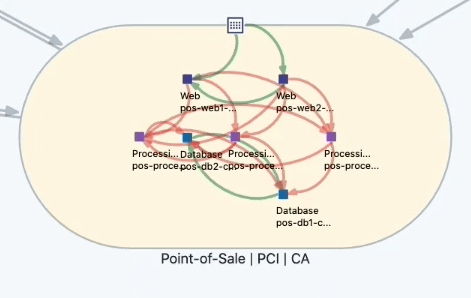

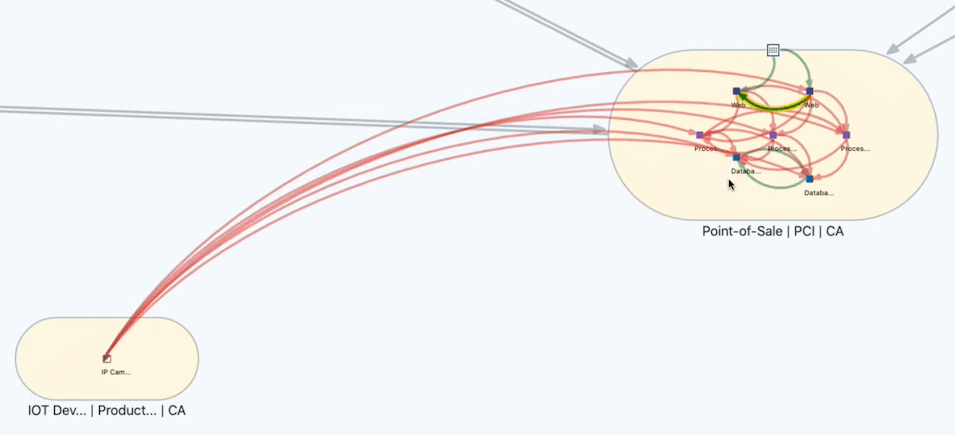

Die Mikrosegmentierung eliminiert die endlosen Datentabellen und ersetzt sie durch eine einfache Karte der Anwendungsabhängigkeiten. Die Karte zeigt jeden Fluss übersichtlich und unterscheidet zwischen externem und internem Anwendungsverkehr. Es wird auch genau gezeigt, wie die Segmentierungsrichtlinie die Kommunikation der Anwendung abdeckt. Die Mikrosegmentierung bietet einen sofortigen und vollständigen Einblick in die Funktionsweise und Interaktion der Anwendung im Netzwerk und zeigt, wie die Richtlinie mit diesen Mustern übereinstimmt, sodass Sie leicht genau wissen können, was geschützt ist.

3. Kennen Sie jede Person und jede Police, die sich auf den Vermögenswert auswirkt

Unter der Voraussetzung, dass die Segmentierungspolitik den gefährdeten Vermögenswert streng kontrolliert, würde jeder Prüfer die Aufmerksamkeit auf die Stabilität und Dauerhaftigkeit der Politik richten. Wer kann die Police anpassen? Haben sie das? Wurden seit der letzten Prüfung Änderungen an der Richtlinie vorgenommen? In einer zunehmend automatisierten Welt ist es üblich, dass Automatisierung oder API-Aufrufe verwendet werden, um Teile von Sicherheitsrichtlinien zu verwalten. Mit einer hochwertigen Mikrosegmentierungslösung ist jeder API-Zugriff auf genau die gleiche Weise überprüfbar wie menschliche Administratoren. Wenn die Richtlinie, die eine Ressource schützt, Bits enthält, die von einer Richtlinie auf Rechenzentrumsebene geerbt wurden, erhalten Sie ein vollständiges Bild des Schutzes für eine Ressource, wenn Sie alle Richtlinien an einem Ort sehen. Mit der Mikrosegmentierung kann ein Prüfer sicherstellen, dass nur autorisierte Personen, Programme und Richtlinien mit der Sicherheitskontrolle für ein bestimmtes Asset interagiert haben

4. Überprüfen Sie einfach die Implementierung der Kontrolle

Bisher haben wir uns überlegt, wie wir wissen können, was wie und von wem geschützt ist. Betrachten Sie als Nächstes die Implementierung selbst. Wo ist das Steuerelement aktiv? Und kann ich wissen, dass es tatsächlich die ganze Zeit aktiv war? Bei der Mikrosegmentierung deckt die Implementierung jeden Server in der Anwendung ab. Dieser verteilte Schutz stellt sicher, dass kein Single Point of Failure vorhanden ist. Jede Komponente der Anwendung verfügt über einen eigenen Schutz, der selbst bei einer Sicherheitsverletzung oder Kompromittierung eine hohe Ausfallsicherheit gewährleistet. Es ist leicht zu erkennen, dass die gesamte Richtlinie auf jedem Anwendungsserver, jeder VM oder jedem containerisierten Prozess erfolgreich implementiert wurde.

5. Es ist einfacher!

Die Überwachung der Netzwerksicherheit war viel zu lange mühsam. Durch die Mikrosegmentierung entfällt die Notwendigkeit, Tabellen mit IP-Adressen und TCP-Ports zu durchforsten. Die Segmentierungsrichtlinie ist in einfacher Sprache verfasst. Wenn die Regel einfach sagt: "Die Verarbeitungsebene der bestellenden Anwendung kann mit dem Datenbankcluster auf Port 3306 kommunizieren", weiß jeder sofort, was das bedeutet. Die Mikrosegmentierung funktioniert nach einem strikten Zero-Trust-Modell. Alles, was nicht erlaubt ist, wird verweigert. Das bedeutet, dass niemand an all die Dinge denken muss, die blockiert werden sollten. Der einzige Fokus liegt auf dem Zugriff mit den geringsten Berechtigungen. Dieser Fokus macht die Segmentierungspolitik kompakt und einfach. Alles, was nicht spezifiziert ist, wird abgelehnt. Audits erfordern Liebe zum Detail und äußerste Gründlichkeit, aber sie müssen nicht schwer sein.

Mit der Mikrosegmentierung ist das Verständnis und die Quantifizierung der Kontrollen, die auf einem bestimmten Asset platziert werden, einfach und schnell. Die Mikrosegmentierung bietet strenge Kontrollen auf Anwendungs-, Port- und Prozessebene, um die Kommunikation auf das Nötigste zu beschränken. In Verbindung mit einem Zero-Trust-Richtlinienmodell und einer Anwendungsabhängigkeitszuordnung sind diese Steuerelemente leicht zu verstehen, zu visualisieren und zu bestätigen.

Detaillierte Richtlinienkontrollen stellen sicher, dass nur die gültigen Administratoren, API-Aufrufe und Richtlinien die aktiven Steuerelemente beeinflussen. Verteilte Durchsetzung bedeutet, dass sich die Implementierung der Segmentierungsrichtlinie auf jede Anwendungskomponente erstreckt. Eine Mikrosegmentierungsrichtlinie ist langlebig und widerstandsfähig. Wenn die wesentlichen Informationen für ein Audit sauber und klar dargestellt werden, steigt die Aufmerksamkeit nicht nur auf das Verstehen sondern auf die Wertschöpfung durch Einblicke. Mikrosegmentierung hilft jedem Auditor, den besten Wert für das Kundenunternehmen zu liefern.

.png)