Gartner Hype Cycle 2022 für Workload- und Netzwerksicherheit: Warum Mikrosegmentierung eine Technologie mit hohem Nutzen ist

Von Ihrem Sicherheitsteam wird erwartet, dass es mehr Umgebungen und Ressourcen als je zuvor sichert.

Können die Sicherheitstechnologien, die Ihr Unternehmen einsetzt, Schritt halten? Und bieten sie die geschäftlichen Vorteile, die Ihr Unternehmen benötigt?

Viele Unternehmen sehen sich mit einer wachsenden hybriden Belegschaft, einer zunehmenden Cloud-Nutzung und vielfältigeren Workloads konfrontiert. Die Sicherheitsteams verwalten auch serverlose Workloads, Container, verwaltete Datenbanken, virtuelle Maschinen und eine Vielzahl anderer verwalteter Dienste – sowohl in der Cloud als auch in Rechenzentren.

Herkömmliche Workload- und Netzwerksicherheitstools können mit dem Tempo der heutigen digitalen Transformation nicht Schritt halten.

Laut Gartner "ist es nicht mehr die Art der verwendeten Sicherheit, wo sich die Arbeitslast oder die Belegschaft befindet (oder notwendigerweise, wie sie verbunden sind), die die Art der verwendeten Sicherheit bestimmt. Stattdessen muss die Produktauswahl davon geprägt sein, wie die Technologien immer vielfältigere Unternehmensumgebungen ermöglichen und unterstützen."

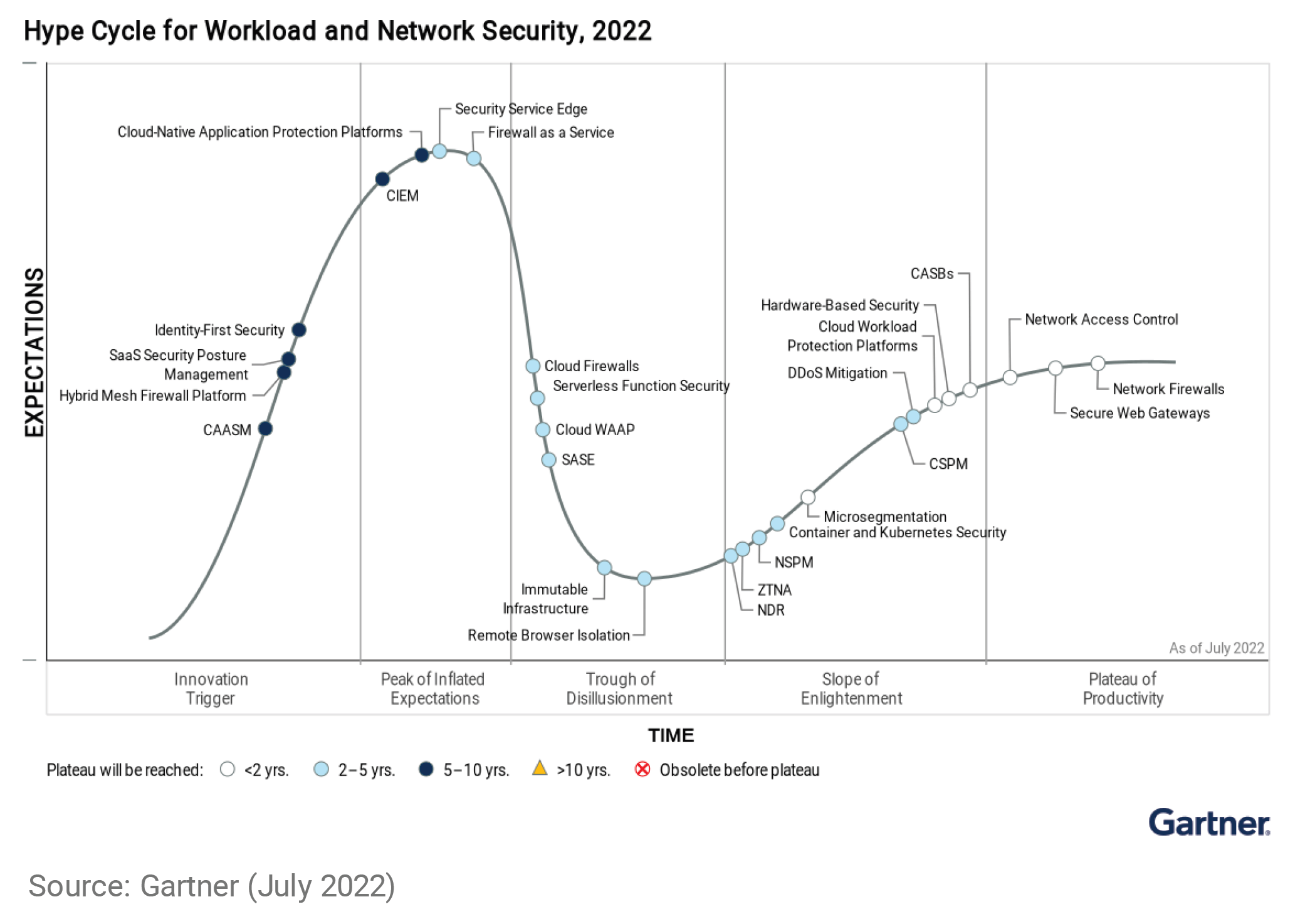

Im diesjährigen Gartner® Hype Cycle for Workload and Network Security™ hat Gartner die Mikrosegmentierung, auch Zero Trust Segmentation (ZTS) genannt, von einer "moderaten" auf eine "hohe" Technologie hochgestuft. Dies zeigt, wie Mikrosegmentierung "neue Wege zur Durchführung horizontaler oder vertikaler Prozesse ermöglicht, die zu deutlich höheren Einnahmen oder Kosteneinsparungen für ein Unternehmen führen".

Gartner wählte Illumio als Sample Vendor für die Mikrosegmentierung im Bericht.

Der Gartner-Bericht® 2022 empfiehlt ZTS, um die Ausbreitung von Sicherheitsverletzungen und Ransomware zu stoppen

Wie Gartner feststellt, setzen Unternehmen zunehmend auf Zero Trust , weil es die Sicherheitsanforderungen der heutigen hypervernetzten, hybriden Netzwerke erfüllen kann.

"Zero Trust prägt den Architekturansatz vieler Unternehmen im Zuge staatlicher Vorgaben und des ständigen Angriffs und der Effektivität von Angriffen. Zero Trust basiert auf einer starken und einheitlichen Identität und wird durch mehrere Technologien unterstützt, die in diesem Hype Cycle identifiziert wurden, darunter die neue identitätsorientierte Sicherheitskategorie, Zero Trust Network Access (ZTNA) und Mikrosegmentierung", so Gartner.

Und eine grundlegende Säule jeder Zero-Trust-Strategie ist die Zero-Trust-Segmentierung.

"Warum das wichtig ist: Sobald ein System gehackt wird, bewegen sich die meisten Angreifer seitwärts (einschließlich Ransomware-Angriffen), was ernsthaften Schaden anrichten kann. Mit der Mikrosegmentierung soll die Ausbreitung solcher Angriffe eingedämmt werden", erklärt Gartner.

ZTS verhindert, dass sich Sicherheitsverletzungen in einem Netzwerk ausbreiten, indem es Sicherheitsteams ermöglicht, "detailliertere und dynamischere Richtlinien zu erstellen" als herkömmliche Netzwerksegmentierungsansätze .

Dies ist für die heutigen Netzwerke, die "eine verwirrende Vielzahl von Workloads" sichern müssen, von entscheidender Bedeutung.

"Da Server virtualisiert, containerisiert oder auf Infrastructure-as-a-Service (IaaS) umgestellt werden, sind vorhandene Schutzmaßnahmen wie herkömmliche Firewalls, Intrusion Prevention und Antivirus selten in der Lage, mit dem schnellen Tempo der Bereitstellung neuer Ressourcen Schritt zu halten. Dies macht das Unternehmen anfällig für Angreifer, die Fuß fassen und sich dann seitlich innerhalb von Unternehmensnetzwerken bewegen. Dies hat zu einem erhöhten Interesse an Transparenz und granularer Segmentierung des Ost-West-Verkehrs zwischen Anwendungen, Servern und Diensten in modernen Rechenzentren geführt", erklärt Gartner.

Sicherheit am Perimeter reicht nicht mehr aus. Die Dynamik der heutigen Workloads bedeutet, dass "traditionelle netzwerkzentrierte Segmentierungsstrategien" nur schwer in großem Umfang anzuwenden und zu verwalten sind.

Gartner stellt insbesondere fest, dass "die Verlagerung zu Microservices-Container-Architekturen für Anwendungen auch die Menge des Ost-West-Datenverkehrs erhöht und die Fähigkeit netzwerkzentrierter Firewalls, diese Segmentierung bereitzustellen, weiter eingeschränkt hat."

Gartner hebt auch den Wert des "Rich Application Communication Mapping" hervor, das einige ZTS-Lösungen wie Illumio als Teil einer umfassenden ZTS-Plattform bieten. Laut Gartner ermöglichen diese Karten "Rechenzentrumsteams, zu erkennen, welche Kommunikationspfade gültig und sicher sind". Diese Karten sind unerlässlich, um Schwachstellen zu erkennen, die Angriffsfläche eines Netzwerks zu verstehen und granulare Segmentierungsrichtlinien festzulegen.

Die Quintessenz für Ihr Unternehmen laut Gartner: "Mikrosegmentierung kann das Risiko und die Auswirkungen von Cyberangriffen reduzieren... wenn ein Angreifer in das Unternehmensnetzwerk eindringt."

Aus diesem Grund stuft Gartner die Mikrosegmentierung als High-Benefit-Technologie ein, die den "Slope of Enlightenment" erklimmt.

Wenn Ihr Unternehmen die Mikrosegmentierung noch nicht eingeführt hat, ist JETZT der richtige Zeitpunkt.

Eine vollständige Verhinderung von Sicherheitsverletzungen ist nicht möglich. Wenn es zu einer Sicherheitsverletzung kommt, stoppt ZTS ihre Ausbreitung.

Warum sollten Sie sich für Illumio für Zero-Trust-Segmentierung entscheiden?

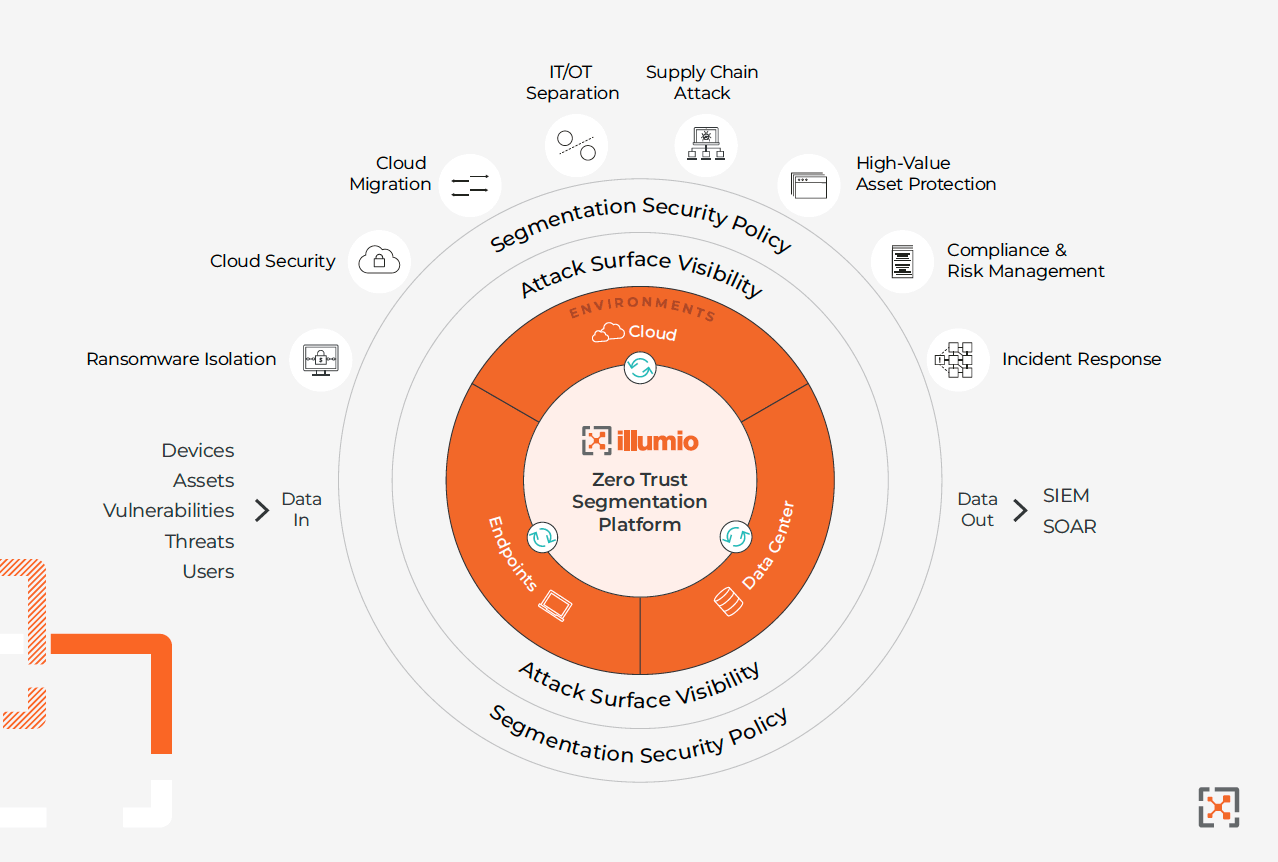

Illumio verhindert, dass sich Sicherheitsverletzungen und Ransomware über die hybride Angriffsfläche ausbreiten.

Illumio ZTS ist die branchenweit erste Plattform zur Eindämmung von Sicherheitsverletzungen. Illumio ZTS ist skalierbar und dennoch einfach zu bedienen und bietet einen konsistenten Ansatz für die Mikrosegmentierung über die gesamte hybride Angriffsfläche.

Mit Illumio ZTS können Sie schnell und einfach:

- Risiken erkennen: Erkennen Sie Risiken, indem Sie die gesamte Kommunikation und den gesamten Datenverkehr, sowohl bekannte als auch unbekannte, zwischen Workflows, Geräten und dem Internet visualisieren.

- Richtlinie festlegen: Legen Sie bei jeder Änderung automatisch granulare Segmentierungsrichtlinien fest, um unnötige und unerwünschte Kommunikation zu kontrollieren.

- Stoppen Sie die Ausbreitung: Isolieren Sie kompromittierte Systeme und hochwertige Assets automatisch innerhalb von Minuten, um die Ausbreitung einer Sicherheitsverletzung proaktiv oder reaktiv während eines aktiven Angriffs zu stoppen.

Beginnen Sie mit der Echtzeit-Anwendungsabhängigkeitskarte von Illumio, um die Kommunikation und den Datenverkehr zwischen Workloads und Anwendungen zu visualisieren. Da Illumio unabhängig von der zugrunde liegenden Netzwerkinfrastruktur ist, erhalten Sie maximale Transparenz. Dies ist das "Rich Application Communication Mapping", auf das Gartner in seinem Bericht verweist.

Sie können diese Erkenntnisse dann nutzen, um riskante oder veraltete Pfade und Ports zu erkennen und proaktiv zu sperren – und Ihre kritischen Assets zu isolieren –, die eine Sicherheitsverletzung oder Ransomware nutzen würde, um sich lateral durch das Netzwerk zu bewegen. Dies folgt der Empfehlung von Gartner, "die kritischsten Assets ins Visier zu nehmen und sie zuerst zu segmentieren".

Illumio ermöglicht es Ihnen, grundlegende Richtlinien festzulegen und in Ihrem eigenen Tempo auf granulare Richtlinien zu skalieren. Es ist ein Ansatz, den Gartner in seine Empfehlungen aufnimmt: "Fangen Sie klein an und iterieren Sie mit grundlegenden Richtlinien."

Die Erstellung granularer Segmentierungsrichtlinien muss nicht verwirrend oder arbeitsintensiv sein. Der Policy Generator von Illumio vereinfacht den gesamten Prozess, indem er automatisch optimierte Segmentierungsrichtlinien für jede Art von Workload vorschlägt, einschließlich Containern, virtuellen Maschinen und Bare-Metal-Workloads.

Die Segmentierungsrichtlinien von Illumio basieren auf einem leicht verständlichen Label-System und nicht auf IP-Adressen oder Netzwerkstandorten. Dies steht im Einklang mit der Empfehlung von Gartner, "die Identitäten von Anwendungen, Workloads und Services zu verwenden" als Grundlage für Segmentierungsrichtlinien. Die Richtlinien von Illumio folgen den Workloads, wo immer sie sich befinden – in verschiedenen Hybrid- und Multi-Cloud-Umgebungen.

Laden Sie den Bericht Gartner Hype Cycle for Workload and Network Security 2022 herunter, um mehr über den Wert der Mikrosegmentierung und Empfehlungen für erfolgreiche Projekte zu erhalten.

Möchten Sie mehr über Illumio, das Unternehmen für Zero-Trust-Segmentierung, erfahren?

- Lesen Sie die Fallstudie darüber, wie Illumio einer globalen Anwaltskanzlei geholfen hat, mit Ransomware infizierte Systeme in weniger als einer Minute zu isolieren.

- Erfahren Sie, wie die emulierten Angriffe von Bishop Fox beweisen, dass die Illumio ZTS-Plattform dazu beiträgt, Cyberangriffe innerhalb von 10 Minuten zu stoppen.

- Erfahren Sie, warum Forrester Illumio als führend in den Bereichen Zero Trust und Mikrosegmentierung eingestuft hat.

Haftungsausschluss von Gartner: Gartner unterstützt keine Anbieter, Produkte oder Dienstleistungen, die in seinen Forschungspublikationen dargestellt werden, und rät Technologieanwendern nicht, nur die Anbieter mit den höchsten Bewertungen oder anderen Bezeichnungen auszuwählen. Die Forschungspublikationen von Gartner geben die Meinungen der Forschungsorganisation von Gartner wieder und sollten nicht als Tatsachenbehauptungen ausgelegt werden. Gartner lehnt alle ausdrücklichen oder stillschweigenden Garantien in Bezug auf diese Studie ab, einschließlich jeglicher Garantien der Marktgängigkeit oder Eignung für einen bestimmten Zweck.

Gartner und Hype Cycle sind eingetragene Marken von Gartner, Inc. und/oder seinen Tochtergesellschaften in den USA und international und werden hier mit Genehmigung verwendet. Alle Rechte vorbehalten

* Diese Grafik wurde von Gartner, Inc. als Teil eines größeren Forschungsdokuments veröffentlicht und sollte im Kontext des gesamten Dokuments bewertet werden. Das Gartner-Dokument ist auf Anfrage bei Illumio erhältlich.

.png)