データセンターのセキュリティに隠れた欠陥:エンドポイント接続

多くの組織は、環境をセグメント化することがいかに重要であるかを知っていますが、危険な見落としが続いており、懸命に構築している防御層が解き明かされる可能性があります。

この監視は、組織が日々備えている外部の脅威や、 組織の60% 以上が取り組んでいるゼロトラストセグメンテーション(ZTS)の制御には関係ありません。むしろ、これは内部の脅威環境の一部であり、特に攻撃者がラップトップやワークステーションなどの侵害されたエンドユーザーデバイスを介してデータセンター内のあるセグメントから別のセグメントに伝播する方法です。

このブログ投稿では、エンドポイントが組織を露出させている理由と、 Illumio Zero Trust Segmentation Platformを使用してエンドポイントとデータセンター間のラテラルムーブメントを停止する方法を学びます。

エンドポイントデバイスはサイバーレジリエンスに対する脅威です

最新のハイブリッド、マルチクラウド環境は、あらゆる方法でデータが移動する、アクティビティの巣箱です。このような複雑さの中で、組織は サイバーレジリエンスの構築に努めており、そのためにゼロ トラストセキュリティ戦略 に目を向けています。ゼロトラストアーキテクチャの基盤となるテクノロジーはセグメンテーションです。セグメンテーションにより、ラテラルムーブメントを阻止することで、組織は次の潜在的なサイバー攻撃の爆発範囲をできるだけ小さく制限することに集中できます。

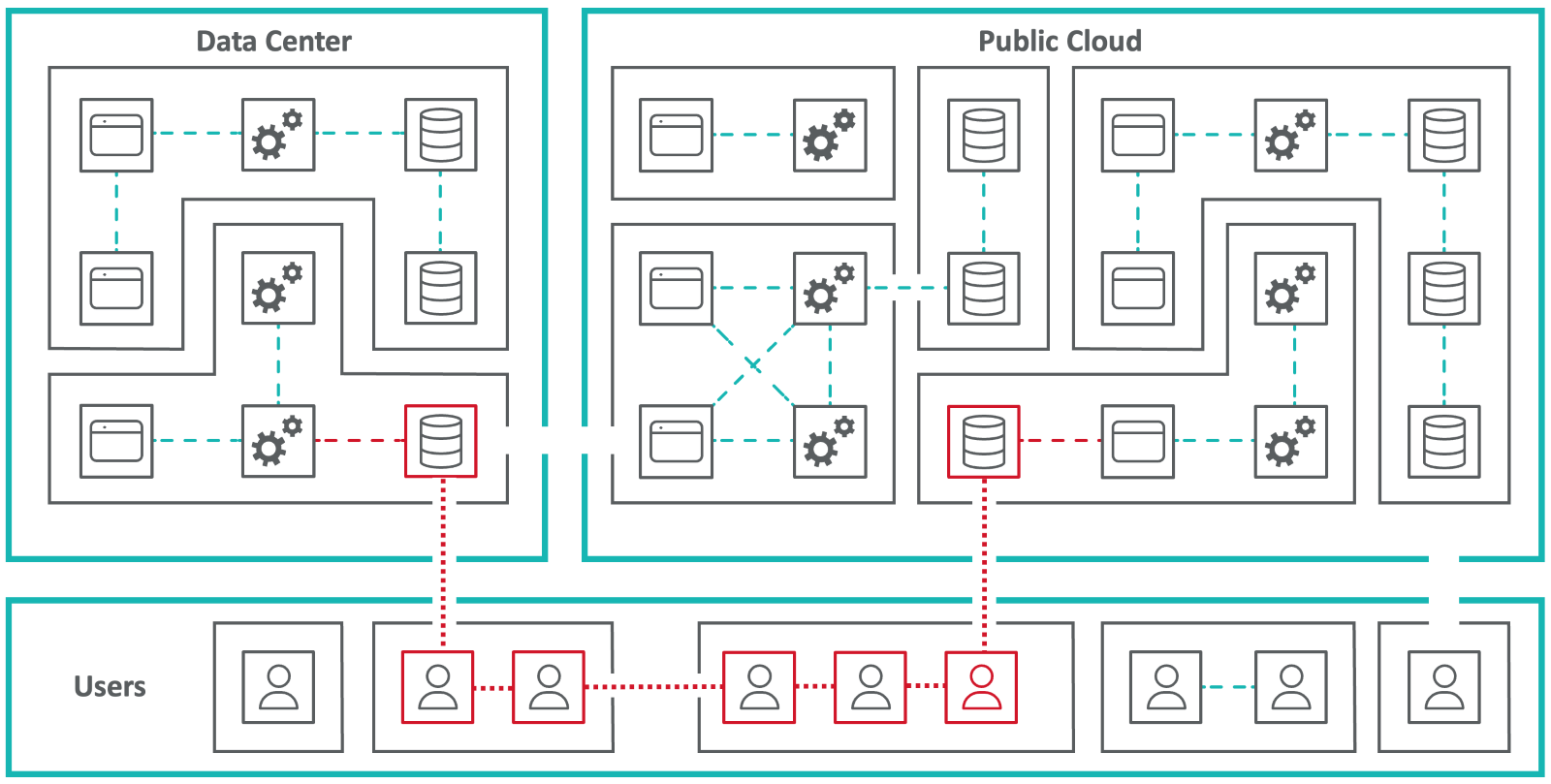

多くの組織がデータセンターとクラウド環境のセグメント化に注力していますが、静かな脅威が依然として潜んでいます。多くの企業はエンドポイントを考慮しておらず、このセキュリティギャップにより、攻撃者は侵害されたラップトップ、ワークステーション、運用テクノロジーを、データセンターのより深く、より重要なセグメントへの足がかりとして活用することができます。

エンドポイント: 攻撃者の隠れた経路

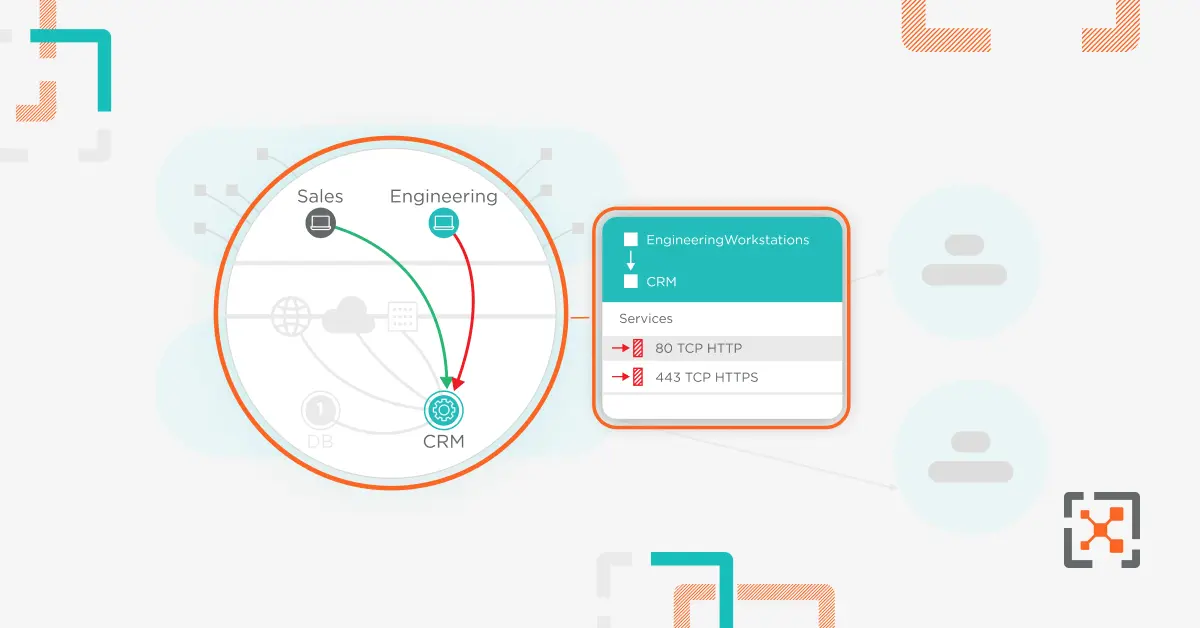

セグメンテーションを導入することで、セキュリティチームはセグメント間のラテラルムーブメントをロックダウンできるため、攻撃者が開発環境から高セキュリティアプリケーションに移行する可能性は低くなります。

ただし、開発環境からエンジニアのラップトップ、ネットワーク管理者、そして最終的には重要な高セキュリティアプリケーションへの道筋がある可能性があります。エンドポイントからデータセンターへのトラフィックに対する厳格な制御の欠如と、 エンドポイント間の制御が限られているため、攻撃者はラテラルムーブメントの隠れた経路を簡単に見つけることができます。

適切で最新のセグメンテーションがなければ、攻撃者はデータセンター内に足場を築いたときに、オープンな内部経路を悪用する可能性があります。この脅威に対処するには、従来のセグメンテーション手法を超えた別のアプローチが必要です。

イルミオZTSプラットフォーム:あらゆる環境にわたるセグメンテーション

このセキュリティギャップに対処するには、セグメンテーション制御をデータセンターに接続するデバイスに拡張する必要があります。そのためには、データセンター内のトラフィック、およびデータセンターに接続するあらゆるものをきめ細かく可視化し、制御できるソリューションが必要です。

イルミオゼロトラストセグメンテーション(ZTS) は、クラウド、データセンター、エンドポイント全体に最新のセグメンテーションを拡張するように設計された単一のプラットフォームを提供します。イルミオZTSプラットフォームは、アプリケーション内およびアプリケーション間の横方向の移動を制限するだけでなく、エンドポイント資産を介してデータセンターを横方向に移動しようとする試みを確実に防止します。

エンドポイントセグメンテーションのケース

Illumio Endpoint は、エンドポイントから発生した侵害を封じ込めるように設計されているだけでなく、IllumioのZTSプラットフォームの不可欠な部分でもあります。Illumio Endpointを使用して、データセンターの枠を超えてエンドユーザーデバイスにセグメンテーションを拡張することで、組織は単一のプラットフォームでエンドポイントからサーバーへのトラフィックを完全に制御できます。

Illumio Endpointがどのように役立つかは次のとおりです。

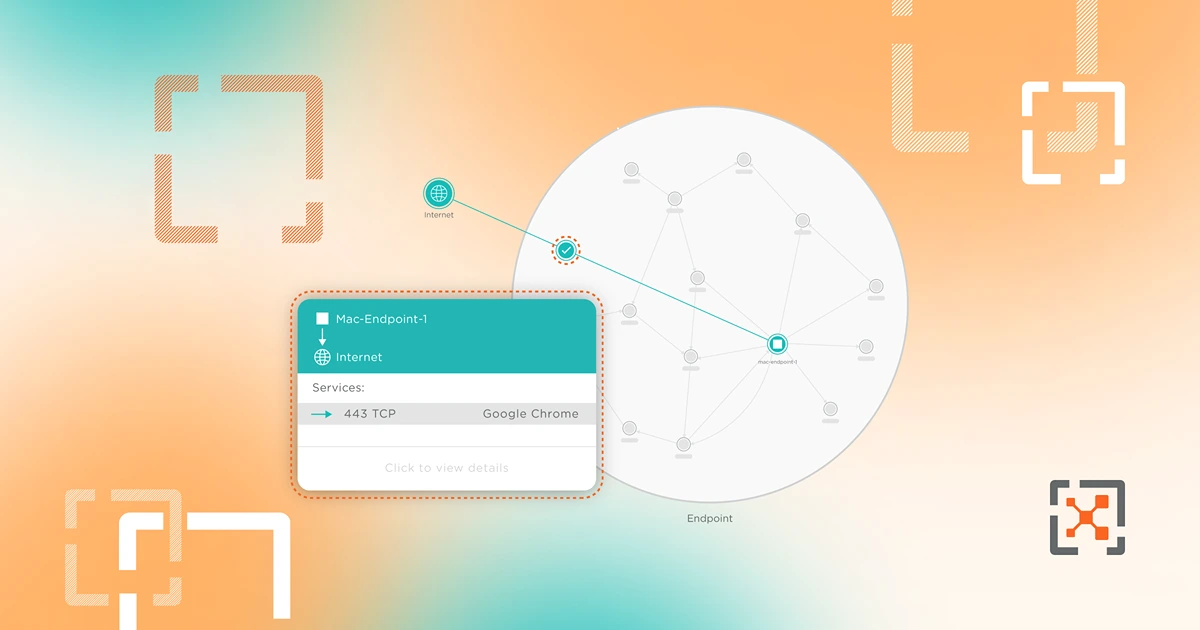

- すべてのエンドポイントトラフィックを表示する:Illumio Endpointは、ネットワークアクティビティを即座に明確にし、エンドポイントがオフィスにあるかリモートで運用されているかにかかわらず、トラフィックフローを可視化します。この可視性は、セグメンテーションポリシーを構築するために不可欠であり、セキュリティチームにとって重要な洞察です。

- アプリケーションアクセスの制御:エンドポイントアクセスを必要なサーバーのみに制限することで、Illumio Endpointは攻撃者がデータ侵害に利用できる手段を大幅に最小限に抑えます。この的を絞ったアプローチにより、データセンターの機密エリアに到達できるトラフィックが大幅に制限され、ユーザー デバイスによってもたらされるリスクが軽減されます。

- エンドポイントの露出を保護:潜在的な侵害に備えて、Illumio Endpointは影響を単一のデバイスに限定するように設計されています。この侵害封じ込め戦略は、より広範なネットワークの整合性を維持し、データセンターへの攻撃の拡散を防ぐために重要です。

詳細については、Illumio Endpointのデモをご覧ください。

答えは、単一のプラットフォームです

サイバー脅威の進化には、サイバーセキュリティ戦略の対応する進化が必要です。Illumio EndpointとIllumio ZTSプラットフォーム全体を使用すると、組織はデータセンターでの侵害の拡大を阻止するために先進的なアプローチを取ることができます。エンドポイント接続に関連するリスクを認識して軽減することで、組織は 次に何が起こるかに備えることができます。

イルミオエンドポイントについてもっと知る準備はできていますか?今すぐお問い合わせください。

.png)

%20(1).webp)