エンドポイントトラフィックの可視性における盲点を受け入れるのはなぜですか?

2024 年、サイバー脅威は高度かつ蔓延しており、AI を活用した攻撃の脅威が迫っています。相変わらず、ユーザーは依然として蔓延している脅威ベクトルです。実際、 侵害の 74% には、エラー、特権の悪用、盗まれた資格情報の使用、ソーシャル エンジニアリングなどによる人的要素が含まれています。

では、なぜ一元化されたエンドツーエンドのエンドポイントの可視性が標準的な手法ではないのでしょうか?

企業 の 70% 以上が完全リモートワークまたはハイブリッドワークを選択しているため、ユーザーの場所に関係なくエンドポイント トラフィックの可視性が欠如していることは単なる見落としではありません。これは重大な脆弱性です。

エンドポイントの可視性の現実

ほぼすべての組織が、エンドポイントトラフィックをある程度可 視化しています。ただし、この可視性は、必要なコンテキストや包括性がなく、断片化されていることがよくあります。

最も一般的には、組織が従業員がオフィスにいるときの可視性のためにネットワークハードウェアに依存しているのを目にします。従業員がリモートにいる場合、組織はユーザーがリモートにいるときにVPN(仮想プライベートネットワーク)またはZTNA(ゼロトラストネットワークアクセス)ツールに依存しています。ただし、リモート ユーザーは常に企業環境に接続されているわけではなく、データの忠実度は、ユーザーがどこにいるか、何をしているかによって異なります。

この断片的なアプローチにより、可視性の盲点、複雑さ、そして全体として実用的な洞察が欠如します。さまざまなトラフィック情報ソースを組み合わせる必要があるため、エンドポイントが相互に、データセンター、またはクラウドとどのように通信するかを理解することが困難になります。

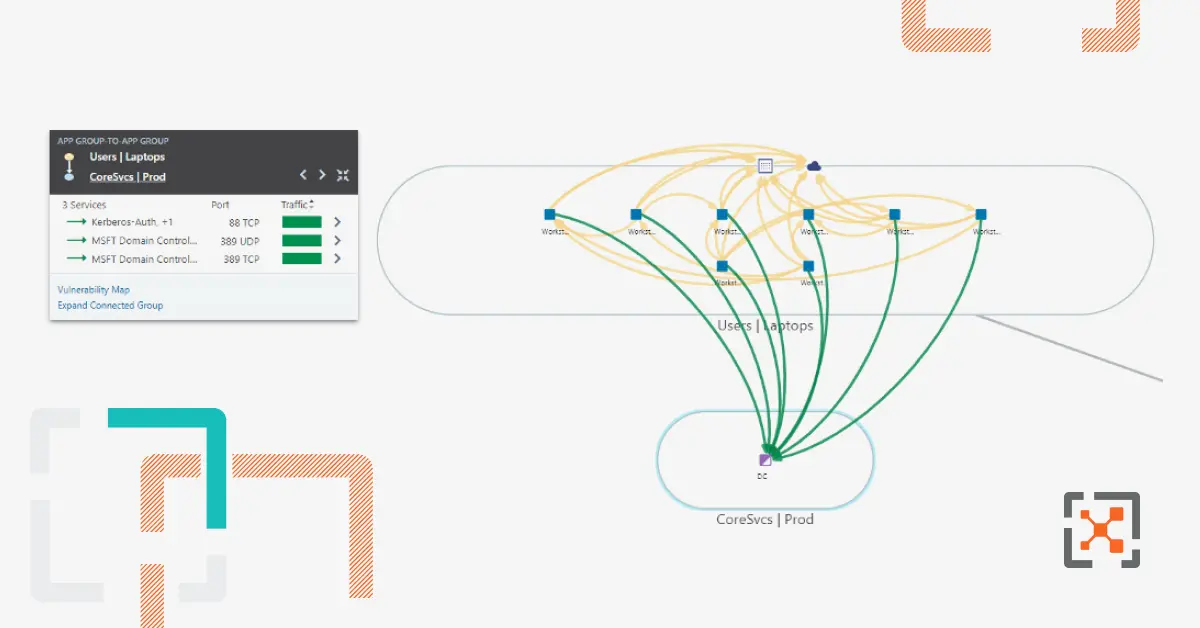

エンドポイントの可視性を一元化する事例

エンドポイントの可視性を一元化するということは、ユーザーが作業している場所に関係なく、すべてのエンドポイントトラフィックを一元的に表示できることを意味します。このエンドポイントトラフィックは、データセンターおよびクラウド環境からのトラフィックテレメトリとともに単一のアプリケーション依存関係マップに結合され、資産の接続方法に関係なく、すべてのネットワークトラフィックの単一のマップを形成します。ネットワークトラフィックの一元化されたマップにより、組織は管理者から個々のサーバーへのRDP(リモートデスクトッププロトコル)トラフィックを簡単に視覚化できます。

イルミオエンドポイント:どこでも可視性

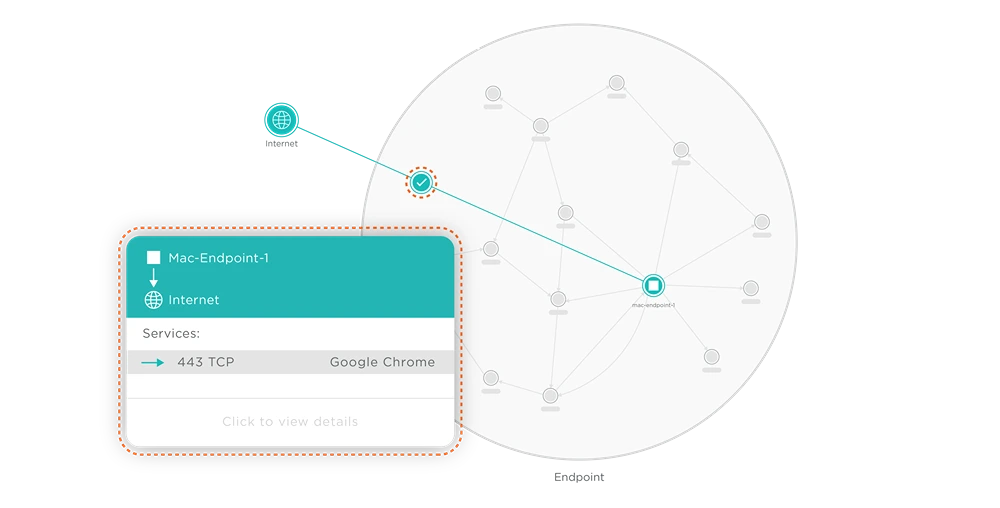

Illumio Endpointを使用すると、組織は、エンドポイント間またはエンドポイント間を問わず、従業員のデバイスからのすべての通信を完全に可視化し、制御できます。

各エンドポイントが何をしているかを確認するだけではありません。それは、組織のネットワーク全体のより広い文脈でこれらの活動を理解することです。イルミオからの洞察により、セキュリティチームはリスクを把握し、適切なセキュリティポリシーに優先順位を付け、避けられない侵害やランサムウェア攻撃を封じ込めることができます。

イルミオゼロトラストセグメンテーション(ZTS)プラットフォームは、この完全な可視性とネットワーク制御を単一のプラットフォームに組み合わせて、組織がゼロトラストを構築し、攻撃に対する回復力を維持できるようにします。

Illumio Endpointの実際のデモをご覧ください。

イルミオZTSプラットフォームの一部として、イルミオエンドポイントは組織を支援します。

- エンドポイントトラフィックの統合ビューを表示します。 Illumio Endpointは、すべてのエンドポイントトラフィックの 完全なビュー を提供し、サイロを打破し、まとまりのある全体像を提供します。

- 豊富なコンテキストデータの取得:Illumio Endpointは、単なる可視性を超えて、多次元ラベルを通じて豊富なコンテキストを提供します。この場所を使用すると、ネットワーク全体で何が起こっているかを理解し、大規模に行動することが容易になります。

- プロアクティブなセキュリティ体制の構築:包括的な可視性を備えたIllumio Endpointは、組織が事後対応型から プロアクティブなセキュリティスタンスに移行し、脅威が大惨事に拡大する前に脅威を軽減できるようにします。

一元化された可視性が標準であるべきです

エンドポイントの可視性に対するシンプルで包括的なアプローチが業界の標準ではないのはなぜかという疑問が残ります。その理由は、認識の欠如から複雑な解決策で複雑な問題を解決する傾向までさまざまです。

しかし、今日の分散した環境では従来のアプローチに頼ることができないことに組織が気付くにつれ、トラフィックの可視性を一元化することは単なるアップグレードではなく、必要不可欠なものとなっています。

Illumio Endpointを使用すると、どこでもエンドポイントトラフィックを視覚化できます。自宅やオフィスから、すべてのネットワークトラフィックを確認することで、リスクを迅速に評価して軽減します。

もっと詳しく知りたいですか?無料相談とデモについては、今すぐお問い合わせください。

.png)