Comment Illumio comble les lacunes en matière de visibilité dans les environnements de conteneurs

"Construire une fois, courir partout". C'est ce qui rend les conteneurs si intéressants. Grâce à des fonctionnalités telles que l'automatisation, les outils basés sur le cloud et la possibilité d'adapter facilement les ressources, les conteneurs sont devenus l'un des favoris des développeurs.

Mais les conteneurs ont un gros problème : le manque de visibilité.

Sans visibilité granulaire sur l'ensemble du réseau, les équipes de sécurité peuvent involontairement laisser des failles dans les environnements de conteneurs. Ces lacunes ont entraîné une augmentation importante des atteintes à la sécurité des conteneurs.

Dans cet article de blog, nous vous montrons comment obtenir une visibilité complète sur votre réseau pour sécuriser les conteneurs dans le cadre d'une architecture de sécurité cohérente et de bout en bout.

Les conteneurs seront violés

Les conteneurs sont conçus pour être temporaires. Pendant longtemps, les gens ont pensé que cela les rendait automatiquement sûrs. L'idée était que si quelque chose ne dure pas très longtemps, il est plus difficile de le pirater.

Mais des logiciels malveillants comme Siloscape, Hildegard, Kinsging et cr8escape ont compris comment utiliser les conteneurs pour s'introduire dans les réseaux. Pour y remédier, la plupart des outils de sécurité des conteneurs se concentrent sur la détection des menaces. Ils recherchent les conteneurs qui ont été compromis et suppriment les logiciels malveillants qu'ils découvrent.

Il est important de détecter les menaces. Malheureusement, ces outils ne s'intéressent généralement qu'aux conteneurs et ne prennent pas en compte les autres ressources en dehors du cluster de conteneurs. Cela crée des systèmes isolés avec d'importants angles morts qui peuvent rendre plus difficile et plus lente la réaction aux violations de la sécurité.

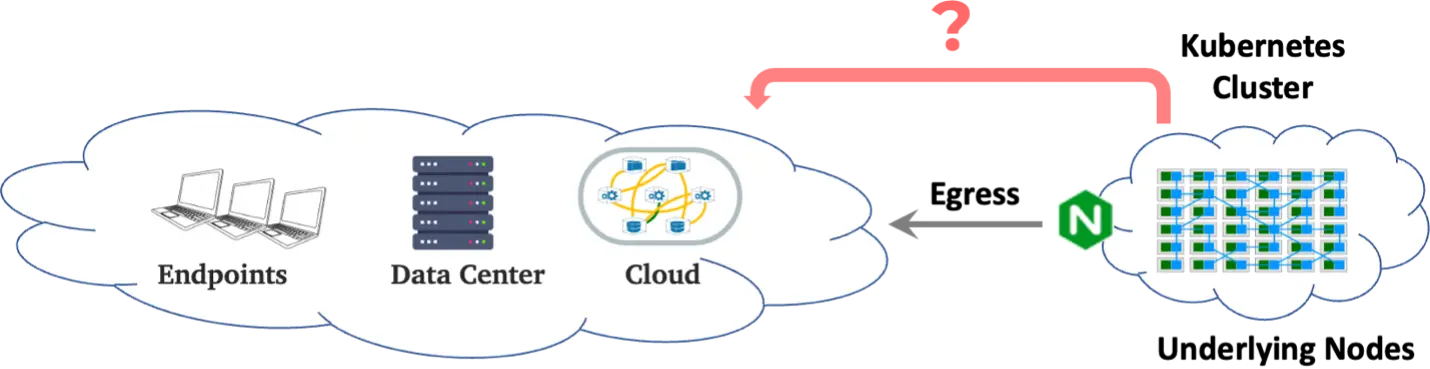

Les apps exécutées dans un cluster Kubernetes ou OpenShift doivent être accessibles depuis l'extérieur du cluster. Pour protéger pleinement les conteneurs, vous devez voir ce qui se passe à l'intérieur et à l'extérieur du cluster et définir des politiques de sécurité cohérentes pour l'ensemble du système.

La sécurité des conteneurs dépend de votre visibilité

Les conteneurs sont un rêve pour DevOps, mais ils peuvent être un cauchemar pour tous les autres, en particulier lorsqu'il s'agit de sécurité.

Les équipes DevOps apprécient les conteneurs car ils accélèrent le développement des applications. Dans les environnements de conteneurs, DevOps gère l'infrastructure sous-jacente, ce qui automatise l'ensemble du processus d'application. Cela permet de réduire le travail manuel et d'éviter les retards causés par d'autres équipes, comme les administrateurs système, la sécurité et le réseau.

Les équipes DevOps savent que la sécurité est importante, mais elles la laissent souvent de côté dans leurs flux d'automatisation initiaux parce qu'elles considèrent qu'elle ralentit le développement. Lorsqu'ils recherchent des outils de sécurité, ils choisissent généralement ceux qui sont conçus pour les conteneurs.

Pourquoi est-ce un problème ? Les outils conçus pour les conteneurs se concentrent sur les ressources individuelles des conteneurs. Ils recueillent des données sur le fonctionnement des processus et l'utilisation des ressources, mais ils ne donnent pas toujours une vision claire de la manière dont les conteneurs interagissent les uns avec les autres.

Ces outils peuvent montrer les connexions entre les pods, les services ou les espaces de noms. Mais il y a souvent des zones d'ombre, comme par exemple :

- Trafic entre les nœuds qui exécutent le cluster Kubernetes ou OpenShift.

- Trafic de ces nœuds vers des systèmes extérieurs à la grappe

- Trafic sortant des charges de travail situées à l'intérieur de la grappe vers les charges de travail situées à l'extérieur.

Les outils de sécurité spécifiques aux conteneurs peuvent être en mesure de voir le trafic passer d'un espace de noms à un autre au sein d'un cluster. Mais qu'en est-il du trafic allant d'un espace de noms à un point final ? Ou d'un espace de noms vers une machine virtuelle (VM) ou un ordinateur central dans un centre de données qui n'utilise pas de conteneurs ?

En termes simples, vous ne pouvez pas protéger ce que vous ne pouvez pas voir. Si vous n'avez pas de visibilité sur vos conteneurs, vous créez d'importants angles morts dans votre réseau que les attaquants peuvent exploiter.

Obtenez une visibilité complète à l'intérieur et à l'extérieur d'un cluster avec Illumio

Illumio part du principe que, quelle que soit la solidité d'une solution de sécurité des conteneurs, elle ne sera jamais parfaite à 100%. Des violations sont inévitables.

En dehors des conteneurs, Illumio offre une visibilité complète sur la façon dont tous les hôtes et les applications se connectent. Illumio empêche les brèches de se propager dans votre réseau, en protégeant toutes les charges de travail même si une menace n'a pas été détectée.

Cette même protection est également appliquée aux clusters Kubernetes ou OpenShift.

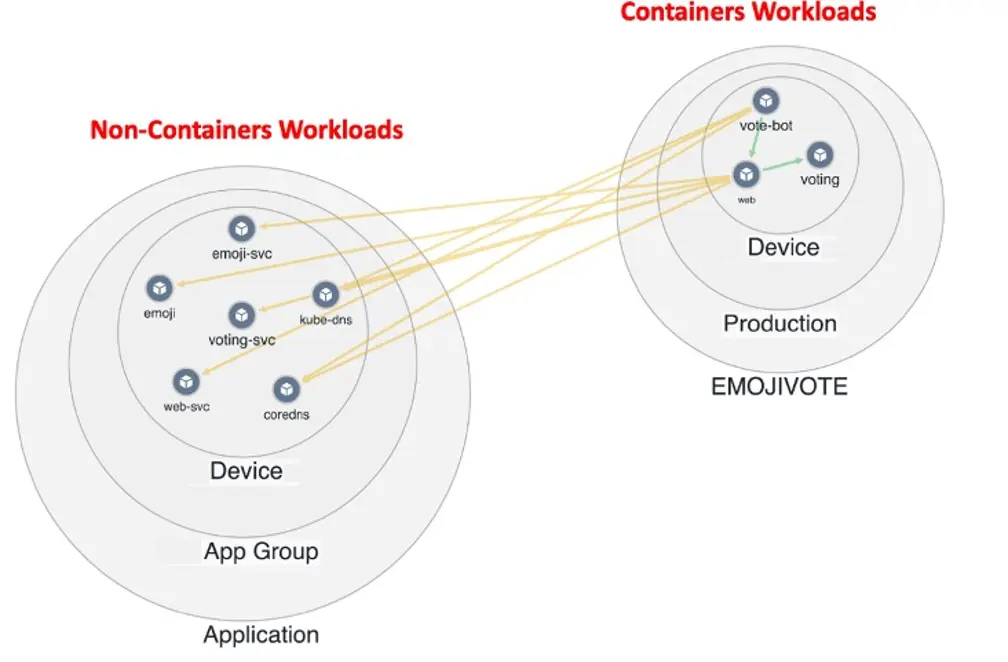

Illumio découvre tout le trafic entre toutes les ressources des conteneurs. Il affiche l'ensemble du trafic dans toute l'infrastructure, y compris les conteneurs, dans une vue cohérente.

Illumio surveille le trafic autorisé entre toutes les ressources, tant à l'intérieur qu'à l'extérieur d'une grappe. Il peut repérer un comportement inhabituel et réagir immédiatement sans avoir besoin de comprendre ce que la menace essaie de faire. Cela permet d'éliminer les silos dans l'ensemble de votre réseau.

3 façons dont Illumio offre une visibilité sur les conteneurs

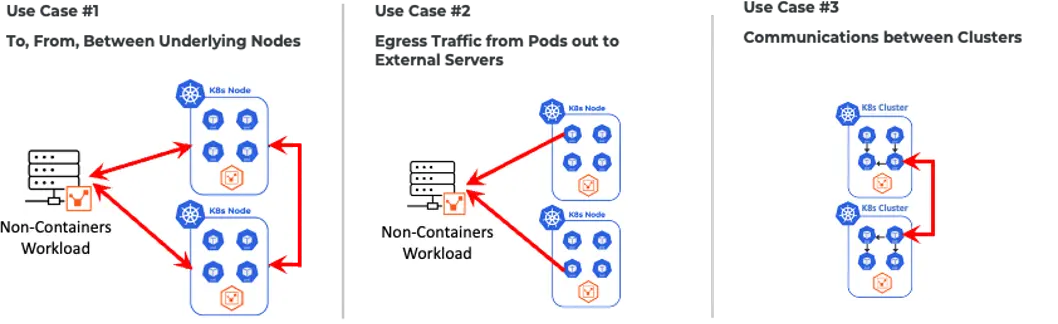

Illumio vous offre trois façons de voir ce qui se passe à l'intérieur et à l'extérieur des clusters Kubernetes ou OpenShift.

1. Voir l'ensemble du trafic à destination, en provenance et entre les nœuds sous-jacents.

Illumio découvre tout le trafic entre les nœuds sous-jacents et entre ces nœuds et les charges de travail externes.

Les grappes de conteneurs n'existent jamais seules. Ils sont toujours hébergés sur un hôte sous-jacent appelé nœud. Les nœuds sont les VM sous-jacentes ou les hôtes bare-metal où s'exécutent les clusters Kubernetes ou OpenShift.

Les grappes de conteneurs sont souvent traitées comme une île. Tous les comportements importants sont contenus dans ce groupe et le monde extérieur n'est qu'une réflexion après coup. Cela peut poser des problèmes en cas de violation ou de manque de visibilité.

Les outils de sécurité conçus pour les clusters Kubernetes ou OpenShift n'ont souvent que peu ou pas de visibilité sur le comportement et le trafic entre les nœuds sous-jacents ou les connexions des nœuds vers d'autres ressources en dehors du cluster.

Illumio résout ce problème en éliminant ces angles morts, en vous donnant une visibilité sur tout ce qui se passe à l'intérieur et à l'extérieur du cluster.

2. Voir le trafic de sortie des pods vers les serveurs externes.

Illumio offre une visibilité sur le trafic de sortie, y compris le comportement du réseau entre les ressources à l'intérieur d'une grappe et les charges de travail à l'extérieur de celle-ci.

Les outils de sécurité conçus pour les clusters Kubernetes ou OpenShift manquent souvent de visibilité sur les ressources non conteneurisées, comme celles des environnements cloud, des centres de données ou des terminaux.

Illumio offre une visibilité sur les trois environnements. Par exemple, il peut suivre le trafic d'un point d'extrémité vers un centre de données, puis dans un espace de noms au sein d'un cluster Kubernetes.

Avec Illumio, vous obtenez une visibilité sur l'ensemble de votre système. Cela vous aide à créer des politiques de sécurité cohérentes, basées sur des métadonnées, pour chaque environnement.

3. Voir la communication entre les clusters

Illumio offre une visibilité sur la façon dont les clusters Kubernetes ou OpenShift communiquent entre eux.

Les grappes de conteneurs ont toutes un point commun : elles se développent rapidement. Lorsqu'une grappe se développe avec plus de ressources, de nouvelles grappes sont souvent créées pour répartir les ressources entre plusieurs grappes et améliorer l'efficacité.

Lorsque les clusters se développent, vous avez besoin d'une solution de sécurité des conteneurs capable de détecter et de contrôler le trafic entre les clusters tout en maintenant la visibilité, quelle que soit la taille du système. Illumio permet de voir le trafic entre les clusters et entre les clusters et les charges de travail à l'extérieur de ceux-ci.

Illumio ne remplace pas nécessairement les outils de sécurité spécifiques aux conteneurs. Par exemple, si un maillage de services est utilisé à l'intérieur d'une grappe, Illumio se concentre sur la surveillance et le contrôle des dépendances à l'extérieur de la grappe, des nœuds hébergeant la grappe et du trafic entre la grappe et les charges de travail externes.

Illumio travaille avec des solutions de sécurité spécifiques aux conteneurs pour fournir une visibilité complète sur toutes les ressources qui hébergent et accèdent aux charges de travail des conteneurs. Il vous offre une protection de bout en bout.

Illumio complète le système Zero Trust pour les conteneurs

Les risques de sécurité ne sont pas seulement à l'extérieur de vos conteneurs, ils sont aussi à l'intérieur. Pour assurer la sécurité de votre réseau, vous devez détecter et gérer les menaces au sein des clusters de conteneurs, tout comme vous le faites pour les charges de travail traditionnelles.

Illumio vous aide à voir et à appliquer tous les comportements de trafic entre toutes les charges de travail dans l'ensemble de l'infrastructure, y compris les conteneurs. Cela permet d'éliminer les îlots de visibilité et d'empêcher les brèches inévitables de se propager dans votre réseau.

Contactez nous aujourd'hui pour en savoir plus sur la visibilité de vos conteneurs avec Illumio.

.png)

.webp)