Comment Illumio construit une sécurité cohésive pour les conteneurs

Le déploiement de microservices à l'aide de conteneurs tels que Kubernetes et OpenShift offre de précieux avantages en termes d'évolutivité. Mais ces solutions manquent souvent de fonctions de sécurité suffisantes en dehors du cluster et n'offrent aucune visibilité sur les environnements multi-cloud et hybrides. Cela fait du maintien d'une posture de sécurité cohérente à travers les déploiements une tâche décourageante pour de nombreuses équipes de sécurité.

Illumio Zero Trust Segmentation résout ce défi en appliquant des politiques de sécurité et en offrant une visibilité complète du trafic réseau dans tous ces types d'environnements - le tout dans une seule plateforme.

Le défi : Sécurité cohésive dans les environnements hybrides et multiclouds.

L'adoption croissante du cloud et des architectures axées sur les microservices a ouvert de nouveaux horizons aux organisations qui cherchent à améliorer l'évolutivité et l'agilité de leurs opérations. Les conteneurs répondent à ce besoin. Par nature, il s'agit de charges de travail légères, agiles, parfois éphémères, qui peuvent être facilement lancées n'importe où dans l'infrastructure. Cela a conduit à une augmentation du déploiement de solutions telles que Kubernetes et OpenShift.

L'ajout de ce type de charge de travail introduit une nouvelle zone que les attaquants peuvent exploiter et augmente la complexité de la gestion des environnements hybrides et/ou multi-cloud. La gestion de la sécurité dans ces environnements est difficile pour trois raisons :

- Elle nécessite une expérience dans plusieurs clouds (Azure, AWS), plusieurs types d'OS (Linux, Windows, Unix) et différentes saveurs d'orchestration de conteneurs (Docker, Kubernetes, Openshift).

- Si Kubernetes offre de précieuses fonctions de sécurité réseau intégrées au sein du cluster, cette protection ne s'étend souvent pas au-delà des limites du cluster. Cette limitation pose des défis importants lorsqu'il s'agit de sécuriser la communication entre les microservices, en particulier dans les déploiements multi-cloud et hybrides.

- Vous avez besoin d'une visibilité sur le trafic entre pods au sein des clusters Kubernetes, ainsi que sur le trafic entrant et sortant de vos clusters vers votre environnement.

Les offres existantes ne résolvent les problèmes de sécurité qu'au sein de votre environnement en nuage ou au sein de vos environnements sur site et de vos points d'accès. Mais pour garantir une posture de sécurité holistique dans ces environnements complexes, vous devez disposer d'une solution capable de tout faire.

La solution : Segmentation zéro confiance d'Illumio

Illumio ne dépend pas de l'environnement sous-jacent. Cela vous permet d'obtenir une visibilité complète du trafic réseau et d'appliquer des politiques de segmentation zéro confiance dans tous les environnements et à grande échelle. Plus le nombre d'environnements de conteneurs déployés est important, plus il est essentiel que votre environnement puisse gérer plus de 100 000 charges de travail et s'adapter aux changements de l'environnement en temps réel.

Visibilité de bout en bout : Cartographie des dépendances applicatives

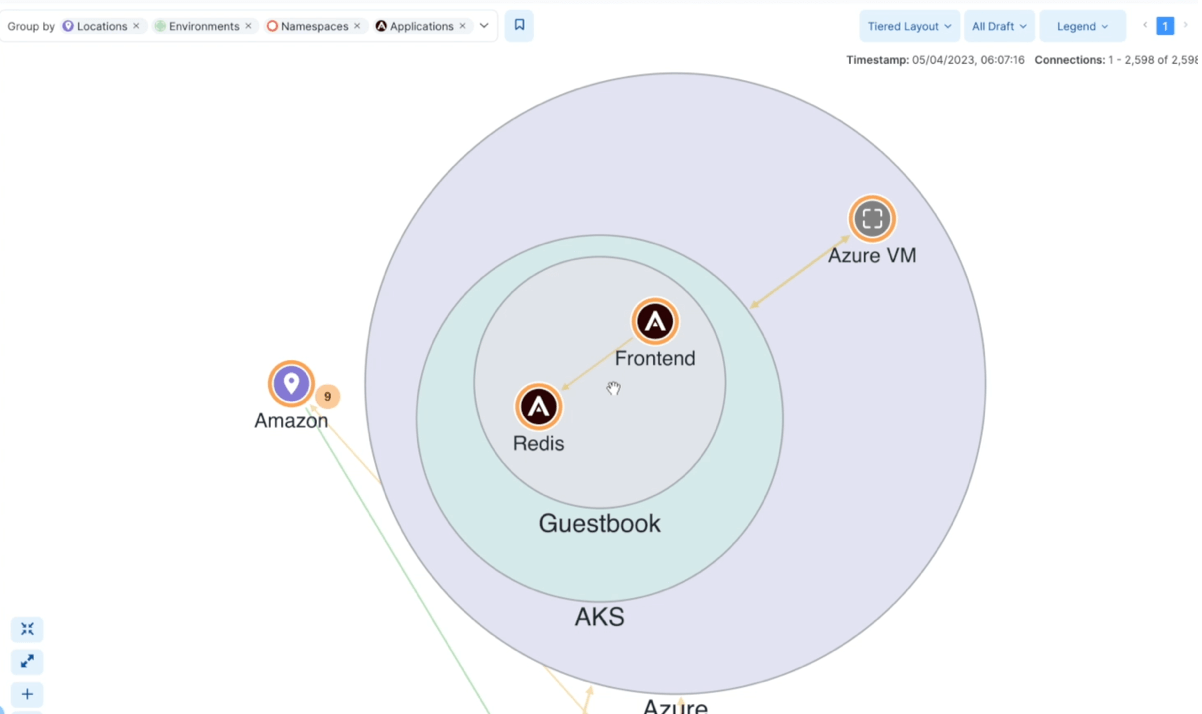

En utilisant la carte d'Illumio, les équipes de sécurité obtiennent une vue claire et détaillée de la façon dont les données circulent dans les différents segments de l'infrastructure de l'organisation. Cela permet d'obtenir des informations complètes sur le trafic de l'environnement, entre les pods au sein de vos clusters, ainsi que sur tout trafic entrant ou sortant vers ces pods dans votre infrastructure, qu'il s'agisse de déploiements sur site, dans le nuage ou sur les points d'extrémité.

En étant capable de visualiser le trafic de pod à pod et de cluster à charge de travail, Illumio peut aider à découvrir toute communication précédemment inconnue et vous permettre de comprendre le trafic de base dans l'environnement afin d'élaborer des politiques de sécurité plus éclairées.

Segmentation sans confiance dans les environnements en nuage

La segmentation zéro confiance d'Illumio permet aux équipes de sécurité de sécuriser divers déploiements. En s'appuyant sur des étiquettes définies par l'utilisateur, les entreprises peuvent mettre en œuvre des politiques de sécurité fines qui couvrent l'ensemble de l'environnement. Cette approche garantit que les mesures de sécurité sont appliquées de manière cohérente, quelle que soit la complexité de l'infrastructure. Il peut également prévenir une menace où un attaquant pourrait prendre le contrôle d'un hôte qui exécute plusieurs applications et ainsi provoquer des attaques en cascade sur l'ensemble de l'infrastructure.

Si Kubernetes et OpenShift proposent des fonctionnalités intégrées pour sécuriser le trafic, celles-ci ne protègent que le trafic au sein du cluster lui-même. Lorsqu'il s'agit d'applications qui s'étendent sur plusieurs clusters, et a fortiori sur plusieurs environnements cloud ou hybrides, il devient irréalisable d'exploiter uniquement les fonctions de sécurité intégrées à Kubernetes.

Avec Illumio, les pods et les services héritent dynamiquement des politiques associées et sont entièrement sécurisés en ligne. Les étiquettes définies par l'utilisateur d'Illumio garantissent une politique de segmentation cohérente au sein de vos clusters Kubernetes et OpenShift, ainsi que dans l'ensemble de votre environnement, éliminant ainsi les risques liés à une approche cloisonnée de la sécurité.

Sécurisez les conteneurs rapidement et facilement avec Illumio

L'utilisation d'Illumio pour sécuriser les conteneurs aide votre organisation :

- Visibilité totale : Inventoriez les clusters de conteneurs et visualisez le trafic en temps réel entre les pods, leurs hôtes et l'ensemble de l'infrastructure.

- Une politique uniforme dans tous les environnements : Empêchez la propagation des brèches grâce à une politique unique pour toutes les charges de travail - et sans matériel.

- Suivez les meilleures pratiques DevOps et intégrez-vous dans les flux de travail existants : Déployez facilement avec la charte Helm et prenez en charge les processus CICD existants.

- Segmentation transparente : Simplifiez la sécurité des conteneurs en utilisant iptables dans le noyau Linux de votre hôte Kubernetes pour appliquer la politique.

Prêt à en apprendre davantage sur la sécurisation de vos conteneurs avec Illumio ? Contactez-nous dès aujourd'hui.

.png)

.webp)