La sécurité des conteneurs est défaillante (et Zero Trust peut aider à y remédier)

Les conteneurs ont changé la façon dont les entreprises créent, exécutent et développent leurs applications. Les développeurs adorent les utiliser.

Les équipes de sécurité ? Pas tant que cela.

Les conteneurs rendent les choses plus rapides, plus flexibles et plus efficaces. Mais ils posent également de grands défis en matière de sécurité. Pourquoi ? Ils n'ont pas été conçus dans un souci de sécurité.

Christer Swartz et Nathan Tran, experts en sécurité d'Illumio, ont abordé la question de la sécurité des conteneurs lors de leur récent webinaire intitulé " Simplifier la sécurité des conteneurs avec Zero Trust".

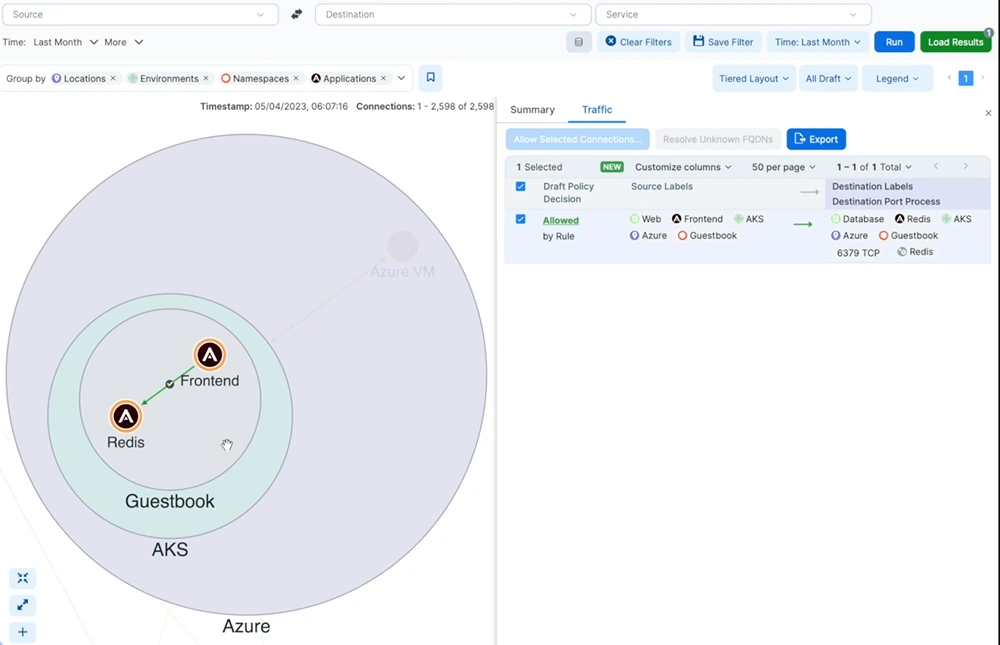

Ils ont expliqué pourquoi les méthodes de sécurité traditionnelles ne fonctionnent pas bien avec les conteneurs et comment l'utilisation d'une approche Zero Trust avec microsegmentation peut aider les équipes à voir ce qui se passe et à arrêter les attaques avant qu'elles ne se propagent à travers le réseau.

Les conteneurs ne doivent pas être un cauchemar en matière de sécurité

Les conteneurs, en particulier Kubernetes, se développent rapidement - plus rapidement que la plupart des stratégies de sécurité ne peuvent suivre. En fait, les experts de Gartner prévoient que presque toutes les charges de travail numériques seront basées sur l'informatique en nuage cette année.

Mais de nombreuses équipes de sécurité ont encore du mal à s'adapter. Le problème ? Les outils de sécurité traditionnels ont été conçus pour les systèmes existants. Les charges de travail sont restées au même endroit et ont été faciles à suivre.

Les conteneurs, en revanche, fonctionnent d'une manière totalement différente.

L'un des principaux défis est la visibilité. Les équipes de sécurité peuvent voir le trafic entrant et sortant d'un cluster de conteneurs. Mais ils ne peuvent pas voir ce qui se passe à l'intérieur. Sans cette visibilité, il est pratiquement impossible de repérer les menaces.

Les conteneurs démarrent et s'arrêtent également rapidement. Les attaquants ont ainsi la possibilité de se faufiler, de profiter des faiblesses et de disparaître avant que quelqu'un ne s'en aperçoive.

De nombreuses personnes pensent que les conteneurs sont sûrs parce qu'ils ne durent pas longtemps. Mais éphémère ne veut pas dire sûr.

Les pirates informatiques n'ont pas besoin de beaucoup de temps pour faire des dégâts. Une fois qu'ils sont entrés, ils peuvent utiliser un conteneur pour se déplacer dans le système, accéder à des informations sensibles et se propager dans le réseau.

Mythes courants sur la sécurité des conteneurs

Bien que la sécurité des conteneurs soit plus importante que jamais, certains malentendus courants empêchent encore les entreprises d'améliorer leurs défenses.

Décortiquons quelques-uns des mythes les plus répandus :

- Les conteneurs sont sécurisés par défaut. De nombreuses personnes pensent que les conteneurs sont automatiquement sûrs parce qu'ils sont isolés. Mais sans les mesures de sécurité adéquates, les attaquants peuvent toujours trouver des moyens d'entrer. En cas de mauvaise configuration, de mots de passe faibles ou d'API exposées, les pirates peuvent facilement prendre l'avantage et s'introduire dans les systèmes.

- Les outils de sécurité traditionnels fonctionnent bien. Les anciens outils de sécurité n'ont pas été conçus pour les environnements de conteneurs modernes. Souvent, ils ne peuvent pas voir ce qui se passe à l'intérieur d'un cluster Kubernetes. Si votre système de sécurité n'offre pas une visibilité ou un contrôle clairs sur le trafic des conteneurs, vous risquez de passer à côté de menaces cachées.

- La microsegmentation ralentit le développement. Certains pensent que l'ajout de sécurité ralentira le processus de développement. Mais la bonne approche Zero Trust s'intègre parfaitement dans les flux de travail DevOps. Il assure la sécurité des applications sans entraver l'innovation et la rapidité.

Il est important de comprendre ces mythes afin d'abandonner les anciennes méthodes de sécurité et d'utiliser une stratégie qui garantisse réellement la sécurité des environnements de conteneurs modernes.

Pourquoi une stratégie de confiance zéro est-elle la réponse à la sécurité des conteneurs ?

Vous ne pouvez pas empêcher toutes les cyberattaques, mais vous pouvez empêcher les pirates de se propager une fois qu'ils sont entrés.

C'est le pouvoir de la confiance zéro. Au lieu d'attendre de détecter les menaces après coup, Zero Trust limite l'accès entre les charges de travail - qu'elles soient dans des conteneurs ou d'autres systèmes - afin que les attaquants ne puissent pas se déplacer librement.

Voici comment Zero Trust aide à sécuriser les conteneurs :

- Élimine les angles morts. Une visibilité totale sur les conteneurs, les machines virtuelles et les charges de travail en nuage garantit que les attaquants ne peuvent pas se cacher.

- Empêche mouvement latéral. Une segmentation stricte limite l'accès, ce qui signifie que même si un attaquant pénètre dans un conteneur, il ne peut pas aller plus loin.

- Réduit la surface d'attaque. Seules les connexions nécessaires sont autorisées, ce qui rend plus difficile l'exploitation des vulnérabilités par les pirates.

Microsegmentation cohérente sans ralentissement

Le problème de la plupart des solutions de sécurité est qu'elles n'ont pas été conçues pour les conteneurs. Ils supposent que les charges de travail restent au même endroit et suivent des schémas de communication prévisibles. Les conteneurs rompent avec ces hypothèses.

C'est pourquoi l'approche d'Illumio est différente.

Au lieu d'imposer des modèles de sécurité traditionnels aux conteneurs, la segmentation zéro confiance (ZTS) d'Illumio intègre la sécurité dans le cycle de vie des conteneurs. Notre approche garantit :

- Visibilité hors bande. Nous fournissons des informations en temps réel sur chaque connexion, y compris à l'intérieur des grappes de conteneurs et dans les environnements hybrides.

- Déploiement sans contact. La sécurité est appliquée automatiquement, sans ralentir les flux de travail DevOps.

- Flexibilité sans agent et basée sur un agent. Choisissez le meilleur modèle pour votre environnement, qu'il s'agisse de Kubernetes, d'OpenShift ou d'un mélange de plateformes de conteneurs.

En appliquant des politiques de segmentation dès le démarrage d'un conteneur, Illumio ZTS s'assure que la sécurité est intégrée dès le départ. Cela signifie qu'au moment où un paquet quitte un pod, il suit déjà les principes de la confiance zéro.

L'avenir de la sécurité des conteneurs

Les conteneurs ne vont nulle part, pas plus que les menaces. Les organisations doivent dépasser les modèles de sécurité dépassés et adopter une stratégie qui empêche les violations de se propager.

L'avenir de la sécurité des conteneurs ne consiste pas à chasser les menaces. Il s'agit de les arrêter là où ils commencent.

Avec Illumio ZTS, les équipes de sécurité peuvent gérer les conteneurs en toute confiance sans ralentir l'innovation.

Vous souhaitez en savoir plus sur la manière de contenir les brèches dans votre environnement de conteneurs ? Regardez le webinaire complet maintenant, ou Contactez-nous aujourd'hui.

.png)