ネットワークセグメンテーションをマスターする: サイバーセキュリティ強化の鍵

サイバーセキュリティは、攻撃者を締め出すだけではありません。また、彼らが侵入した場合に彼らを止めることも重要です。

ネットワークセグメンテーションとは?

ネットワークセグメンテーションは、ネットワークをより小さなゾーンに分割し、攻撃の拡散を困難にします。

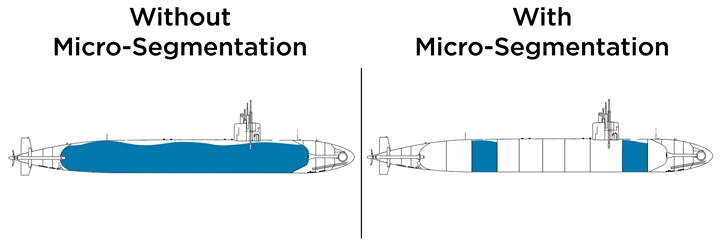

これをよりよく説明するために、潜水艦が 1 つのコンパートメントの違反に直面しても耐航性を維持するためにコンパートメントを使用する方法という一般的な例をよく参照します。突破口はその単一の区画に封じ込められ、潜水艦は沈没しません。これは、船舶の区画化(またはセグメンテーション)のおかげです。

ネットワークセグメンテーションとは、大規模なネットワークをより小さな個別のセクションに分割して、侵害の拡大を阻止することを意味します。各セクションは単独で保護されているため、攻撃者がネットワーク内に侵入した場合、攻撃者が動き回ることが困難になります。

森に防火帯を設置するようなものです。1 つの部分が発火しても、残りは安全です。しかし、この戦略にはそれだけではありません。それがどのように機能し、なぜこれほど役立つのかを詳しく見てみましょう。

ネットワークセグメンテーションの利点

ネットワークセグメンテーションを設定すると、次のような多くの利点があります。

1. セキュリティの向上

- 攻撃の拡散を阻止します。ネットワークが小さなセクションに分割されている場合、攻撃者はあるエリアから別のエリアに簡単に移動できず、被害は限定的です。

- 重要なデータを保護します。 顧客の詳細やビジネスデータなどの機密情報は安全なセクションに保管されるため、悪意のある人物がアクセスすることがはるかに困難になります。

- ゼロトラストを強化: ネットワークのセグメンテーションは、誰が何がネットワークにアクセスできるかを厳格に制御し、すべてをより安全に保つのに役立ちます。

- リスクの軽減: 脆弱なシステムとアプリケーションを分離しておくことで、何か問題が発生した場合にネットワーク全体に影響を与える可能性が低くなります。

2. コンプライアンスの容易化

- 規制に適合: PCI DSS、HIPAA、GDPRなどの多くのルールでは、機密データを分離する必要があります。たとえば、PCI D

- 監査の簡素化: ネットワークがきちんと分割されている場合、コンプライアンスチェックをより簡単かつ迅速に行うことができます。

- リソースの節約: 機密性の高いシステムを分離することで、企業は必要なコンプライアンス作業の量を減らすことができます。

3. ネットワークパフォーマンスの向上

- より良いトラフィックフロー: ネットワークを分割すると、各セクションのトラフィックが減り、スムーズに実行されます。

- 応答時間の短縮: ネットワークセクションが小さいほど、データの移動が速くなり、全体的なパフォーマンスが向上します。

- スマートなリソース使用: 企業は、重要なエリアにより多くのネットワーク電力を提供し、最も重要な場所で最高のパフォーマンスを確保できます。

4. 管理の容易化

- より迅速な回復: セグメンテーションは、ITチームが問題を迅速に発見して修正するのに役立ちます。

- より良い監視: セクションを小さくすると、異常なアクティビティやパフォーマンスの問題を見つけやすくなります。

- より多くの制御: 管理者は各セクションに特定のルールと設定を設定し、ネットワークを適切に整理して効率的に維持できます。

5. 横方向の移動リスクの軽減

- マルウェアの拡散を阻止します。 サイバー攻撃が発生した場合、セグメンテーションにより、悪質なものがネットワーク全体に広がるのを防ぎます。

- レガシーシステムを安全に保ちます。 それほど安全ではない可能性のある古いテクノロジーは、より安全な別のセクションに保管できます。

- IoTデバイスを保護します。 センサーなどのスマート デバイスは重要なシステムから分離されているため、セキュリティ層がさらに強化されます。

6. 拡張性と柔軟性

- さまざまな環境で動作: セグメンテーションはオンプレミス システムとクラウド システムの両方でうまく機能し、ビジネスの成長に合わせてすべてを安全に保ちます。

- 成長とともに: 企業が新しいツールやシステムを追加すると、セグメント化されたネットワークにより、セキュリティを犠牲にすることなく拡張が容易になります。

ネットワークセグメンテーションのベストプラクティス

ネットワークセグメンテーションのアイデアは単純ですが、それを機能させるには適切な計画が必要です。役立つヒントをいくつか紹介します。

1. 重要な資産を特定する

- 最も保護が必要なシステム、アプリ、データを見つけます。

- 資産がどれほど機密性が高く、重要で、リスクがあるかによって資産をグループ化します。

2. アクセスポリシーを定義する

- ネットワークの各部分にアクセスできるユーザーまたは内容に関するルールを作成します。

- ロールベースのアクセス制御 (RBAC) を使用して、ユーザーは仕事に必要なものだけにアクセスできます。

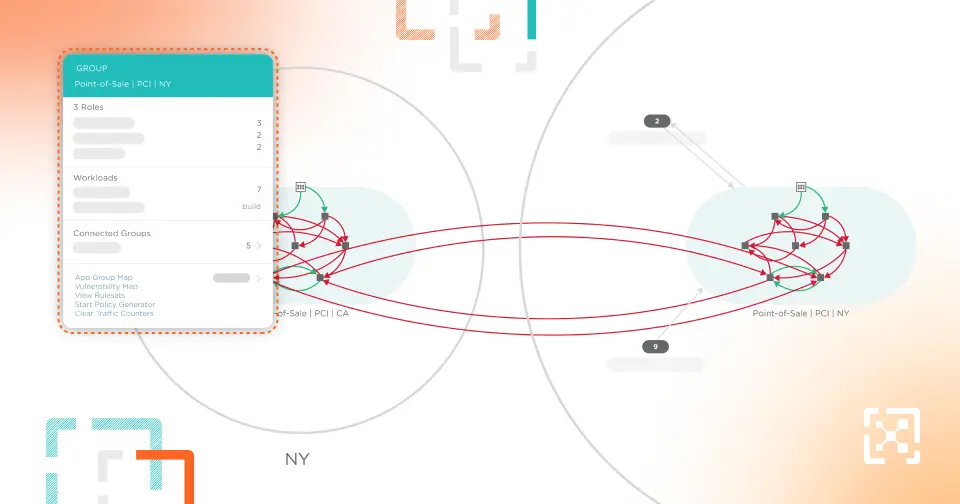

3. マイクロセグメンテーションを使用する

- ネットワークをより小さな部分に分割して、アプリまたはワークロードレベルでより適切に制御します。

- ワークロードにセキュリティルールをタグ付けして、セグメンテーションを自動化および適用します。

4. 監視と保守

- ツールを使用してネットワークトラフィックを監視し、セグメンテーションが計画どおりに機能することを確認します。

- 侵入検知および防御システム(IDPS)を追加して、脅威を特定してブロックします。

- ポリシーを定期的に更新して、新しい脅威や変更に対応します。

5. 定期的にテストする

- 定期的にテストを実行して、セキュリティの弱点を見つけて修正します。

- 攻撃シナリオを実行して、セグメンテーション制御が強力であることを確認します。

6. スタッフの教育とトレーニング

- セグメンテーションがなぜ重要なのか、そしてそれが仕事にどのような影響を与えるのかを従業員に教えます。

- IT スタッフがセグメンテーション ツールとポリシーの設定と管理の方法を理解していることを確認します。

7. ゼロトラスト原則との統合

- セグメンテーション戦略をゼロトラストアプローチと一致させ、アクセスを希望するすべてのデバイス、ユーザー、アプリをチェックします。

- 多要素認証 (MFA) を使用して、セキュリティ層を追加します。

8. 文書化と監査

- ネットワークマップ、ルール、変更など、セグメンテーション戦略の明確な記録を保持します。

- 定期的に監査を行って、内部ルールと外部ルールの両方を満たしていることを確認します。

9. IoT とセキュリティで保護されていないデバイスをセグメント化する

- IoT デバイス、ゲスト ネットワーク、リスクの高いシステムを重要なビジネス システムから分離します。

- これらのデバイスがネットワークと通信する方法を制限する特別なルールを設定します。

10. スケーラブルなソリューションを選択する

- 組織とともに成長できるセグメンテーションツールを選択してください。

- 簡単な管理、可視性、拡張性のために、Illumioのようなツールを検討してください。

ネットワークセグメンテーションの実装方法

実装を成功させるには、いくつかの手順が必要です。

ステップ 1: 現在のネットワークを評価する

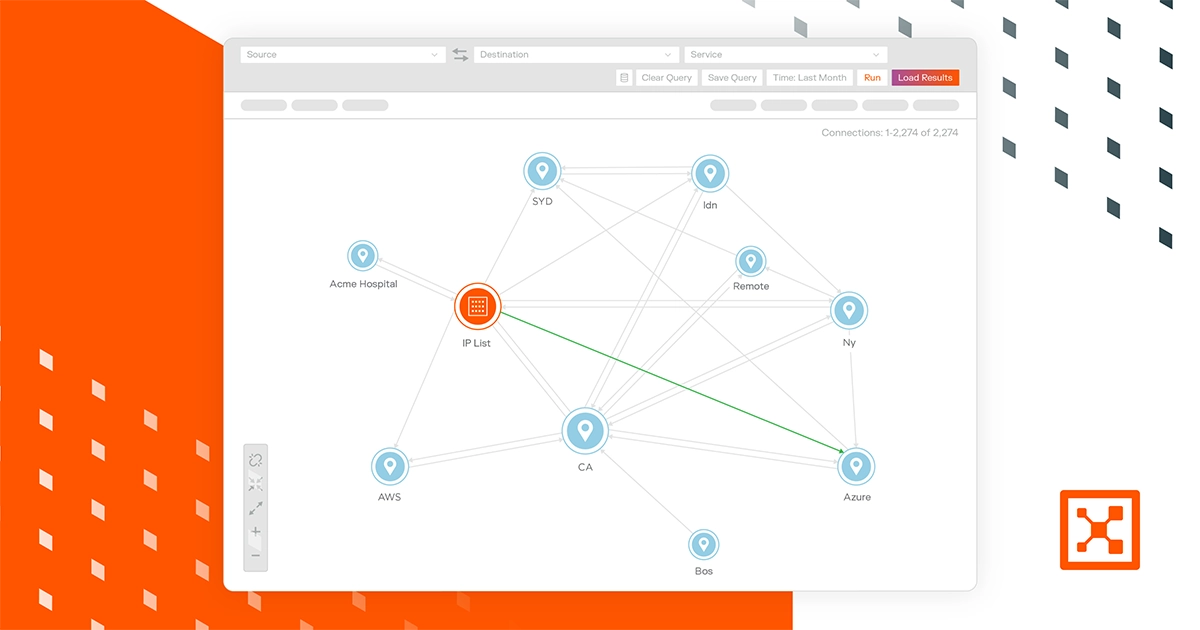

ネットワークをマッピングして、データがどのように移動し、どのシステムが相互に依存しているかを確認します。イルミオのネットワークセグメンテーションソリューションなどのツールを使用して、ネットワークの全体像を明確に把握します

ステップ 2: 目標を設定する

何を達成したいかを決めます。セキュリティの向上、パフォーマンスの高速化、またはコンプライアンスルールの遵守に重点を置いていますか?目標を知ることは、セグメンテーション プロセスの指針となります。

ステップ 3: セグメンテーション計画を作成する

次の表をガイドとして使用します。

ステップ 4: デプロイとテスト

細かいステップでセグメンテーションの展開を開始します。次のセクションに進む前に各セクションをテストして、すべてが正しく機能することを確認します。

ステップ 5: 監視と改善

ネットワークトラフィックを監視してください。効果を維持するために、必要に応じてセグメンテーション戦略を更新および調整します。

ネットワークセキュリティに関するイルミオからの洞察

イルミオは、可視性、拡張性、シンプルさに重点を置くことで、ネットワークセキュリティを容易にします。情報がネットワーク内をどのように移動するかに関するリアルタイム データが表示されるため、弱点を見つけてリスクを軽減できます。イルミオが際立っている理由は次のとおりです。

- 可視: イルミオのツールを使用すると、データがネットワーク上をどのように移動するかを明確に把握できます。潜在的なリスクがどこにあるかを確認し、ネットワークのさまざまな部分が相互にどのように依存しているかを理解できます。

- ゼロトラストの調整: イルミオはゼロトラストセキュリティモデルと完全に連携します。ネットワークの各部分に誰が、何がアクセスできるかについて厳格なルールを設定し、あらゆる段階で攻撃者を阻止します。

- セットアップが簡単: イルミオを使用するために新しいハードウェアを購入する必要はありません。既存のセットアップにセグメンテーション ルールが追加され、迅速かつ手頃な価格で開始できるようになります。

- ビジネスとともに成長: イルミオのソリューションは、ビジネスの拡大に伴う変化に対応できます。新しいツール、デバイス、アプリケーションを追加するときに、セグメンテーションルールを更新できます。

- リスクを早期に停止します。 イルミオは、大きな問題になる前にリスクを見つけて修正するためのリアルタイムの洞察を提供します。

明確な洞察とシンプルなセットアップにより、イルミオは企業が手間をかけずに強力なネットワークセキュリティを構築できるよう支援します。

イルミオのネットワークセグメンテーションの実際の使用例

1. 金融サービス

あるトップ銀行は、イルミオを使用して、支払いカードのデータをネットワークの他の部分から分離することで安全に保ちました。これにより、銀行は監査準備時間を40%短縮することができました。イルミオが 金融サービス 業界をどのようにサポートしているかについて詳しくご覧ください。

2. ヘルスケア

ラテンアメリカの大手病院ネットワークは、 ネットワークマイクロセグメンテーション を使用して患者データを保護し、HIPAAルールを満たしました。この変更により、データ侵害の可能性が大幅に低くなりました。イルミオのネットワークセグメンテーション がヘルスケア 業界をどのようにサポートしているかをご覧ください。

3. 製造

多国籍製造会社は、イルミオを使用してIoTデバイスをメインネットワークから分離しました。この動きにより、同社はランサムウェア攻撃による大きな損失を回避することができました。イルミオが 製造業 をどのようにサポートしているかについて詳しくご覧ください。

4. 小売業

ある小売業者は、イルミオのマイクロセグメンテーションを使用してPOSシステムを保護しました。これにより、攻撃者がネットワーク内を移動するのを防ぎ、顧客データを安全に保ちました

5. 政府

ヨーロッパの主要自治体は、Illumioの ゼロトラストネットワークセグメンテーション を使用して、市民の機密情報を保護しました。これにより、ファイアウォールの支出が数千万ユーロ節約されました。政府機関がイルミオからどのような恩恵を受けることができるかについて詳しく説明します。

ネットワークセグメンテーションに関するよくある質問 (FAQ)

質問: 1.マイクロセグメンテーションは従来のセグメンテーションとどう違うのですか?

答える: マイクロセグメンテーションは、アプリケーションまたはワークロードレベルできめ細かな制御を作成しますが、従来のセグメンテーションは、より大きなネットワーク領域に焦点を当てています。

質問: 2. ネットワークセグメンテーションの利点は何ですか?

答える: ネットワークセグメンテーションは、セキュリティを向上させ、コンプライアンスを支援し、ネットワークパフォーマンスを向上させ、管理を容易にします。

質問: 3. PCI DSS 準拠のためにネットワーク セグメンテーションが必要ですか?

答える: はい、 PCI DSS ネットワークのセグメンテーション は、決済システムを安全に保ち、コンプライアンス要件を満たすために重要です。

質問: 4. ネットワークセグメンテーションに最適なツールは何ですか?

答える: Illumioのようなツールは、ネットワークセグメンテーションを効果的にするための可視性、拡張性、シンプルさを提供します。

質問: 5. ネットワークセグメンテーションは IoT デバイスを保護できますか?

答える: そうですよ。IoT ネットワークのセグメンテーション により、IoT デバイスを重要なシステムから分離し、攻撃のリスクを軽減します。

質問: 6.ゼロトラストネットワークセグメンテーションとは?

答える: これは、厳格なアクセス制御を使用するセキュリティ アプローチであり、ネットワーク セグメントにアクセスする前に、すべてのユーザー、デバイス、ワークロードが検証されていることを確認します。

質問: 7. セグメンテーションポリシーはどのくらいの頻度で見直す必要がありますか?

答える: セグメンテーションポリシーを定期的に、理想的には3か月ごとに見直して、ネットワークの変化に合わせて有効性を維持する必要があります。

質問: 8. ネットワーク セグメンテーションの実装にはどのような課題が生じますか?

答える: 一般的な課題には、複雑さの管理、古いシステムの処理、ネットワーク トラフィックの十分な可視性の取得などがあります。

質問: 9. イルミオはネットワークセグメンテーションをどのように簡素化しますか?

答える: イルミオはリアルタイムの可視性を提供し、既存のシステムとうまく連携するため、セグメンテーションの複雑さが軽減されます。

最終的な考え

ネットワークセグメンテーション はサイバーセキュリティだけではありません。これは、最新のネットワークを管理する上で重要な部分です。

コンプライアンスルールの遵守、重要なデータの保護、パフォーマンスの向上など、ネットワークをセグメント化することで大きな違いが生まれます。Illumio などのツールを使用し、ベスト プラクティスに従うことで、ネットワークを強力で安全なシステムに変えることができます。

より安全なネットワークへの第一歩を今すぐ踏み出しましょう。

.png)

.webp)

%20(1).webp)