.png)

ゼロトラストモデルを実装するための6つのステップ

ランサムウェアやその他のサイバー攻撃から保護するために、より強力なゼロトラストセキュリティを構築するための主要なベストプラクティスを学びます。

ゼロトラストに対する「オール・オア・ナッシング」のアプローチは、困難な作業です。ゼロトラストの達成に向けて現実的なステップを踏み出せるように、より段階的でアジャイルなアプローチを採用したらどうでしょうか?

この電子ブックをダウンロードして、以下を学びましょう。

- 反復可能なプロセスを使用して ゼロトラスト セキュリティプログラムを実用的に構築するための6つのステップ。

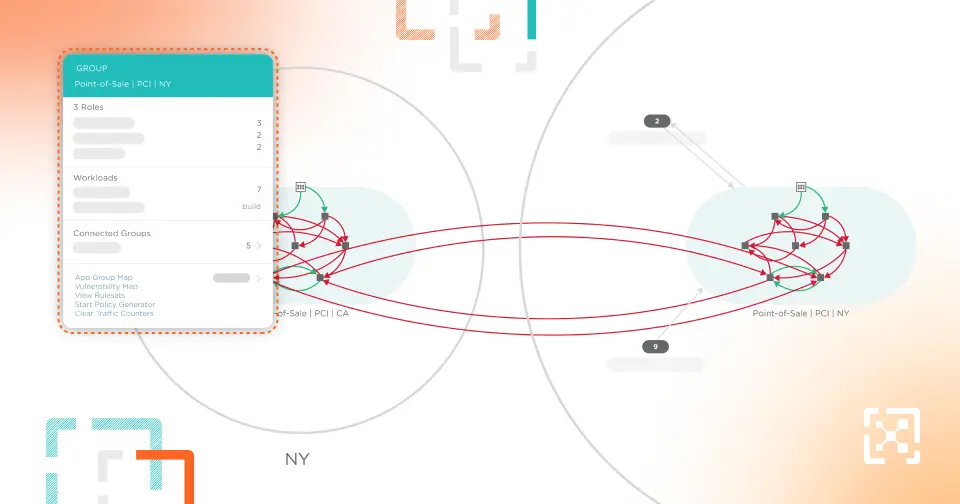

- マイクロセグメンテーションなどのセキュリティ制御が、ワークロード保護などの重点分野への取り組みにどのように役立つか。

- 最小特権アクセスを効率的に実装および維持するために不可欠な機能。

ハイライト

主な利点

アセットのプレビュー

No items found.

No items found.

Gartner Hype Cycle for Cloud Security、2021年 – 代表ベンダー

Forrester New Wave™ for Microsegmentation – リーダー

CRNパートナープログラムガイド2022 – 受賞者

CRNパートナープログラムガイド2022 – 受賞者

グローバル情報セキュリティ賞 - パブリッシャーズチョイス

CRNパートナープログラムガイド2022 – 受賞者

違反を想定します。

影響を最小限に抑えます。

レジリエンスを高めます。

ゼロトラストセグメンテーションについて詳しく知る準備はできていますか?

.webp)

%20(1).webp)