マルウェア

マルウェアは 、「悪意のあるソフトウェア」の短縮版である包括的なフレーズであり、デバイスに損傷を与え、データを盗み、混乱を引き起こす可能性のあるあらゆる種類のソフトウェアを意味します。これは、バグが偶然である一方で、攻撃者が意図的に危害を加えるためにマルウェアを作成するため、ソフトウェアのバグとは異なります。

マルウェアは通常、物理的なハードウェアやシステムに損害を与えることはありませんが、情報を盗んだり、データを暗号化して身代金を要求したり、ファイルを削除したり、個人データをキャプチャするためにユーザーをスパイしたり、システムを乗っ取って無料の処理リソースに使用したりする可能性があります。

マルウェアの背後には、お金を稼ぐ、仕事能力を妨害する、政治的声明を出す、単に大混乱を引き起こすなど、多くの動機があります。

マルウェアはどのように機能しますか?

マルウェアが機能するには、コンピューター上に存在する必要があります。マルウェアがたどる最も一般的な 2 つのルートは、インターネットと電子メールです。そのため、オンラインであればいつでも、マルウェア攻撃を受ける可能性があります。

フィッシング詐欺は、電子メールを使用してマルウェアを配信する一方向攻撃です。悪意のある電子メール内のリンクをクリックすると、マルウェアがシステムにインストールされる可能性があります。

ハッキングされた Web サイトもマルウェア感染源であり、正当に見える悪意のあるソフトウェアをインストールするきっかけとなり、すべてのデータを盗みます。

ソーシャルエンジニアリングとは、ユーザーを操作して特定のアクションを実行したり、個人情報を提供したりすることです。これは、マルウェアの配信にも関与する可能性があります。

マルウェアの種類

マルウェアは非常に一般的な用語です。これは、デバイスに損害を与えたり、データを盗んだりする可能性のあるあらゆる種類のソフトウェアに適用されます。したがって、マルウェアの種類について知っておくと、何を扱っているのか、どのように修正するのかをよりよく理解するのに役立ちます。

ウイルス

ウイルスは、他の種類のソフトウェアに添付されたマルウェアです。ユーザーがウイルスを実行するたびに、通常はウイルスが接続されているソフトウェアを誤って実行することによって、ウイルスはユーザーのシステム上の他のプログラムに自分自身を追加することで自分自身を複製します。

Ransomware

ランサムウェアは、ユーザーのシステムを暗号化したり、デバイスからロックアウトしたりする一般的なタイプのマルウェアです。その後、ユーザーはデバイスまたはデータに再度アクセスするために身代金を支払う必要があります。攻撃者が比較的追跡不可能な暗号通貨での支払いを要求できるため、このタイプのマルウェアの使用が増加しています。この種の攻撃により、ランサムウェアはほぼ完全な犯罪になります。

ハッカーはランサムウェア攻撃で企業を標的にすることが増えており、パーソナルコンピュータでのランサムウェアインシデントは鈍化しています。攻撃者は、企業がはるかに儲かる標的であることに気づきました。また、エンタープライズネットワークは、ランサムウェアが元のデバイスだけでなく拡散し、感染する機会を与えます。

ワーム

コンピューターワームは、自己複製できるという点でウイルスのようなマルウェアです。しかし、特定のデバイス上のソフトウェアに感染するだけでなく、ユーザーがアクティブ化するためのアクションなしで、ネットワークを介して他のシステムに拡散する可能性があります。

Spyware

スパイウェアは、システムのユーザーをスパイするあらゆる種類の悪意のあるソフトウェアです。キーロガーを使用してユーザーのすべてのキーストロークをキャプチャするか、同様の方法でファイルシステムからユーザーのデータを盗むことでこれを行うことができます。その後、スパイウェアはこのデータをソフトウェアの作成者にリモートで送信します。

トロイ

トロイの木馬は正規のソフトウェアを装ったソフトウェアですが、舞台裏では悪意のあることを行っています。トロイの木馬がデバイスに侵入すると、それを使用する攻撃者はシステムに不正アクセスする可能性があります。これが発生すると、攻撃者はトロイの木馬を使用して、個人データや財務データを盗んだり、他の形式のマルウェアの 1 つをインストールしたりするなど、複数のことを行うことができます。

アドウェア

アドウェアは、広告を表示する望ましくないソフトウェアです。多くの場合、このタイプのマルウェアはブラウザに感染します。アドウェアは通常、有用な種類のソフトウェアになりすますが、ソフトウェアの作成者にお金を稼ぐために広告を配信します。アドウェアは通常悪意のあるものではありませんが、イライラしたり、煩わしくなったり、作業が遅くなったりする可能性があります。

悪用

エクスプロイトは、よく知られたソフトウェアの脆弱性やバグを利用し、攻撃者が通常はアクセスできないシステムに侵入できるようにします。通常、ソフトウェアのパッチやアップデートでこれらの脆弱性は修正されますが、パッチの開発には時間がかかります。パッチが適用されるまで、システムは脆弱であり、マルウェア開発者はこれを悪用します。

マルウェアに感染しているかどうかはどうすればわかりますか?

システムがマルウェアに感染しているかどうかを判断するのは難しい場合があります。マルウェアの症状は、他のシステムの問題によって引き起こされる問題としてマスクする可能性があります。マルウェア感染の一般的な兆候には次のようなものがあります。

- デバイスの動作が遅い

- 広告が氾濫しています

- システムがクラッシュする頻度が高くなります

- ディスク容量が不足しています

- 説明できないインターネット活動が増加しています

- ブラウザの設定が変更されます

- デバイスやデバイス上のファイルにアクセスできなくなります

マルウェアの防止と検出

マルウェアからシステムを保護することはできますが、警戒が必要です。マルウェアを検出して防止するためにできることをいくつか紹介します。

- すべてのシステムとソフトウェアに定期的にパッチを適用して更新し、攻撃者がシステムにアクセスしてマルウェアをインストールするために使用できる脆弱性を修正します

- 電子メールとエンドポイントセキュリティツールを使用して、悪意のある添付ファイルをユーザーのデバイスに感染する前に検出して削除します

- マルウェアやフィッシングメールについて教えるセキュリティトレーニングコースをユーザーに提供し、不明なソースから添付ファイルをダウンロードするよりもよく理解できるようにします

- 定期的にバックアップを取り、別の場所に保存することで、マルウェアがシステムに感染した場合にシステムを以前の状態に復元できます

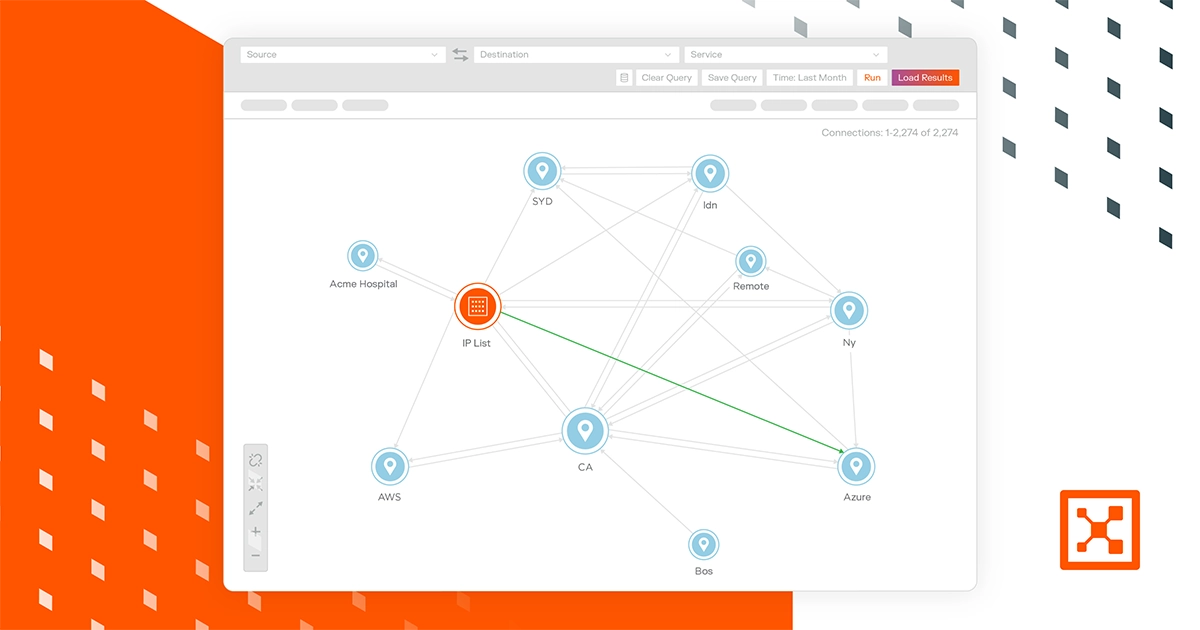

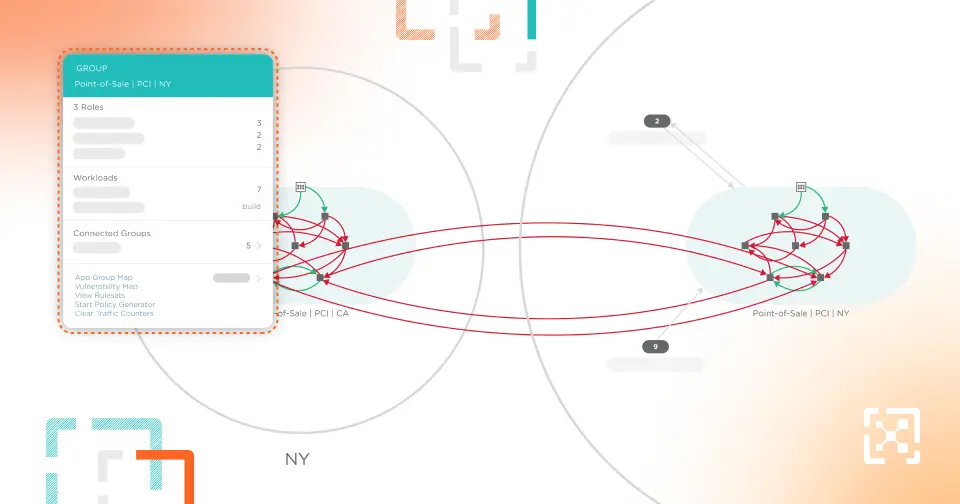

- ネットワークとその上のデバイスをセグメント化します。このセグメンテーションにより、感染したデバイスがネットワークを介して他のデバイスに感染を広げるのを防ぎ、より重要なシステムへの被害を制限または排除することができます。

- エンドポイントの検出と対応 (EDR) を追加して、エンドポイントの侵害や不審なアクティビティの兆候を監視し、マルウェアがネットワーク上のデバイスを拡散する前にセキュリティ インシデントに対応します

マルウェアを防ぐだけではありません

拘留と防止はほとんどの場合機能しますが、マルウェアが侵入することもあります。したがって、その不測の事態に備えて計画を立てる必要があります。最初に行うことは、できるだけ早く感染したデバイスをネットワークから削除することです。これにより、マルウェアがネットワークに接続されているより多くのシステムに損害を与えるのを防ぐことができます。

ネットワークにマイクロセグメンテーションをすでに実装している場合でも、デバイスを削除する必要があります。マイクロセグメンテーションは、デバイスとデバイスが感染している可能性のあるマルウェアを分離し、感染の拡大を防ぎます。

感染したデバイスがネットワークから外れたら、定期的にバックアップを行っていることを確認してください。次に、デバイスのデータを復元して、感染する前の時点にロールバックし、再び使用できるようにします。

Conclusion

マルウェアとは、システムに損害を与えたり、システム全体に複製するウイルスから不正なデータにアクセスしたりするあらゆる種類のソフトウェアです。ウイルス対策ソフトウェア、電子メール セキュリティ ソフトウェア、およびトレーニングを使用してマルウェアを防止できます。マイクロセグメンテーションは、エンドポイントをセグメント化し、感染したシステムからのマルウェアの横方向の移動を防ぐことで、マルウェア保護をさらに強化します。

詳細情報

イルミオゼロトラストセグメンテーションプラットフォームがマルウェアやランサムウェアの拡散をどのように阻止するかをご覧ください。

.png)

.webp)

%20(1).webp)