Netskope

Redéfinir l'accès à distance avec une protection de niveau supérieur

Fournir une posture de sécurité renforcée basée sur l'architecture zero trust.

Illumio et Netskope offrent une solution de sécurité puissante et intégrée qui protège l'accès au périmètre et les mouvements latéraux dans votre infrastructure de nuage hybride afin d'assurer une protection de bout en bout, où que résident vos données et vos utilisateurs.

Illumio Segmentation pour Azure

Découvrez comment les clients Azure peuvent sécuriser les applications et les charges de travail dans plusieurs nuages avec Illumio Segmentation.

Illumio pour Azure Firewall

Protégez vos ressources Azure Virtual Network et accélérez votre passage au cloud grâce à une visibilité accrue et à des politiques de sécurité Zero Trust.

Copilote pour la sécurité

Illumio est fier de participer à l'avant-première privée des partenaires de Microsoft Copilot for sécurité, qui exploite la puissance de l'IA générative pour la cybersécurité.

Illumio + Microsoft Sentinel

Améliorez vos opérations de sécurité dans Microsoft Sentinel grâce à une meilleure visibilité des charges de travail et à un niveau de contexte plus approfondi dans les communications...

Une réponse plus rapide aux incidents

Corréler les journaux de flux de trafic Illumio des charges de travail avec d'autres données d'événements de sécurité, afin de fournir aux équipes de sécurité des informations plus approfondies et une réponse plus rapide.

Meilleure visibilité des charges de travail

Prioriser les efforts à l'aide de données sur les événements d'altération, les événements vérifiables, les événements de balayage des ports, le trafic bloqué et les charges de travail et services les plus fréquentés.

Efficacité accrue de SecOps

Visualisez les événements vérifiables et les journaux de flux de trafic sous forme de données lisibles et utilisables directement dans Sentinel, ce qui centralise la surveillance de la sécurité.

Partenaire AWS en vedette

Le livre 2023 Cloud Sécurité Trends ebook de SANS et AWS présente Illumio comme une solution "hautement performante" pour la sécurité zero trust et Cloud.

Podcast Illumio et AWS

Écoutez les dirigeants d'Illumio et d'AWS discuter du rôle de Zero Trust dans la cybersécurité, de la sécurisation de votre migration dans le nuage, de l'évolution des menaces dans le nuage, et plus encore.

Illumio et AWS GuardDuty

Découvrez comment les capacités combinées d'AWS GuardDuty et d'Illumio ZTS remédient au trafic anormal malveillant et améliorent la résilience.

Entretien avec un client AWS

Regardez Mario Espinoza, directeur général d'Illumio, parler de son information en tant que client d'AWS et expliquer comment AWS aide Illumio à être plus innovant.

Webinaire Illumio et AWS

Regardez les dirigeants d'Illumio et d'AWS discuter de la façon dont les organismes de soins de santé, cible privilégiée des rançongiciels, peuvent moderniser leur cybersécurité.

Compétence en matière de sécurité AWS

Illumio obtient le statut d'Amazon Web Services (AWS) Security Competency pour son expertise en sécurité dans le cloud avec CloudSecure.

Vous voulez essayer l'intégration d'Illumio et de Netskope ?

.webp)

Visibilité totale sur les environnements hybrides

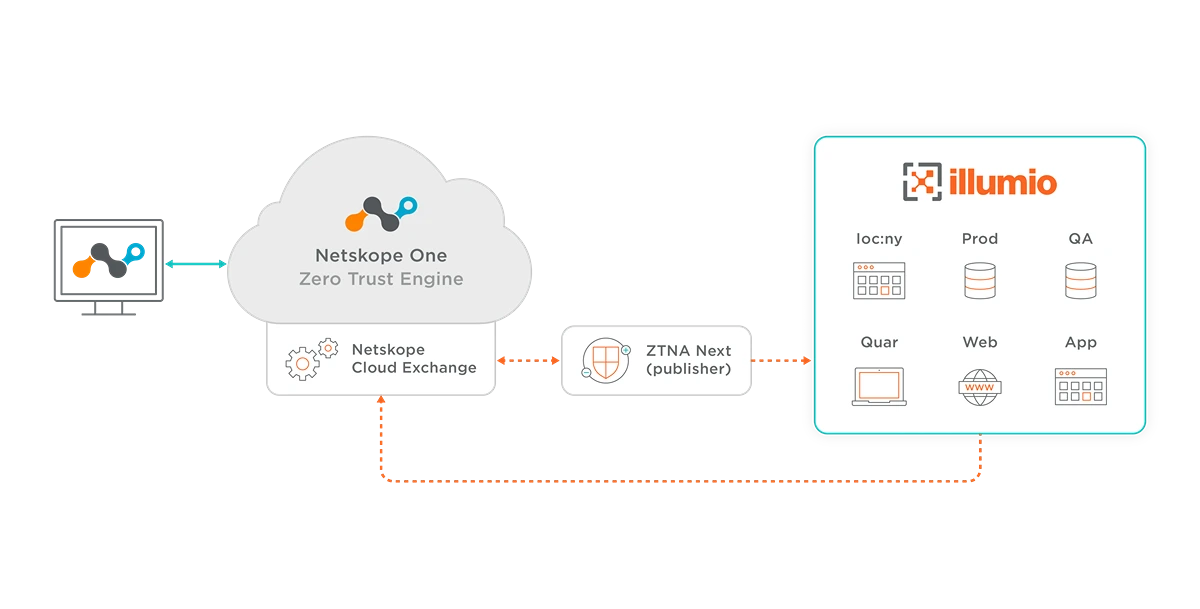

En combinant Illumio Breach Containment avec Netskope ZTNA Next, les organisations obtiennent une vue cohérente et en temps réel du trafic utilisateur-application et application-application.

Protéger les utilisateurs des charges de travail non conformes

La visibilité combinée définit la politique de Netskope pour bloquer l'accès entre les utilisateurs et les charges de travail potentiellement compromises, ou les charges de travail dans des environnements segmentés.

Visibilité totale sur les environnements hybrides

En combinant Illumio Breach Containment avec Netskope ZTNA Next, les organisations obtiennent une vue cohérente et en temps réel du trafic utilisateur-application et application-application.

Protéger les utilisateurs des charges de travail non conformes

La visibilité combinée définit la politique de Netskope pour bloquer l'accès entre les utilisateurs et les charges de travail potentiellement compromises, ou les charges de travail dans des environnements segmentés.

Appliquer la politique ZTNA dynamique

Les politiques de sécurité de Netskope mettent automatiquement à jour l'accès des utilisateurs en fonction des métadonnées d'Illumio, ce qui élimine la nécessité de réécrire les règles à mesure que les attributs de la charge de travail changent.

Visibilité totale sur les environnements hybrides

En combinant Illumio Breach Containment avec Netskope ZTNA Next, les organisations obtiennent une vue cohérente et en temps réel du trafic utilisateur-application et application-application.

Protéger les utilisateurs des charges de travail non conformes

La visibilité combinée définit la politique de Netskope pour bloquer l'accès entre les utilisateurs et les charges de travail potentiellement compromises, ou les charges de travail dans des environnements segmentés.

Appliquer la politique ZTNA dynamique

Les politiques de sécurité de Netskope mettent automatiquement à jour l'accès des utilisateurs en fonction des métadonnées d'Illumio, ce qui élimine la nécessité de réécrire les règles à mesure que les attributs de la charge de travail changent.

Visibilité totale sur les environnements hybrides

En combinant Illumio Breach Containment avec Netskope ZTNA Next, les organisations obtiennent une vue cohérente et en temps réel du trafic utilisateur-application et application-application.

Protéger les utilisateurs des charges de travail non conformes

La visibilité combinée définit la politique de Netskope pour bloquer l'accès entre les utilisateurs et les charges de travail potentiellement compromises, ou les charges de travail dans des environnements segmentés.

Visibilité totale sur les environnements hybrides

En combinant Illumio Breach Containment avec Netskope ZTNA Next, les organisations obtiennent une vue cohérente et en temps réel du trafic utilisateur-application et application-application.

Protéger les utilisateurs des charges de travail non conformes

La visibilité combinée définit la politique de Netskope pour bloquer l'accès entre les utilisateurs et les charges de travail potentiellement compromises, ou les charges de travail dans des environnements segmentés.

Appliquer la politique ZTNA dynamique

Les politiques de sécurité de Netskope mettent automatiquement à jour l'accès des utilisateurs en fonction des métadonnées d'Illumio, ce qui élimine la nécessité de réécrire les règles à mesure que les attributs de la charge de travail changent.

Visibilité totale sur les environnements hybrides

En combinant Illumio Breach Containment avec Netskope ZTNA Next, les organisations obtiennent une vue cohérente et en temps réel du trafic utilisateur-application et application-application.

Protéger les utilisateurs des charges de travail non conformes

La visibilité combinée définit la politique de Netskope pour bloquer l'accès entre les utilisateurs et les charges de travail potentiellement compromises, ou les charges de travail dans des environnements segmentés.

Appliquer la politique ZTNA dynamique

Les politiques de sécurité de Netskope mettent automatiquement à jour l'accès des utilisateurs en fonction des métadonnées d'Illumio, ce qui élimine la nécessité de réécrire les règles à mesure que les attributs de la charge de travail changent.

Netskope

Ressources

Zero trust : Plus qu'une simple question d'identité

Dans cet épisode de Security Visionaries, l'animatrice Emily Wearmouth explore le concept de zero trust avec les experts en cybersécurité John Kindervag, le "parrain de la zero trust", et Neil Thacker. Écoutez-les raconter les origines de la zero trust, ses principes sous-jacents et la manière dont elle remodèle les organisations modernes. Ils clarifient également l’idée fausse selon laquelle la zero trust ne concerne que la gestion des identités et des accès, en soulignant que son champ d’application est plus large pour sauvegarder les actifs de l’organisation. En outre, ils se penchent sur les épreuves et les tribulations de la mise en œuvre du zero trust et sur la nécessité de comprendre la mission de l'organisation et de protéger la surface. Enfin, nous encourageons les organisations à adopter progressivement, itérativement et discrètement le zero trust tout en gardant un œil attentif sur le système.

Plugin Illumio pour échange de menace

Le plugin Illumio récupère les charges de travail dans un périmètre de politique configuré et crée des IoC Netskope menace pour toutes les interfaces de chaque charge de travail. Les IoC peuvent ensuite être utilisés pour un contrôle d'accès granulaire avec des charges de travail qui ne sont pas gérées par la politique d'Illumio.

Vous voulez essayer l'intégration d'Illumio et de Netskope ?

%201.png)

%201.png)

Vous voulez essayer l'intégration d'Illumio et de Netskope ?

%201.png)

%201.png)

Vous voulez essayer l'intégration d'Illumio et de Netskope ?

%201.png)

%201.png)

.webp)