Illumio et Wiz : Voir, détecter et contenir automatiquement les attaques de l'informatique en nuage

Les risques liés à l'informatique en nuage ne font qu'empirer. D'après une étude récente de l'Illumio's Cloud Security Index 2023, 47 % de toutes les violations de données ont eu lieu dans le nuage au cours des deux dernières années seulement. 6 responsables de l'informatique et de la sécurité sur 10 estiment que la sécurité de l'informatique dématérialisée est insuffisante et qu'elle représente un risque grave pour les activités de leur entreprise.

Les RSSI et leurs équipes de sécurité doivent commencer à penser différemment à la sécurité du cloud. Les attaques sont inévitables - il est temps de mettre en place des stratégies de sécurité modernes pour l'informatique en nuage qui permettent à la fois de sécuriser de manière proactive et de contenir de manière réactive les brèches et les attaques de ransomware.

C'est pourquoi le Wiz et Illumio se sont associés pour combiner la détection des menaces et la segmentation zéro confiance dans le cadre de leur architecture zéro confiance. Grâce à l'intégration de Wiz Cloud Security Platform et d'Illumio CloudSecure, les entreprises peuvent automatiquement combler les lacunes en matière de sécurité et contenir les attaques actives.

Voir, détecter et contenir les cyberattaques dans l'informatique en nuage - le tout en une seule intégration

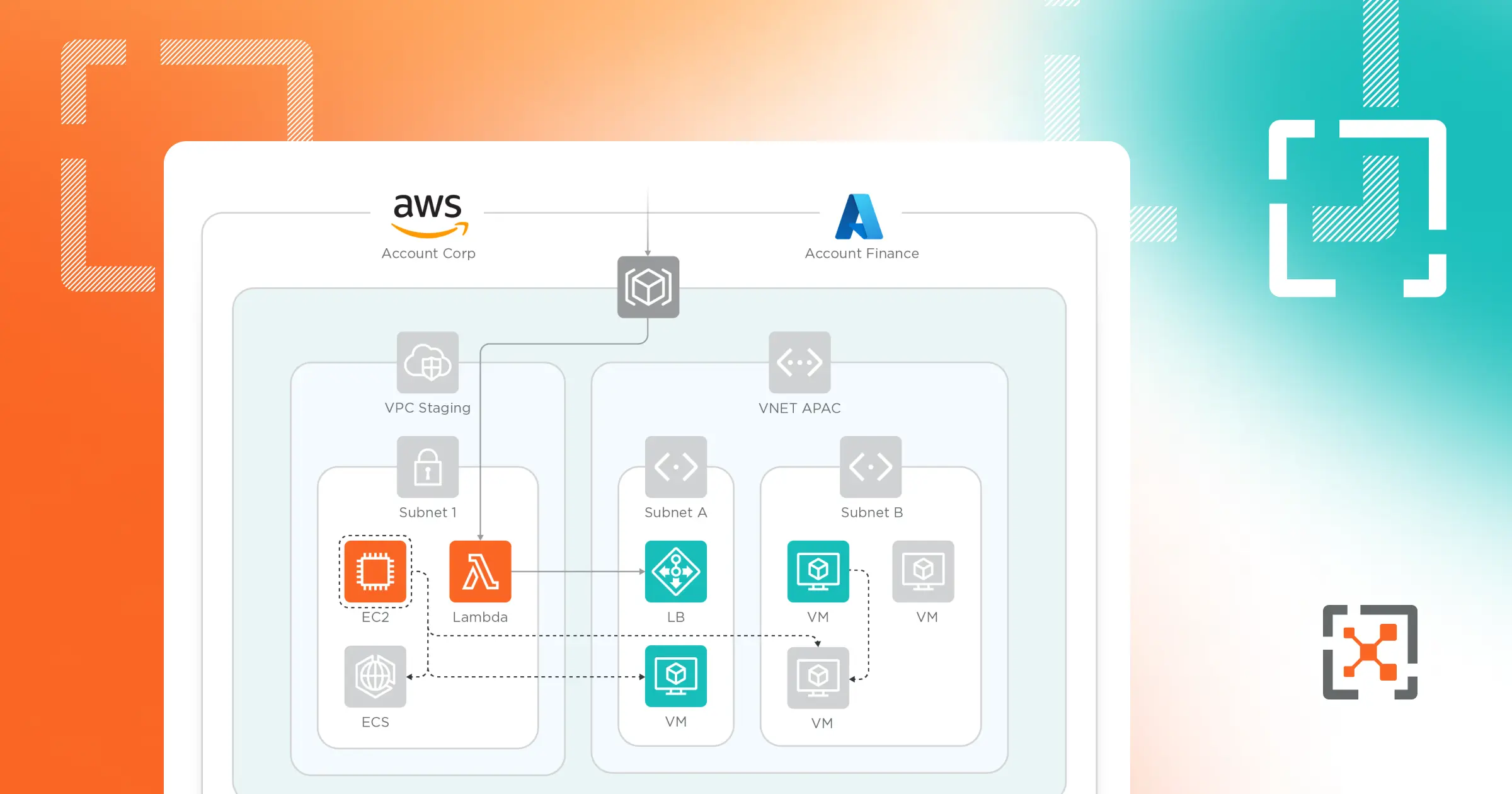

Les entreprises gèrent des environnements hybrides et multiclouds complexes et en constante évolution. Dans le même temps, les attaquants sont de plus en plus sophistiqués, en particulier avec l'aide de l'IA et de la ML pour générer des attaques. Cette combinaison signifie qu'il n'est plus suffisant pour les équipes de sécurité d'attendre de traiter manuellement les menaces, les vulnérabilités ou les mauvaises configurations lorsqu'elles sont détectées.

Si les attaquants automatisent les brèches et les ransomwares, les équipes de sécurité doivent également automatiser leurs processus.

L'intégration conjointe de Wiz et d'Illumio rationalise la sécurité des nuages, en offrant une intégration unique qui permet de voir, de détecter et de traiter automatiquement les mauvaises configurations, les vulnérabilités et les attaques actives des nuages.

La plateforme de sécurité Wiz Cloud analyse les ressources à la recherche de vulnérabilités et d'autres problèmes. S'il trouve quelque chose de critique, il partagera cette information avec Illumio CloudSecure. En réponse, Illumio CloudSecure appliquera automatiquement une politique de sécurité pour combler les lacunes de sécurité et réduire les risques avant que les acteurs malveillants ne puissent les exploiter. Cela signifie que les organisations peuvent mettre en œuvre des contrôles de segmentation granulaires basés sur des renseignements sur les menaces en temps réel, en minimisant la surface d'attaque et en contenant automatiquement les brèches potentielles.

Grâce à l'intégration conjointe, les équipes chargées de la sécurité bénéficient d'avantages tels que

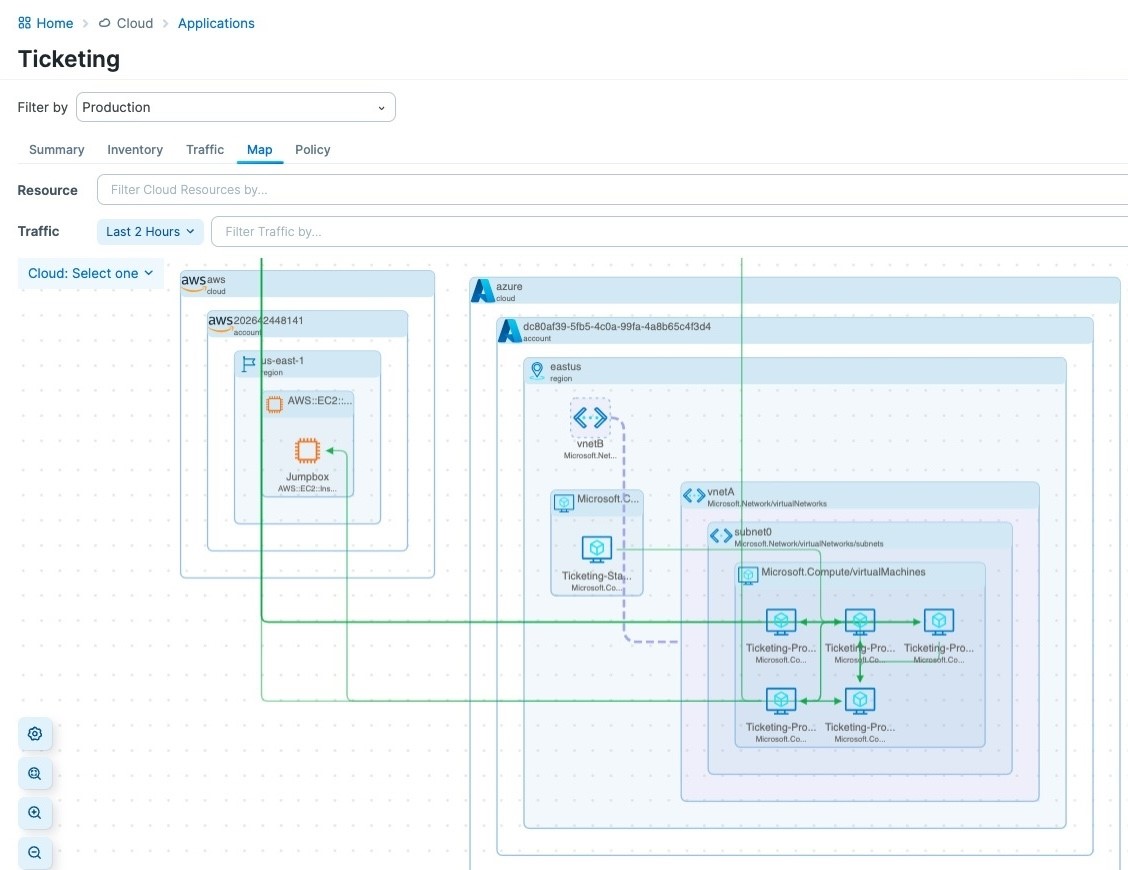

- Une visibilité complète sur les environnements hybrides et multi-cloud : Vous ne pouvez pas sécuriser ce que vous ne pouvez pas voir - et c'est particulièrement vrai dans le nuage où les instances sont constamment en rotation. En bénéficiant d'une visibilité de bout en bout sur les environnements cloud, les terminaux et les centres de données, les équipes de sécurité obtiennent des informations plus approfondies sur le trafic réseau et les communications. Ils peuvent ensuite utiliser ces informations pour appliquer des contrôles de segmentation proactifs et granulaires qui répondent aux besoins uniques de leur infrastructure.

- Meilleure gestion des vulnérabilités : Ajoutez la télémétrie des flux de trafic du réseau à la détection des menaces afin d'avoir une meilleure vision des failles de sécurité et une réponse plus rapide aux vulnérabilités.

- Endiguement plus rapide des brèches : N'attendez pas une réponse manuelle aux renseignements sur les menaces en temps réel de Wiz. Illumio CloudSecure utilise les données de Wiz pour déployer automatiquement des contrôles de segmentation granulaires qui minimisent la surface d'attaque et contiennent les attaques.

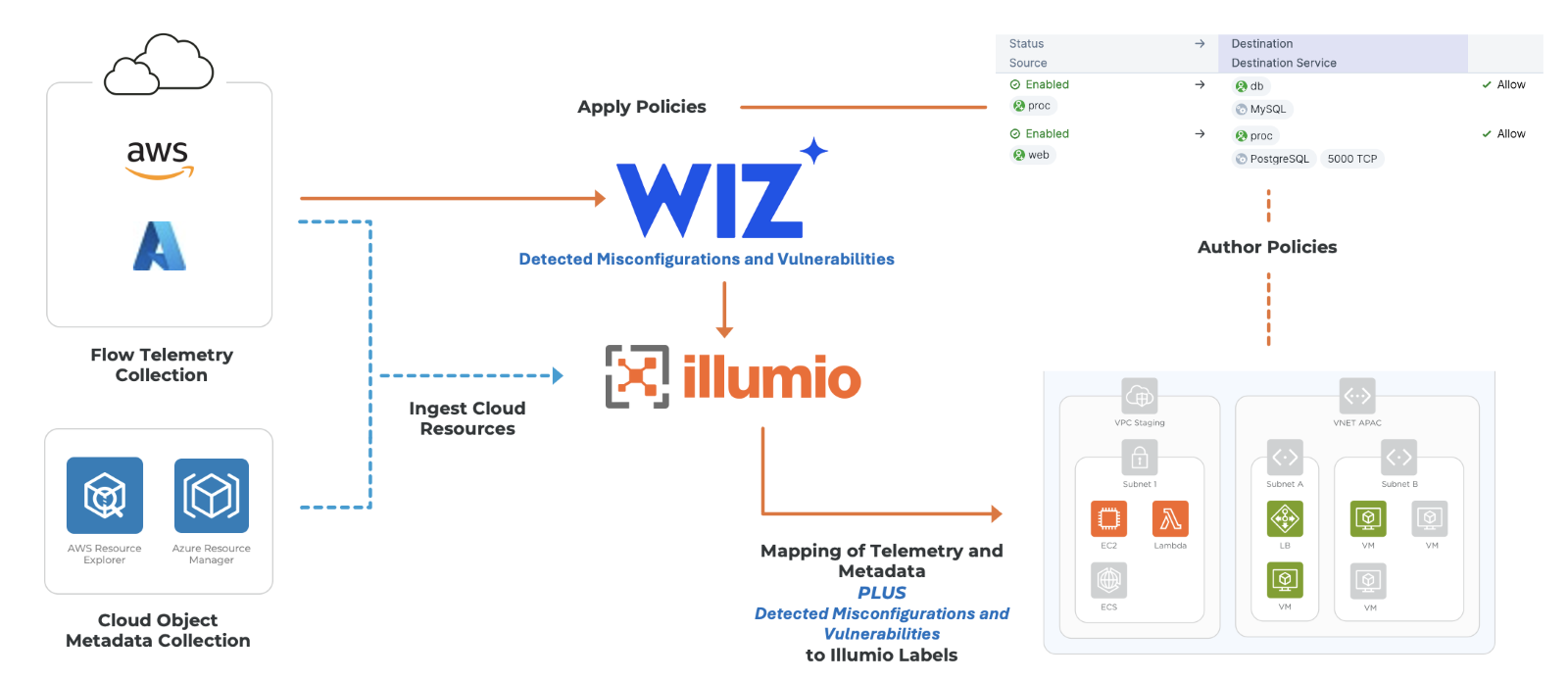

Comment fonctionne l'intégration d'Illumio et de Wiz ?

Wiz recherche les vulnérabilités et autres problèmes dans les ressources en nuage. Et lorsqu'il trouve quelque chose de critique, il applique une étiquette AWS ou Azure à cette ressource.

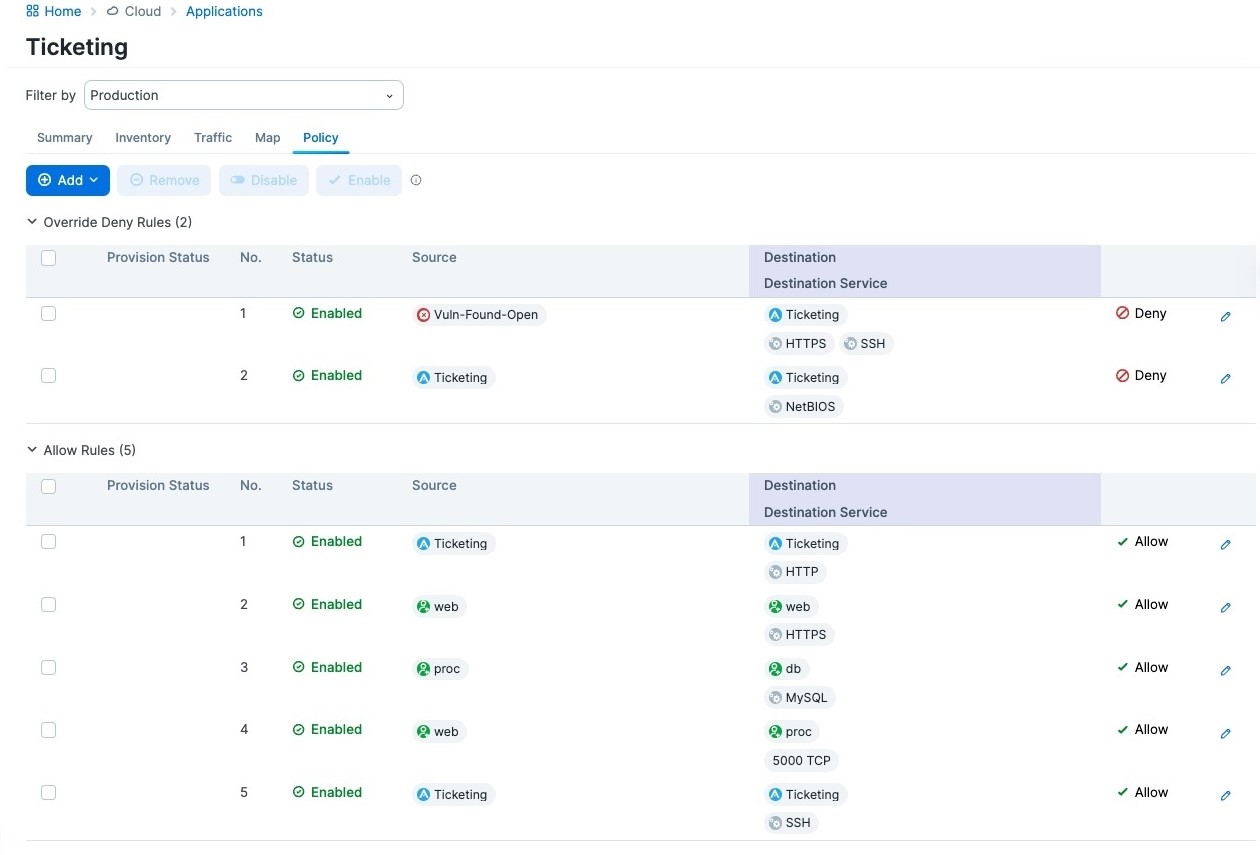

Illumio CloudSecure importera alors cette balise et l'associera à une étiquette Illumio. Si une étiquette est marquée comme étant une " vulnérabilité ", Illumio la mettra en correspondance avec une étiquette Illumio et appliquera une politique basée sur cette étiquette afin d'isoler l'appareil.

Les équipes de sécurité peuvent alors utiliser Illumio pour créer des règles de refus chaque fois qu'une étiquette "vulnérabilité" est appliquée à un hôte. Ces règles de refus se mettront en place et isoleront cette charge de travail en l'empêchant, par exemple, de se connecter via HTTP ou SSH à quoi que ce soit d'autre.

L'intégration entre Illumio et Wiz permet aux organisations de rationaliser de manière proactive la gestion des vulnérabilités et l'endiguement des brèches dans le nuage, améliorant ainsi de manière significative la cyber-résilience.

La segmentation "zéro confiance" est une solution de secours pour la détection des menaces.

Les modèles traditionnels de sécurité des réseaux s'appuient fortement sur les défenses périmétriques, telles que les pare-feu, pour se protéger contre les menaces extérieures. Cependant, ces défenses ne suffisent pas à sécuriser les environnements complexes d'aujourd'hui, et les cyberattaques modernes contournent souvent ces défenses.

La segmentation zéro confiance (ZTS) adopte une approche différente en supposant que des attaques se produiront inévitablement. Au lieu de supposer que toutes les attaques peuvent être évitées, le ZTS permet aux équipes de sécurité de se préparer aux violations potentielles et d'améliorer continuellement la sécurité au fur et à mesure que le paysage des menaces évolue. ZTS utilise des politiques de sécurité granulaires et la segmentation pour empêcher les attaquants de se déplacer latéralement au sein du réseau. En segmentant le réseau en zones plus petites et isolées et en appliquant des politiques de sécurité basées sur le principe du moindre privilège, ZTS réduit la surface d'attaque et limite l'impact des brèches potentielles.

Dans ce contexte, le ZTS sert de soutien aux plateformes de détection des menaces telles que Wiz en contenant et en isolant toutes les menaces qui parviennent à pénétrer le périmètre du réseau ou à échapper à d'autres mesures de sécurité. Même si une menace parvient à s'infiltrer dans un segment du réseau, elle se heurtera à des obstacles supplémentaires lorsqu'elle tentera de se déplacer latéralement vers d'autres segments.

Le ZTS complète également les capacités de détection des menaces en fournissant un contexte supplémentaire pour les alertes de sécurité. En corrélant le trafic réseau avec les politiques de segmentation, les équipes de sécurité peuvent mieux distinguer les activités légitimes des menaces potentielles. Ces informations contextuelles améliorent la précision de la détection des menaces et permettent aux équipes de sécurité de hiérarchiser plus efficacement leurs efforts de réponse.

Testez Illumio gratuitement pendant 30 jours. Commencez votre essai gratuit maintenant.

.png)

.webp)