Protéger les ordinateurs centraux IBM avec Illumio : Le point de vue d'un praticien

Depuis des décennies, les ordinateurs centraux d'IBM constituent l'épine dorsale de l'informatique d'entreprise.

Ils sont à l'origine d'applications essentielles dans des secteurs tels que la banque, les soins de santé et l'administration. Réputés pour leur fiabilité, leur évolutivité et leurs performances inégalées, ils traitent chaque jour des quantités massives de transactions sans faillir.

Mais les ordinateurs centraux ne sont pas des serveurs ordinaires. Leur configuration unique pose ses propres défis en matière de sécurité. Pour les praticiens de la cybersécurité, la plateforme Illumio Zero Trust Segmentation (ZTS) associée à BMC AMI Enterprise Connector (eC) pour Illumio offre un moyen intelligent et évolutif de protéger ces systèmes critiques.

Sécuriser des intégrations vieilles de plusieurs décennies avec Illumio ZTS

Du point de vue d'un expert en sécurité, l'un des plus grands défis posés par les ordinateurs centraux est leur configuration hybride.

Ces systèmes doivent souvent combler le fossé entre une technologie héritée de plusieurs décennies et des infrastructures modernes en nuage. Ce mélange crée des vulnérabilités pour lesquelles les ordinateurs centraux n'ont pas été conçus à l'origine.

Pour protéger ces systèmes, il faut non seulement sécuriser l'ordinateur central, mais aussi toutes ses connexions aux plates-formes actuelles. Illumio ZTS simplifie cela en utilisant la microsegmentation pour limiter l'accès à ce qui est nécessaire. Ainsi, même si un attaquant pénètre dans une partie de l'environnement, il est confiné et ne peut pas se propager plus loin dans le réseau.

Simplifiez la sécurité de l'ordinateur central avec le connecteur d'entreprise Illumio et BMC AMI

Les systèmes d'exploitation pour ordinateurs centraux tels que IBM z/OS s'accompagnent d'une courbe d'apprentissage abrupte. La plupart des professionnels de la sécurité sont habitués à sécuriser des environnements Windows ou Linux. Mais les ordinateurs centraux sont d'une toute autre nature.

Pourquoi ? Les outils traditionnels ne peuvent souvent pas fournir de visibilité sur le trafic des ordinateurs centraux ni comprendre leurs protocoles uniques.

C'est là qu'interviennent Illumio et BMC AMI Enterprise Connector (eC). L'eC traduit le trafic spécifique à l'ordinateur central dans un format qu'Illumio peut traiter. Vous bénéficiez ainsi de la même visibilité et du même contrôle sur votre ordinateur central que sur le reste de votre environnement informatique.

Il change la donne en vous permettant d'appliquer des politiques de sécurité cohérentes sans avoir à maîtriser toutes les nuances de z/OS.

Limiter l'impact sur les performances

Un autre grand défi pour les équipes de sécurité est de trouver un équilibre entre protection et performance.

Les ordinateurs centraux sont conçus pour être fiables et traiter rapidement d'énormes quantités de données. Toute mesure de sécurité qui introduit une latence ou une instabilité est immédiatement signalée.

Grâce à l'architecture sans agent d'Illumio, il n'y a aucun risque de dégradation de la performance.

Pour toute personne responsable du temps de fonctionnement, le fait de savoir qu'Illumio s'intègre à votre réseau sans apporter de changements invasifs à l'ordinateur central est un énorme soulagement. Avec BMC AMI eC, vous bénéficiez d'une intégration encore plus poussée. Cela vous permet d'appliquer des politiques de segmentation directement dans l'environnement mainframe sans sacrifier la vitesse ou la stabilité.

Obtenez une visibilité granulaire sur les flux de trafic et les charges de travail de votre ordinateur central.

La visibilité est un défi majeur pour les équipes de sécurité qui travaillent avec des ordinateurs centraux. Ces systèmes peuvent ressembler à une boîte noire, les interactions entre le trafic et la charge de travail se produisant à l'abri des regards.

Ce manque de transparence rend difficile la détection des risques ou l'application de contrôles de sécurité.

Illumio change la donne en facilitant la cartographie des flux de trafic. L'eC va encore plus loin en étendant cette visibilité à l'ordinateur central.

Pour les praticiens, l'observation du trafic est-ouest dans l'environnement des ordinateurs centraux n'est pas seulement révélatrice, elle est aussi stimulante. Il vous donne la clarté dont vous avez besoin pour prendre des décisions plus intelligentes et plus efficaces en matière de sécurité.

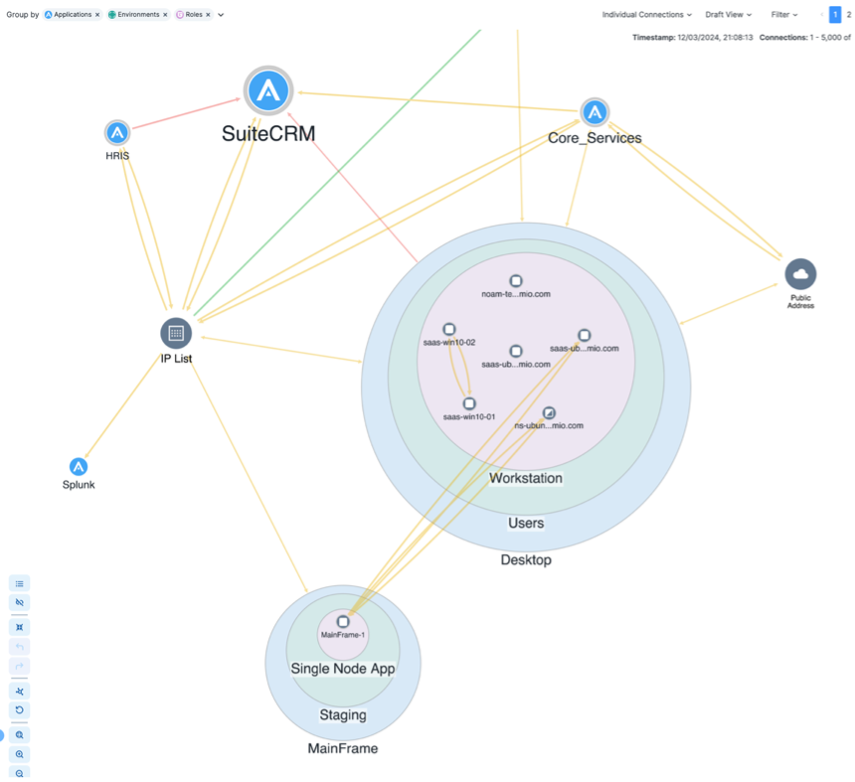

La carte d'illumination vous donne une vue claire des flux de trafic sur votre réseau. Il est ainsi plus facile de mettre en place des politiques qui protègent vos applications.

La carte d'illumination présente les charges de travail sous forme de groupes logiques basés sur leurs étiquettes et vous donne une vue claire du trafic qui circule entre eux. Vous pouvez cliquer sur un groupe pour obtenir plus de détails et créer des politiques pour ses charges de travail.

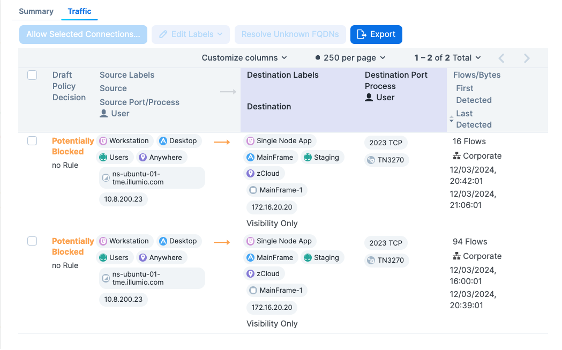

La carte d'illumination vous donne une vue claire des charges de travail et du trafic qui circule entre elles. En cliquant sur un flux, vous obtenez des détails tels que les étiquettes de source et de destination, les adresses IP, les ports, etc. En un seul clic, vous pouvez créer une politique autorisant ces flux, ce qui rend la mise en place de la sécurité simple et rapide.

Apportez la confiance zéro à l'ordinateur central

Illumio et BMC AMI eC rendent la confiance zéro accessible dans les environnements mainframe.

Au lieu de faire confiance aux systèmes en fonction de leur emplacement ou de leur type, Illumio applique des contrôles précis pour ne permettre que le trafic autorisé. Pour les équipes de sécurité, cela signifie passer d'une protection réactive à une protection proactive.

Vous n'attendez pas que les vulnérabilités soient exploitées - vous segmentez et maîtrisez activement les risques avant qu'ils ne deviennent un problème.

Assurer la résilience et la sécurité de vos ordinateurs centraux

Protéger les ordinateurs centraux ne consiste plus seulement à faire confiance à leurs forces intégrées. Il s'agit de s'attaquer de front aux risques croissants des environnements hybrides et des menaces avancées.

Illumio et BMC AMI eC offrent une solution puissante et intégrée qui facilite la sécurisation des ordinateurs centraux. En adoptant cette approche innovante, vous pouvez vous assurer que vos ordinateurs centraux restent non seulement puissants, mais aussi résilients et protégés dans le monde d'aujourd'hui, où les enjeux sont considérables.

Contactez-nous dès aujourd'hui pour en savoir plus sur l'Enterprise Connector (eC) d'Illumio et de BMC AMI.

.png)

.webp)