Politique de sécurité

Une politique de sécurité informatique définit les règles et les procédures applicables aux utilisateurs qui accèdent aux ressources informatiques d'une entreprise. Ces règles protègent les données et les systèmes d'une entreprise contre l'accès, l'utilisation, la modification ou la destruction non autorisés. Ils définissent les mesures de réponse aux incidents qui seront prises en cas de compromission des systèmes informatiques. Ces normes de sécurité sont également utilisées pour configurer les services d'authentification et d'autres logiciels basés sur la sécurité.

Toute entreprise doit se préoccuper de la sécurité de l'information. Les violations de données, les attaques de ransomware et autres actions malveillantes coûtent chaque année des millions de dollars aux entreprises, obligeant certaines d'entre elles à mettre la clé sous la porte. La sécurité du réseau et des données commence par une politique de sécurité informatique.

Qu'est-ce qu'une bonne politique de sécurité ?

Trois principes devraient être la pierre angulaire de l'infrastructure de sécurité de chaque organisation et constituer l'objectif d'une politique de sécurité informatique. Ces principes sont appelés la triade de la CIA. Il s'agit d'un symbole :

- La confidentialité : Il s'agit de la capacité d'une entreprise à préserver la confidentialité de ses données, en veillant à ce que les utilisateurs autorisés n'aient accès qu'aux données dont ils ont besoin pour faire leur travail et que les utilisateurs non autorisés n'y aient pas accès.

- L'intégrité : Il s'agit de s'assurer que les données sont entières et n'ont pas été altérées, de sorte que l'on peut se fier à leur authenticité.

- Disponibilité : Il s'agit de la capacité des utilisateurs à accéder au réseau, aux données et aux systèmes. Cela signifie que tout ce qui est nécessaire fonctionne et répond en temps voulu.

Quels sont les éléments d'une politique de sécurité informatique ?

Une politique de sécurité de l'information est un document évolutif qui doit être mis à jour régulièrement pour s'adapter aux changements technologiques et à l'évolution de l'organisation elle-même. Les éléments d'une politique de sécurité varient en fonction de la taille de l'entreprise, du type d'infrastructure informatique et du type de données et d'informations traitées par l'entreprise.

L'Organisation internationale de normalisation (ISO) et le National Institute of Standards and Technology (NIST) des États-Unis ont tous deux publié des normes pour la création de politiques de sécurité. Vous pouvez également trouver en ligne de nombreux modèles de politique de sécurité pour vous aider à commencer à créer une politique de sécurité.

Voici les éléments typiques que vous trouverez dans une politique de sécurité informatique.

Objectif

Chaque politique de sécurité doit définir ce que la sécurité signifie pour une entreprise. La section "définition" d'une politique doit être concise et indiquer au lecteur l'intention du document.

Règles d'accès des utilisateurs

Une politique de sécurité doit définir les rôles et les responsabilités des utilisateurs qui accèdent aux ressources du réseau de l'organisation.

Profils de sécurité

Une bonne politique de sécurité identifie la manière dont les profils de sécurité seront appliqués aux dispositifs tels que les serveurs, les pare-feu et les postes de travail sur le réseau.

Mots de passe

Une politique de sécurité définira la complexité minimale des mots de passe des utilisateurs, car les mots de passe faibles représentent un risque énorme pour la sécurité.

Application de la loi

Une politique de sécurité doit définir les mesures qui seront prises en cas de non-respect des politiques ou de violation de la sécurité.

Audit

Pour vous assurer que la politique de sécurité est respectée, procédez à un audit de l'organisation. La politique doit définir les modalités de ces audits.

Formation de sensibilisation

La formation est un élément essentiel de votre programme de sécurité. Un personnel formé et à l'affût des problèmes de sécurité constitue la première ligne de défense en matière de sécurité des données.

Conclusion

La sécurité des données et des réseaux est une préoccupation de toutes les entreprises. Pour améliorer la sécurité, une entreprise doit commencer par se doter d'une politique de sécurité informatique. Il établira la norme en matière de traitement des données et des actifs informatiques au sein de l'entreprise.

En savoir plus

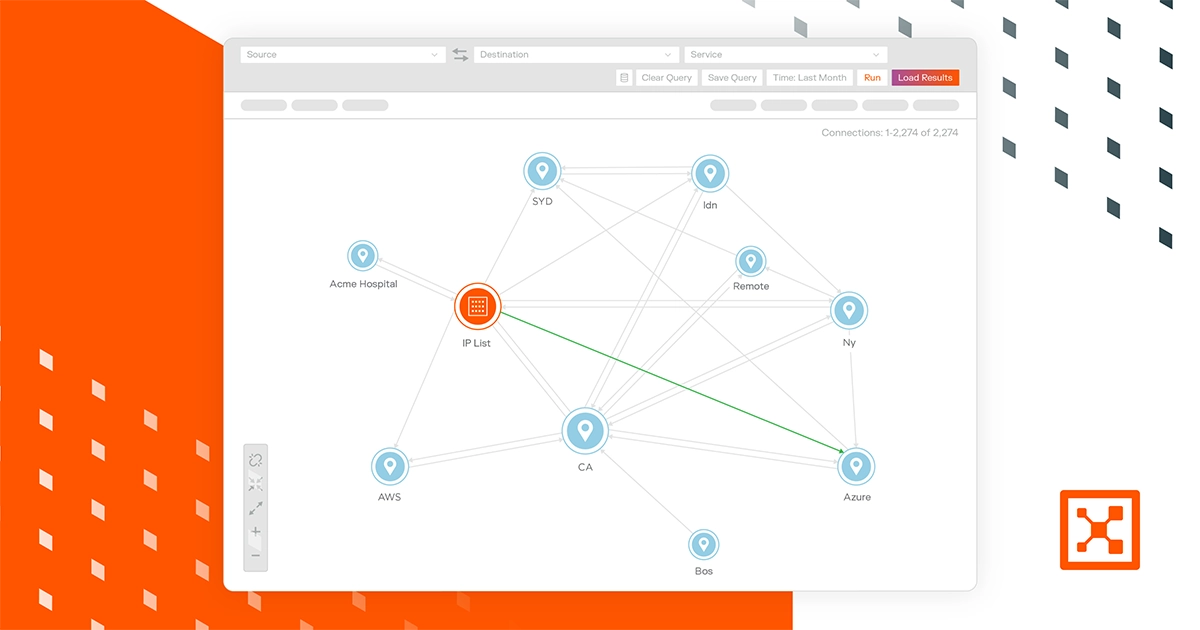

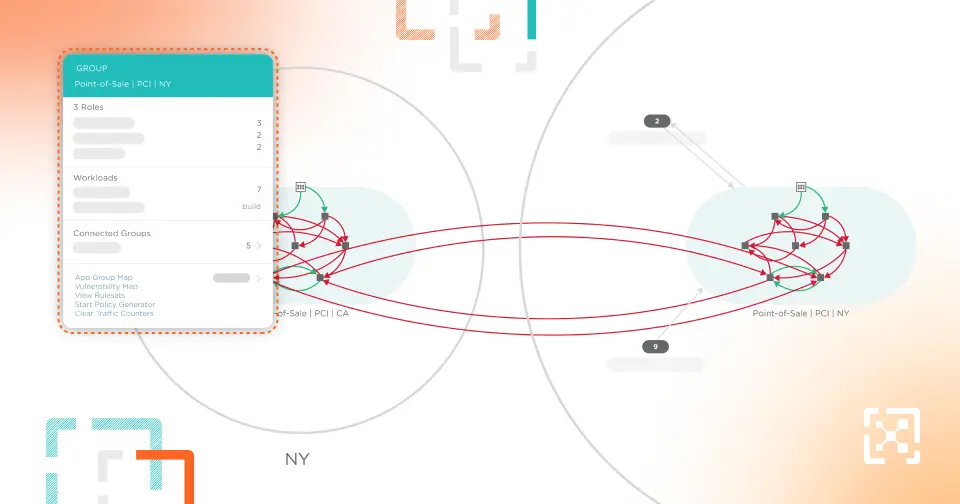

Découvrez comment fonctionnent les politiques de sécurité d'Illumio et comment la plateforme de segmentation zéro confiance empêche les brèches et les ransomwares de se propager.

.png)

.webp)

%20(1).webp)