Maîtriser la segmentation des réseaux : La clé d'une cybersécurité renforcée

La cybersécurité ne consiste pas seulement à empêcher les attaquants d'entrer. Il s'agit également de les arrêter s'ils entrent.

Qu'est-ce que la segmentation du réseau ?

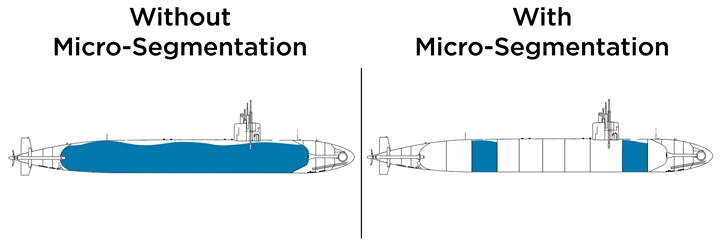

La segmentation du réseau divise votre réseau en zones plus petites, ce qui rend plus difficile la propagation d'une attaque.

Pour mieux expliquer cela, nous nous référons souvent à un exemple courant : comment un sous-marin utilise des compartiments pour rester en état de naviguer face à une brèche dans l'un des compartiments. La brèche est contenue dans ce seul compartiment et le sous-marin ne coule pas. Ceci est dû à la compartimentation (ou segmentation) du vaisseau.

La segmentation du réseau consiste à diviser un grand réseau en sections plus petites et distinctes afin d'empêcher la propagation des brèches, également appelée mouvement latéral. Chaque section est sécurisée séparément, ce qui rend plus difficile le déplacement des attaquants s'ils pénètrent dans le réseau.

C'est comme si vous mettiez des coupe-feu dans une forêt. Si une partie prend feu, les autres restent en sécurité. Mais cette stratégie ne se limite pas à cela. Voyons de plus près comment il fonctionne et pourquoi il est si utile.

Avantages de la segmentation du réseau

La mise en place d'une segmentation du réseau présente de nombreux avantages, notamment :

1. Une meilleure sécurité

- Stoppe lapropagation des attaques : Lorsqu'un réseau est divisé en plusieurs sections, les attaquants ne peuvent pas se déplacer facilement d'une zone à l'autre, ce qui limite les dégâts.

- Protège les données critiques : Les informations sensibles, telles que les coordonnées des clients ou les données commerciales, sont conservées dans des sections sécurisées, ce qui les rend beaucoup plus difficiles d'accès pour les acteurs malveillants.

- Renforce la confiance zéro : La segmentation du réseau permet d'appliquer des contrôles stricts sur qui et quoi peut accéder au réseau, ce qui rend l'ensemble plus sûr.

- Réduction des risques : En séparant les systèmes et les applications vulnérables, on réduit le risque qu'ils affectent l'ensemble du réseau en cas de problème.

2. Une mise en conformité plus facile

- Conforme aux réglementations : De nombreuses règles, comme PCI DSS, HIPAA et GDPR, exigent que les données sensibles soient isolées. Par exemple, PCI D

- Simplifie les audits : Lorsque le réseau est bien divisé, il est plus facile et plus rapide de procéder à des contrôles de conformité.

- Économie de ressources : En isolant les systèmes sensibles, les entreprises peuvent réduire la quantité de travail de mise en conformité qu'elles doivent effectuer.

3. Améliore les performances du réseau

- Meilleure fluidité du trafic : L'éclatement du réseau permet de réduire le trafic dans chaque section, ce qui garantit la fluidité du trafic.

- Des temps de réponse plus rapides : Grâce à des sections de réseau plus petites, les données circulent plus rapidement, ce qui améliore les performances globales.

- Utilisation intelligente des ressources : Les entreprises peuvent augmenter la puissance du réseau dans les zones critiques, garantissant ainsi les meilleures performances là où elles sont le plus importantes.

4. Une gestion plus facile

- Récupération plus rapide : La segmentation aide les équipes informatiques à trouver et à résoudre les problèmes rapidement.

- Un meilleur suivi : Des sections plus petites permettent de repérer plus facilement les activités inhabituelles ou les problèmes de performance.

- Plus de contrôle : Les administrateurs peuvent définir des règles et des paramètres spécifiques pour chaque section, afin que le réseau reste bien organisé et efficace.

5. Réduction du risque de mouvement latéral

- Stoppez la propagation des logiciels malveillants : En cas de cyberattaque, la segmentation empêche les logiciels malveillants de se propager à l'ensemble du réseau.

- Préserve la sécurité des systèmes existants : Les anciennes technologies qui ne sont peut-être pas aussi sûres peuvent être conservées dans une section séparée plus sûre.

- Protège les appareils IoT : Les appareils intelligents, comme les capteurs, sont isolés des systèmes critiques, ce qui ajoute une couche de sécurité supplémentaire.

6. Évolutivité et flexibilité

- Fonctionne avec différents environnements : La segmentation fonctionne bien avec les systèmes sur site et en nuage, ce qui permet de tout sécuriser au fur et à mesure de la croissance de l'entreprise.

- Évolue avec vous : Lorsqu'une entreprise ajoute de nouveaux outils ou systèmes, un réseau segmenté facilite l'expansion sans sacrifier la sécurité.

Meilleures pratiques en matière de segmentation du réseau

Même si l'idée de la segmentation du réseau est simple, sa mise en œuvre nécessite une bonne planification. Voici quelques conseils pour vous aider :

1. Identifier les actifs critiques

- Trouvez les systèmes, les applications et les données qui ont le plus besoin d'être protégés.

- Regroupez les biens en fonction de leur sensibilité, de leur importance et des risques qu'ils présentent.

2. Définir les politiques d'accès

- Créez des règles pour déterminer qui ou quoi peut accéder à chaque partie du réseau.

- Utilisez le contrôle d'accès basé sur les rôles (RBAC) afin que les personnes n'accèdent qu'à ce dont elles ont besoin dans le cadre de leur travail.

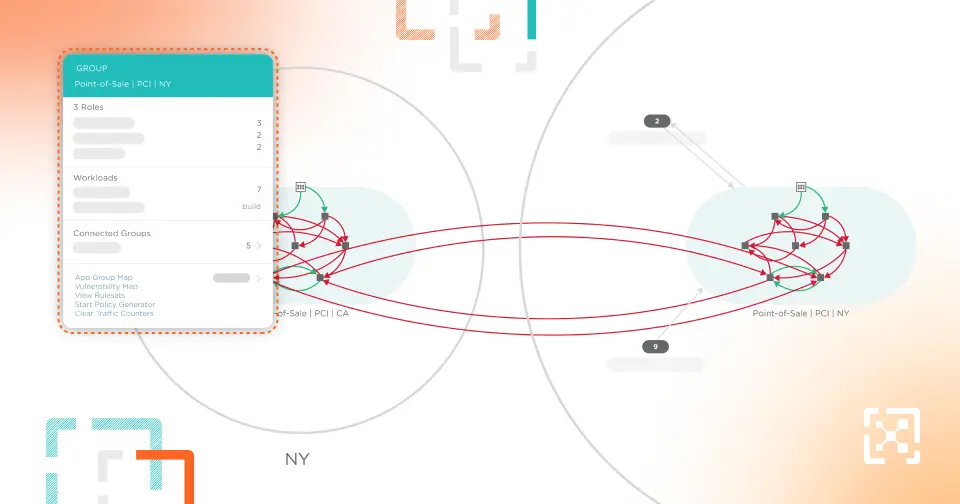

3. Utiliser la microsegmentation

- Décomposez le réseau en plusieurs parties pour mieux le contrôler au niveau de l'application ou de la charge de travail.

- Marquez les charges de travail avec des règles de sécurité pour automatiser et renforcer la segmentation.

4. Contrôler et maintenir

- Utilisez des outils pour surveiller le trafic réseau et vous assurer que la segmentation fonctionne comme prévu.

- Ajoutez des systèmes de détection et de prévention des intrusions (IDPS) pour repérer et bloquer les menaces.

- Mettez régulièrement à jour vos politiques afin de vous tenir au courant des nouvelles menaces et des changements.

5. Tester régulièrement

- Effectuez des tests réguliers pour trouver et corriger les faiblesses en matière de sécurité.

- Exécutez des scénarios d'attaque pour vous assurer que les contrôles de segmentation sont solides.

6. Sensibiliser et former le personnel

- Expliquez aux employés pourquoi la segmentation est importante et comment elle affecte leur travail.

- Assurez-vous que le personnel informatique sait comment configurer et gérer les outils et les politiques de segmentation.

7. Intégrer les principes de la confiance zéro

- Associez les stratégies de segmentation à une approche de confiance zéro en vérifiant chaque appareil, utilisateur et application qui souhaite y accéder.

- Utilisez l'authentification multifactorielle (MFA) pour ajouter une couche de sécurité supplémentaire.

8. Documenter et auditer

- Conservez des enregistrements clairs de votre stratégie de segmentation, y compris les cartes du réseau, les règles et les modifications.

- Effectuez des audits réguliers pour vous assurer que vous respectez les règles internes et externes.

9. Segmenter les dispositifs IoT et non sécurisés

- Séparez les appareils IoT, les réseaux invités et les systèmes à risque des systèmes importants de l'entreprise.

- Définissez des règles spéciales pour limiter la manière dont ces appareils communiquent avec le réseau.

10. Choisissez des solutions évolutives

- Choisissez des outils de segmentation qui peuvent évoluer avec votre organisation.

- Envisagez des outils comme Illumio pour faciliter la gestion, la visibilité et l'évolutivité.

Comment mettre en œuvre la segmentation du réseau

Une mise en œuvre réussie comporte plusieurs étapes :

Étape 1 : Évaluer votre réseau actuel

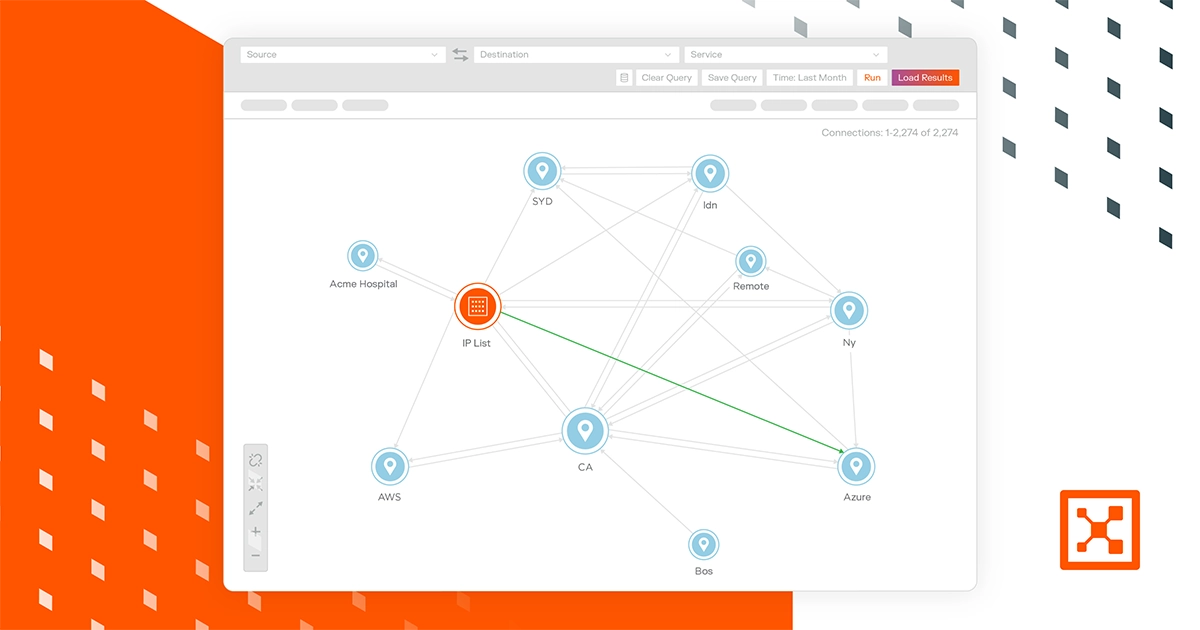

Dressez la carte de votre réseau pour voir comment les données circulent et quels sont les systèmes qui dépendent les uns des autres. Utilisez des outils comme la solution de segmentation du réseau d'Illumio pour obtenir une image claire de votre réseau.

Étape 2 : Fixez vos objectifs

Décidez de ce que vous voulez atteindre. Vous cherchez à améliorer la sécurité, à accélérer les performances ou à respecter les règles de conformité ? La connaissance de vos objectifs vous aidera à orienter le processus de segmentation.

Étape 3 : Créer un plan de segmentation

Utilisez le tableau suivant comme guide :

Étape 4 : Déployer et tester

Commencez à déployer la segmentation par petites étapes. Testez chaque section avant de passer à la suivante pour vous assurer que tout fonctionne correctement.

Étape 5 : Contrôler et améliorer

Gardez un œil sur le trafic du réseau. Mettez à jour et ajustez votre stratégie de segmentation si nécessaire pour rester efficace.

Perspectives d'Illumio sur la sécurité des réseaux

Illumio facilite la sécurité des réseaux en mettant l'accent sur la visibilité, l'évolutivité et la simplicité. Il fournit des données en temps réel sur la manière dont les informations circulent dans votre réseau, ce qui vous aide à trouver les points faibles et à réduire les risques. Voici pourquoi Illumio se distingue :

- Visibilité : Les outils d'Illumio vous donnent un aperçu clair de la façon dont les données circulent dans votre réseau. Vous pouvez voir où se situent les risques potentiels et comprendre comment les différentes parties de votre réseau dépendent les unes des autres.

- Alignement zéro confiance : Illumio fonctionne parfaitement avec un modèle de sécurité Zero Trust. Il établit des règles strictes sur qui ou quoi peut accéder à chaque partie du réseau, arrêtant les attaquants à chaque étape.

- Facile à installer : Vous n'avez pas besoin d'acheter du nouveau matériel pour utiliser Illumio. Il ajoute des règles de segmentation à votre configuration existante, ce qui permet de démarrer rapidement et à moindre coût.

- Évolue avec votre entreprise : La solution d'Illumio peut s'adapter à l'évolution de votre entreprise. Vous pouvez mettre à jour les règles de segmentation lorsque vous ajoutez de nouveaux outils, appareils et applications.

- Arrêter les risques à temps : Illumio vous donne des informations en temps réel pour repérer et corriger les risques avant qu'ils ne deviennent de gros problèmes.

Grâce à des informations claires et à une configuration simple, Illumio aide les entreprises à mettre en place une sécurité réseau solide sans se compliquer la vie.

Cas concrets d'utilisation de la segmentation du réseau Illumio

1. Les services financiers

Une grande banque a utilisé Illumio pour sécuriser les données des cartes de paiement en les séparant du reste du réseau. Cela a permis à la banque de réduire le temps de préparation de l'audit de 40%. Découvrez comment Illumio soutient le secteur des services financiers.

2. Santé

Un grand réseau hospitalier d'Amérique latine a utilisé la microsegmentation du réseau pour protéger les données des patients et se conformer aux règles de l'HIPAA. Ce changement a rendu les violations de données beaucoup moins probables. Découvrez comment la segmentation de réseau d'Illumio soutient l'industrie des soins de santé.

3. Fabrication

Une entreprise manufacturière multinationale a utilisé Illumio pour séparer ses appareils IoT du réseau principal. Cette mesure a permis à l'entreprise d'éviter des pertes importantes lors d'une attaque de ransomware. Découvrez comment Illumio soutient l'industrie manufacturière.

4. Commerce de détail

Un détaillant a utilisé la microsegmentation d'Illumio pour sécuriser ses systèmes de point de vente. Cela a permis d'empêcher les attaquants de se déplacer dans le réseau et de préserver la sécurité des données des clients.

5. Le gouvernement

Une grande municipalité européenne a utilisé la segmentation de réseau Zero Trust avec Illumio pour protéger les informations sensibles des citoyens. Cela a permis d'économiser des dizaines de millions d'euros sur les dépenses liées aux pare-feux. Découvrez comment les agences gouvernementales peuvent bénéficier d'Illumio.

Questions fréquemment posées sur la segmentation du réseau (FAQ)

Question : 1. En quoi la microsegmentation diffère-t-elle de la segmentation traditionnelle ?

Réponse : La microsegmentation crée des contrôles granulaires au niveau de l'application ou de la charge de travail, alors que la segmentation traditionnelle se concentre sur des zones de réseau plus vastes.

Question : 2. Quels sont les avantages de la segmentation du réseau ?

Réponse : La segmentation du réseau améliore la sécurité, contribue à la conformité, stimule les performances du réseau et facilite la gestion.

Question : 3. Avez-vous besoin d'une segmentation du réseau pour vous conformer à la norme PCI DSS ?

Réponse : Oui, la segmentation du réseau PCI DSS est essentielle pour garantir la sécurité des systèmes de paiement et répondre aux exigences de conformité.

Question : 4. Quels sont les meilleurs outils pour la segmentation du réseau ?

Réponse : Des outils comme Illumio offrent la visibilité, l'évolutivité et la simplicité nécessaires pour rendre la segmentation du réseau efficace.

Question : 5. La segmentation du réseau peut-elle protéger les appareils IoT ?

Réponse : Absolument. La segmentation du réseau IoT sépare les appareils IoT des systèmes critiques, réduisant ainsi le risque d'attaque.

Question : 6. Qu'est-ce que la segmentation de réseau "Zero Trust" ?

Réponse : Il s'agit d'une approche de sécurité qui utilise des contrôles d'accès stricts, en s'assurant que chaque utilisateur, appareil et charge de travail est vérifié avant d'accéder à un segment de réseau.

Question : 7. À quelle fréquence les politiques de segmentation doivent-elles être révisées ?

Réponse : Vous devez revoir les politiques de segmentation régulièrement, idéalement tous les trois mois, pour qu'elles restent efficaces au fur et à mesure que votre réseau évolue.

Question : 8. Quels sont les défis à relever lors de la mise en œuvre de la segmentation du réseau ?

Réponse : Les défis les plus courants sont la gestion de la complexité, la gestion des anciens systèmes et l'obtention d'une visibilité suffisante sur le trafic du réseau.

Question : 9. Comment Illumio simplifie-t-il la segmentation du réseau ?

Réponse : Illumio vous offre une visibilité en temps réel et fonctionne bien avec vos systèmes existants, ce qui rend la segmentation moins compliquée.

Dernières réflexions

La segmentation du réseau ne concerne pas seulement la cybersécurité. C'est un élément clé de la gestion des réseaux modernes.

Que vous ayez besoin de respecter des règles de conformité, de protéger des données importantes ou d'améliorer les performances, la segmentation de votre réseau peut faire une grande différence. L'utilisation d'outils tels qu'Illumio et le respect des meilleures pratiques peuvent contribuer à faire de votre réseau un système solide et sécurisé.

Faites le premier pas vers un réseau plus sûr dès aujourd'hui.

.png)

.webp)

%20(1).webp)