Le guide définitif de la sécurité de Kubernetes

Qu'est-ce que la sécurité Kubernetes ?

La sécurité Kubernetes consiste à préserver vos applications conteneurisées des menaces potentielles, des vulnérabilités et des accès non autorisés. Alors que de plus en plus d'entreprises utilisent Kubernetes pour exécuter leurs charges de travail conteneurisées, il est crucial de garantir une sécurité cohérente entre les clusters, les nœuds et les charges de travail.

Une bonne sécurité Kubernetes consiste à s'assurer que seules les bonnes personnes peuvent accéder au système, à empêcher les conteneurs de communiquer entre eux lorsqu'ils ne le devraient pas et à surveiller tout comportement étrange lorsque les applications sont en cours d'exécution. Mais ce n'est qu'un début : il y a encore beaucoup à apprendre sur la manière de sécuriser ces systèmes et sur les outils qui peuvent contribuer à réduire les risques.

Pourquoi la sécurité de Kubernetes est-elle si importante ?

Kubernetes facilite la gestion des conteneurs. Mais ce pouvoir s'accompagne de sérieux risques en matière de sécurité.

Si vos clusters ne sont pas verrouillés, vous ouvrez la porte aux violations de données, aux mouvements latéraux et aux charges de travail compromises.

Voici pourquoi la sécurité de Kubernetes doit être une priorité absolue :

- Une plus grande surface d'attaque: Kubernetes est réparti sur plusieurs systèmes, ce qui facilite les erreurs de configuration - et les attaquants le savent.

- Des cibles qui évoluent rapidement: Les conteneurs montent et descendent en permanence, ce qui complique la tâche des outils de sécurité traditionnels.

- Responsabilité partagée: Vous êtes responsable de la sécurisation de vos applications et de l' infrastructure Kubernetes sur laquelle elles s'exécutent.

- Pression de conformité: si vous travaillez dans la finance, la santé ou un autre secteur réglementé, la sécurité n'est pas facultative, elle est obligatoire.

Décortiquons maintenant ce qui fait une solide plateforme de sécurité Kubernetes et comment elle contribue à assurer la sécurité de vos conteneurs.

Les piliers fondamentaux de la sécurité de Kubernetes

Une stratégie de sécurité Kubernetes solide couvre toutes les bases, de la configuration à la protection en temps réel. Voici ce qu'il doit contenir (et pourquoi il est important) :

1. Gestion de la posture de sécurité de Kubernetes (KSPM)

- Des failles de sécurité dans Kubernetes

- Application automatique des politiques de sécurité

- Vous permet de rester en conformité avec les meilleures pratiques du secteur

2. Sécurité Zero Trust pour Kubernetes

- Limite l'accès sur la base des principes du moindre privilège

- Isole les charges de travail à l'aide de la segmentation

- Bloque les mouvements latéraux à l'intérieur des grappes

3. Sécurité du réseau Kubernetes

- Utilise la microsegmentation pour contrôler le trafic

- Applique des règles de pare-feu basées sur des politiques

- Empêche la circulation non autorisée entre l'est et l'ouest

4. Configurations sécurisées de Kubernetes

- Applique le RBAC (contrôle d'accès basé sur les rôles)

- Utilise les politiques de sécurité des pods (PSP)

- Protection des données sensibles grâce à la gestion des secrets

5. Sécurité d'exécution pour Kubernetes

- Contrôler les charges de travail pour détecter toute activité suspecte

- Détecte et atténue les menaces d'exécution

- Utilise l'analyse comportementale pour prévenir les exploits

Défis et solutions en matière de sécurité Kubernetes

1. Mauvaises configurations

Problème : Kubernetes est souvent livré avec des paramètres qui ne sont pas sécurisés par défaut.

Solution : Mettez en œuvre une politique sous forme de code afin d'appliquer les meilleures pratiques en matière de sécurité.

2. Permissions excessives

Problème : si des utilisateurs ou des services ont plus d'accès qu'ils n'en ont besoin, les attaquants peuvent en profiter et remonter la chaîne.

Solution : N'accordez que l'accès réellement nécessaire en suivant le principe du moindre privilège (PoLP) et procédez à des audits réguliers pour supprimer les autorisations qui ne sont pas utilisées.

3. Attaques de fuite de conteneurs

Problème : des attaquants peuvent tirer parti de vulnérabilités pour s'échapper des conteneurs et accéder au système hôte.

Solution : Utilisez une infrastructure immuable et ne donnez pas aux conteneurs l'accès à l'hôte, sauf en cas d'absolue nécessité.

Comment Illumio rend Kubernetes plus sûr

Illumio propose une solution de sécurité Kubernetes complète qui verrouille les conteneurs avec une sécurité intelligente et simple basée sur ses capacités de segmentation avancées. Voici comment il assure la sécurité de vos conteneurs :

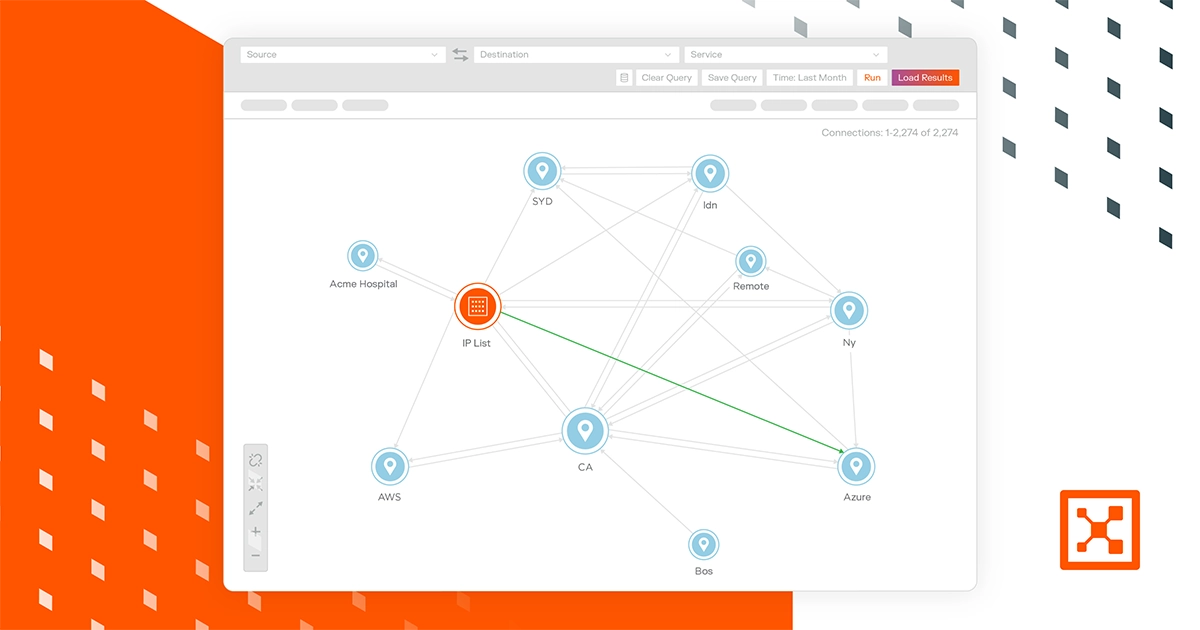

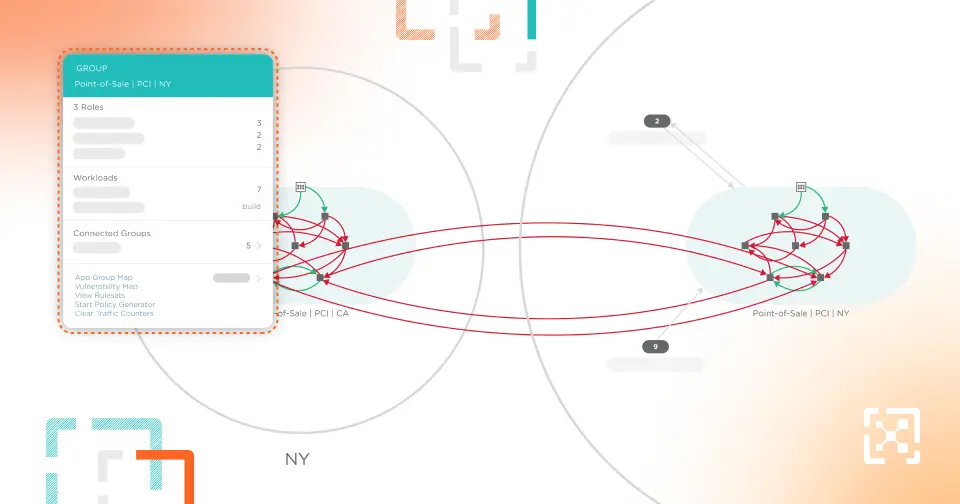

- Microsegmentation: Empêche les attaquants de se déplacer en bloquant le trafic indésirable entre les charges de travail.

- Visibilité et contrôle: Vous permet de voir ce qui se passe dans vos applications et d'agir rapidement.

- Politiques de confiance zéro: Pour réduire les risques, les charges de travail ne peuvent communiquer qu'entre elles sur la base de leur identité.

Comment Illumio profite aux équipes de sécurité des entreprises

La plateforme de sécurité Kubernetes d'Illumio facilite la vie (et la rend plus sûre) des équipes de sécurité des entreprises. Voici ce qu'il apporte :

- Surface d'attaque réduite: Coupe les chemins utilisés par les attaquants pour se déplacer dans vos systèmes.

- Conformité facilitée: Vous aide à respecter des règles telles que NIST et GDPR sans les maux de tête.

- Moins de travail manuel: Automatise les règles de sécurité afin de réduire les risques d'erreur et de vous permettre de vous concentrer sur l'essentiel.

Pour en savoir plus, consultez la section Segmentation d'Illumio.

Foire aux questions (FAQ) sur la sécurité de Kubernetes

Question : 1. Quels sont les principaux risques de sécurité liés à Kubernetes ?

Réponse : Les mauvaises configurations, les autorisations excessives et les menaces d'exécution sont les principales préoccupations.

Question : 2. Comment fonctionne la sécurité des conteneurs Kubernetes ?

Réponse : Il s'agit d'une segmentation du réseau, de l'application d'une politique et d'une surveillance de l'exécution afin d'empêcher tout accès non autorisé.

Question : 3. Qu'est-ce que la gestion de la posture de sécurité de Kubernetes (KSPM) ?

Réponse : KSPM est un outil qui automatise les politiques de sécurité et assure la conformité avec les meilleures pratiques.

Question : 4. Comment puis-je améliorer la sécurité de Kubernetes ?

Réponse : Mettez en œuvre le système RBAC, appliquez la segmentation du réseau et utilisez des outils de sécurité d'exécution.

Question : 5. Quel rôle joue Zero Trust dans la sécurité de Kubernetes ?

Réponse : La confiance zéro restreint l'accès sur la base d'une vérification stricte de l'identité et d'une segmentation.

Question : 6. Comment Illumio aide-t-il à sécuriser les charges de travail Kubernetes ?

Réponse : Illumio offre la microsegmentation, la visibilité en temps réel et l'application de la confiance zéro.

Question : 7. Les outils de sécurité Kubernetes peuvent-ils détecter les menaces en temps réel ?

Réponse : Oui, des outils comme la plateforme Illumio peuvent surveiller et détecter les menaces en temps réel.

Question : 8. Quelle est la meilleure façon de sécuriser Kubernetes ?

Réponse : Limitez l'accès, verrouillez les configurations, segmentez le trafic réseau, surveillez les menaces en temps réel et maintenez les correctifs à jour.

Conclusion

Assurer la sécurité de Kubernetes n'est pas un choix, c'est une nécessité. Avec les bonnes solutions de sécurité Kubernetes, vous pouvez protéger vos applications, bloquer les attaquants et suivre les règles Zero Trust.

La plateforme de sécurité Kubernetes de pointe d' Illumio vous aide en vous offrant une sécurité solide avec une microsegmentation et des alertes de menaces en temps réel.

L'utilisation d'outils de sécurité Kubernetes et de pratiques intelligentes aidera vos applications à rester à l'abri des cybermenaces croissantes.

.png)

.webp)

%20(1).webp)