Principales actualités de décembre 2023 en matière de cybersécurité

À l'approche de 2024, les organisations examinent de plus près les défis auxquels elles ont été confrontées au cours de l'année écoulée et les moyens de les surmonter, qu'il s'agisse de contraintes en matière de ressources, de dépenses ou d'amélioration des stratégies.

L'actualité de ce mois-ci présente les points de vue d'experts en cybersécurité et de leaders d'opinion qui ont abordé ces sujets :

- Comment adapter les stratégies et partager les responsabilités en matière de sécurité informatique dans un contexte de pénurie de compétences en cybersécurité ?

- Pourquoi la cyber-résilience est liée à des gains rapides et au retour sur investissement en matière de cybersécurité ?

- Pourquoi les responsables de la sécurité se tournent-ils vers la segmentation zéro confiance pour combler les lacunes en matière de sécurité de l'informatique dématérialisée ?

Les lacunes en matière de compétences en sécurité ont-elles une incidence sur votre sécurité informatique ?

Pour le secteur de la cybersécurité, la pénurie de talents est un problème permanent plutôt qu'une tendance passagère - et malheureusement, elle peut avoir des répercussions importantes sur la sécurité des organisations, en particulier dans le domaine du cloud. Sudha Iyer, vice-président de la gestion des produits chez Illumio, a écrit pour SC Media sur le sujet : Ne laissez pas le manque de compétences informatiques freiner la sécurité du cloud.

M. Iyer aborde les principales tendances de l'informatique dématérialisée qui ont un impact sur la sécurité de l'informatique dématérialisée :

- L'adoption de l'informatique dématérialisée progresse rapidement, et les entreprises s'appuient de plus en plus sur l'informatique dématérialisée pour faire fonctionner leurs systèmes et stocker leurs données critiques. Cela augmente le risque de mauvaise configuration du nuage alors que les équipes sont soumises à des pressions pour évoluer rapidement.

- De plus, la nature des environnements en nuage se caractérise par des changements rapides au fur et à mesure que les charges de travail augmentent et diminuent.

Ces deux facteurs entraînent une augmentation exponentielle des risques de sécurité dans l'informatique dématérialisée. En fait, un récent rapport de Vanson Bourne a révélé que près de la moitié de toutes les violations ont eu pour origine l'informatique dématérialisée au cours de l'année écoulée.

La pénurie de personnel dans le domaine de la sécurité informatique ne fait qu'aggraver ces difficultés. M. Iyer cite un rapport du Forum économique mondial qui fait état d'une pénurie de 3,4 millions de professionnels de la cybersécurité. Bien que ce problème persistant pose un sérieux défi en matière de sécurité, M. Iyer invite les organisations à ne pas l'utiliser comme excuse pour justifier l'inefficacité de leurs résultats en matière de sécurité du cloud.

"La pénurie persistante de talents informatiques ne doit pas dicter les résultats des efforts de l'organisation en matière de sécurité informatique", a-t-elle déclaré.

M. Iyer leur recommande plutôt d'adapter leurs stratégies de sécurité et d'encourager le partage des responsabilités en matière de sécurité du cloud au sein de l'ensemble de l'organisation.

"Dans ce nouveau paysage de menaces, l'équipe de sécurité ne peut plus protéger seule l'infrastructure en nuage d'une organisation", explique-t-elle. "La sécurité de l'informatique en nuage et le renforcement de la résilience dès le départ doivent devenir la responsabilité de tous.

M. Iyer préconise une approche plus proactive de la sécurisation de l'infrastructure en nuage, en mettant l'accent sur la gestion des risques plutôt que sur l'élimination de toutes les vulnérabilités potentielles, notamment :

- Mettre en œuvre des mesures proactives telles que l'organisation d'exercices de simulation pour sensibiliser le public et la réalisation régulière de tests de pénétration pour identifier les vulnérabilités.

- Exiger une formation continue des employés et des sessions de formation pour que chaque membre de l'organisation devienne une extension de l'équipe de sécurité.

Elle souligne également l'importance de la segmentation zéro confiance (ZTS), également appelée microsegmentation, qui devrait être un élément fondamental de la stratégie de sécurité de toute organisation. Le ZTS consiste à diviser logiquement les centres de données et les environnements en nuage en zones plus petites et isolées afin de contenir automatiquement les attaques, d'empêcher les menaces de se propager et de minimiser le risque d'accès non autorisé. Les ZTS offrent aux équipes de sécurité l'efficacité et les gains rapides dont elles ont besoin face aux contraintes de ressources.

"Alors que la pénurie de talents informatiques est devenue le statu quo, avec les bonnes stratégies et les efforts partagés, les organisations n'ont pas à vivre avec des résultats médiocres en matière de sécurité informatique", a conclu M. Iyer.

Un retour sur investissement rapide en matière de sécurité permet d'améliorer la cyber-résilience

Dans son article publié par le Federal News Network, Gary Barlet, directeur technique d'Illumio pour le secteur fédéral, pose la question suivante : Comment les agences qui adoptent la cyber-résilience peuvent-elles non seulement faire des cyber-investissements plus intelligents, mais aussi des investissements qui les aident à réaliser un meilleur retour sur investissement ?

La question est née d'une citation de Kemba Walden, directeur national par intérim du bureau du directeur national de la cybersécurité, qui a déclaré : "Le succès de la stratégie nationale de cybersécurité sera mesuré en partie par la façon dont les entreprises obtiendront un retour sur leur investissement dans le renforcement de la résilience".

M. Barlet plaide en faveur d'un retour aux sources. Les organisations des secteurs public et privé doivent exceller dans les pratiques fondamentales de cybersécurité. Pour Barlet, la question se résume à ceci :

- Identifier les vulnérabilités

- Assurer une visibilité transversale

- Sauvegarde des actifs critiques

Chacun de ces éléments contribue à jeter les bases de meilleurs investissements en matière de cybersécurité, ce qui permet aux agences de maximiser le retour sur investissement.

M. Barlet souligne également que la confiance zéro est la stratégie de sécurité clé pour renforcer la résilience et le retour sur investissement : "Le décret de mai 2021 de l'administration Biden sur l'amélioration de la cybersécurité de la nation a clairement indiqué que la confiance zéro était la nouvelle norme en matière de cybersécurité.

Zero Trust encourage les organisations à s'éloigner des approches traditionnelles de sécurité basées sur le périmètre et à reconnaître que les violations sont inévitables dans le paysage numérique hybride et hyperconnecté d'aujourd'hui. Elle permet également d'obtenir des résultats rapides qui se traduisent par des progrès significatifs en matière de sécurité et de retour sur investissement, explique M. Barlet.

Il recommande aux organisations de commencer par des gains rapides tels que la segmentation des actifs critiques, la mise en œuvre de règles de réseau dynamiques et le maintien de la visibilité des communications sur le réseau. Il encourage également les équipes à tirer parti des investissements technologiques préexistants, tels que la détection et la réponse des points finaux (EDR) et la détection et la réponse étendues (XDR), ainsi que des technologies de base de la confiance zéro telles que la segmentation de la confiance zéro (ZTS).

"Comme la confiance zéro devient de plus en plus la norme, en particulier dans les Fed, nous pouvons nous attendre non seulement à une plus grande résilience, mais aussi à un meilleur retour sur investissement en matière de cybersécurité", a expliqué M. Barlet.

93 % des responsables de la sécurité affirment que la segmentation zéro confiance est essentielle à la sécurité de l'informatique dématérialisée.

Le mois dernier, Vanson Bourne a publié une nouvelle étude sur l'état de la sécurité de l'informatique dématérialisée dans l'Indice de sécurité de l' informatique dématérialisée 2023. Ses conclusions donnent un aperçu inquiétant des défis et des lacunes auxquels les entreprises sont confrontées lorsqu'il s'agit de sécuriser les environnements en nuage.

Obtenez une vue d'ensemble du rapport dans cette vidéo

Deux experts en sécurité d'Illumio, John Kindervag, créateur de Zero Trust et évangéliste en chef d'Illumio, et Raghu Nandakumara, directeur principal du marketing des solutions d'Illumio, ont partagé les conclusions du rapport ce mois-ci :

- The Australian : Sortez la tête des nuages, les failles de sécurité sont "inévitables".

- Help Net Security : Pourquoi la segmentation de confiance zéro est essentielle pour la résilience de l'informatique dématérialisée

- The Cloud Architects Podcast : Épisode 82 : Toutes les mauvaises choses arrivent à l'intérieur de la règle de l'autorisation

- iTWire : Illumio explique comment la segmentation zéro confiance est la clé de la sécurité des nuages.

Le rapport révèle que, sur les 1 600 décideurs en matière de sécurité interrogés, issus d'organisations des secteurs public et privé de neuf pays, la quasi-totalité (99 %) utilise des services basés sur le cloud. Pour la plupart des organisations, il s'agit d'un outil essentiel pour évoluer rapidement et il offre de nombreux avantages aux employés, aux clients et aux résultats.

Mais cette adoption rapide de l'informatique dématérialisée laisse apparaître des lacunes en matière de sécurité : 47 % des brèches survenues l'année dernière dans les organisations interrogées provenaient de l'informatique dématérialisée. Vanson Bourne a identifié trois faiblesses de l'informatique en nuage que les attaquants exploitent le plus souvent, notamment la complexité des applications et des charges de travail, la diversité et le nombre de services en nuage, et l'utilisation d'outils traditionnels sur site qui n'offrent pas la visibilité, la confiance, l'efficacité ou la résilience dont les organisations ont besoin.

Les décideurs sont de plus en plus conscients des lacunes en matière de sécurité dans l'informatique dématérialisée. 63 % déclarent que la sécurité informatique de leur entreprise n'est pas préparée aux cyberattaques. Cela s'explique par des problèmes de visibilité incomplète du réseau, de lenteur de réaction aux violations et de lourdeur de la charge de travail de l'équipe de sécurité.

La solution ? La quasi-totalité (93 %) des responsables de la sécurité interrogés ont déclaré que la segmentation zéro confiance (ZTS) est essentielle à leur stratégie de sécurité dans le nuage, et tous les responsables ont déclaré que leur organisation pourrait tirer profit de la mise en œuvre de la ZTS.

Si votre organisation est dans l'informatique dématérialisée, elle doit pouvoir résister à la prochaine cyberattaque inévitable. La meilleure façon de parvenir à la cyber-résilience est d'adopter une stratégie de sécurité "zéro confiance" basée sur l'état d'esprit "ne jamais faire confiance, toujours vérifier".

La segmentation zéro confiance (ZTS) est un pilier essentiel de la confiance zéro - vous ne pouvez pas atteindre la confiance zéro sans elle.

Contrairement aux technologies traditionnelles de prévention et de détection, ZTS offre une approche cohérente de la microsegmentation dans la surface d'attaque hybride. Cela permet à votre organisation de visualiser la connectivité de la charge de travail, de définir une politique de sécurité granulaire et de contenir les attaques dans le nuage, les points d'extrémité et les centres de données sur site.

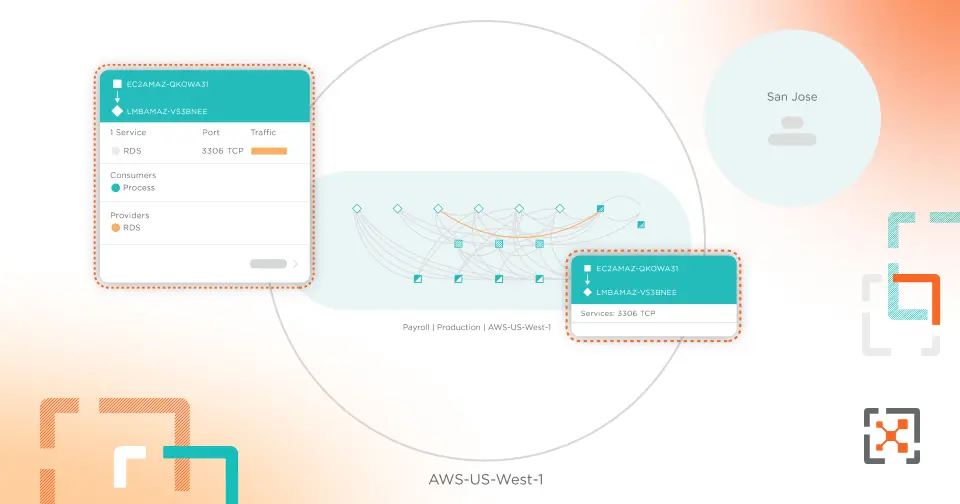

Illumio CloudSecure aide les organisations à étendre ZTS à leurs environnements de cloud public. Avec CloudSecure, les équipes de sécurité peuvent :

- Visualisez la connectivité des charges de travail en nuage

- Appliquer des contrôles de segmentation proactifs

- Contenir de manière proactive les attaques sur les applications et les charges de travail dans leurs environnements de cloud public, à travers les serveurs, les machines virtuelles, les conteneurs et l'informatique sans serveur.

En étendant le ZTS à l'informatique en nuage, les équipes de sécurité peuvent être sûres que les attaques inévitables de l'informatique en nuage seront stoppées et contenues à la source.

Apprenez-en plus sur Illumio CloudSecure dans cette vidéo :

Contactez-nous dès aujourd'hui pour une démonstration et une consultation gratuites d'Illumio ZTS.

.png)

.webp)