Comment contenir les attaques du ransomware LockBit avec Illumio

Le risque de ransomware est au cœur des préoccupations de nombreuses organisations.

Avec de nouvelles attaques qui font constamment la une des journaux, il est impossible d'y échapper. À l'heure actuelle, la plupart des organisations partent du principe qu'elles subiront un jour ou l'autre une intrusion. La meilleure façon d'éviter une cyber-catastrophe est de planifier et de protéger votre organisation en conséquence.

Illumio aide les organisations à prévenir les cyber-catastrophes en stoppant la propagation latérale est-ouest. Avec Illumio, lorsque cette brèche se produit, elle est rapidement circonscrite. Illumio empêche l'attaque de progresser au-delà de la première charge de travail qu'elle détourne et prévient la perte de données précieuses.

Aujourd'hui, nous allons vous présenter un cas d'utilisation réel de LockBit pour illustrer ce qui suit :

- Qu'est-ce que Lockbit ?

- À quoi cela ressemble-t-il dans le monde réel ?

- Expliquez étape par étape comment vous pouvez résoudre ce problème avec Illumio.

Les brèches sont effrayantes, mais Illumio peut vous aider à vous préparer.

Apprenez-en plus sur la segmentation zéro confiance d'Illumio.

Qu'est-ce que Lockbit ?

LockBit est un groupe qui exploite un ransomware en tant que service depuis 2019 et qui fait les gros titres. Bien que connu sous le nom de ransomware ABCD, LockBit est devenu une menace majeure, représentant 48% des attaques connues en 2022.

LockBit est un logiciel malveillant qui cible les organisations par le biais de pièces jointes aux courriels et d'infections en cascade du système de fichiers. Contrairement à d'autres types de ransomware qui se concentrent sur les entreprises et les particuliers, LockBit affecte principalement les entreprises et les organisations gouvernementales.

Une fois infecté, Lockbit se propage à travers d'autres appareils du réseau via SMB et PowerShell. Ces attaques se concentrent sur les appareils Windows et Linux.

Prenons un exemple concret de cette organisation en action.

Un exemple concret : L'attaque du ransomware Lockbit

Cette situation a un impact sur les entreprises et les agences du monde entier. Pas plus tard que l'été dernier, une grande organisation multinationale employant plus de 150 000 personnes a été touchée par un ransomware. LockBit a revendiqué la responsabilité de cette attaque et a affirmé avoir réussi à voler des données.

L'organisation a pu garder le contrôle de ses systèmes informatiques et a pris des mesures défensives pour rétablir l'intégrité totale de ses systèmes informatiques. Ils ont commencé à travailler avec une tierce partie pour enquêter sur l'incident. À la fin de l'automne, l'enquête se poursuivait.

Lorsque ces situations se présentent, leur résolution peut s'avérer incroyablement coûteuse et longue. Plus de trois mois plus tard, l'enquête se poursuit. Il s'agit là d'une réalité commune aux organisations victimes de tous les types d'attaques.

Illumio aide les organisations à répondre rapidement à ces situations afin de limiter l'impact d'une violation inévitable. Cela peut permettre d'économiser du temps et de l'argent dans le cadre d'une enquête coûteuse.

Comment aborder ce scénario de ransomware avec Illumio ?

La visibilité est essentielle

Je suis alerté d'un risque que Lockbit se soit introduit dans l'une de nos machines Windows 10. La première étape critique dans cette situation consiste à déterminer le nombre de dispositifs potentiels susceptibles d'être affectés.

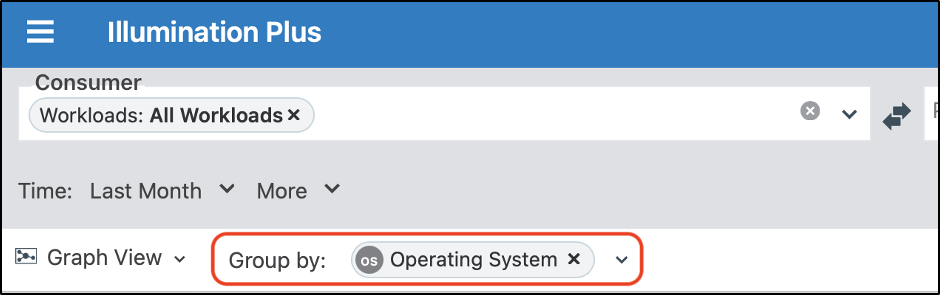

En utilisant Illumination Plus d'Illumio, je peux regrouper mon trafic en fonction du système d'exploitation :

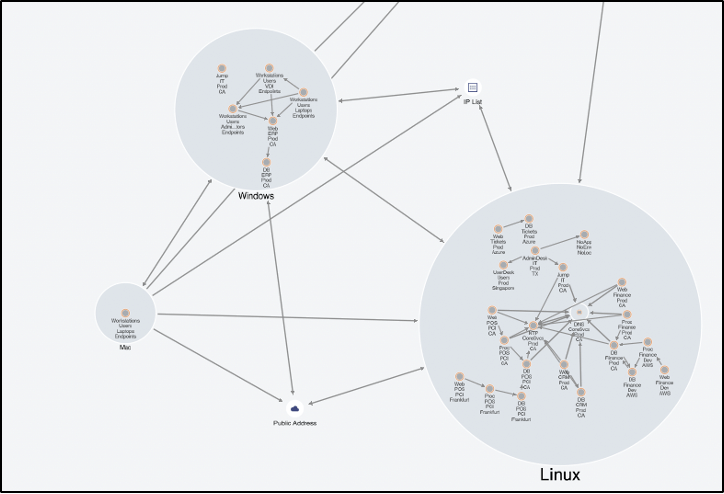

Je dispose ainsi d'une vue claire de mes appareils par système d'exploitation. Je peux voir s'il y a un trafic actif entre les appareils Windows 10 et d'autres appareils dans mon entreprise pour prendre des décisions éclairées sur ce qu'il faut faire ensuite. Il est important de noter que ce trafic est visible en temps réel. Il n'est pas nécessaire d'attendre ou de s'inquiéter s'il s'agit d'une ancienne version. Je sais que j'ai accès aux informations les plus récentes au sein de mon organisation.

Maintenant que je sais qu'il y a actuellement du trafic entre mes appareils Windows 10 et d'autres appareils dans mon organisation, je dois rapidement formuler un plan pour arrêter le trafic entre ces appareils. Je sais que LockBit utilise couramment SMB et PowerShell pour se déplacer dans un réseau, je vais donc commencer par faire une analyse des menaces.

Ensuite, je mettrai les appareils concernés en quarantaine et je fermerai SMB et PowerShell partout où je sais qu'ils ne sont pas nécessaires.

Élaborer rapidement des règles de refus pour empêcher la propagation

Pour ce faire, je dois créer une règle de refus dans Illumio. Dans le produit, ces limites sont appelées "limites d'application". Tout d'abord, je vais créer une nouvelle règle avec un nom tel que "Bloquer SMB et PowerShell".

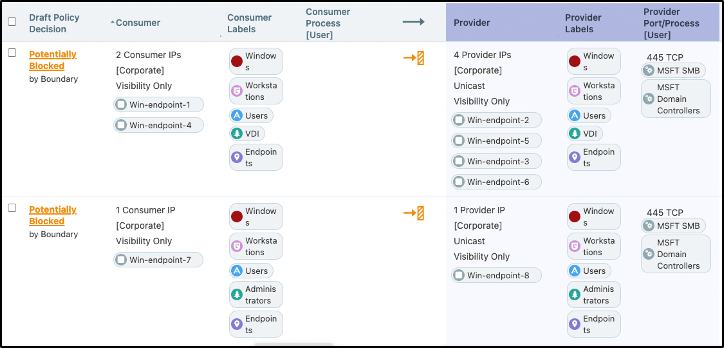

Lorsque je clique sur enregistrer, Illumio me guide immédiatement vers une page où je peux voir toutes les connexions potentiellement bloquées par cette nouvelle règle. C'est un excellent moyen de vérifier où se situe l'impact et de comprendre ce qui pourrait être affecté avant de mettre la règle en place.

Après avoir vérifié quel trafic sera affecté, je clique sur provision pour appliquer la nouvelle politique. Si, dans certains cas, j'ai besoin que ce trafic se poursuive, par exemple pour permettre aux postes de travail Windows d'accéder à un serveur de fichiers spécifique via SMB, je peux faire des exceptions à l'aide de règles d'autorisation.

Protection maintenant

En cliquant sur un bouton, Illumio applique immédiatement les changements à toutes les charges de travail touchées. Cela permet à mon organisation de bénéficier d'une protection rapide dans une situation critique pour l'entreprise.

Maintenant que j'ai mis en quarantaine les appareils touchés et que j'ai mis en place une règle pour limiter la communication avec le reste du réseau, j'ai éliminé le risque de propagation. À ce stade, je peux commencer à examiner les appareils mis en quarantaine.

Lisez le rapport de Bishop Fox qui prouve qu'Illumio arrête les ransomwares en moins de 10 minutes par rapport aux solutions de détection et de réponse des points d'extrémité (EDR).

Soyez proactif contre la propagation des ransomwares avec Illumio

La mise en place d'une solution comme Illumio permet aux organisations d'être proactives dans le contrôle de la propagation de tout trafic indésirable entre les appareils. Illumio limite le mouvement latéral est-ouest d'une attaque, donnant aux outils de détection et de réponse le temps nécessaire pour identifier les menaces.

Illumio travaille en parallèle avec les outils de sécurité traditionnels, tels que EDR, NDR, XDR et les pare-feu périmétriques, afin d'améliorer la cyber-résilience.

Communiquez avec Illumio dès aujourd'hui pour constater que la maîtrise des brèches n'a jamais été aussi rapide.

.png)

.webp)