Fonctionnalités peu connues d'Illumio Core : Détecteur de services de base

Danscette série continue, les experts en sécurité d'Illumio mettent en lumière les fonctionnalités moins connues (mais non moins puissantes) d'Illumio Core.

Les équipes chargées de la sécurité sont souvent confrontées à la difficulté de déterminer comment étiqueter les charges de travail afin qu'elles reflètent les applications qui y sont exécutées. Trop souvent, on ne sait pas exactement quelles applications s'exécutent sur quelles charges de travail, et il peut y avoir plus d'une application qui s'exécute sur une charge de travail.

Déterminer quelles sont ces applications peut prendre du temps, ce qui retarde la rentabilisation de vos solutions de sécurité. Pire encore, si vous n'avez pas de visibilité sur vos applications et leurs charges de travail, vous risquez de rompre accidentellement des dépendances.

Comment trouver rapidement un inventaire complet des applications exécutées sur toutes vos charges de travail ? Le Core Services Detector d'Illumio peut vous aider. Poursuivez votre lecture pour savoir comment procéder.

Qu'est-ce que le détecteur de services de base ?

Illumio Core gère les charges de travail directement sur la charge de travail. Cela lui permet de recueillir un grand nombre d'informations sur la charge de travail. L'une de ces informations concerne les flux et les numéros de port associés qui sont envoyés et reçus sur cette charge de travail.

Le nœud d'exécution virtuel (VEN) d'Illumio sur une charge de travail rapportera cette information au moteur de calcul des politiques (PCE) d'Illumio à partir de chaque charge de travail gérée. Le PCE analysera ces informations et associera ces flux à des applications spécifiques. Le PCE désigne ces applications découvertes sous le nom de Core Services, et la possibilité de collecter ces informations sur le PCE est appelée Core Services Detector.

Fonctionnement du détecteur de services essentiels

Le Core Services Detector est conçu pour simplifier la tâche complexe de découverte et d'étiquetage des services réseau essentiels. Voici le processus en trois étapes utilisé pour vous aider à mieux comprendre et protéger vos actifs les plus critiques :

1. Découvrez les flux de trafic et les informations sur les processus en cours d'exécution sur les charges de travail.

Le Core Services Detector commence par collecter des informations auprès de tous les VEN sur les charges de travail gérées. Il analysera les flux de trafic et les informations de traitement afin d'identifier les applications qui les utilisent.

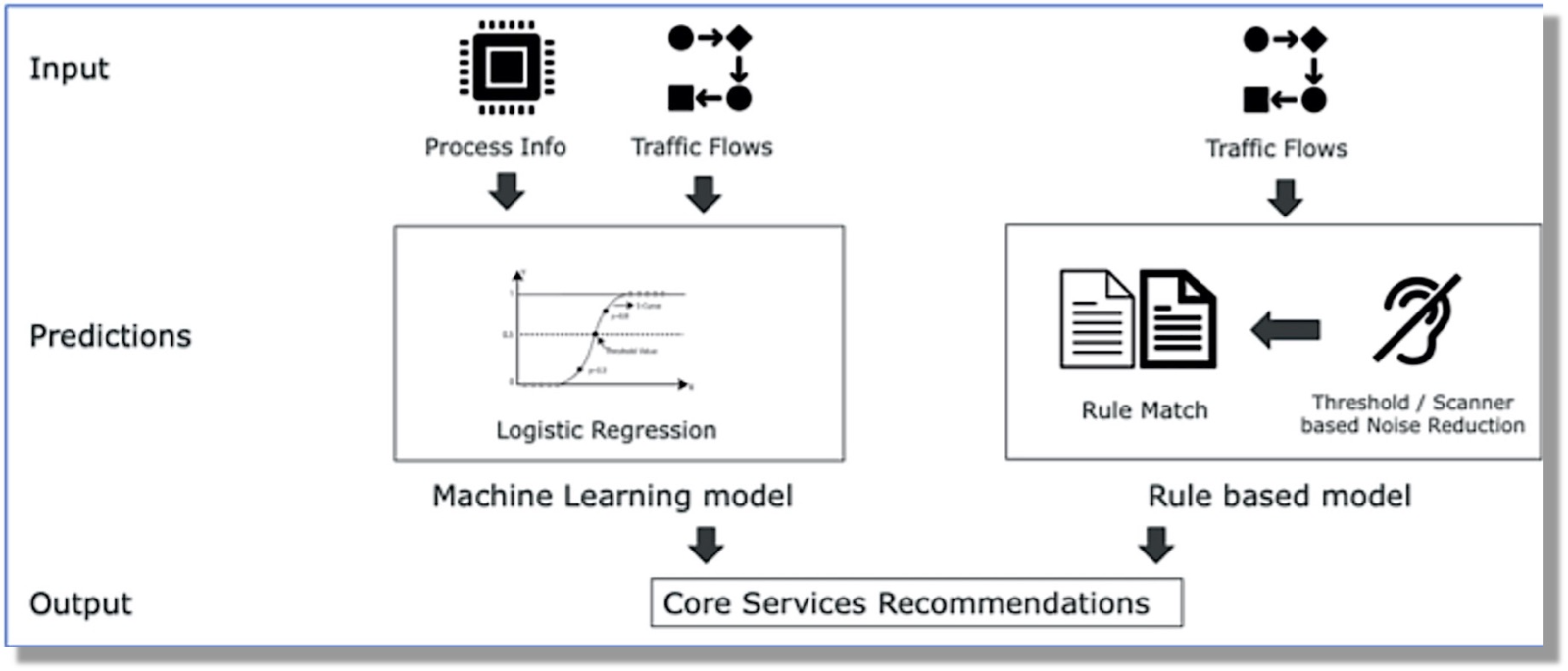

Cette fonction utilise une combinaison de modèles d'apprentissage automatique et de modèles basés sur des règles pour créer une liste de tout le trafic d'applications qu'elle a découvert.

Le Core Services Detector utilise deux approches pour analyser le trafic :

- Une combinaison de l'analyse des informations sur les processus et des flux de trafic

- Analyse du flux de trafic uniquement

La combinaison de ces différentes approches permet au Core Services Detector de créer une liste des services exécutés sur chaque charge de travail.

2. Dresser un inventaire des services découverts

Plus le Core Services Detector fonctionne longtemps, plus il recueille de détails. Nous vous recommandons de le laisser s'exécuter pendant 14 jours afin de détecter les services qui ne sont exécutés qu'occasionnellement. Mais il commencera à découvrir et à analyser des informations dès le premier jour. À l'heure actuelle, l'ECP d'Illumio peut détecter 51 services de base.

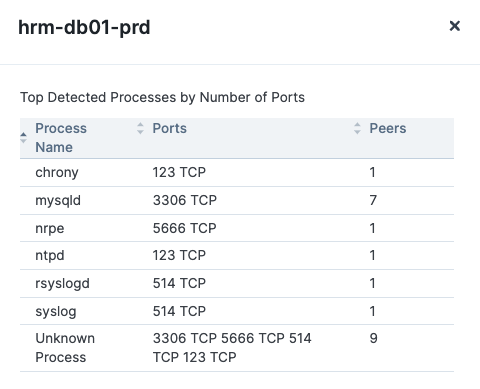

Lorsqu'il détecte des services, il affiche une liste des services en cours d'exécution sur les hôtes étiquetés.

3. Recommandez des étiquettes

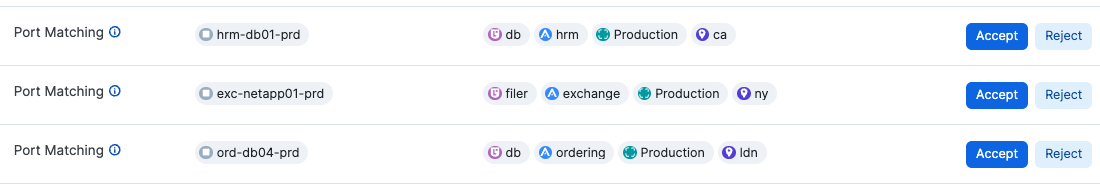

Illumio recommandera des étiquettes de rôle et d'application lisibles par l'homme pour les charges de travail en fonction de son analyse des services qu'il a découverts et qui s'exécutent sur ces charges.

Par exemple, les résultats de la liste ci-dessus des services découverts comprennent un trafic lié aux bases de données. Dans ce cas, Illumio recommandera des étiquettes spécifiques pour les charges de travail où le trafic de la base de données a été découvert.

Vous avez la possibilité d'accepter ou de refuser les recommandations d'Illumio en matière d'étiquetage. Cela vous permet d'obtenir un inventaire précis des services, de décider quels services peuvent rester ou disparaître, puis d'appliquer les étiquettes lorsque vous êtes prêt.

Découvrez automatiquement les applications avec Illumio Core Service Detector

Vous ne pouvez pas garantir ce que vous ne voyez pas. La découverte de ce qui s'exécute dans un environnement est la première étape de l'élaboration d'une architecture de sécurité robuste, fondée sur le principe du moindre privilège. En éclairant vos charges de travail, vous pouvez éclairer vos besoins en matière de politique de sécurité.

Si vous ne pouvez pas dormir la nuit parce que vous ne savez pas ce qui fonctionne dans votre réseau, le Core Services Detector d'Illumio peut vous aider. Vous avez l'esprit tranquille lorsque vous savez exactement ce qui se passe dans votre réseau.

Vous ne pouvez pas faire respecter ce que vous ne voyez pas. Illumio découvre ce qui fonctionne dans votre environnement, l'affiche clairement avec toutes les dépendances, puis permet l'étiquetage des charges de travail et des applications selon des limites définies par l'entreprise, avec pour résultat un modèle d'accès robuste, avec le moins de privilèges possible, sans les frais généraux d'un déploiement trop complexe. Éclairez vos charges de travail, puis éclairez votre politique.

Pour en savoir plus sur l'utilisation de la collecte de données améliorée, contactez-nous dès aujourd'hui pour une consultation et une démonstration gratuites.

.png)

.webp)

.webp)