Comment l'utilisation d'étiquettes et de balises peut simplifier la migration vers l'informatique dématérialisée et la segmentation sans confiance

Le transfert des applications dans le nuage présente de nombreux avantages, notamment en termes de coûts, d'agilité et, surtout, de possibilité de réintégrer les fournitures de nettoyage dans le placard à balais.

Le passage au nuage entraîne également une discussion importante au sein de votre organisation sur la manière d'étiqueter les actifs de manière cohérente. Ces étiquettes permettent de regrouper les charges de travail dans des catégories correspondant aux besoins de votre entreprise, par exemple l'exécution de rapports, l'audit de conformité ou la facturation d'unités commerciales internes. Si vous avez la chance de faire table rase du passé et de ne pas avoir de stratégies de balisage déjà à moitié mises en œuvre, félicitezvous d'être le 1% de chanceux ! Mais par où commencer ?

Cet article de blog ne vise pas à fournir les meilleures pratiques en matière de stratégies de balisage. De nombreux articles bien rédigés sur les stratégies de marquage d'AWS, de CloudCheckr, de CloudZero et de Microsoft méritent d'être lus. Mais ce qui vaut la peine d'être discuté ici, c'est un thème commun entre eux : S'ils recommandent tous une utilisation libérale des balises, ils reconnaissent également que les balises sont organisées en catégories qui correspondent à l'objectif pour lequel elles sont écrites. Ce regroupement d'étiquettes apparentées rend la mise en œuvre de la politique de segmentation réalisable et simple à comprendre.

Veillez à ce que les catégories d'étiquettes soient pratiques

Voici une analogie pour vous aider :

Si vous avez déjà essayé de créer un budget personnel pour contrôler vos finances, la plupart des experts en la matière vous diront comment procéder en trois étapes faciles : Créez des catégories pour les dépenses que vous effectuez, attribuez-leur des montants et essayez désespérément de rester en dessous de ce montant avant la moitié du mois. (C'est généralement ce que j'arrive à faire avant de voler de l'argent dans mon seau "Noble Causes" pour payer des billets de cinéma...).

Supposons que je commence par créer des catégories pour les factures mensuelles, les courses et l'épargne. Je pourrais faire des folies et créer des sous-catégories sous l'épicerie pour "Necessities" comme le lait et le pain et "Sugary Goodness" comme les beignets et les mokas lattes. Ces sous-catégories peuvent être utiles pour savoir combien j'ai gaspillé en calories vides. Mais en fin de compte, c'est la catégorie "épicerie" que j'essaie de ne pas dépasser. Je n'attribue pas de dollars aux beignets, mais aux produits d'épicerie. Ainsi, dans le contexte de l'application d'un budget en tant qu'objectif principal, l'ensemble limité de catégories m'aide à ne jamais dépasser les sommes affectées à cette catégorie. Je pourrais créer des dizaines d'étiquettes pratiques pour analyser ce que j'ai mangé, mais lorsqu'il s'agit de mon comptable (c'est-à-dire mon épouse), c'est la catégorie "Groceries" qu'elle surveille.

Maintenant que vous êtes sur la voie de la liberté financière, prenons ce concept et appliquons-le à une conversation de microsegmentation.

Cartographier et catégoriser les charges de travail dès le départ

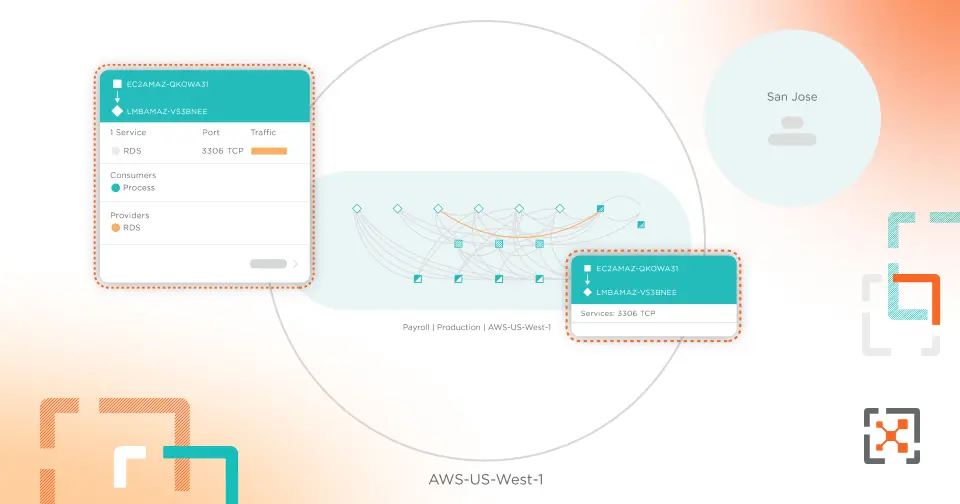

Le passage à l'informatique dématérialisée peut rendre les flux de trafic difficiles à cartographier. Et si vous ne pouvez pas définir et catégoriser ce qui parle à ce qui parle, il est difficile d'appliquer des politiques de sécurité cohérentes. C'est cet exercice initial de catégorisation qui porte ses fruits à l'avenir et qui permet de mettre en œuvre des politiques de sécurité qui ne laissent pas les charges de travail exposées. Ou tout aussi dangereux : Les charges de travail que vous pensez être protégées, mais qui vous rendent vulnérables en raison d'ensembles de règles contradictoires et d'une confusion dans l'ordre des règles - c'est le danger de l'utilisation d'étiquettes discrètes comme base pour des mappages de sécurité univoques.

Quel est donc le rapport avec Illumio ?

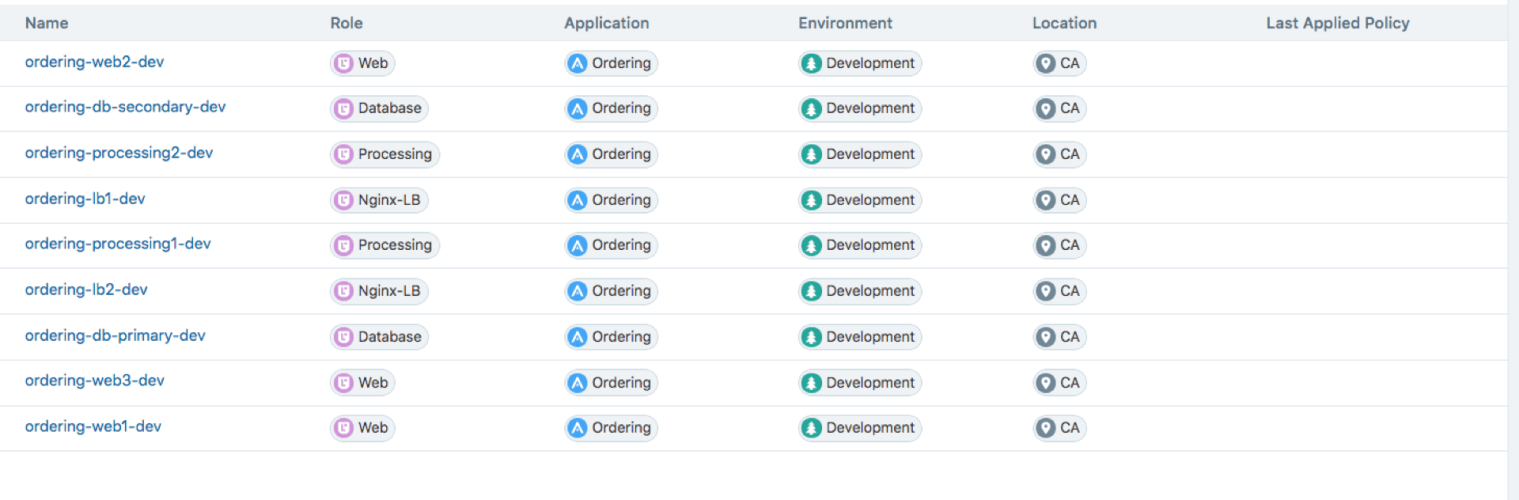

Chez Illumio, notre objectif est d'aider les entreprises à atteindre le niveau de confiance zéro grâce à des stratégies simples qui vous permettront de démarrer votre déploiement de microsegmentation. La conception multidimensionnelle de l'étiquetage d'Illumio aide à guider les clients dans le processus d'inventaire de l'utilisation de leurs étiquettes. Nous vous aidons à développer des catégories d'étiquettes pratiques pour la mise en œuvre de politiques de segmentation.

Ces étiquettes facilitent l'élaboration d'un modèle déclaratif "lisible par l'homme," pour décrire ce que vous voulez protéger au lieu de vous préoccuper du comment. Laissez à Illumio le soin de déterminer comment procéder.

Utilisez l'outil de cartographie des étiquettes d'Illumio CloudSecure

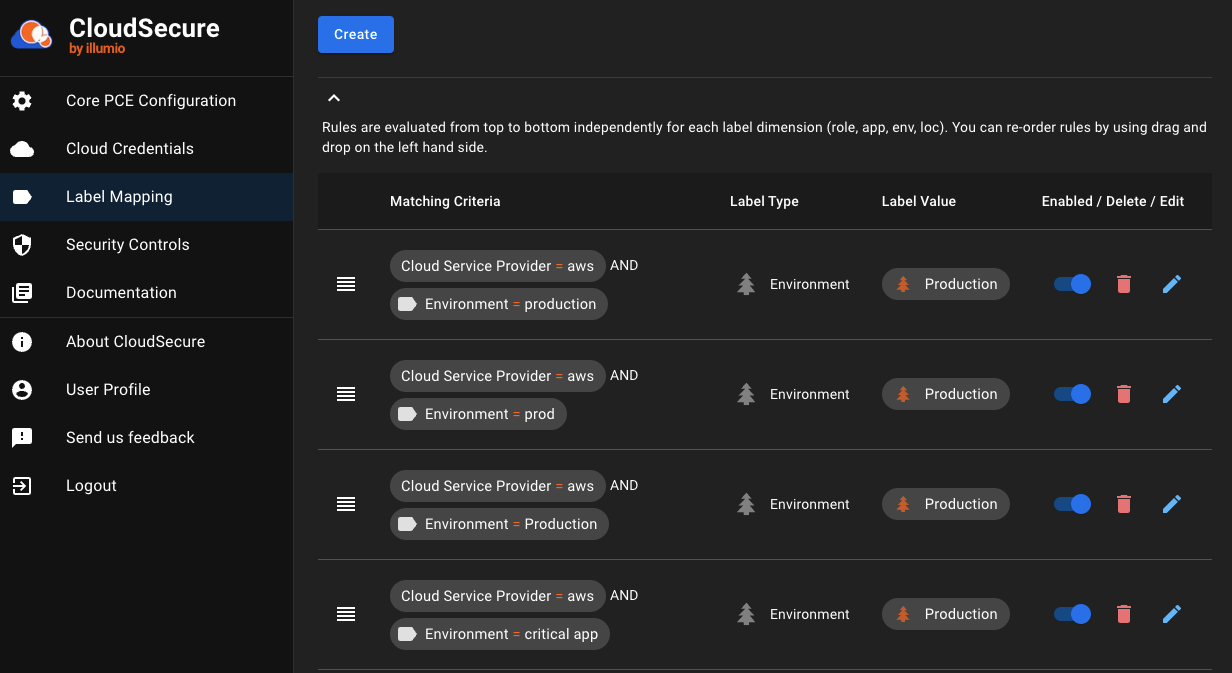

Nous reconnaissons qu'il est difficile de maintenir l'hygiène de l'étiquetage. Chaque unité opérationnelle peut avoir commencé avec ses propres conventions de marquage. Au fur et à mesure que votre entreprise grandit, migre et fusionne, ces anciens îlots de balises se transforment en une soupe alphabétique de noms qui se chevauchent, de syntaxes incohérentes et de conventions obsolètes.

C'est là qu'Illumio CloudSecure peut vous aider. CloudSecure dispose d'un outil de cartographie des étiquettes intégré qui vous permet de commencer à organiser les balises en étiquettes utiles pour vos applications natives du cloud.

Cela vous aidera à rédiger des règles de sécurité de manière à ce que des balises telles que "Production", "prod" et "Pas touche ! Il s'agit d'une application critique" peut être fusionnée en une étiquette commune de "Production" sur notre carte de visibilité.

Votre entreprise travaille peut-être avec plusieurs fournisseurs de services en nuage tels que AWS et Azure. Illumio peut unifier des stratégies d'étiquetage disparates dans vos nuages :

- Collecte de métadonnées sur les objets et de données télémétriques sur les flux.

- Application d'un schéma d'étiquetage commun.

- Visualisation de toutes vos charges de travail et de leurs interactions sur une seule fenêtre de visualisation.

Si seulement il était aussi facile d'établir un budget personnel.

Contactez-nous dès aujourd'hui pour commencer votre migration sécurisée vers l'informatique en nuage avec Illumio CloudSecure.

.png)

.webp)